サービスポータル

使用中のサービスのまとめ情報とメンバーの権限、クラウドアカウント、サービスグループ、コンソール・ブローカレッジなどを管理できます。

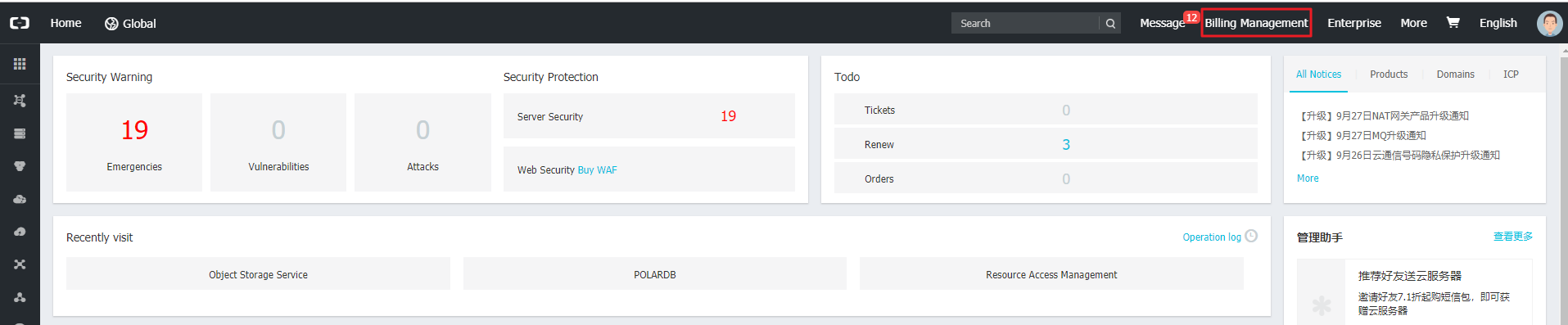

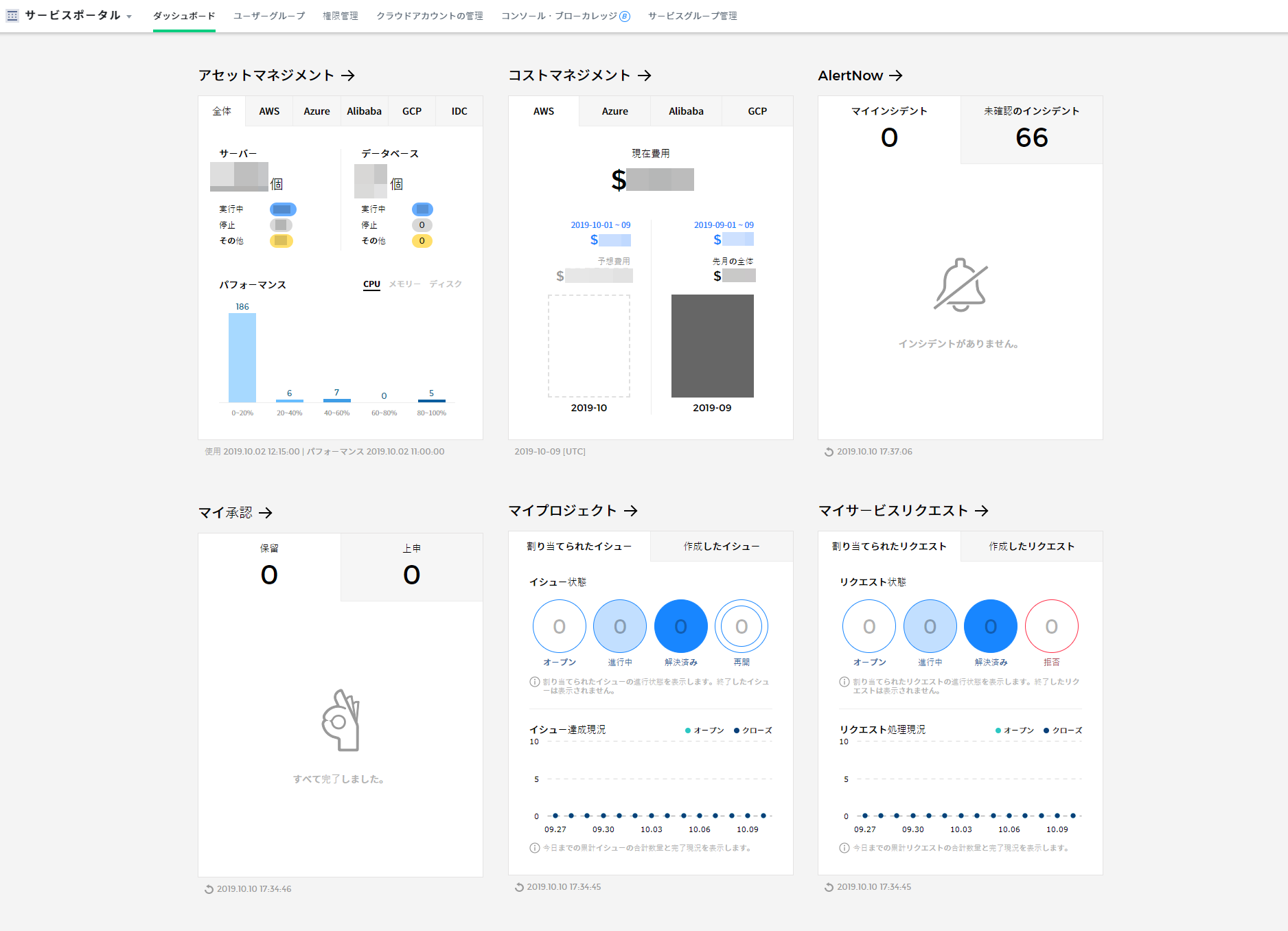

ダッシュボード

サービスポータル - ダッシュボード

現在利用中のサービスのまとめ情報をカードビューで確認でき、各サービスへスピーディに移動できるショートカット機能を提供します。また、まだ申し込んでいないサービスと該当サービスの簡単な説明を確認できます。サービスをすぐに申込みできるショートカットボタンも提供します。

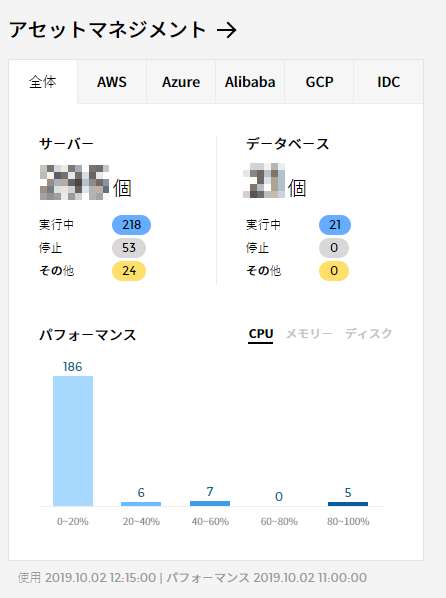

アセットマネジメント

現在使用中のクラウドサービスとインフラリソースの使用量及び性能などの情報を実際のアセットマネジメント画面に移動しなくてもダッシュボードですぐ確認できます。

- アセットマネジメントへ移動

アセットマネジメントのカードビューの上にある矢印をクリックすると、アセットマネジメントサービスのダッシュボード画面に移動します。また、画面の左上にあるメニューでアセットマネジメントの下位メニューを選択しても該当ページに移動できます。 - 全体

上段の全体タブをクリックすると、運用中のすべてのマルチクラウド、ハイブリッド環境のサーバ、データベース使用数量と性能による数量分布を確認できます。 - クラウドサービス別の情報

AWS、Azure、GCPなどのクラウドサービス別のサーバ、データベース使用数量と性能による数量分布を確認できます。

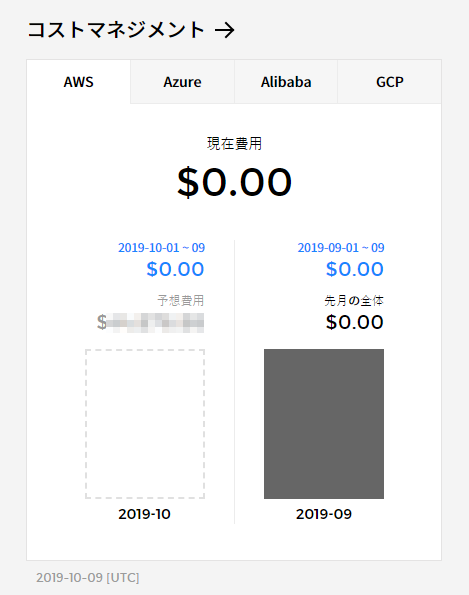

コストマネジメント

現在使用中のクラウドサービスのリソース使用による発生コストを確認できます。今月のコストを先月と比較分析できます。

- コストマネジメントへ移動

コストマネジメントのカードビューの上にある矢印をクリックすると、コストマネジメントサービスのダッシュボード画面に移動します。また、画面の左上にあるメニューでコストマネジメントの下位メニューを選択しても該当ページに移動できます。 - 全体

運用中のすべてのマルチクラウドで発生したコストが表示されます。

今月に発生したコストと今月の全体予想コストがボックス内の左側に棒グラフで表示され、先月の予想コストと発生コストは右側で確認できます。

現在の日付を基準に先月の同一期間に対する発生コストと先月の全体コストを表示し、先月の全体コストと先月の同一期間に対する発生コストを棒グラフで表示してユーザーが今月のコストと比較確認できます。ブルーは現在の日付を基準に発生したコスト、左側の棒グラフのホワイトはまだ使用していないコスト、オレンジは集計中のコストを表示します。 - クラウドサービス別の情報

AWS、Azure、GCPなどのクラウドサービス別に発生コストを確認できます。各サービスのタブをクリックして現在コストと予想コストをすべて確認できます。

AlertNow

各サービスの状態、発生したアラームの障害現況及び履歴を管理できるAlertNowダッシュボードでユーザーのインシデントと未確認のインシデントを確認できます。

- AlertNowへ移動

AlertNowカードビューの上段にある矢印をクリックすると、AlertNowのダッシュボード画面に移動します。 - マイインシデント/未確認のインシデント

マイインシデントでユーザーに割り当てられたインシデントの数を確認し、担当者が決まっていないインシデントは未確認のインシデントから確認できます。

マイプロジェクト

プロジェクトまたはチーム別に業務を登録し、登録された業務の履歴を管理できるマイプロジェクトでは、ユーザーが作成したイシュー及び本人に割り当てられたイシューを確認でき、イシュー状態と現況を数値とチャートで確認できます。

- マイプロジェクトへ移動

マイプロジェクトカードビューの上段にある矢印をクリックすると、マイプロジェクトのダッシュボード画面に移動します。ダッシュボードでプロジェクト登録及び業務履歴を確認できます。 - 割り当てられたイシュー

ユーザーに割り当てられたイシューとイシュー状態などを数値とチャートで確認できます。 - 作成したイシュー

ユーザーが直接作成したイシューとイシュー状態などを確認できます。

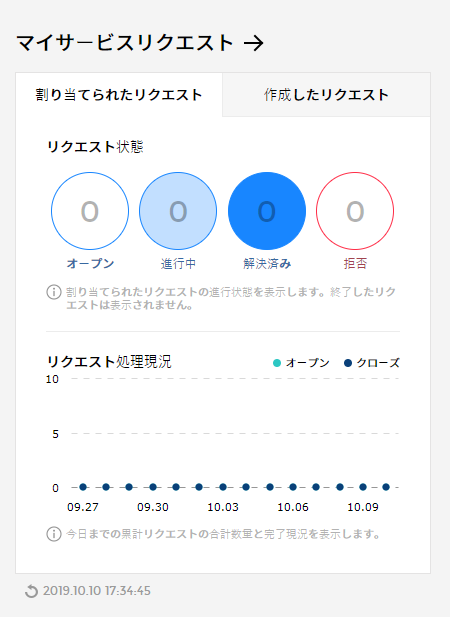

マイサービスリクエスト

すべてのサービスリクエストを記録した後、手続きに従って迅速に処置できるサービスリクエストは、割り当てられたサービスリクエストと作成したサービスリクエストをダッシュボードで確認できます。

- マイサービスリクエストへ移動

マイサービスリクエストカードビューの上段にある矢印をクリックすると、マイサービスリクエストのダッシュボード画面に移動します。 - 割り当てられたリクエスト/作成したリクエスト

ユーザーに割り当てられたリクエスト、ユーザーが直接作成したリクエスト、あるいはリクエスト状態などを、数値とチャートで確認できます。

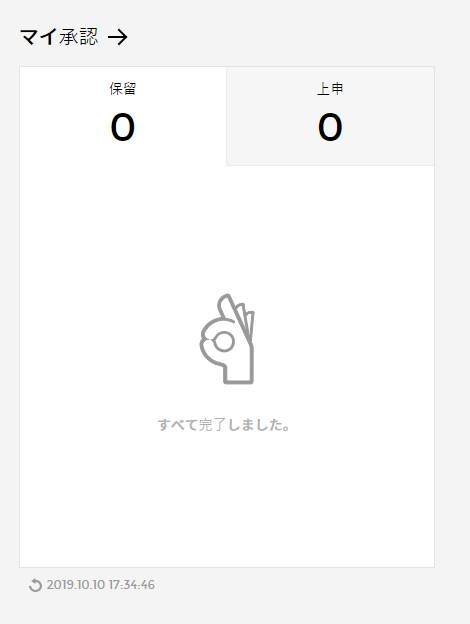

マイ承認

各種業務で発生する決済関連機能を提供するマイ承認は、何件が上申または保留されたのかをダッシュボードで確認できます。

- マイ承認 へ移動

マイ承認カードビューの上段にある矢印をクリックしてマイ承認のダッシュボード画面に移動します。 - 上申/保留

承認を受けるために上申した件と保留した件をダッシュボードで確認できます。

未使用サービス及び紹介

使用しないサービスに対する紹介とサービスを申込むためのショートカットサービスを提供します。まだ使用していないサービスに対する説明を確認するには[詳細情報]ボタンをクリックし、該当サービスを申込みする場合には[サービス申込み]ボタンをクリックすると、申込み画面に移動します。

- 詳細情報

ボタンをクリックすると、該当サービスの詳細案内ページに移動します。 - サービス申込み

サービス申込みボタンをクリックすると、該当サービスを申込みできるページに移動します。

ユーザーグループ管理

サービスポータル - ユーザーグループ管理

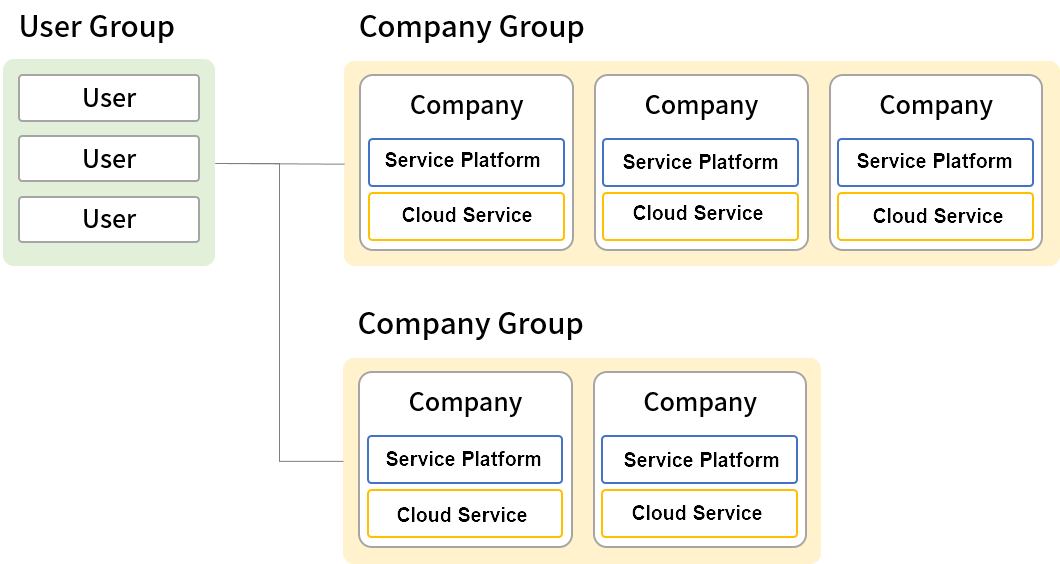

ユーザーの権限管理は、ユーザーグループ管理で行います。ユーザーグループにカンパニーグループを接続してユーザーグループ内のすべてのユーザーの権限を一括適用できます。ユーザーグループには、複数のカンパニーグループを接続することができ、ユーザーグループのユーザーはカンパニーグループに含まれている会社のサービス及びメニュー別の権限、クラウドアカウントに対する権限を持つことになります。

ユーザーグループは次の通りの仕組みで接続されています。

新しいユーザーグループ作成

新しいユーザーグループを作成し、カンパニーグループを接続してユーザーグループの権限を設定できます。

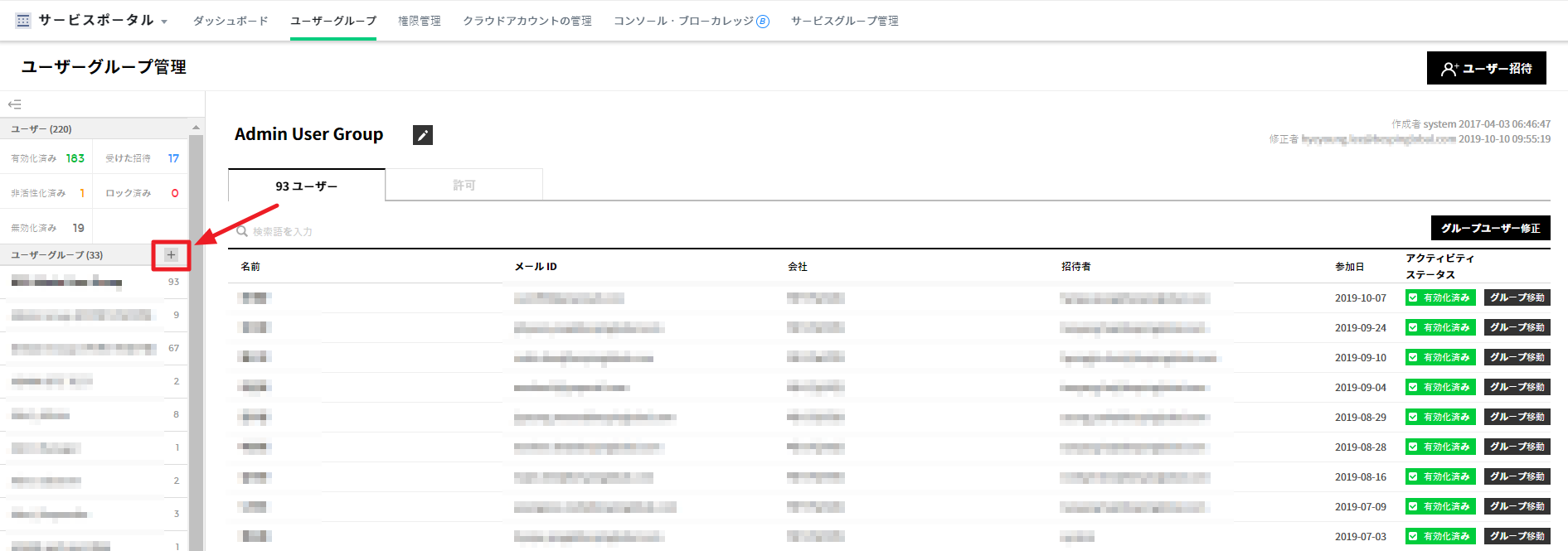

ユーザーグループ作成

以下の画像を参考にしてユーザーグループ管理メニューの追加するボタンをクリックします。.

![]()

「新しいユーザーグループ作成」ポップアップが表示されます。

新しく作成するユーザーグループの名前を入力した後、[確認]ボタンをクリックします。

![]()

左側にあるユーザーグループリストに新しいユーザーグループが追加されていることを確認できます。

ユーザーグループにユーザーを招待する

ユーザーグループ管理画面の右上の[ユーザー招待]ボタンをクリックします。

![]()

「ユーザー招待」ポップアップが表示されます。

追加するユーザーのメールアドレス、所属会社、所属グループを指定してから[送信する]ボタンをクリックします。

![]()

入力したメールアドレスに招待メールを送信します。メールを通してアカウントを作成すると、ユーザー招待が完了します。

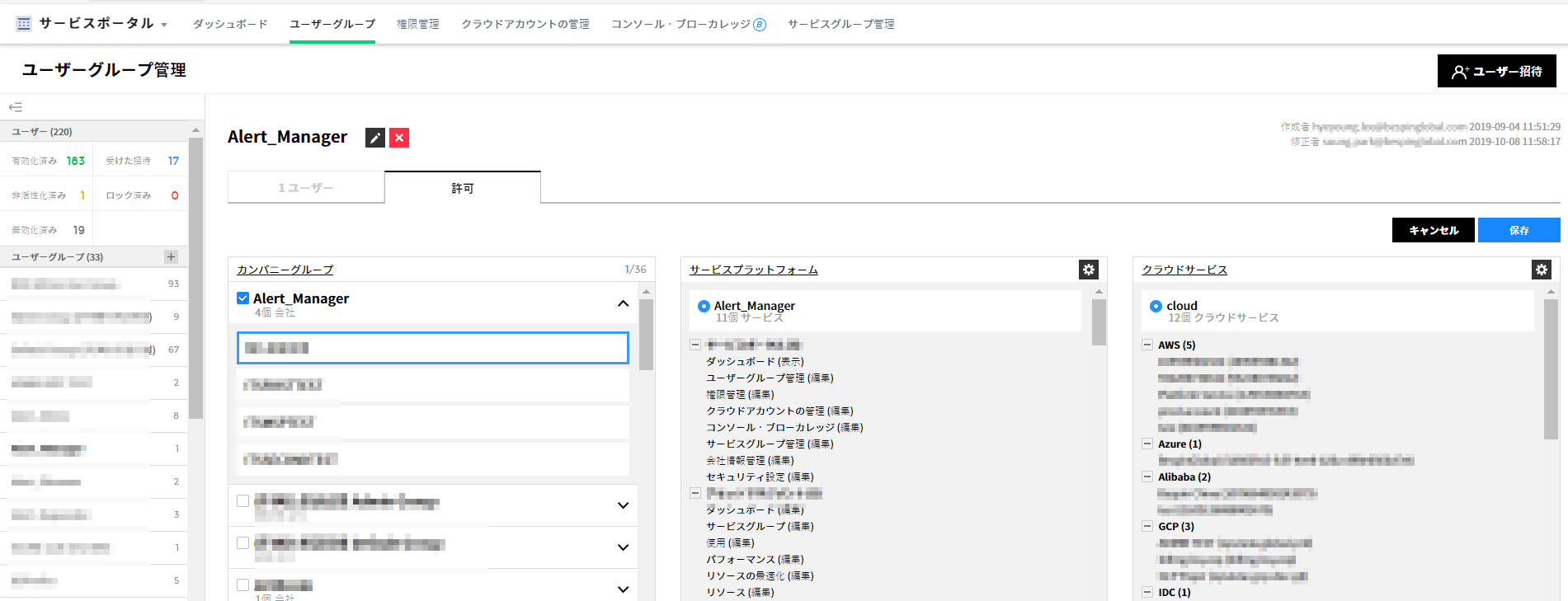

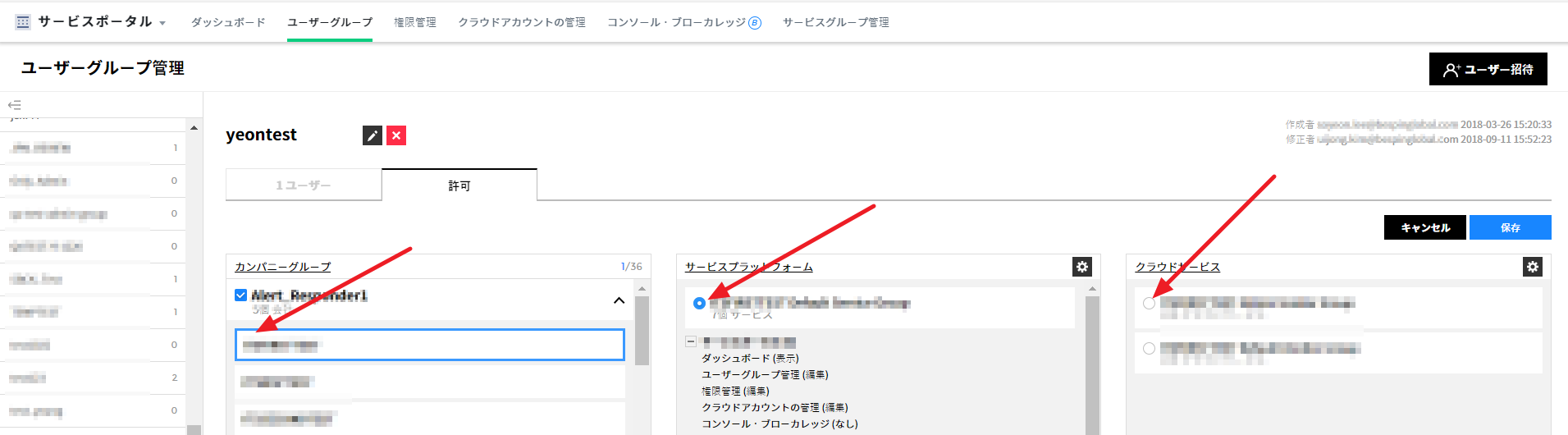

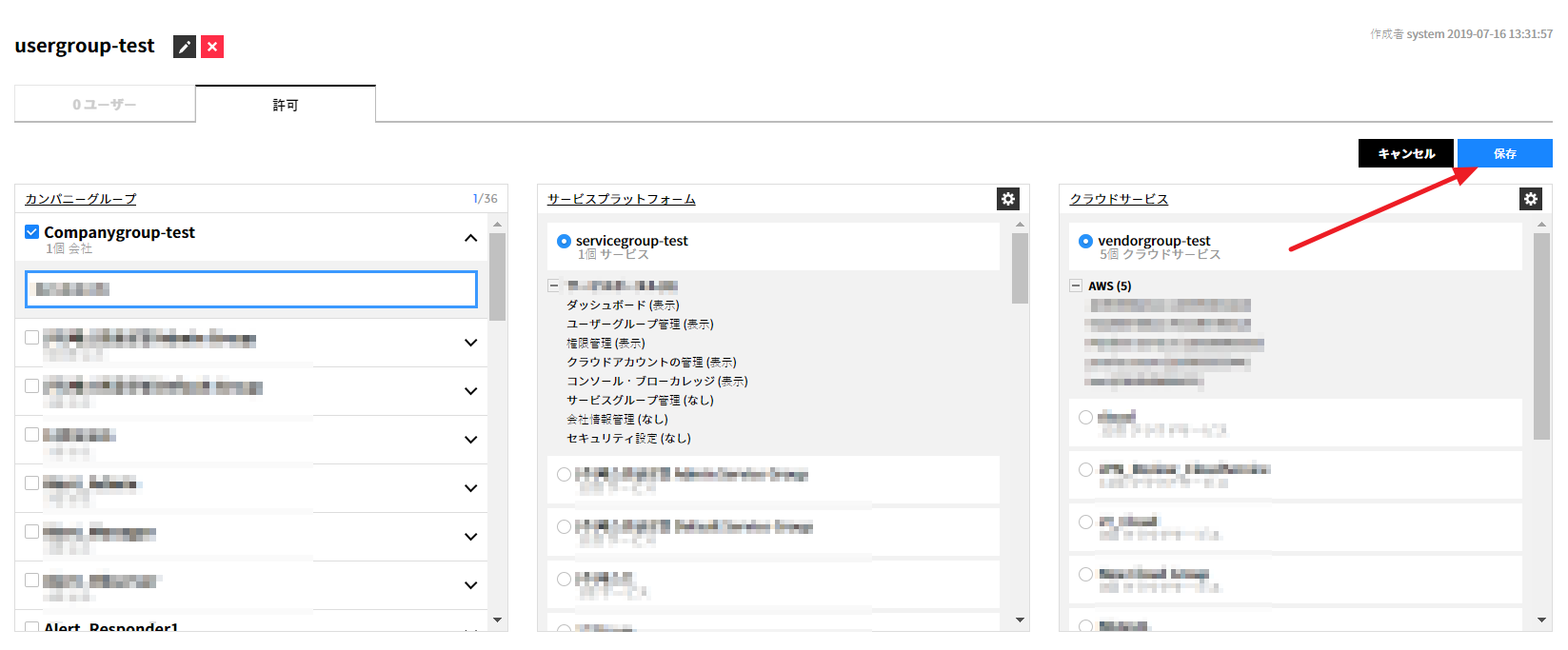

ユーザーグループに権限を設定する

ユーザーグループに接続するカンパニーグループを選択します。

許可を選択した後、カンパニーグループリストで接続するカンパニーグループのチェックボックスを選択します。

カンパニーグループは複数選択可能で、カンパニーグループ作成及び管理はサービスポータルの権限管理メニューで設定できます。![]()

接続したカンパニーグループを開き会社リストを確認します。

会社を選択すると、選択した会社に接続されている「サービスプラットフォーム」リストと「クラウドサービス」リストが表示されます。

選択したユーザーグループに付与する会社別のサービスプラットフォームとクラウド権限を設定できます。![]()

選択してから[保存]ボタンをクリックします。

![]()

左側にあるユーザーグループリストで選択した権限が適用されていることを確認できます。

ユーザーグループを修正する

既存のユーザーグループのメンバーを修正したり、権限を変更できます。

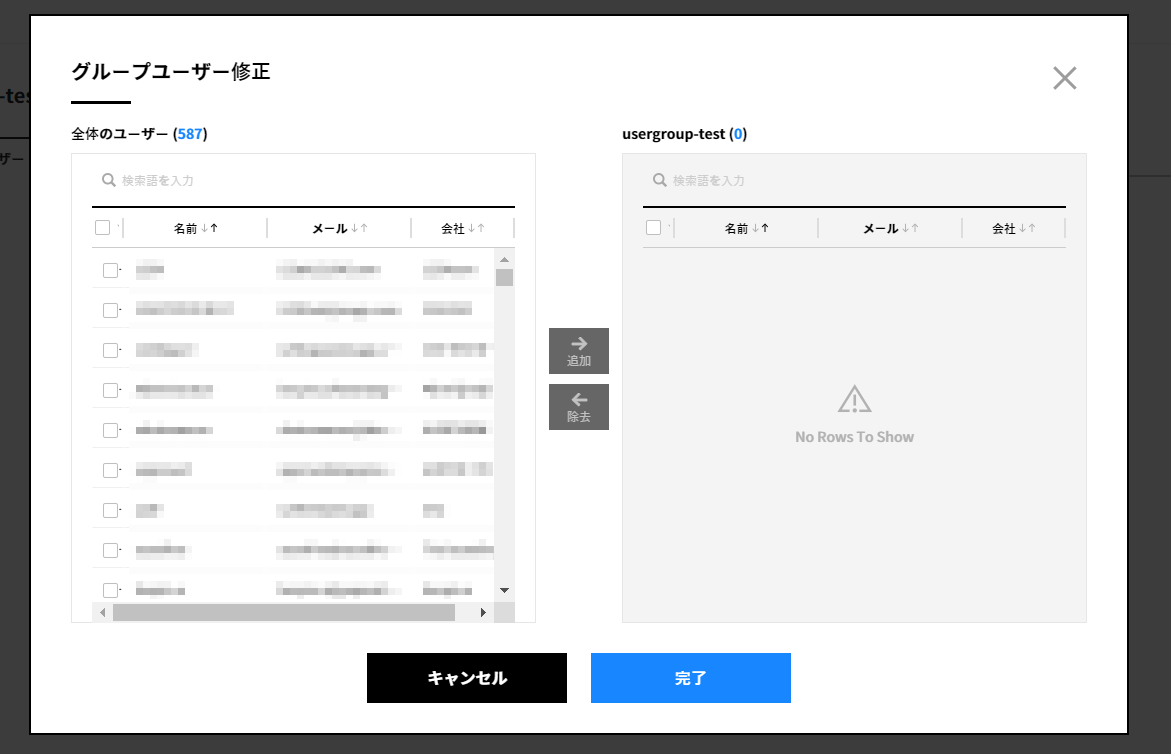

ユーザーグループにユーザーを追加/除去する

ユーザーグループリストにメンバーを追加または除去するには、ユーザーグループを選択してから画面の右側にある[グループユーザー修正]ボタンをクリックします。

![]()

「グループユーザー修正」ポップアップが表示されます。

ポップアップの左側のリストには、現在の会社に加入された全体のユーザーが表示され、右側のリストには選択したユーザーグループに追加されたユーザーが表示されます。左側のリストで追加するユーザーを選択してから[追加]ボタンをクリックして追加する、または右側のリストでユーザーを削除しようとする場合、ユーザーを選択してから[除去]ボタンをクリックします。

![]()

ユーザーを追加してから[完了]ボタンをクリックします。

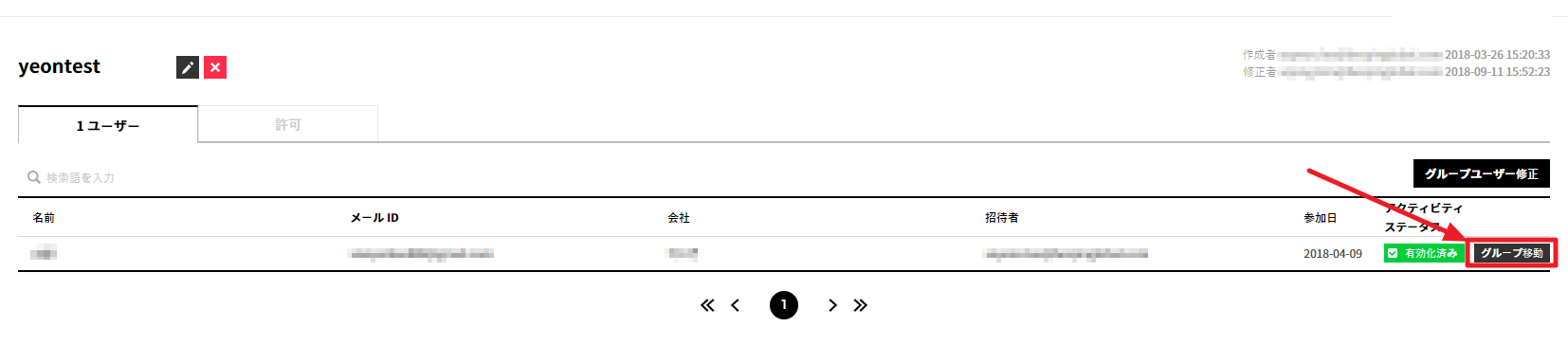

[グループ移動]機能を利用したグループユーザー変更も可能です。ユーザーグループリストで各ユーザー情報の右側にある[グループ移動]ボタンをクリックします。

![]()

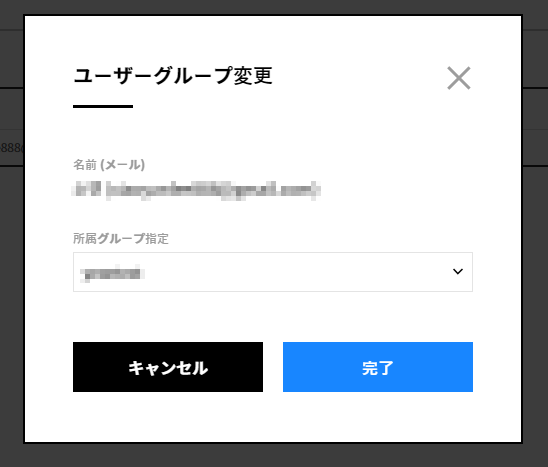

「ユーザーグループ変更」ポップアップが表示されます。

変更するユーザーの名前とメールを入力して移動するグループを指定してから[完了]ボタンをクリックします。

![]()

ユーザーグループリストでグループユーザーが変更された内容を確認できます。

- 参考:ユーザーグループリストでユーザーのステータス確認及び変更もできます。リストの右側の[有効化済み]ボタンをクリックしてユーザーのステータスを有効化、無効化、使用中止などに変更できます。また、左上で全体のユーザーのステータスを[有効化済み]、[無効化済み]、[非活性化済み]、[招待済み]、[ロック済み]などで確認できます。

| 項目 | 説明 |

|---|---|

| 有効化済み | ユーザーのステータスが有効化されたことを示します。 |

| 無効化済み | ユーザーがサービスを申込んで、まだ管理者の承認を受けてない状態を示します。 |

| 非活性化済み | これ以上サービスを使用しない状態を示します。 |

| 招待済み | ユーザーをユーザーグループに追加するために該当ユーザーを招待したことを示します。 |

| ロック済み | ユーザーがパスワードの入力を5回以上間違えたため、サービス使用が制限された状態を示します。 |

ユーザーグループの権限を変更する

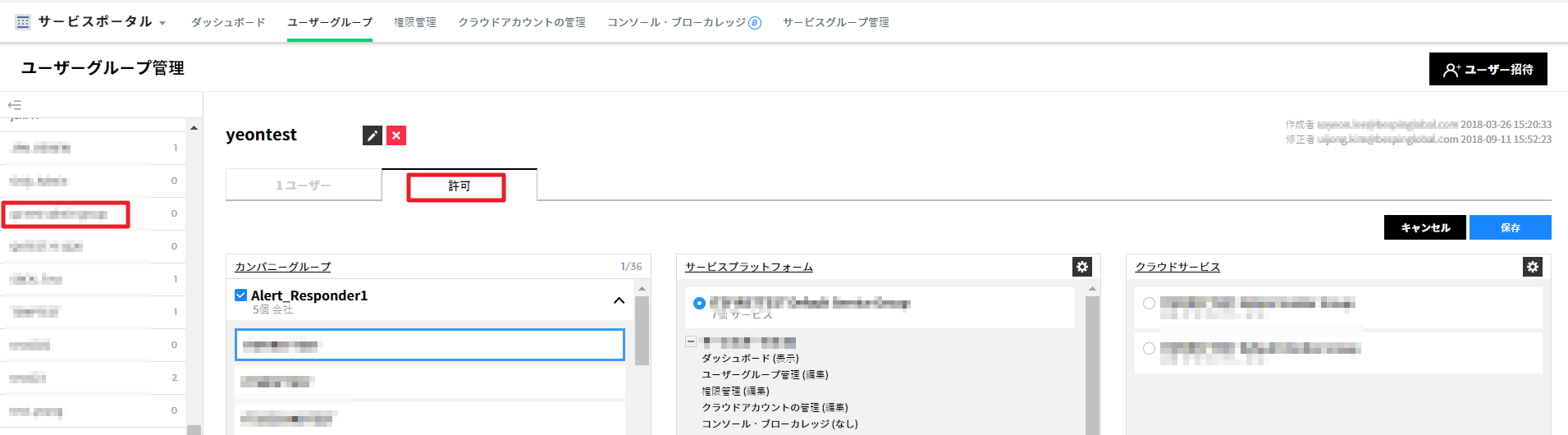

ユーザーグループリストで権限を変更するユーザーグループを選択した後、許可タブをクリックします。

![]()

権限を設定するカンパニーグループを選択した後、順番に「サービスプラットフォーム」と「クラウドサービス」を選択します。

![]()

[保存]ボタンをクリックして変更内容を保存します。

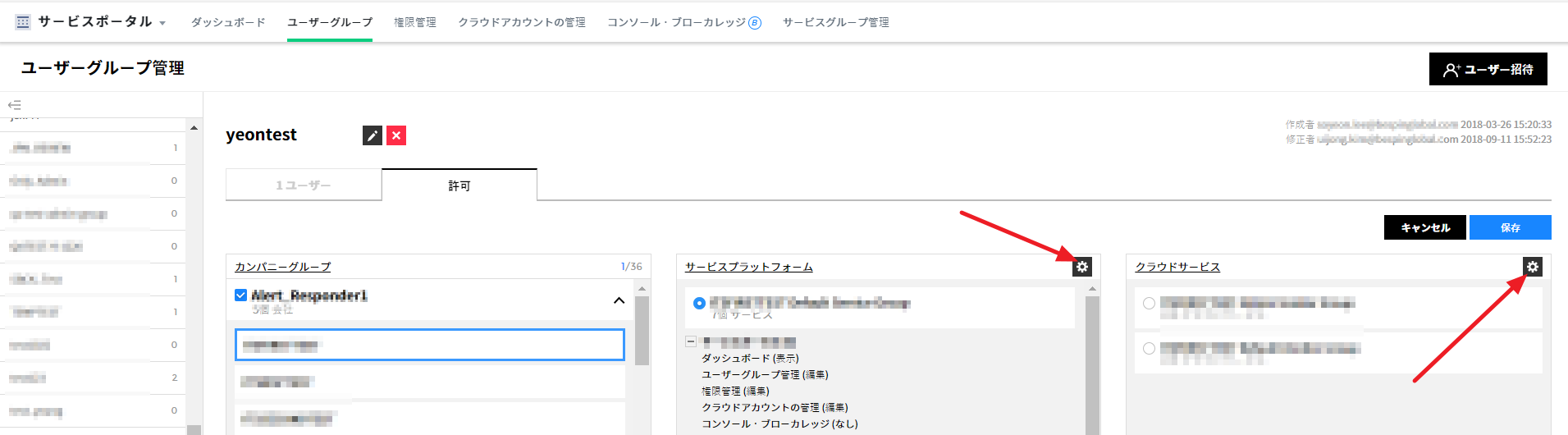

許可のカンパニーグループ、サービスプラットフォーム、クラウドはサービスポータルの権限管理メニューで設定できます。各サービスの歯車アイコンをクリックすると、該当サービスにすぐ移動します。

![]()

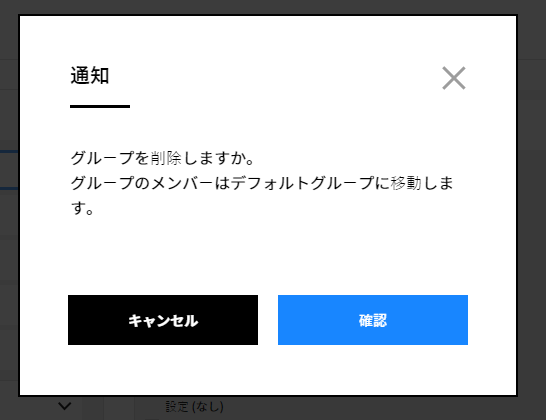

ユーザーグループを削除する

ユーザーグループを削除できます。

ユーザーグループを削除すると、ユーザーグループに含まれていたユーザーはデフォルトグループに移動します。

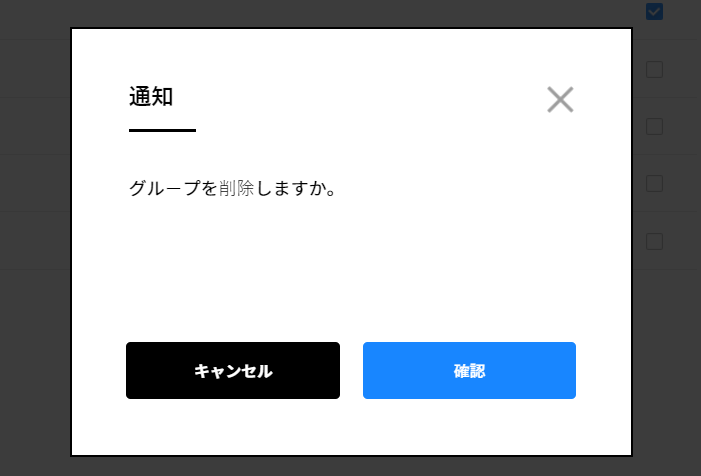

削除するユーザーグループを選択した後、ユーザーグループ名の右側にある[x]ボタンをクリックします。

![]()

[x]ボタンをクリックすると、[通知]ポップアップで削除するかどうかを再確認します。

[確認]ボタンをクリックするとユーザーグループが削除され、該当グループにあるユーザーはデフォルトグループに移動します。

![]()

権限管理

サービスポータル - 権限管理

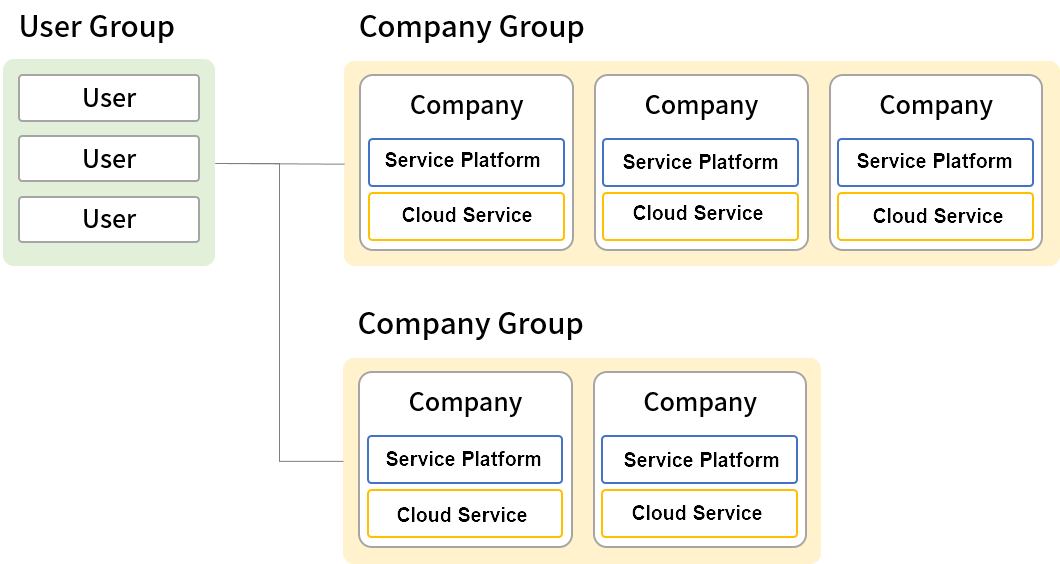

ログインしたユーザーがアクセスできる会社、サービス、クラウドサービスのアカウントをそれぞれのグループに作成できます。作成された会社、サービス、クラウドアカウントグループをユーザーグループに接続してユーザーの権限を制御できます。権限管理メニューでは会社、サービス、クラウドアカウントをグループに構成し、構成されたグループの修正及び削除が可能です。

- カンパニーグループ:複数の会社をグループに束ねてグループ社で管理できます。

- サービスプラットフォーム:サービス及びメニューと各メニューに対する権限をグループに束ねて管理できます。

- クラウドサービス:クラウドサービスとサービス別のアカウントをグループで管理できます。

上のグループは次の通りの仕組みで接続されています。

カンパニーグループ

サービスポータル - 権限管理 - カンパニーグループ

それぞれの会社をカンパニーグループに束ねることができます。

部署別に加入した後、加入した部署をカンパニーグループに束ねて一つの会社として管理したり、系列会社別に加入した後、系列会社を一つのグループに束ねてグループ社として管理できます。

カンパニーグループ情報表示

既に追加されているカンパニーグループの情報を確認できます。

カンパニーグループリストで情報を確認するカンパニーグループをクリックします。

![]()

カンパニーグループの詳細画面で選択したカンパニーグループに含まれている会社のリストが表示されます。会社リストで[+]ボタンをクリックして選択した会社で使用中のサービス情報を確認できます。

![]()

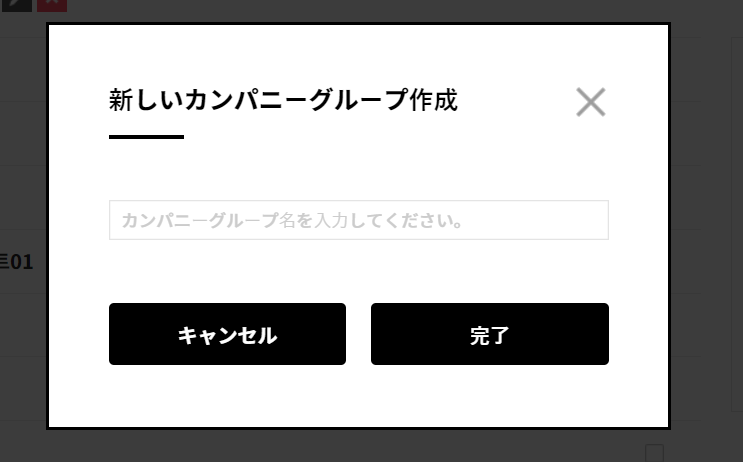

カンパニーグループ作成

新しいカンパニーグループを作成し、カンパニーグループに会社を追加できます。

[カンパニーグループ追加]ボタンをクリックします。

![]()

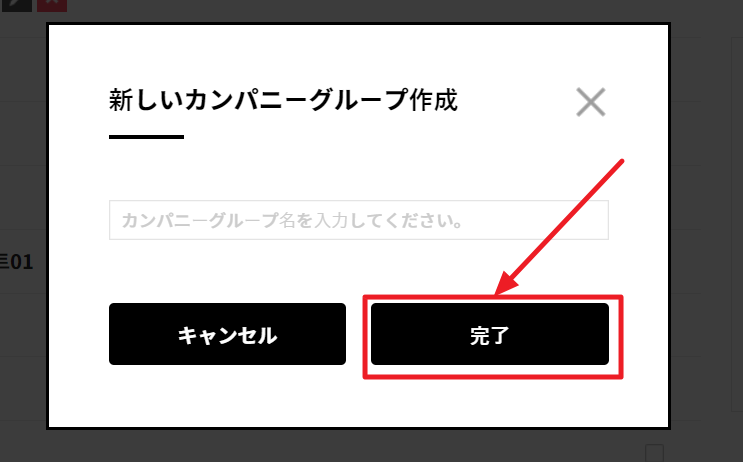

「新しいカンパニーグループ作成」ポップアップが表示されます。

![]()

「新しいカンパニーグループ作成」ポップアップで追加するカンパニーグループの名前を入力して[完了]ボタンをクリックします。

![]()

カンパニーグループリストに新しいカンパニーグループが追加されていることを確認できます。

カンパニーグループの詳細画面でカンパニーグループに追加できる会社のリストが表示されます。

チェックボックスを選択して追加する会社を選択し、選択した会社に対する簡単な説明も説明入力ボックスに追加できます。

![]()

設定が完了したら、右上の[変更事項保存]ボタンをクリックします。

![]()

新しいカンパニーグループの追加が完了しました。

カンパニーグループ名を修正する

既に追加されたカンパニーグループの名前を変更でき、新しい会社を追加したり追加された会社を除去できます。

カンパニーグループリストで名前を変更するカンパニーグループを選択します。カンパニーグループ名の横にある[修正]ボタンをクリックします。

![]()

カンパニーグループ名が編集できる状態に変更されます。カンパニーグループの名前を変更します。

![]()

名前を変更した後、[チェックボックス]ボタンをクリックします。

![]()

カンパニーグループの名前変更が完了しました。

カンパニーグループを削除する

追加されたカンパニーグループを削除できます。

カンパニーグループリストで削除するカンパニーグループを選択します。[X]ボタンをクリックします。

![]()

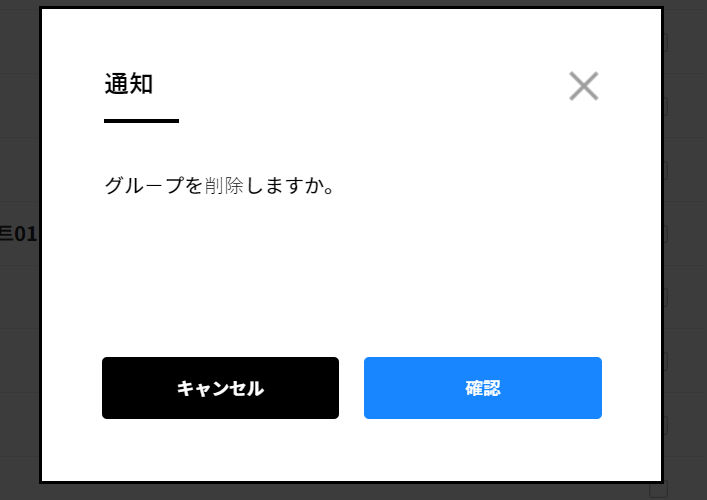

グループ削除を確認するポップアップが表示されます。

ポップアップの[確認]ボタンをクリックします。![]()

カンパニーグループの削除が完了しました。

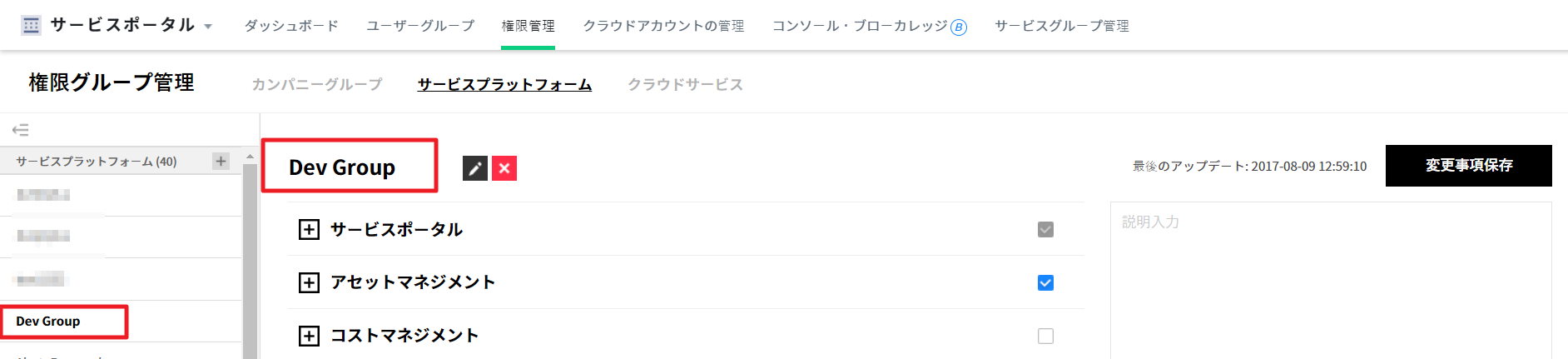

サービスプラットフォーム

サービスポータル - 権限管理 - サービスプラットフォーム

サービスとサービス内メニューの編集権限をグループで作成できます。

サービス権限グループをユーザーグループに接続して簡単にユーザーグループ内のユーザーが確認できるメニューとメニュー別の編集権限を設定できます。

サービスプラットフォーム情報表示

サービスプラットフォームの詳細情報を確認できます。

サービスプラットフォームリストで情報を確認するカンパニーグループをクリックします。

![]()

サービスプラットフォームの詳細画面で選択したサービス権限グループに含まれているサービスが表示されます。

![]()

サービス別の[+]ボタンをクリックしてサービスで使用可能なメニューとメニュー別の権限を確認できます。

![]()

サービスプラットフォームグループ作成

新しいサービスプラットフォームグループを作成し、サービスプラットフォームグループにサービスとメニュー別の権限を設定できます。

[サービスプラットフォームグループ追加]ボタンをクリックします。

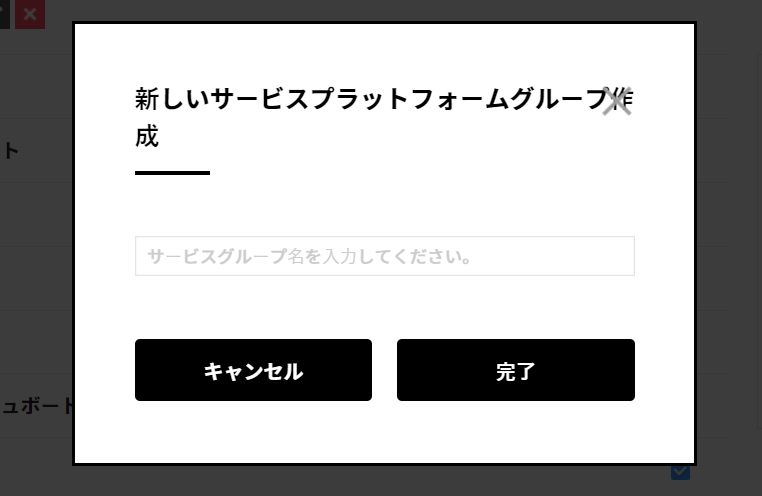

![]()

「新しいサービスプラットフォームグループ作成」ポップアップが表示されます。追加するサービス権限グループの名前を入力して[完了]ボタンをクリックします。

![]()

サービスプラットフォームグループリストに新しいサービス権限グループが追加されていることを確認できます。

サービス権限グループの詳細画面に選択可能なサービスのリストが表示されます。

サービス名の前にある[+]ボタンをクリックしてサービス内のメニュー別の詳細権限を設定できます。チェックボックスを選択してメニュー別の権限を設定します。

![]()

[変更事項保存]ボタンをクリックします。

![]()

新しいサービス権限グループの追加が完了しました。

サービスプラットフォームグループを修正する

サービスプラットフォームグループの名前を変更でき、プラットフォーム別の権限を変更できます。

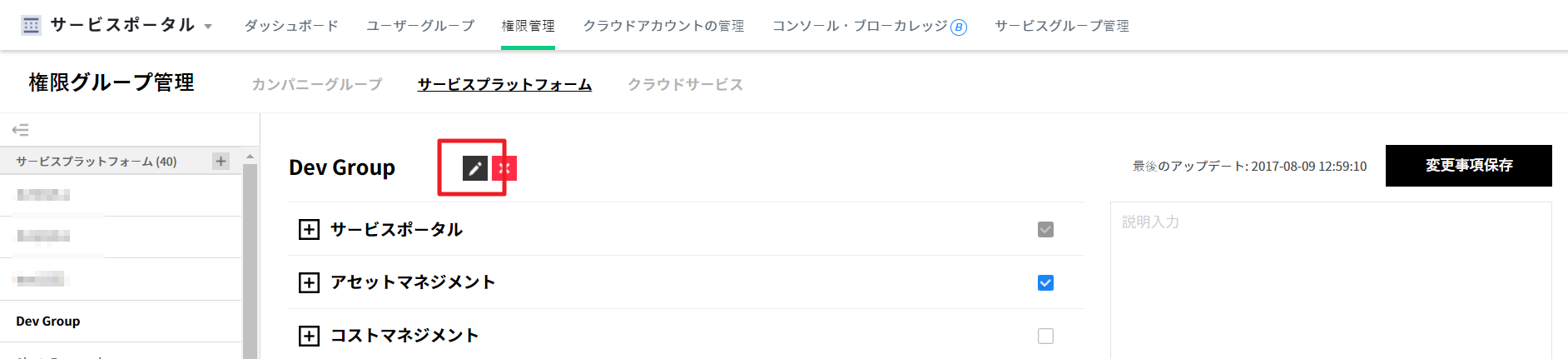

サービスプラットフォームグループ名を変更する

サービスプラットフォームグループリストで名前を変更するグループを選択します。詳細画面で選択したサービスプラットフォームグループの情報が表示されます。

![]()

サービスプラットフォームグループ名の横にある[鉛筆アイコン]ボタンをクリックします。

![]()

サービスプラットフォームグループ名が編集できる状態に変更されます。入力フィールドに変更しようとする名前を入力します。

![]()

名前を変更した後、[確認]ボタンをクリックします。

![]()

サービスプラットフォームグループの名前変更が完了されました。

サービスプラットフォームグループの権限を変更する

サービスプラットフォームグループリストで権限を変更するグループを選択します。詳細画面に選択したサービス権限グループで使用可能なサービスのリストを確認できます。

![]()

サービス内のメニューのチェックボックスを選択解除して権限を除去したり、メニュー別に権限を変更できます。

![]()

権限変更または設定した後、[変更事項保存]ボタンをクリックします。

![]()

サービスプラットフォームグループ内の権限変更が完了しました。

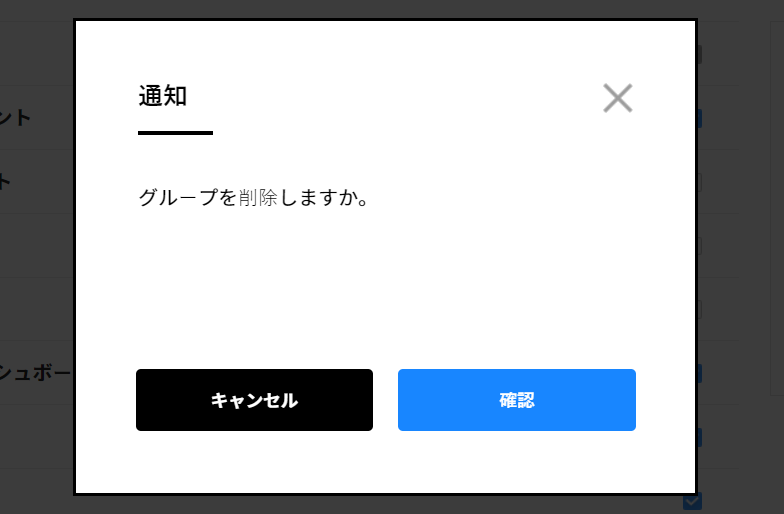

サービスプラットフォームグループを削除する

サービスプラットフォームグループを削除できます。

サービスプラットフォームグループリストで削除するサービスプラットフォームグループを選択します。グループ名の右側にある[X]ボタンをクリックします。

![]()

グループ削除を確認するポップアップが表示されます。

ポップアップの[確認]ボタンをクリックします。![]()

サービスプラットフォームグループが削除されました。

クラウドサービスグループ

サービスポータル - 権限管理 - クラウドサービス

使用しているクラウドサービスとクラウドサービスのアカウントに対するアクセス権限をグループで束ねることができます。クラウドグループをユーザーグループに接続してユーザーグループ内のユーザーが確認できるクラウドサービスとアカウントのアクセス権限を設定できます。

クラウドサービスグループ情報表示

クラウドサービスグループの情報を確認できます。

クラウドサービスグループリストで情報を確認するクラウドサービスグループをクリックします。選択したクラウドサービスグループに所属したパブリッククラウドサービスが表示されます。

![]()

パブリッククラウドサービス別の[+]ボタンをクリックすると、クラウドサービスグループで確認可能なアカウントが表示されます。

![]()

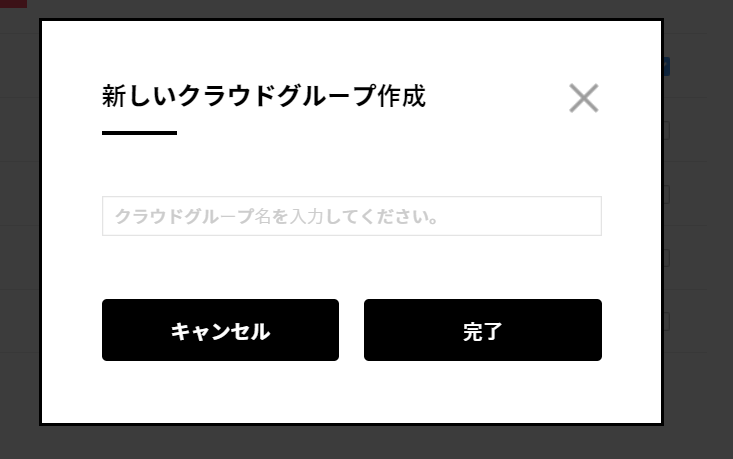

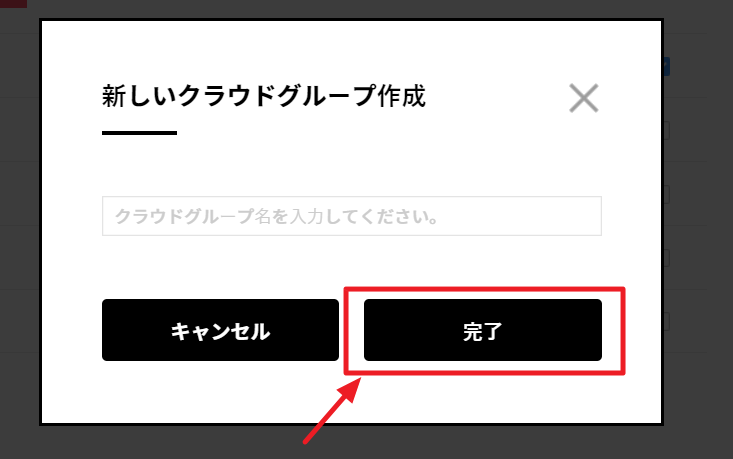

クラウドサービスグループ作成

新しいクラウドサービスグループを作成し、グループで使用可能なパブリッククラウドサービス及びアカウントを設定できます。

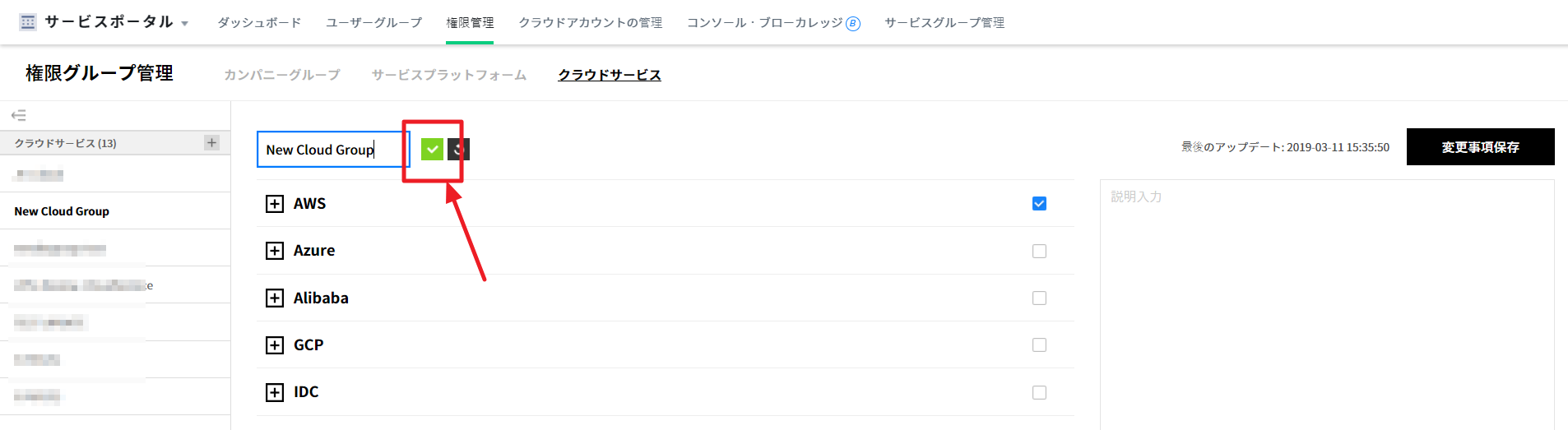

[クラウドサービスグループ追加]ボタンをクリックします。

![]()

「新しいクラウドグループ作成」ポップアップが表示されます。

![]()

「新しいクラウドグループ作成」ポップアップで追加するクラウドグループの名前を入力して[確認]ボタンをクリックします。

![]()

クラウドグループリストに新しいクラウドグループが追加されていることを確認できます。

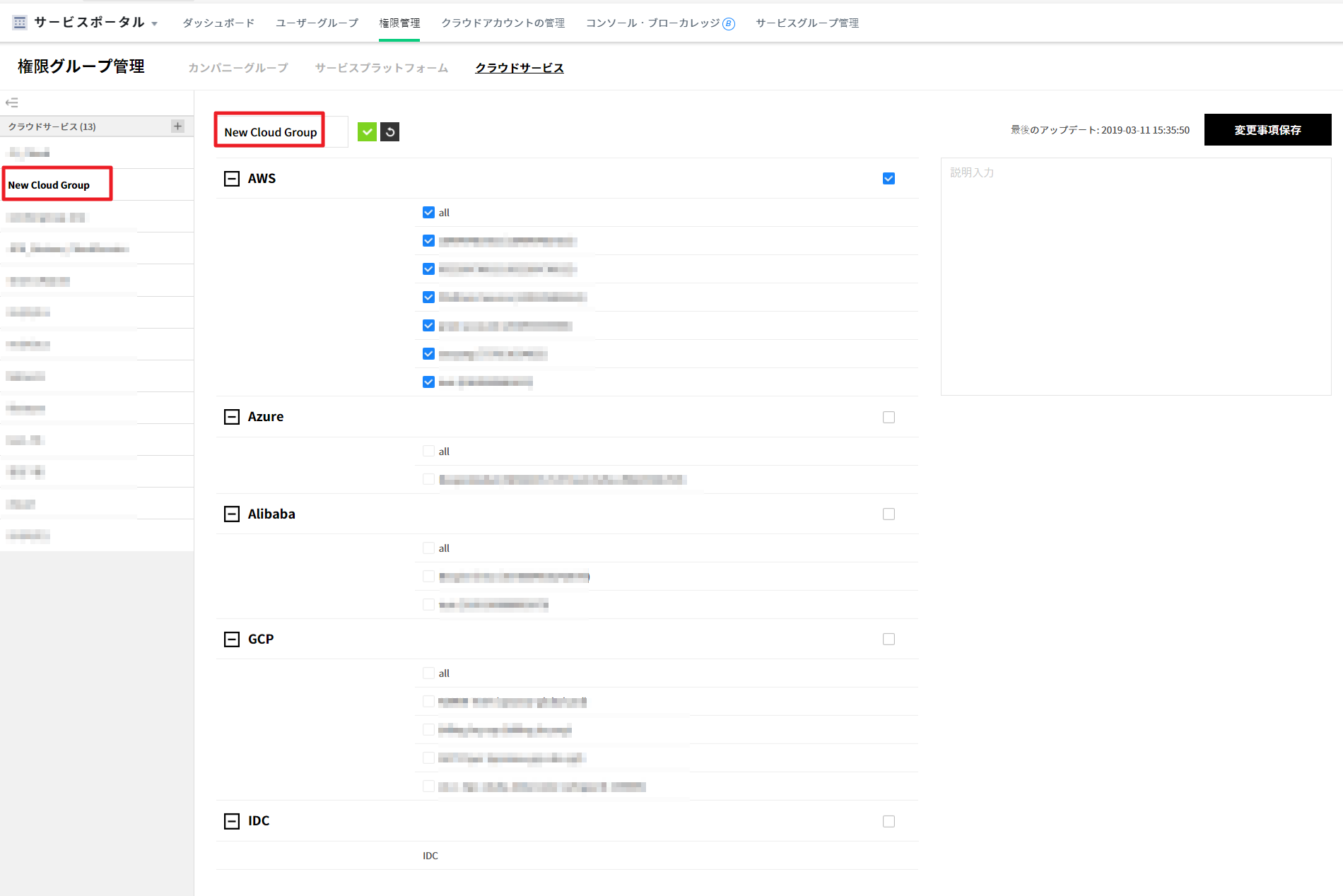

クラウドグループの詳細画面に選択可能なパブリッククラウドサービスとアカウントリストが表示されます。

リストに表示されるクラウドサービスとアカウントは、サービスポータル > クラウドアカウント管理メニューで登録できます。以下の画面通りにパブリッククラウドサービスのチェックボックスを選択して該当サービスの使用可能有無を設定できます。また、サービス内のマイアカウントのチェックボックスを選択して該当アカウントの使用可能有無を設定できます。

![]()

[変更事項保存]ボタンをクリックします。

![]()

新しいクラウドサービスグループが追加されました。

クラウドサービスグループ名を修正する

クラウドサービスグループリストで名前を変更するグループを選択します。詳細画面で選択したグループ情報が表示されます。クラウドサービスグループ名の横にある[鉛筆アイコン]ボタンをクリックします。

![]()

クラウドサービスグループ名が編集できる状態に変更されます。

入力フィールドに変更する名前を入力します。

![]()

名前を変更した後、[確認]ボタンをクリックします。

![]()

クラウドサービスグループ名が変更されました。

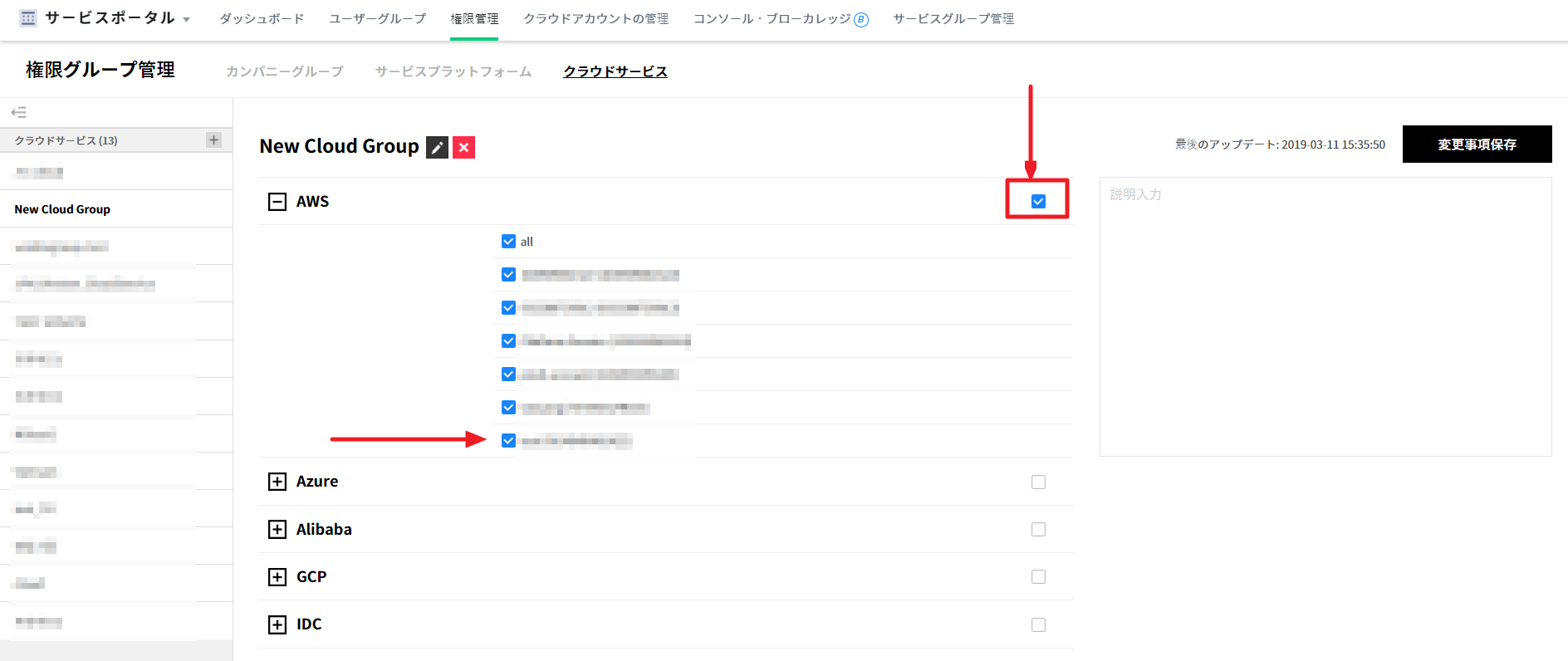

クラウドサービスグループの権限を変更する

クラウドサービスグループリストで権限を変更するグループを選択します。詳細画面に選択したクラウドグループで使用できるパブリッククラウドサービスのリストと確認可能なアカウント情報が表示されます。

![]()

パブリッククラウドサービス及びアカウントのチェックボックスを選択解除して権限を除去したり、チェックボックスを選択して権限を変更できます。

![]()

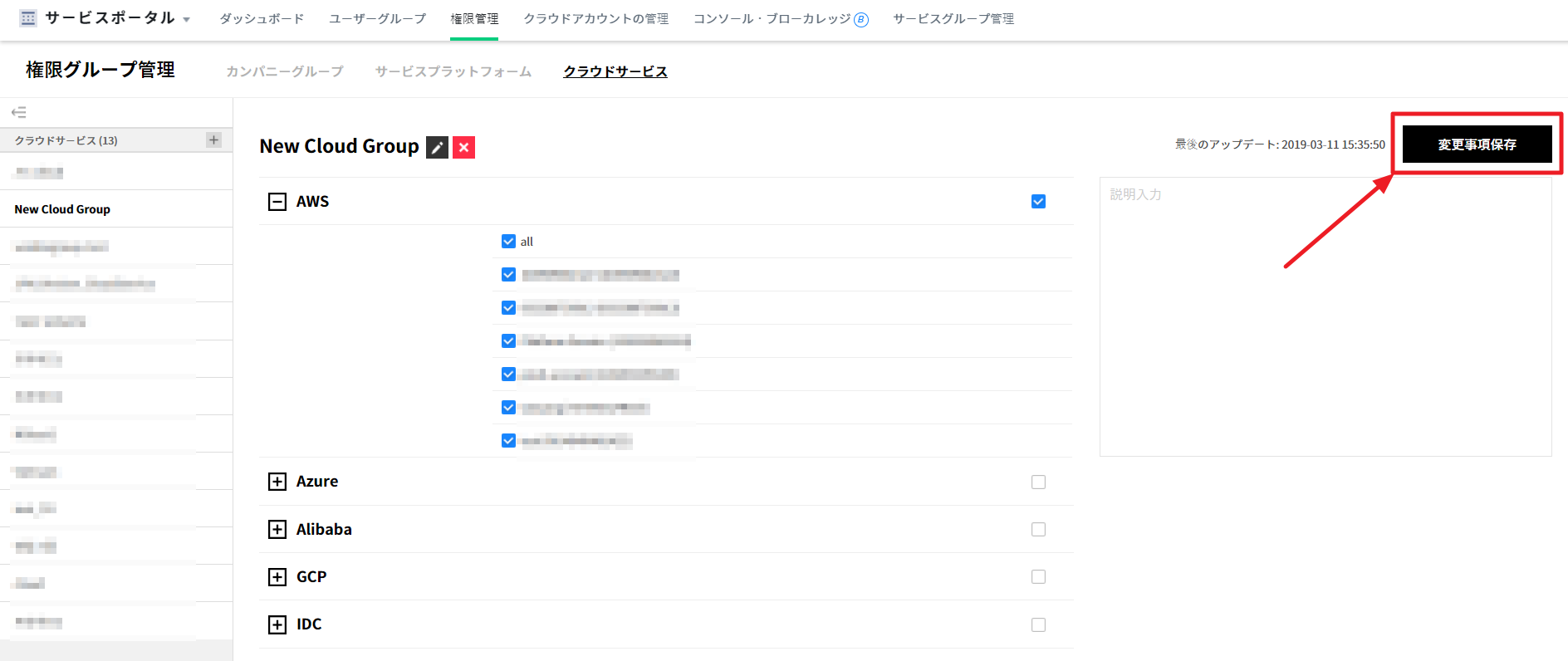

[変更事項保存]ボタンをクリックします。

![]()

クラウドサービスグループ内の権限変更が完了しました。

クラウドサービスグループを削除する

クラウドサービスグループを削除できます。

クラウドサービスグループリストで削除するグループを選択します。グループ名の右側にある[X]ボタンをクリックします。

![]()

グループ削除を確認するポップアップが表示されます。

ポップアップの[確認]ボタンをクリックします。

![]()

サービス権限グループの削除が完了しました。

クラウドアカウント管理

サービスポータル - クラウドアカウント管理

クラウドサービスのアカウントを連結してクラウドサービスで利用しているリソースの現況と発生コストを確認できます。クラウドアカウント管理メニューでは、使用しているクラウドサービスのアカウントを登録できる機能を提供します。アセットマネジメントとコストマネジメントサービスを使用するためには、必ずクラウドアカウント登録が必要です。各サービスの必須入力項目は、サービス別の入力項目をご参考ください。

ご注意:新しいアカウントを追加した後、データをロードするため多少時間がかかる場合があります。

クラウドサービスを利用するための必須入力項目

アマゾンウェブサービス(AWS)

| アセットマネジメント | コストマネジメント | |

|---|---|---|

| アカウント名 | 必須 | 必須 |

| アクセスキー | 必須 | - |

| シークレットキー | 必須 | - |

| 連結アカウント有無 | 必須、連結アカウント、連結されていないアカウントの中から選択 | |

| S3 バケット名 | 連結されていないアカウントの場合必須 | |

| リージョン |

アクセスキー、シークレットキー入力時、自動入力 アクセスキー、シークレットキー未入力時必須 (但し、既に登録されたアカウントがある場合、そのアカウントのリージョンに従うため選択不可) |

|

| ステータス | アカウントのデータ収集状態(アカウントIDのみ入力した場合、表示されない) | |

Microsoft Azure(Azure)

| アセットマネジメント | コストマネジメント | ||

|---|---|---|---|

| アカウント名 | 必須 | 必須 | |

| ID | 必須 | 必須 | |

| パスワード | 必須 | 必須 | |

| リージョン | サブスクリプション照会時、自動入力 | ||

| ステータス | アカウントのデータ収集状態 | ||

| EAアカウント有無 | 必須 | 必須 | |

| サブスクリプション | サブスクリプションID | サブスクリプション選択 | |

| ステート | - | ||

| 名前 | 必須 | 必須 | |

| オファーID | 必須 | 必須 | |

| 決済日 | 必須 | 必須 | |

| 登録 | EAアカウントの場合のみ必須 | ||

| トークン | EAアカウントの場合のみ必須 | ||

Alibaba Cloud(Alibaba)

| アセットマネジメント | コストマネジメント | |

|---|---|---|

| アカウント名 | 必須 | 必須 |

| アカウントID | 必須 | 必須 |

| アクセスキー | 必須 | 必須 |

| シークレットキー | 必須 | 必須 |

| 連結アカウント有無 | 必須、連結アカウントと連結されていないアカウントの中から選択 | |

| OSS バケット名 | 必須 | 必須 |

| OSSエンドポイント | 必須 | 必須 |

クラウドサービス別のアカウントを登録する

アセットマネジメントとコストマネジメントサービスでクラウドを管理するには、AWS、Azure、Alibaba、GCPなどのクラウドアカウントを登録してください。

以下の画面で「クラウドアカウント管理」メニューをクリックします。

![]()

画面の左側メニューで追加するクラウドサービスを選択します。

![]()

AWSアカウントを登録する

AWSアカウントを登録する方法には、「IAM アクセスキー」と「クロスアカウントアクセス」の二つの方式があります。

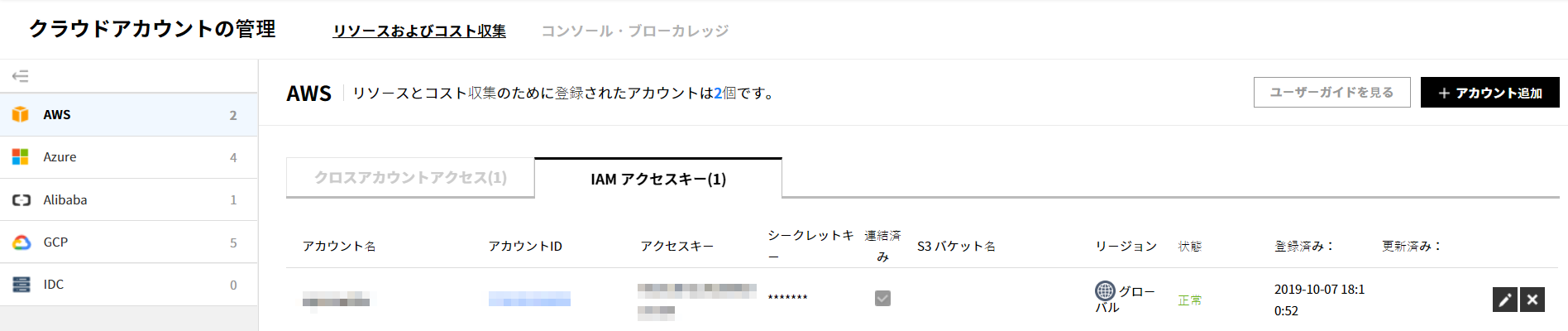

IAM アクセスキー方式で登録する

クラウドアカウント管理 > リソース及びコスト収集メニューでAWS -> IAM アクセスキーの順に選択した後、右上の[+アカウント追加]ボタンをクリックします。

![]()

アカウントを登録するための情報を入力します。

![]()

入力項目は次の通りです。

ご注意:アセットマネジメントとコストマネジメントサービスの場合、必須入力情報が一致しません。

| アセットマネジメント | コストマネジメント | |

|---|---|---|

| アカウント名 | 必須 | 必須 |

| アカウントID | 必須 | 必須 |

| アクセスキー | 必須 | 選択(コストの最適化サービスを利用する時に必要) |

| シークレットキー | 必須 | 選択(コストの最適化サービスを利用する時に必要) |

| 連結済み | - | アカウントが支払者アカウントに接続された連結アカウントの場合選択 |

| S3 バケット名 | - | 連結アカウントではない場合、S3 バケット名入力。連結アカウントの場合、入力する必要なし |

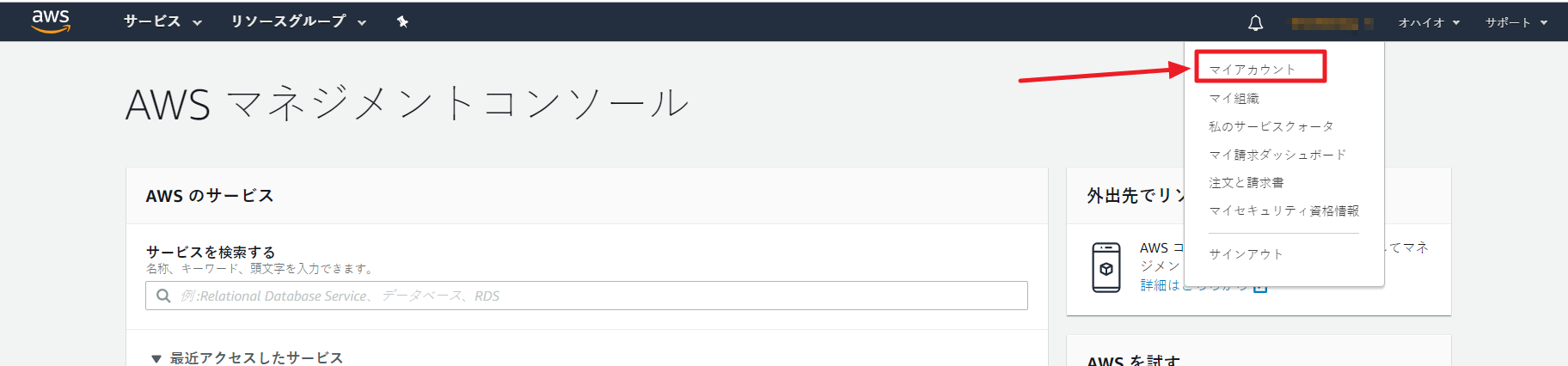

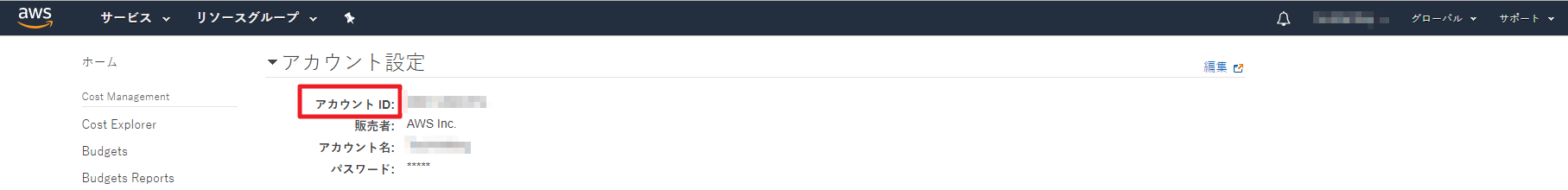

AWSコンソールでアカウント名及びアカウントIDを入力する

- アカウント名は、ユーザーが任意に設定できます。アカウントIDは、AWSコンソールにログインしてからマイアカウントをクリックして「アカウントID」に記載されている情報をコピーして貼り付けます。

![]()

![]()

アクセスキーとシークレットキーを発行する

AWSクラウドを読み込み専用で接続するには、アクセスキーID及びシークレットアクセスキーが必要です。自分の意思または他人の意思で該当キーが削除された場合、再発行する必要があります。

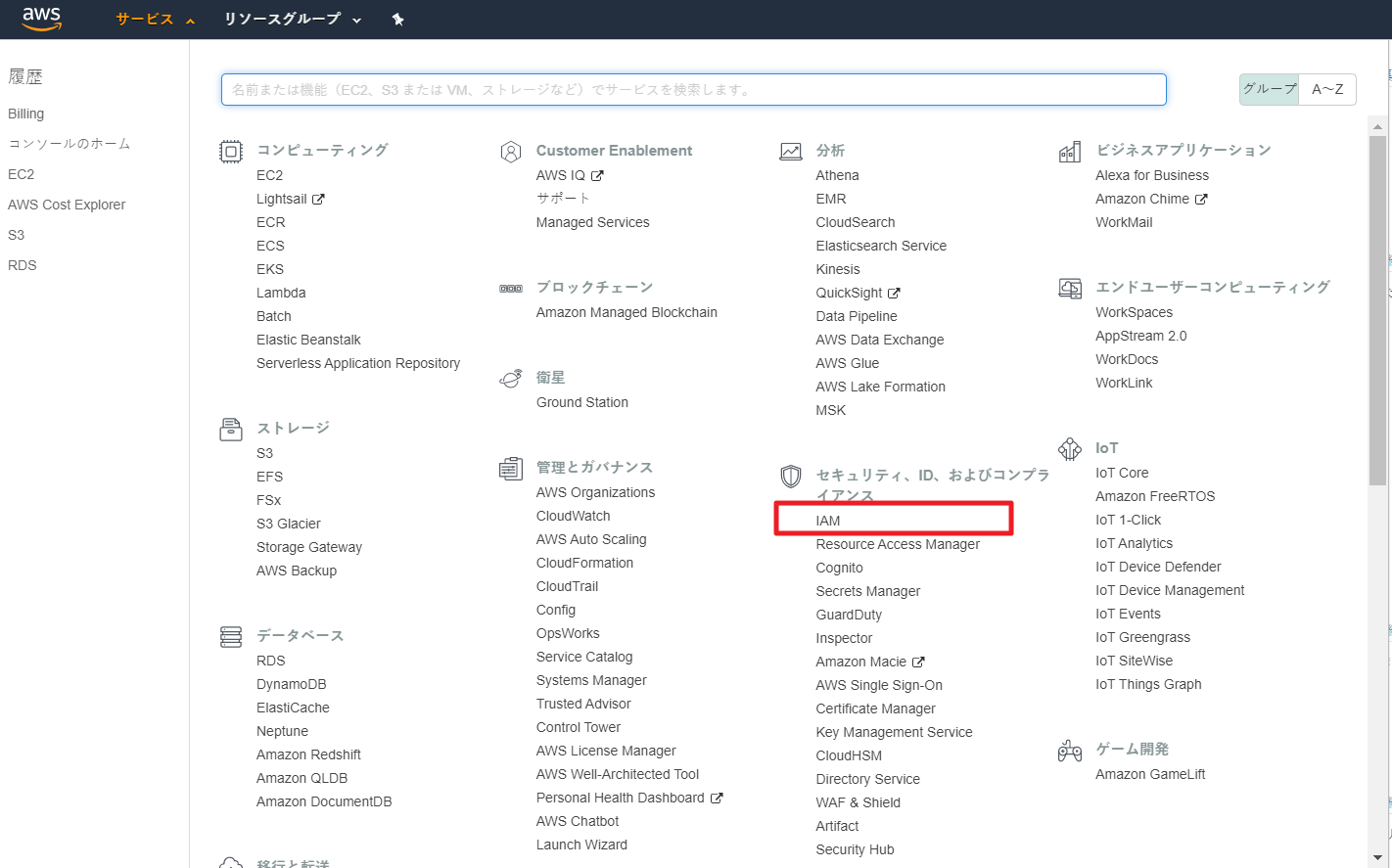

AWSコンソール > セキュリティ、資格証明及び規定遵守 > IAMサービスをクリックします。

![]()

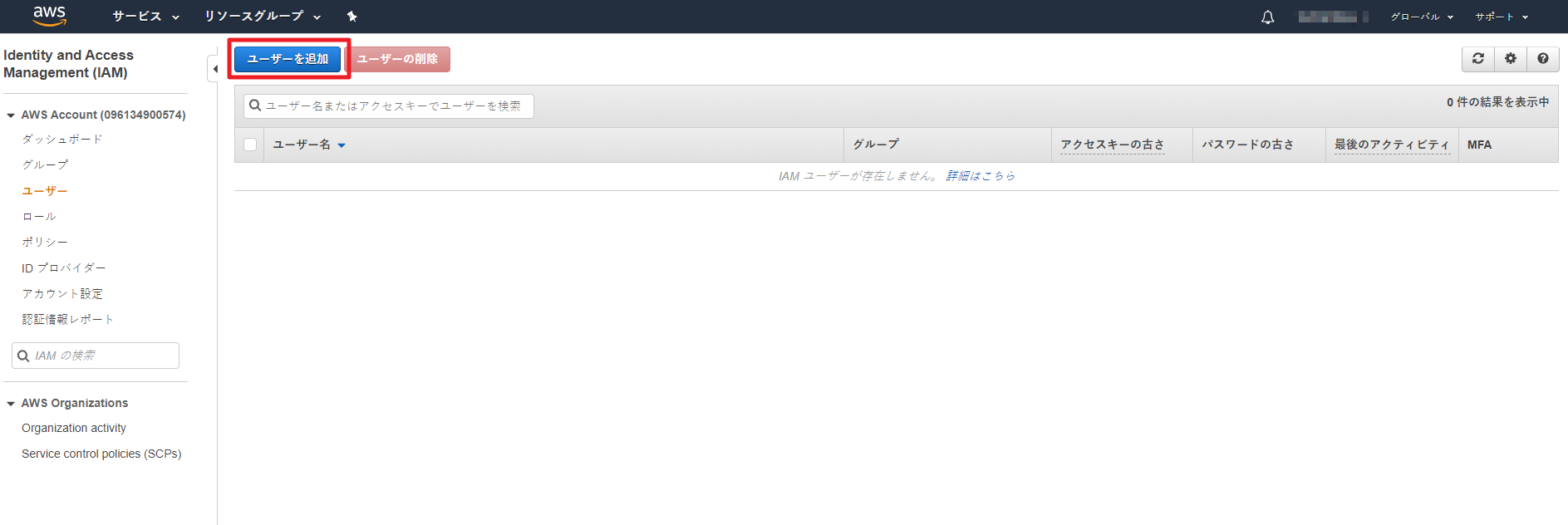

IAMサービス画面で「ユーザー」メニューをクリックします。

![]()

[ユーザーを追加]ボタンをクリックします。

![]()

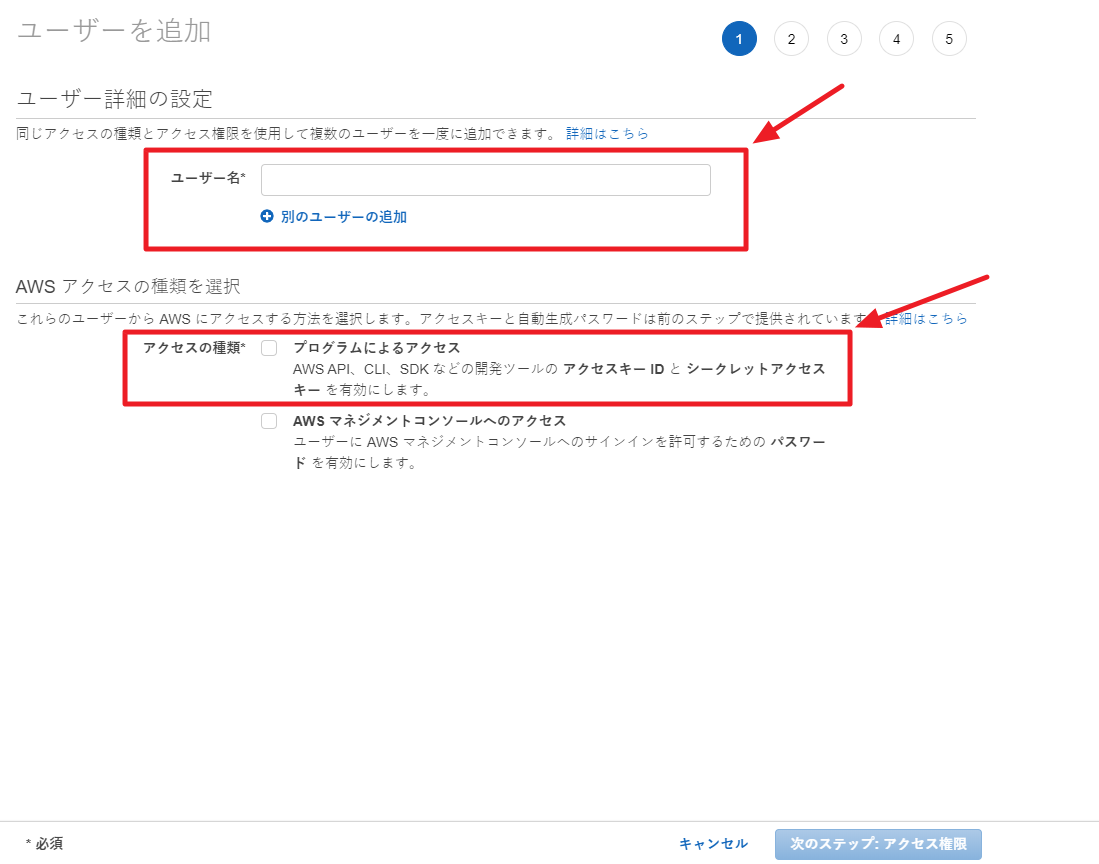

ユーザー名を入力して、アクセスの種類は「プログラムによるアクセス」を選択します。

![]()

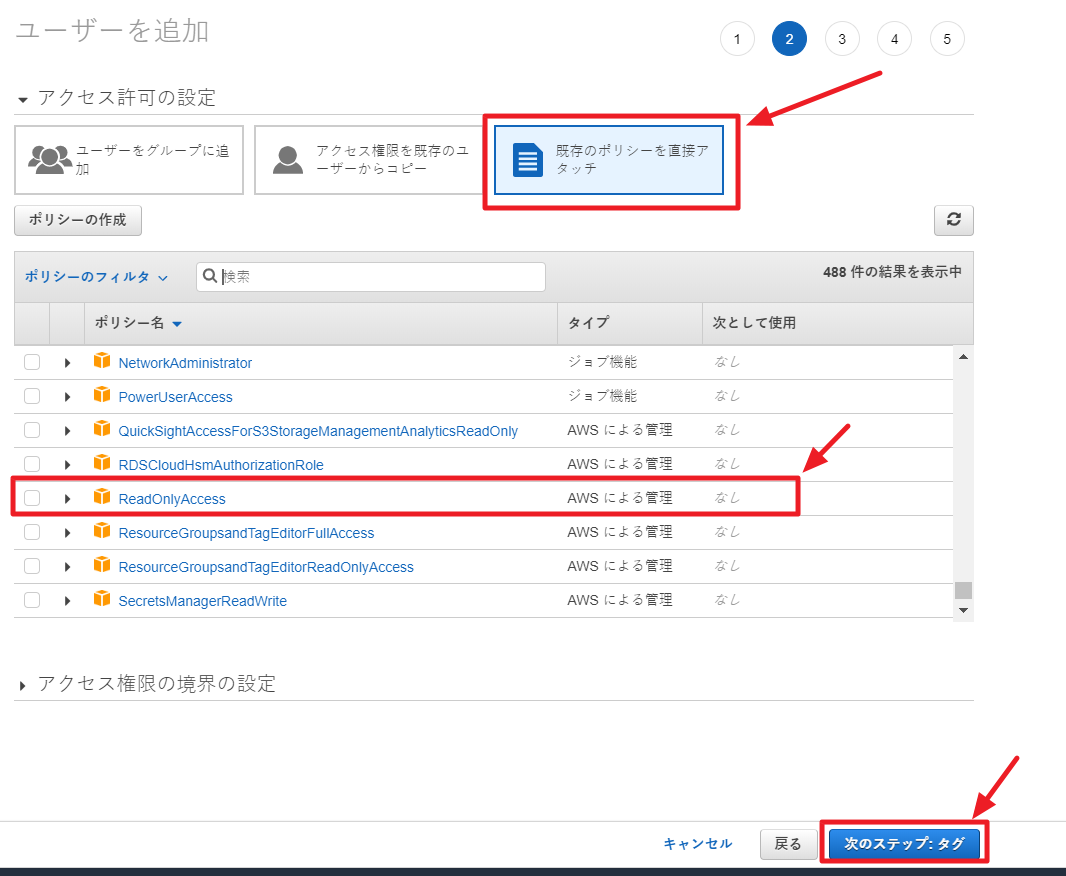

「 既存のポリシーを直接アタッチ」を選択してから「ReadOnlyAccess」ポリシーを選択します。

![]()

作成するIAMアカウントのまとめ情報を確認した後、[ユーザーを追加]ボタンをクリックします。

![]()

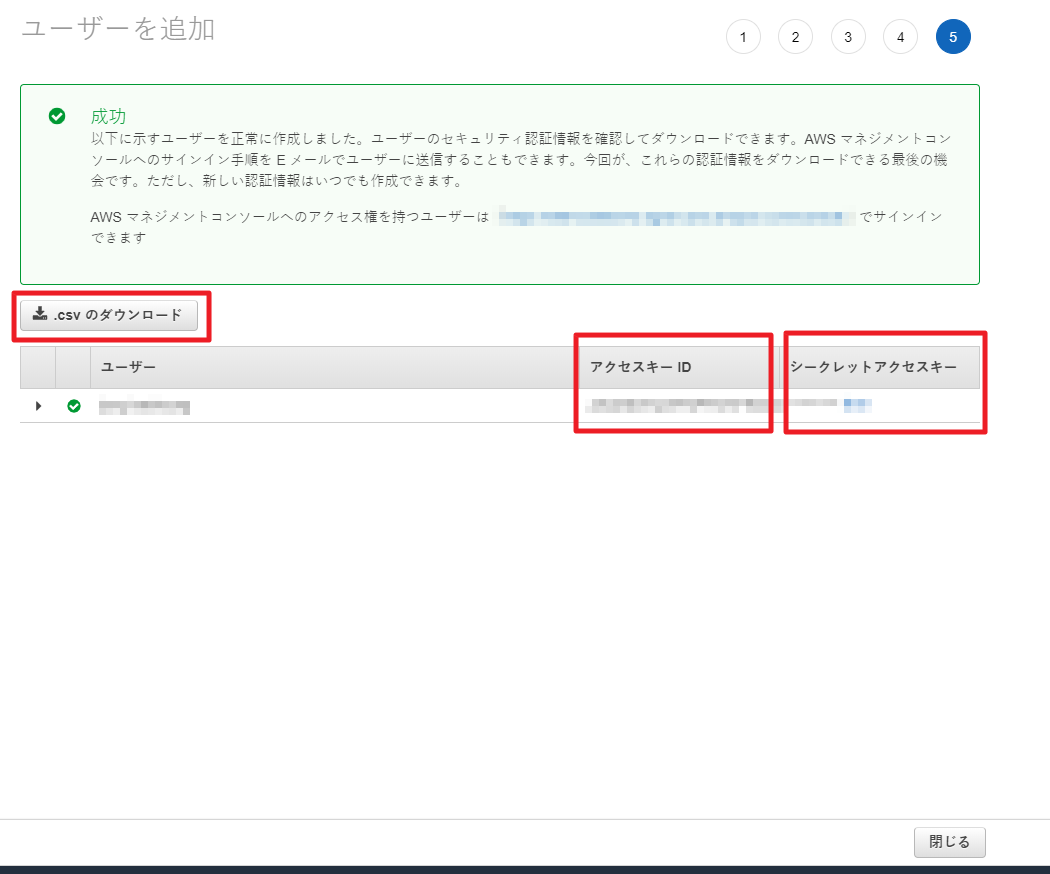

新しいIAMアカウント作成と共にアクセスキーとシークレットキーが発行されます。直接コピーして貼り付けたり、[.csvのダウンロード]ボタンをクリックしてダウンロードすることもできます。

![]()

請求データのためのS3 バケットを作成する

コストマネジメントサービスを利用時、アカウントが連結アカウントではない場合S3 バケットに設定する必要があります。但し、支払者アカウントに接続されている連結アカウントの場合、該当段階はスキップします。

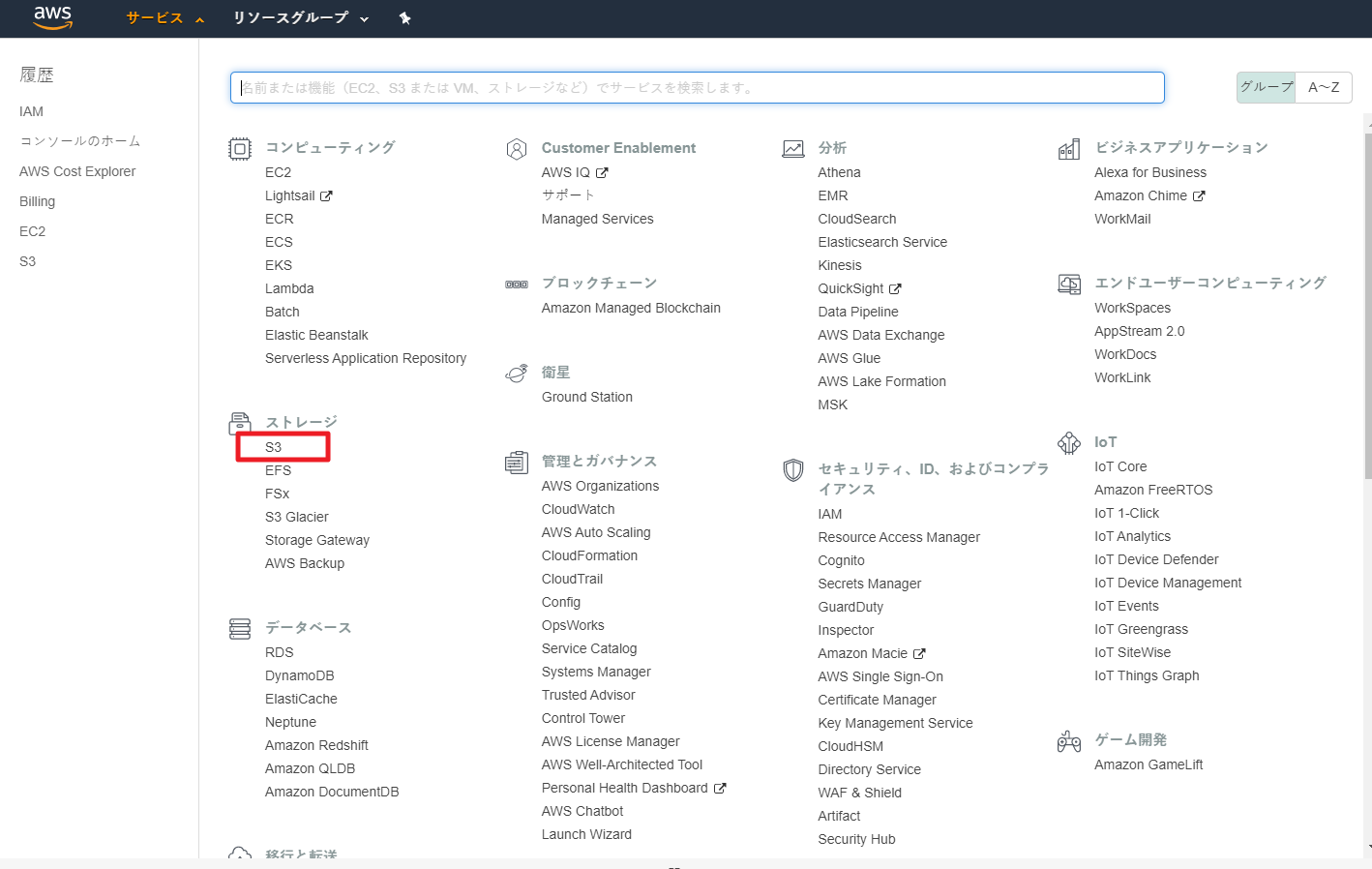

AWSコンソール > ストレージ > S3サービスをクリックします。

![]()

[+バケットを作成する]ボタンをクリックします。

![]()

バケット名を入力して、リージョンを設定してから[次へ]ボタンをクリックします。

![]()

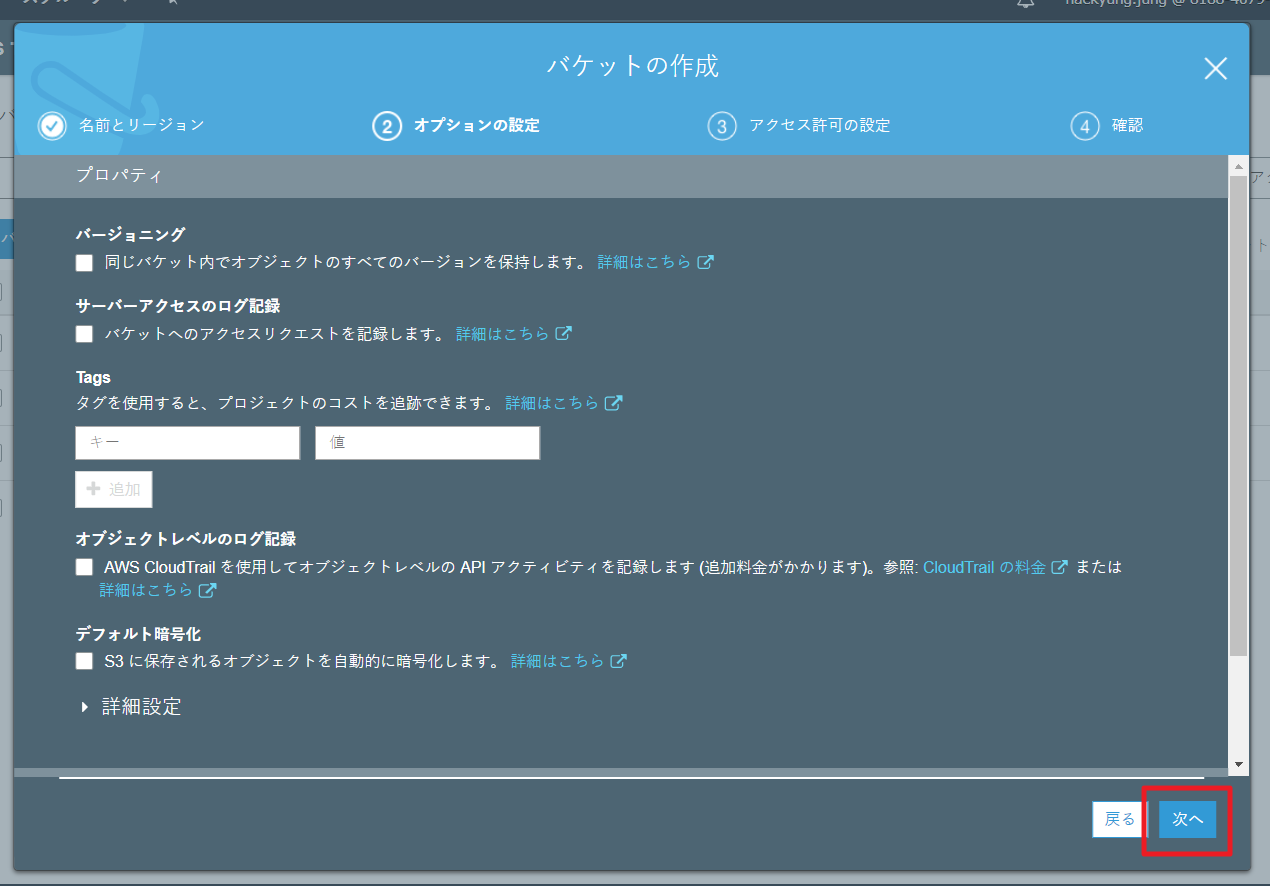

オプションの設定画面で必要な項目にチェックした後、[次へ]ボタンをクリックします。

![]()

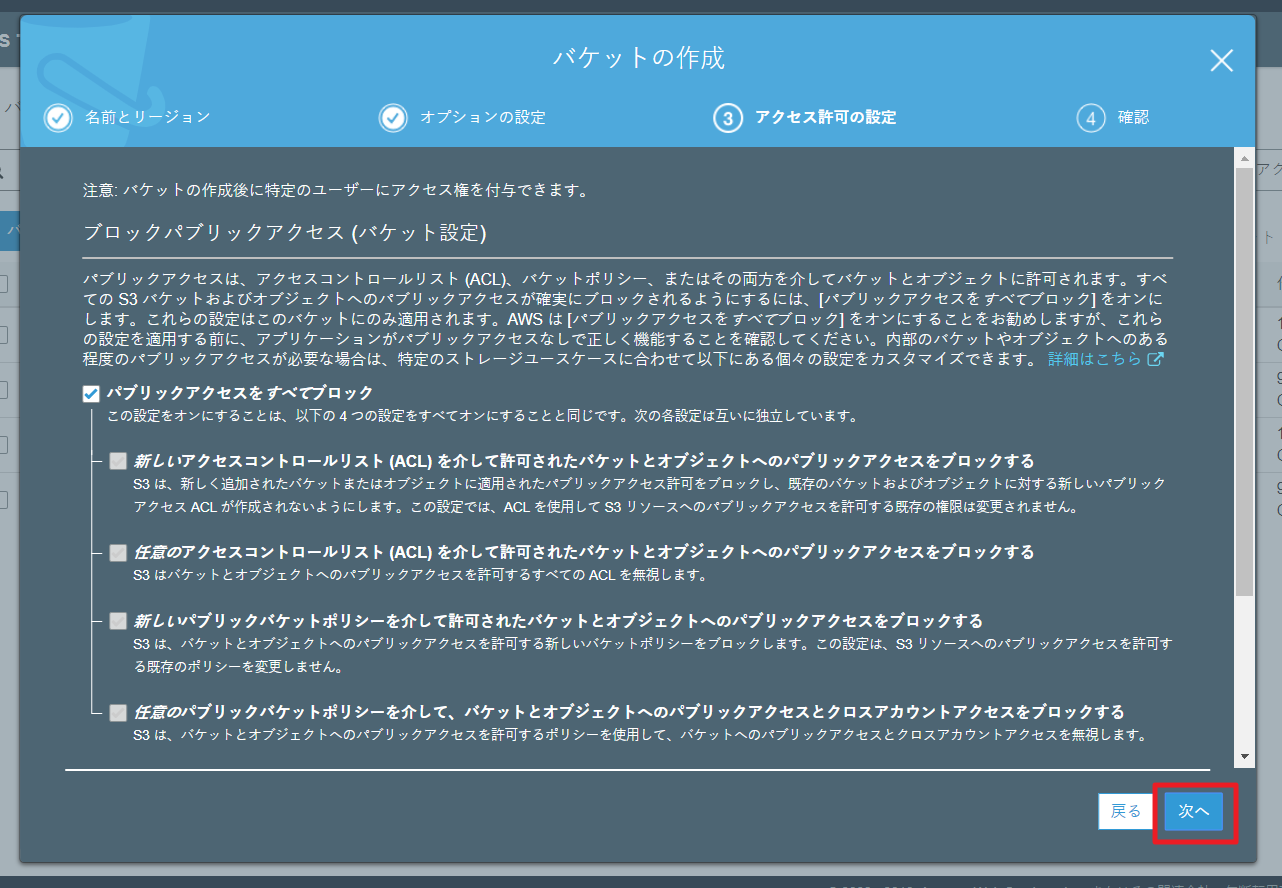

アクセス許可の設定画面で[次へ]ボタンをクリックします。

![]()

確認画面で[バケットを作成]ボタンをクリックします。

![]()

S3に請求データ読み込みを設定する

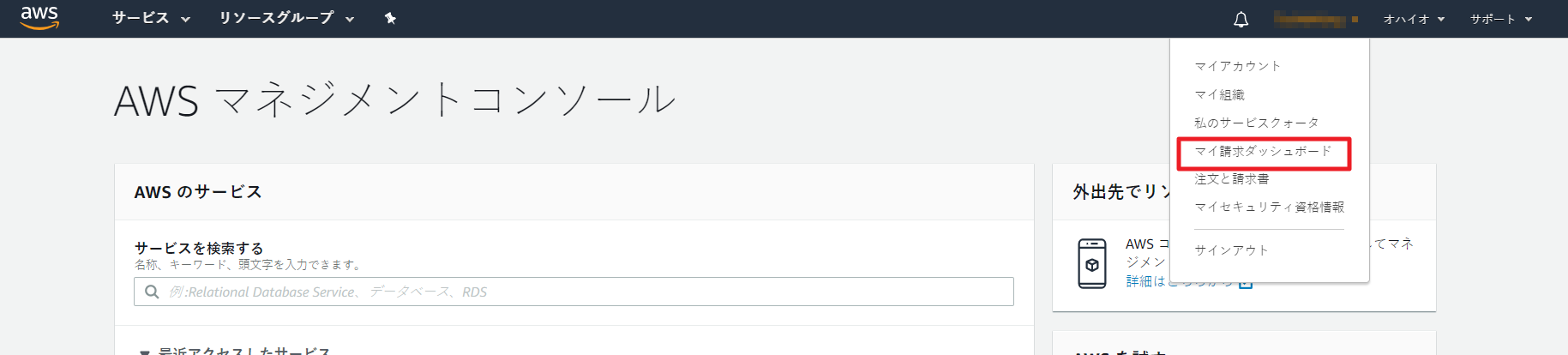

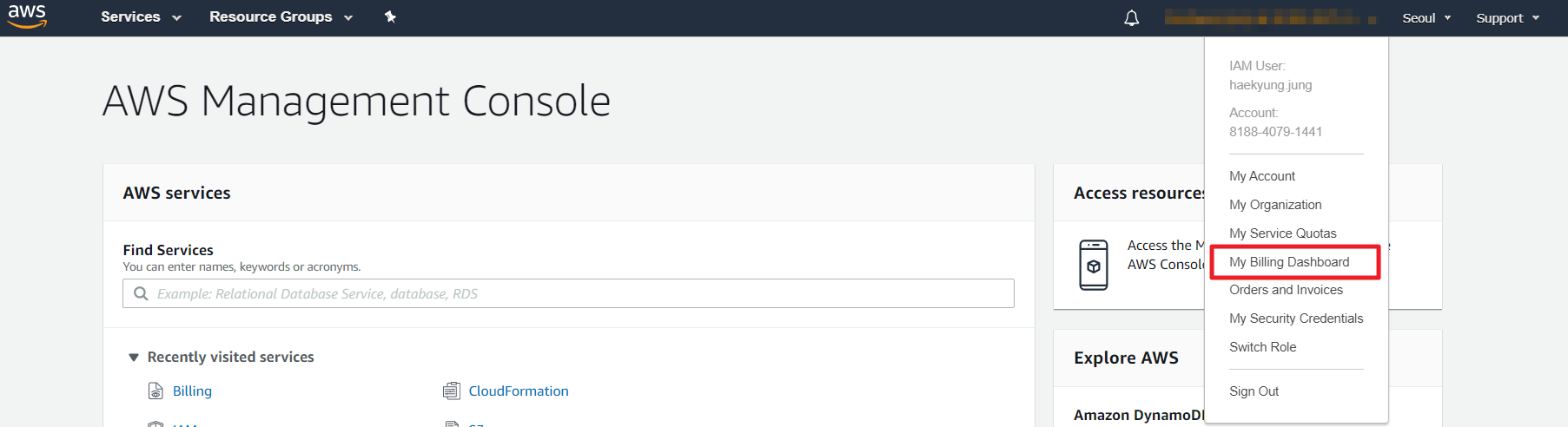

バケットを作成した後、S3サービス画面の右上にある「マイ請求ダッシュボード」をクリックします。

![]()

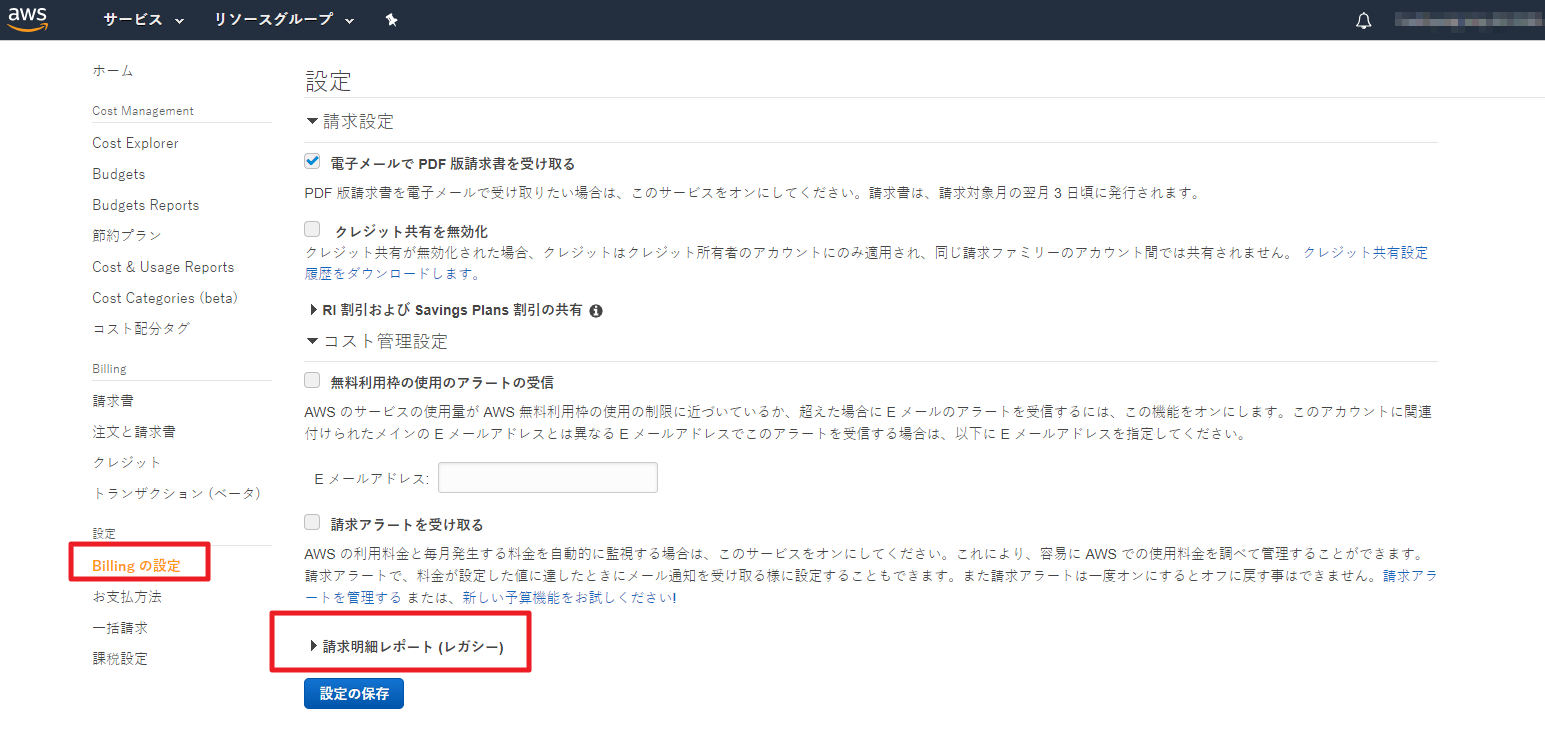

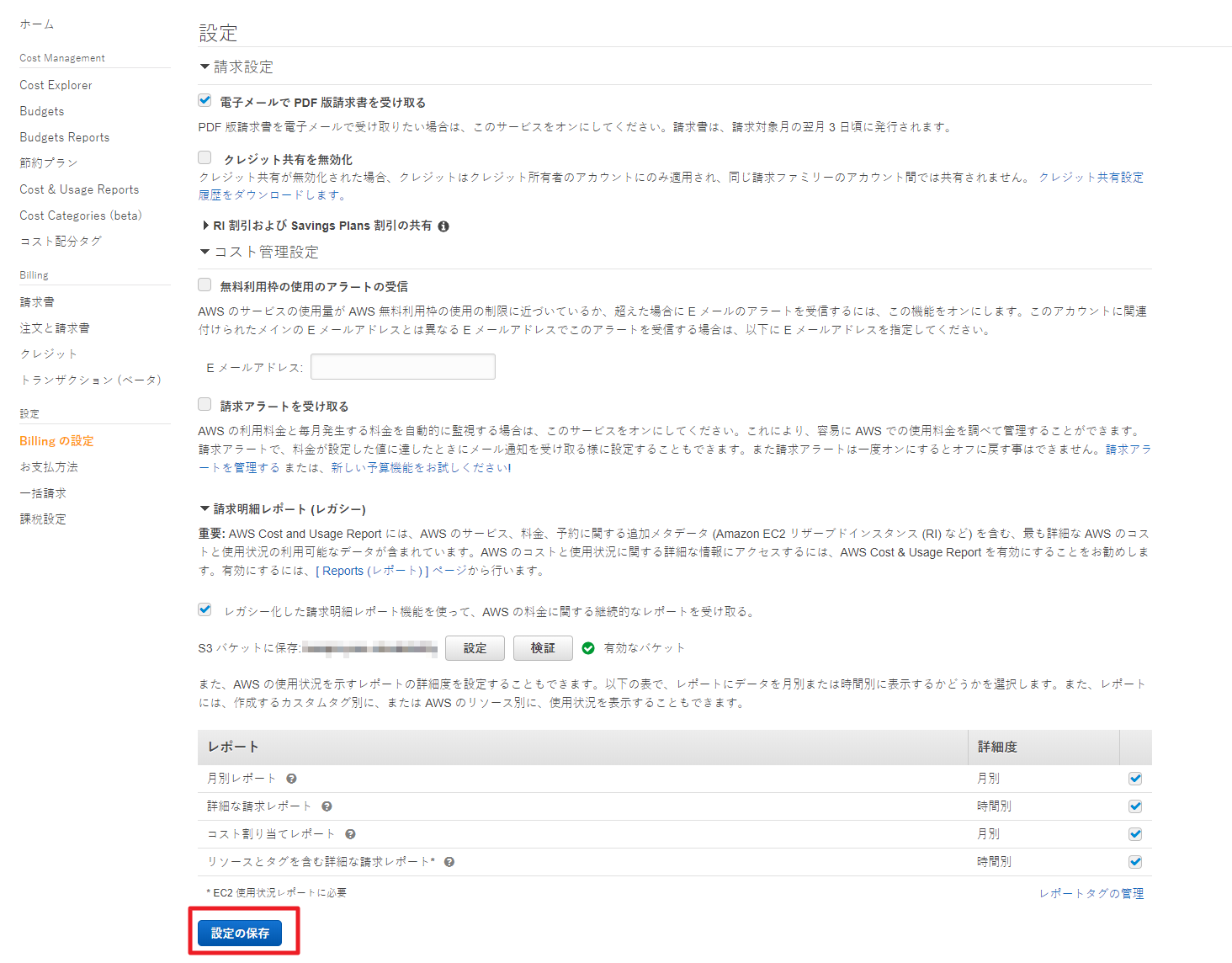

「設定」メニューから「Billingの設定」をクリックします。

![]()

請求明細 レポート(レガシー)をクリックし、作成したS3 バケット名を入力してから[確認]ボタンをクリックします。

[確認]ボタンの横に「X 間違ったバケット」と表示される場合、下記の「ポリシー」リンクをクリックします。

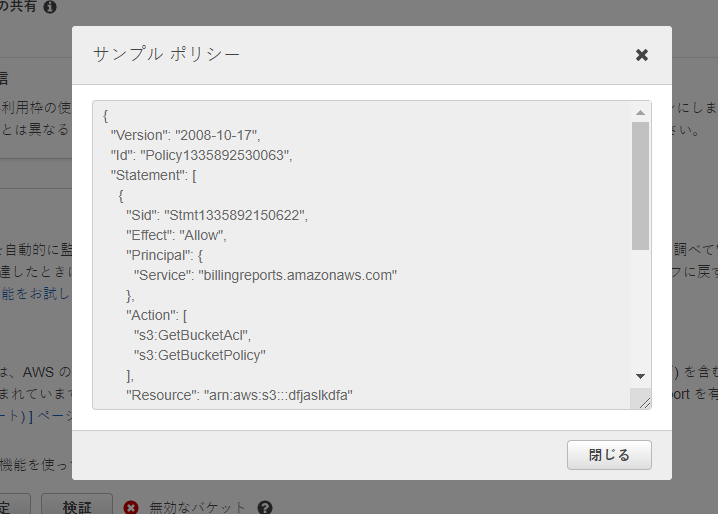

サンプルポリシーの内容をコピーします。

![]()

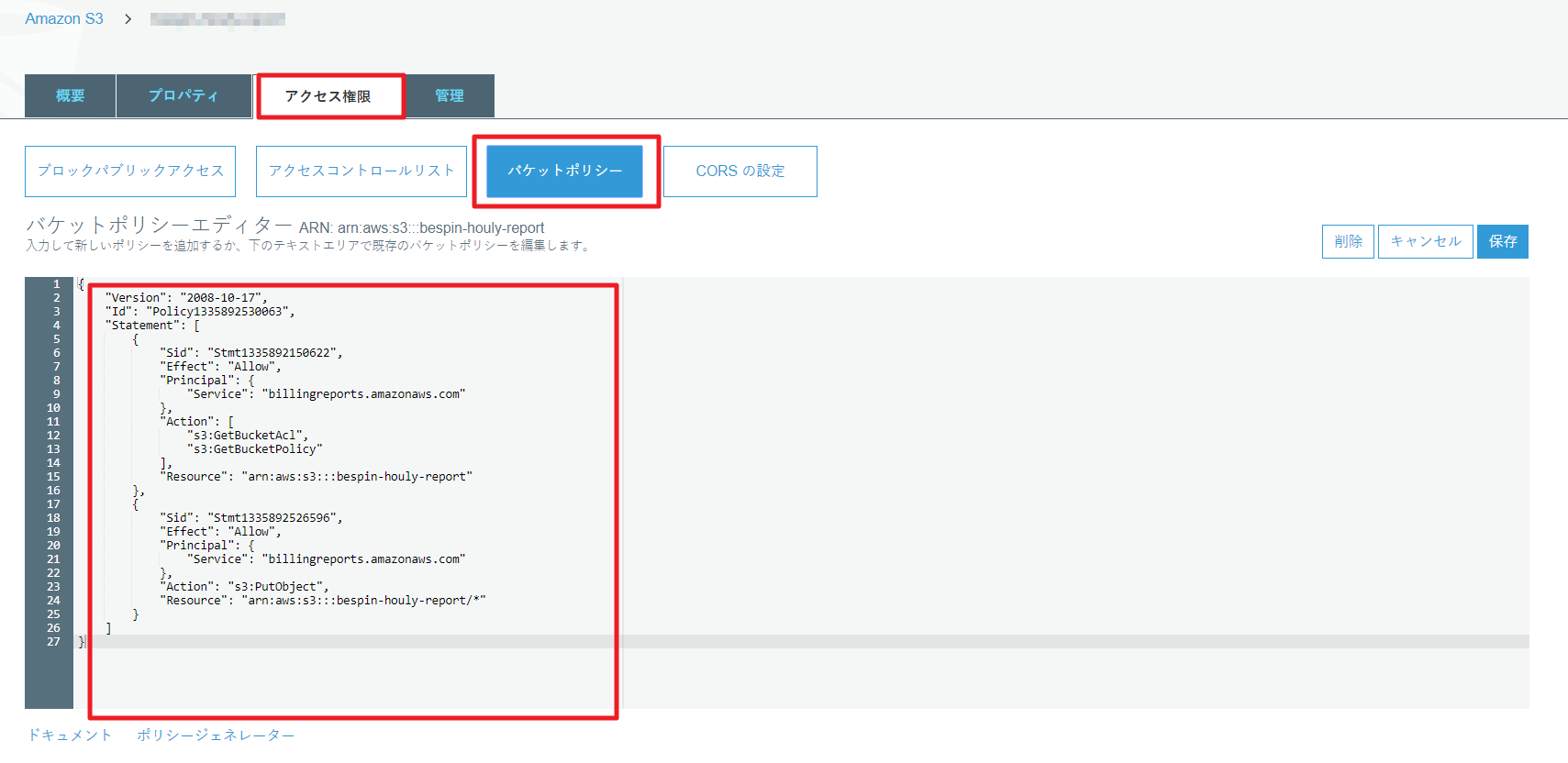

もう一度、AWSコンソールに戻ってストレージ > S3サービスの順にクリックします。

作成したバケットをクリックします。

![]()

アクセス権限 > バケットポリシータブから空欄にコピーしたサンプルポリシーを貼り付けます。

![]()

[保存]ボタンをクリックした後、マイ請求ダッシュボード> 設定 > 請求設定で[確認]ボタンをクリックして正しいバケットに表示されるかを最終確認します。

確認が完了したら[設定の保存]ボタンをクリックします。![]()

ポータル > クラウドアカウント管理 > リソース及びコスト収集メニューの右上にある[アカウント追加]ボタンをクリックした後、S3 バケット名欄に作成したバケット名を入力します。右端にあるチェックボックスボタンをクリックしてAWSクラウドアカウントを追加します。

![]()

Loading Billing Data into Amazon S3

After creating the bucket, click ‘My Billing Dashboard’ located on the top right corner of the screen.

![]()

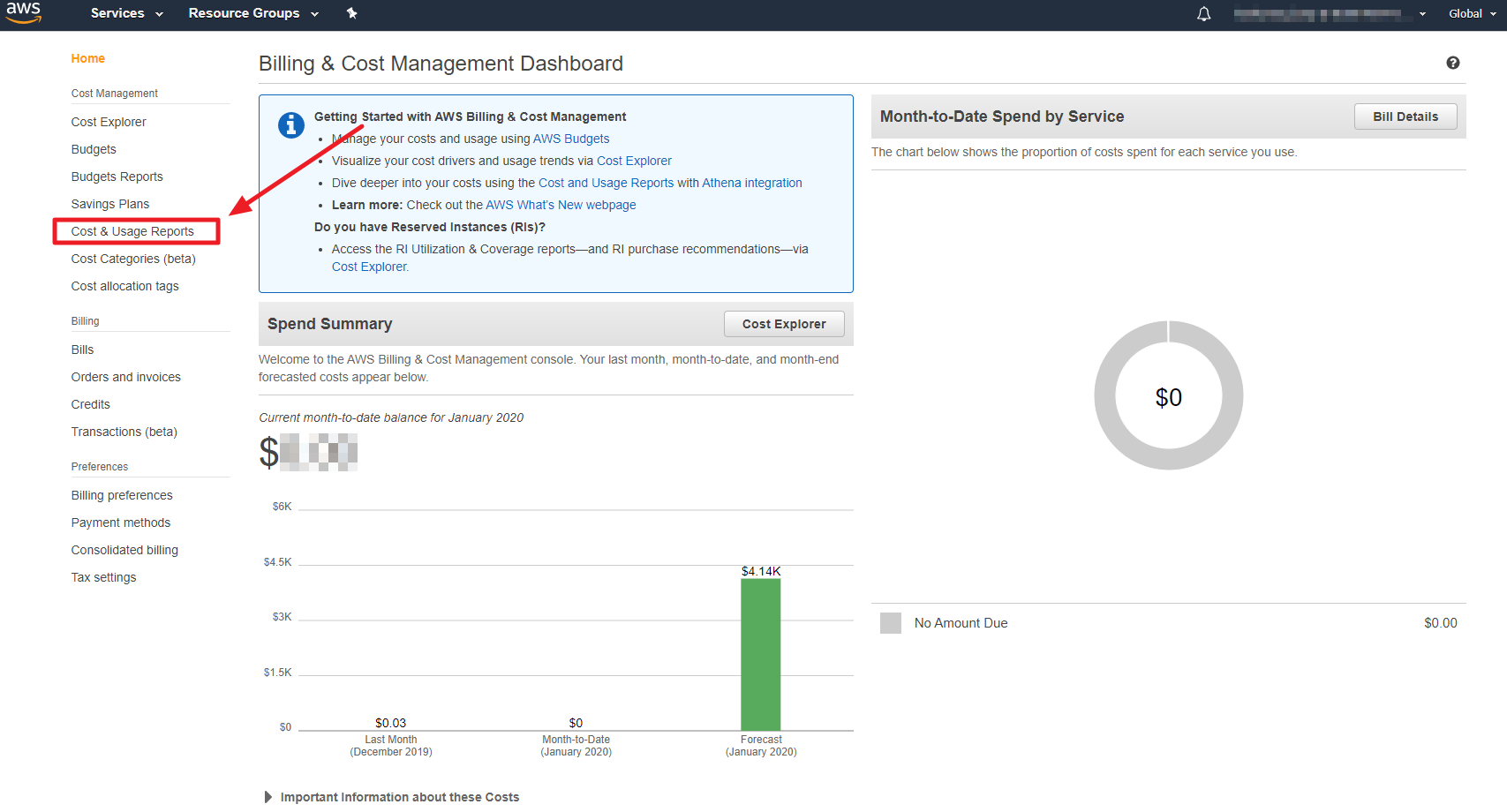

On the left navigation pane, choose ‘Cost & Usage Reports.’

![]()

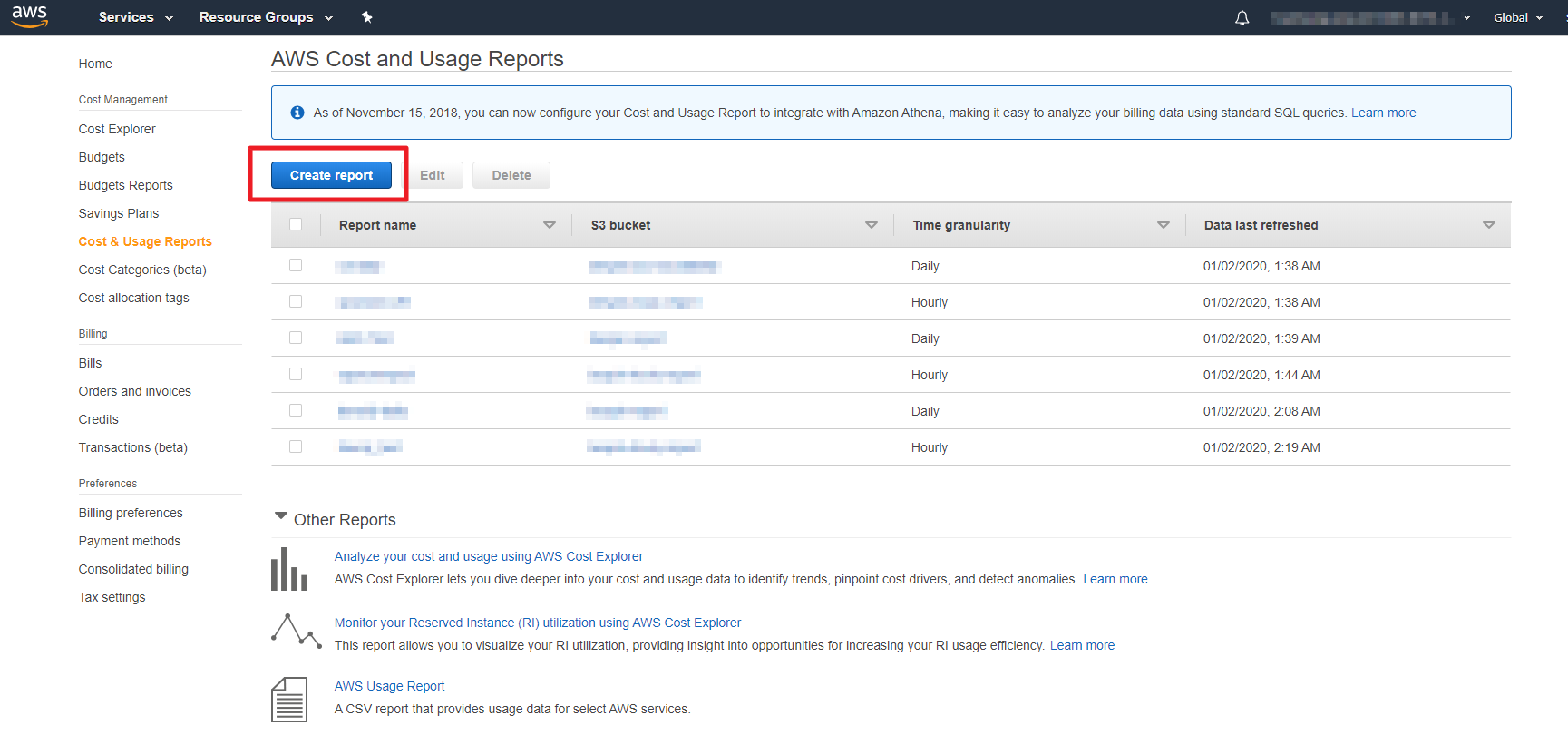

Click Create report button to create a new report.

![]()

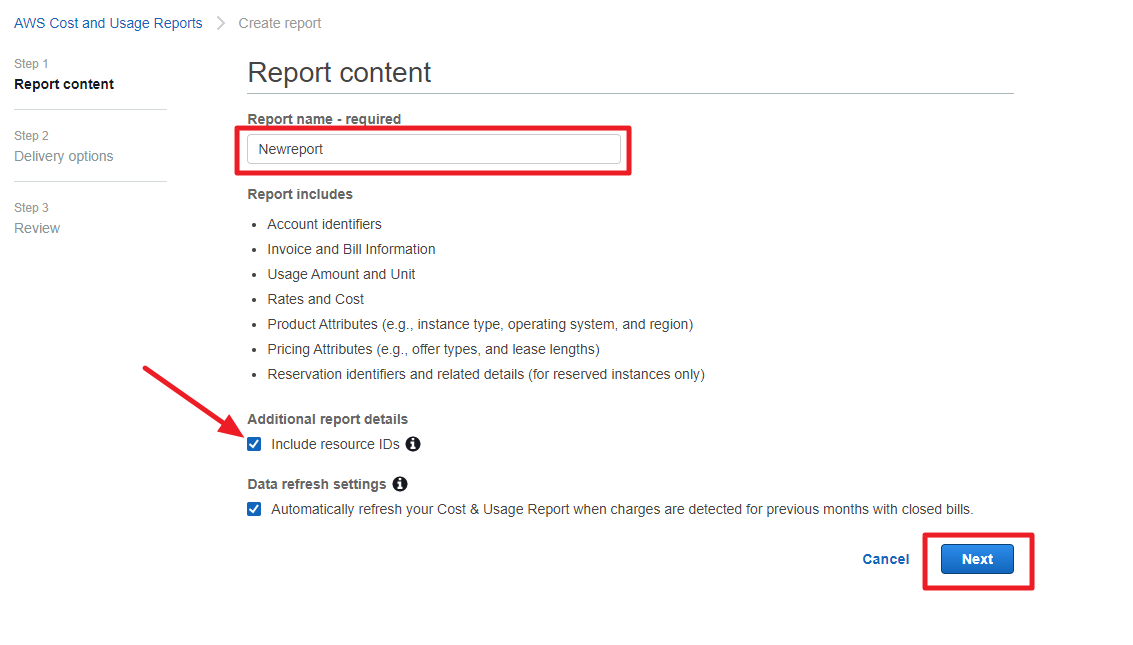

For Report name, enter a name for your report, and select Include resource IDs checkbox. Then, click Next button. Note that report name must be unique and only contains alphanumerics and characters ! - _ . * ’ ( ).

![]()

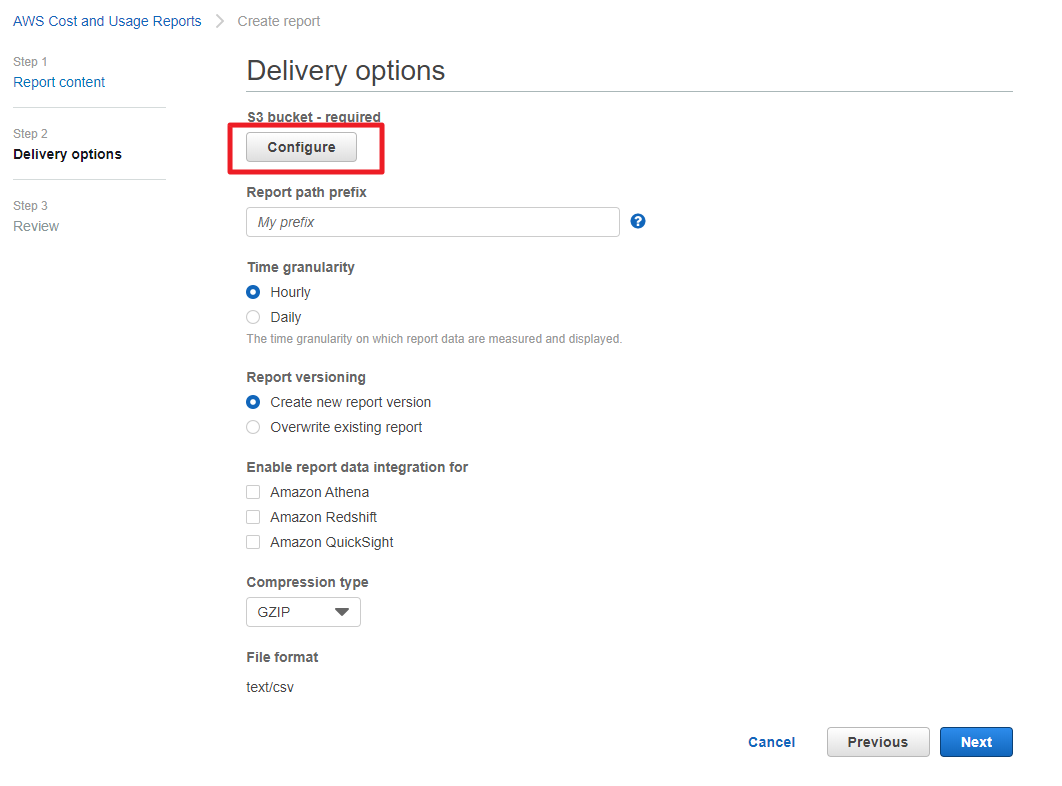

On the Delivery Options page, click Configure button.

![]()

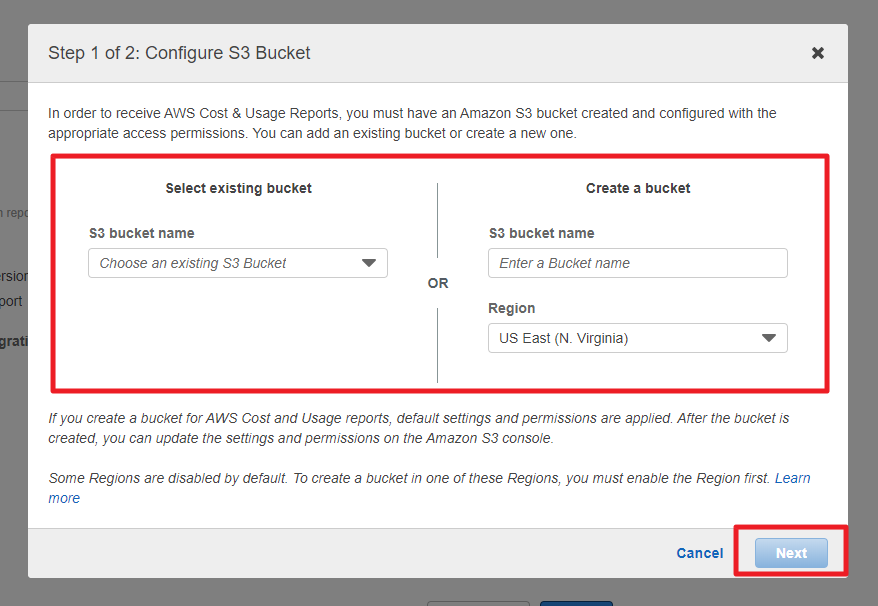

When a dialog box appears, select an existing bucket from the drop down list or enter a bucket name and the Region where you want to create a new bucket and choose Next.

![]()

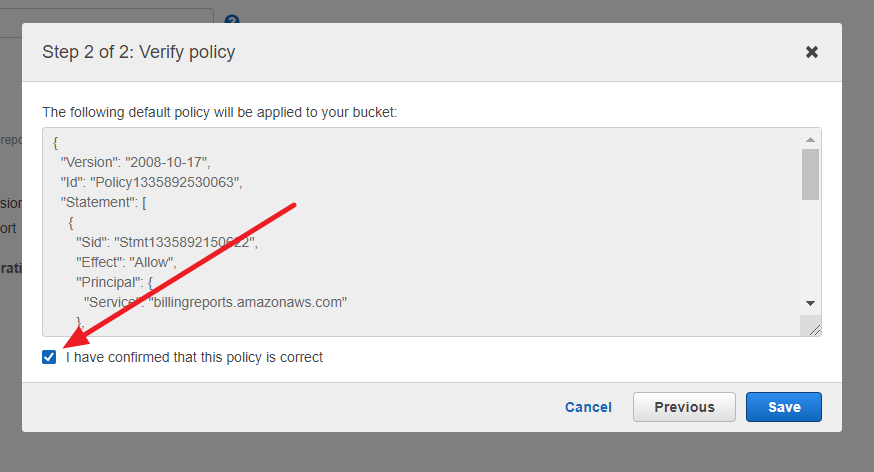

Select ‘I have confirmed that this policy is correct’ and choose Save button.

![]()

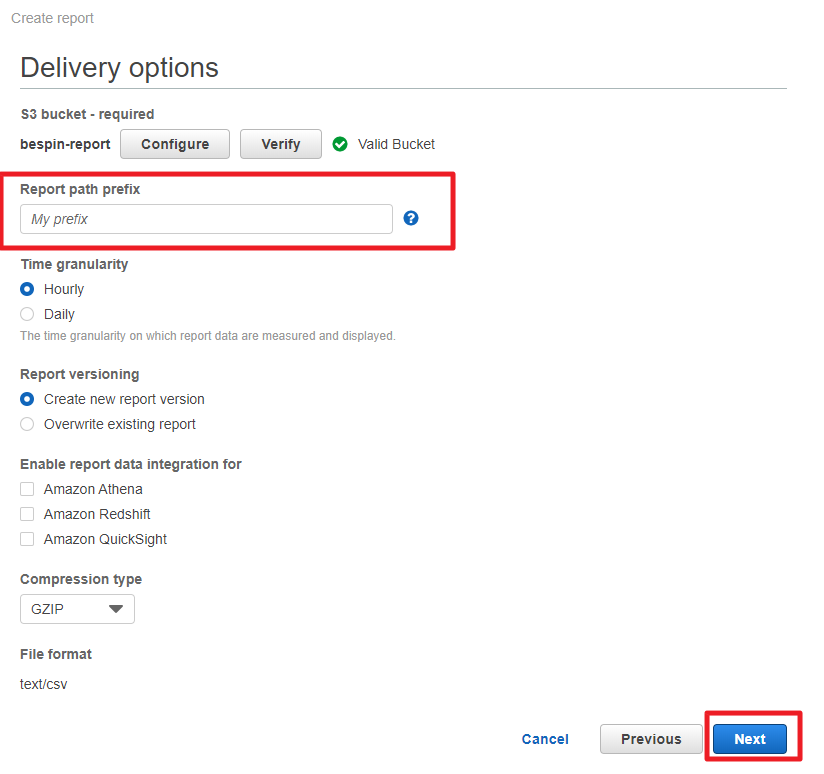

For Report path prefix, enter the report path prefix that you want prepended to the name of your report.

![]()

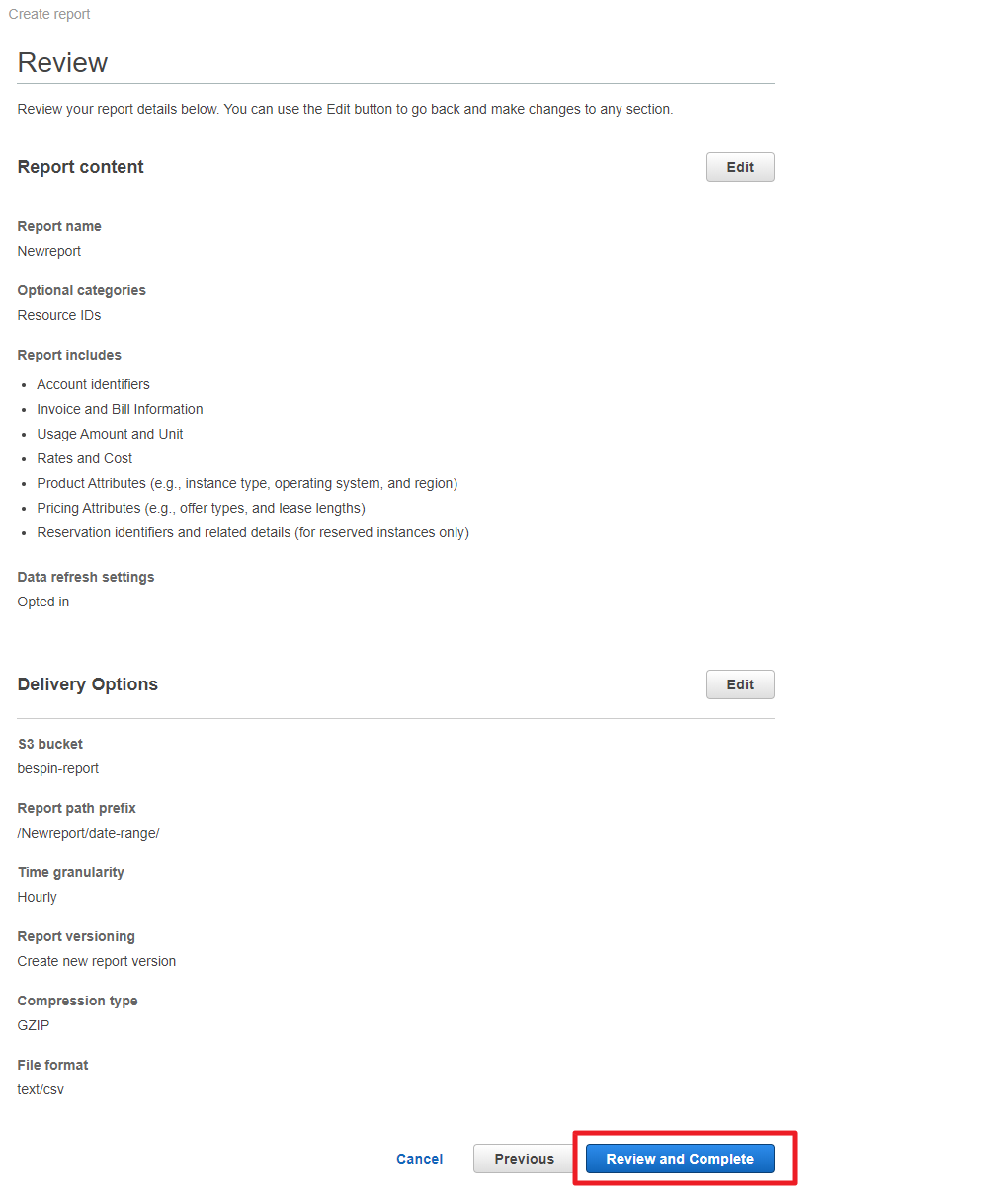

On the Review page, review your report details and click Review and Complete button.

![]()

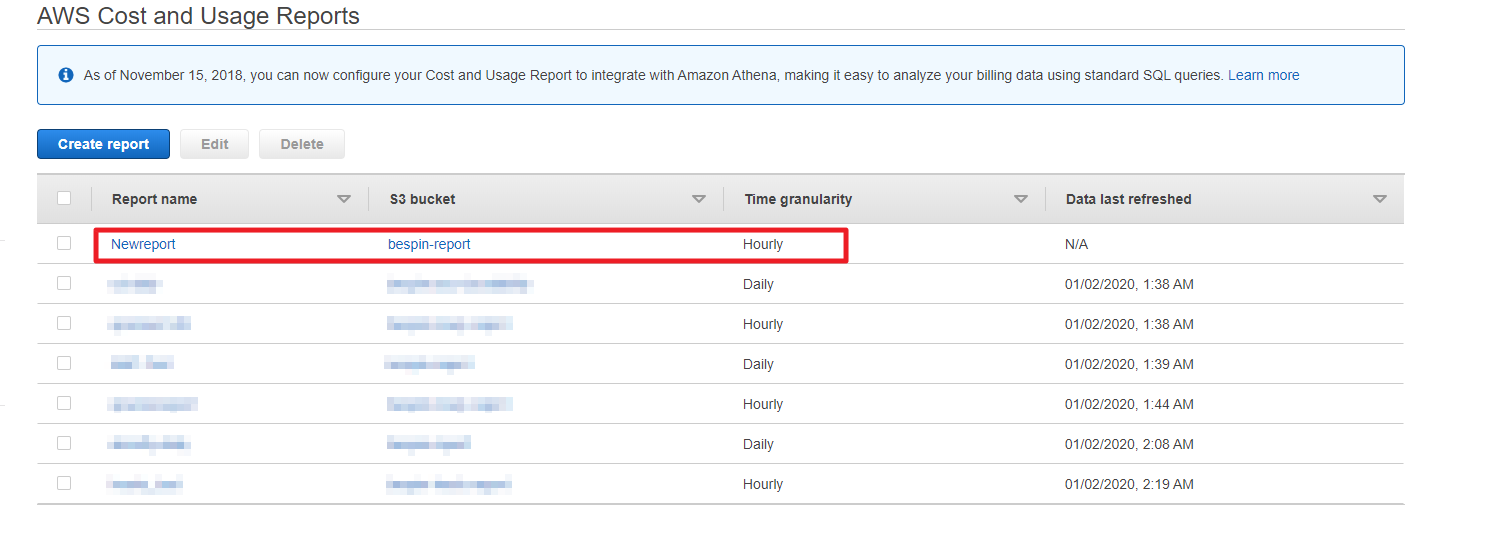

You can verify that the report has been created.

![]()

It can take up to 24 hours for AWS to start delivering reports to your Amzon S3 bucket.

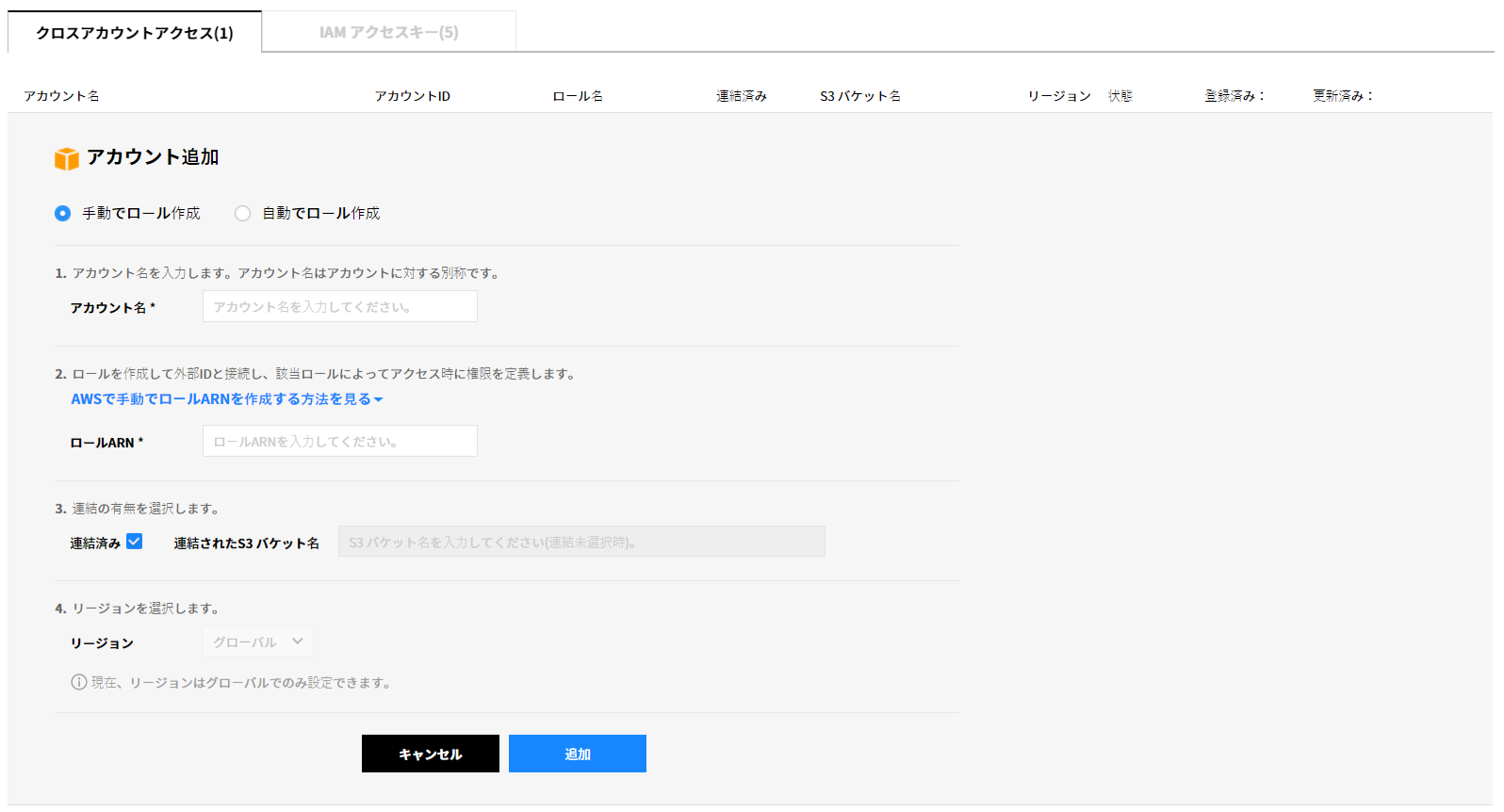

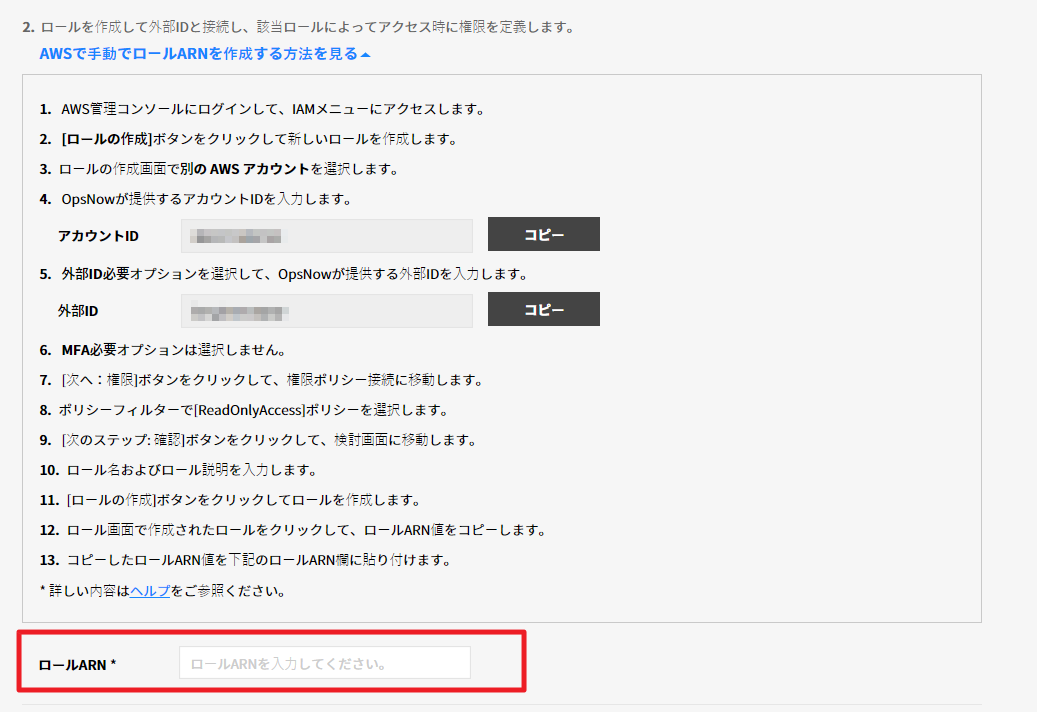

[クロスアカウントアクセス方式で登録する]

クロスアカウントアクセスは「手動でロール作成」と「自動でロール作成」の二つの方式を提供します。

クラウドアカウント管理 > リソース及びコスト収集メニューでAWS選択、クロスアカウントアクセスタブを選択した後、右上の[+アカウント追加]ボタンをクリックします。

![]()

アカウントを登録するための情報を入力します。

![]()

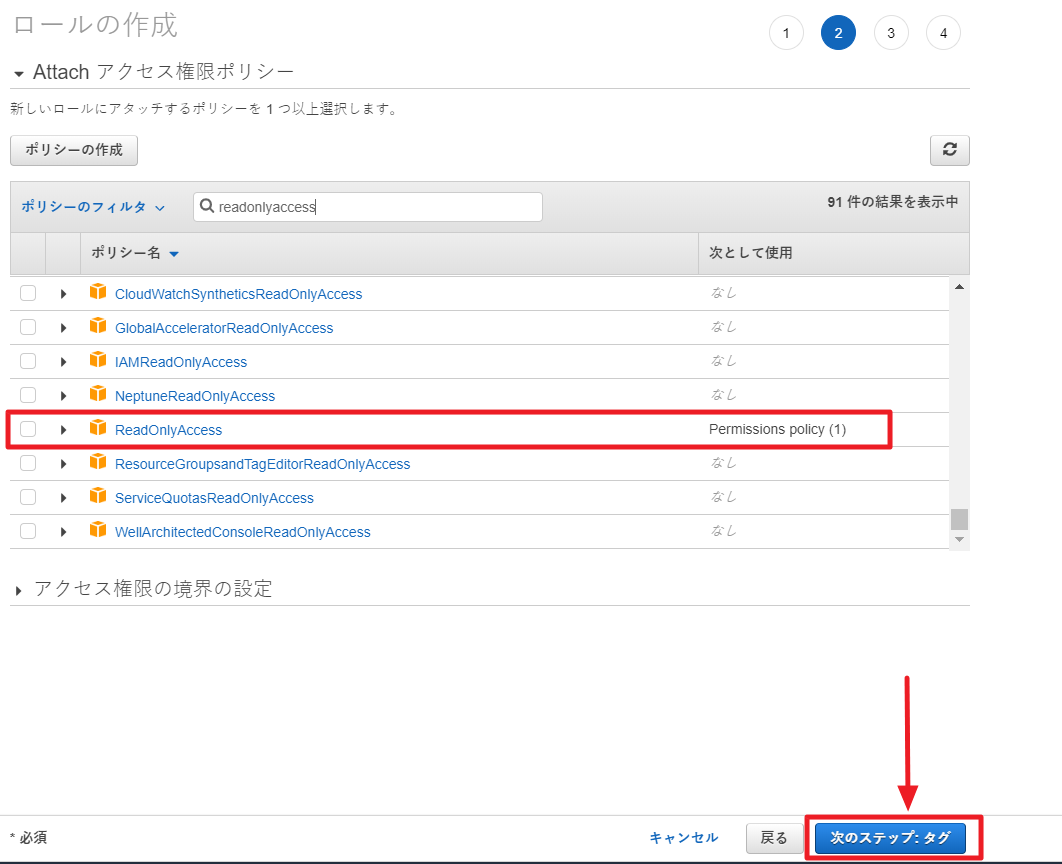

手動でロールを作成する

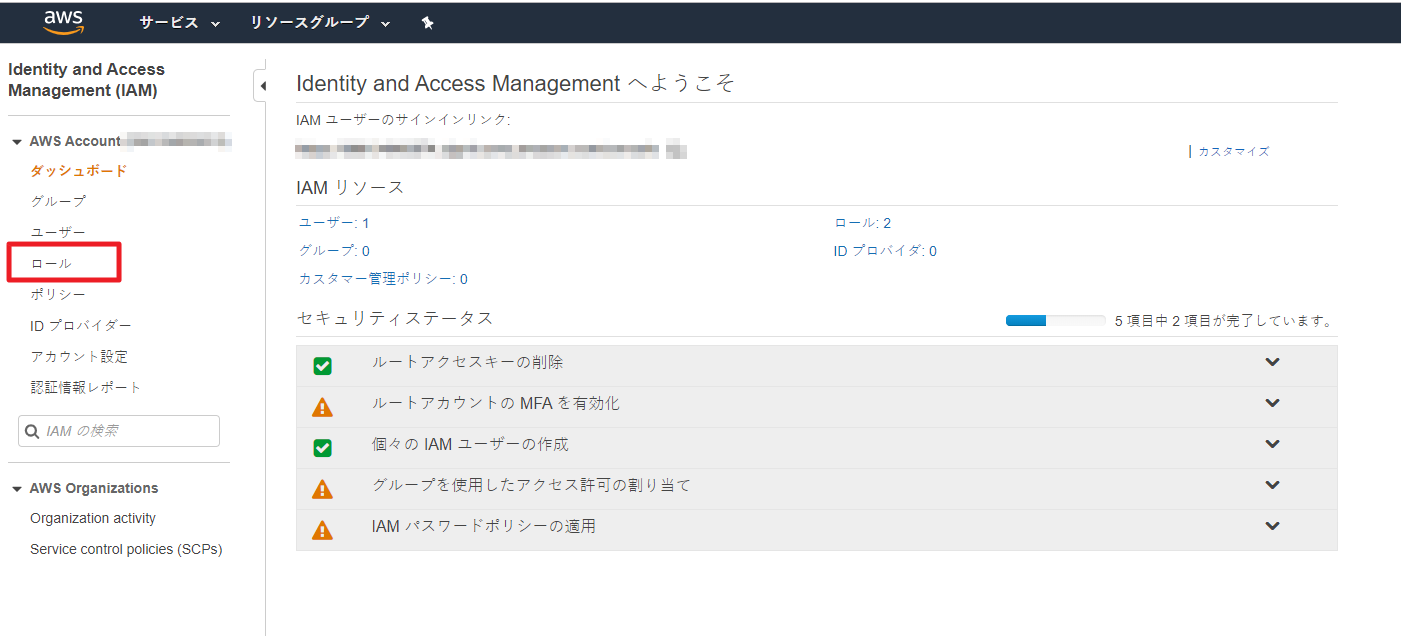

AWSコンソール > セキュリティ、ID、およびコンプライアンス > IAMサービスをクリックします。.

![]()

IAMサービス画面で「ロール」メニューをクリックします。

![]()

[ロールの作成]ボタンをクリックします。

![]()

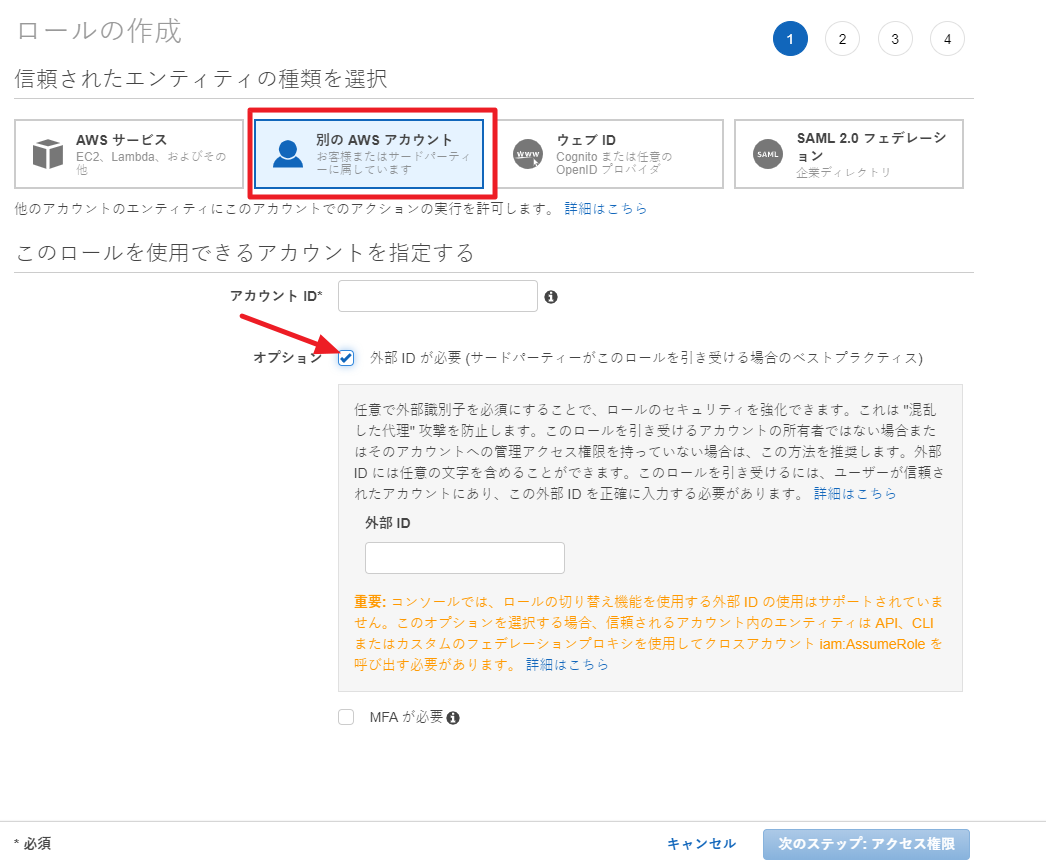

ロールの作成画面で「別のAWSアカウント」を選択します。アカウントIDを入力してからオプションで「外部IDが必要」のチェックボックスを選択して外部IDを入力します。

![]()

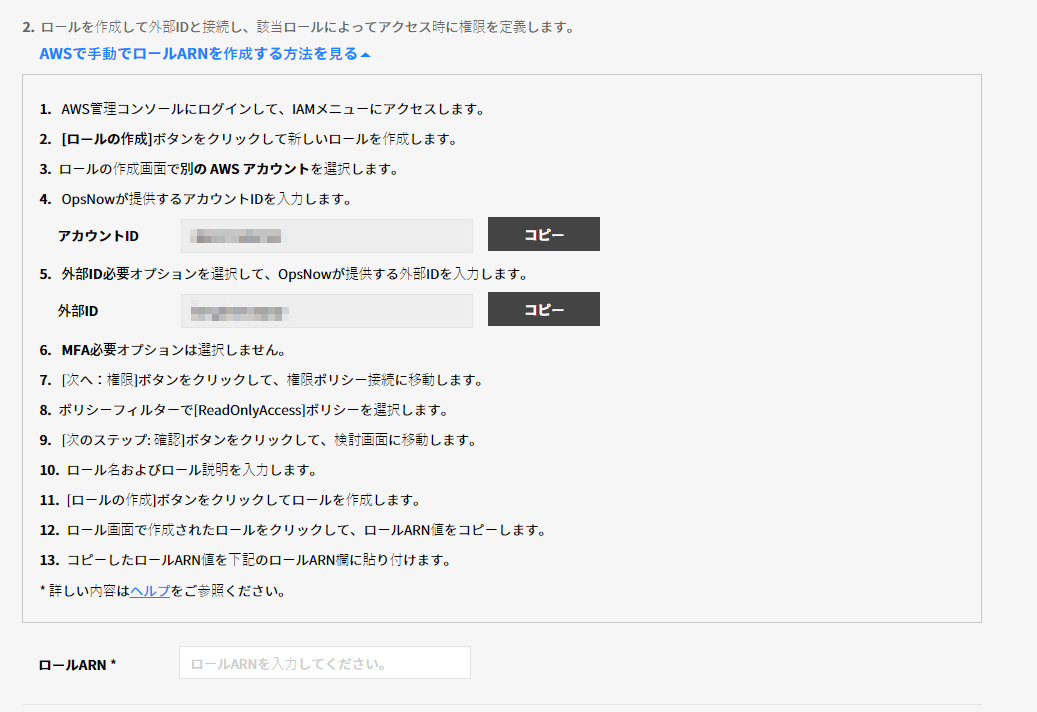

アカウントIDと外部IDの場合、内部的に自動提供します。[AWSで「手動でロールARNを作成する」を見る]をクリックして提供されたID情報をコピーした後、AWSコンソールのロールの作成画面の各入力フィールドに貼り付けます。

![]()

[次のステップ:アクセス権限]ボタンをクリックします。

ポリシーフィルターで「ReadOnlyAccess」ポリシーを選択した後、[次のステップ:確認]ボタンをクリックします。

![]()

ロール名及び説明を入力した後、[ロールの作成]ボタンをクリックしてロールを作成します。

![]()

ロール画面で作成されたロールをクリックして、ロールARN値をコピーします。

![]()

コピーしたロールARN値を下記の欄に貼り付けます。

![]()

アカウント登録のための情報入力及びロール手動作成設定を完了して[追加]ボタンをクリックしてAWSのクロスアカウントを追加します。

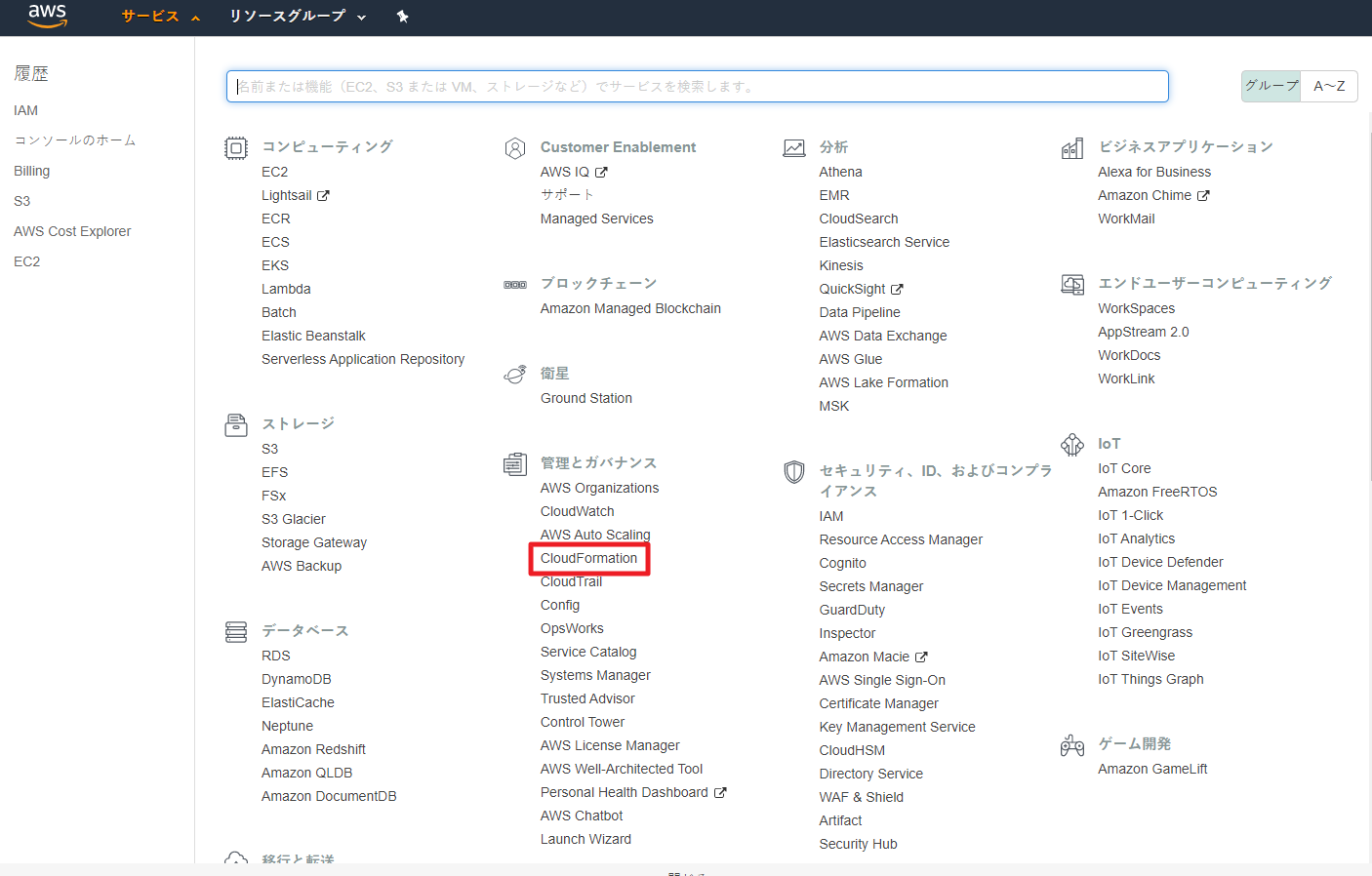

自動でロールを作成する

AWSコンソール > CloudFormationサービスをクリックします。

![]()

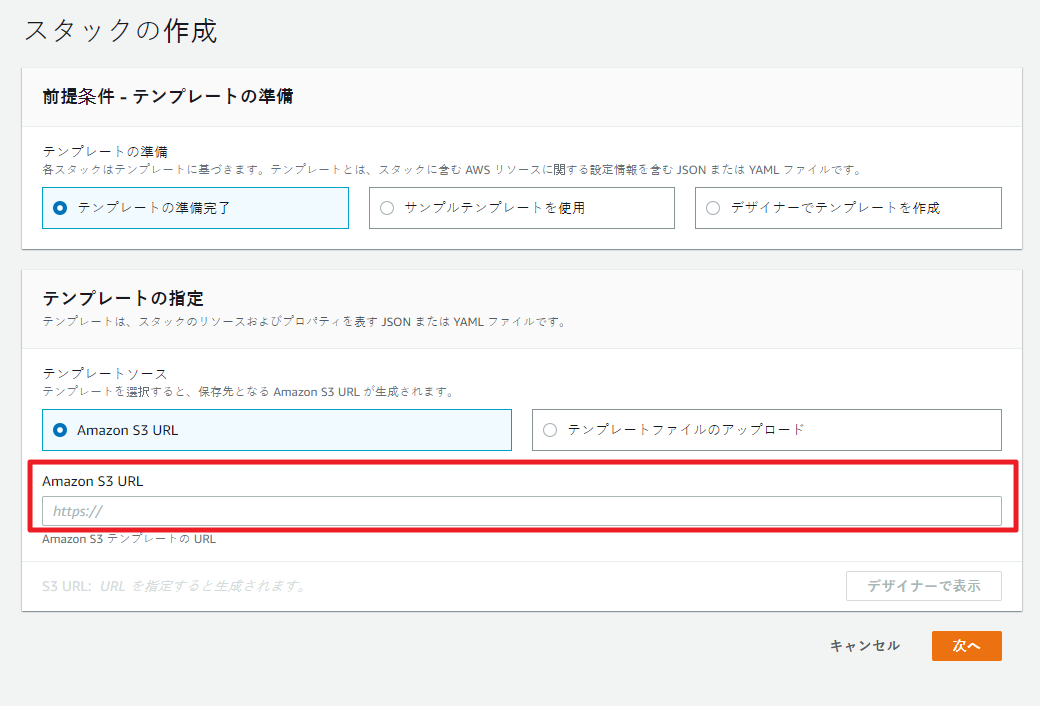

[スタックの作成]ボタンをクリックします。

![]()

![]()

テンプレートの指定画面でAmazon S3テンプレートURL指定項目を選択してサービス画面で[コピー]ボタンをクリックして自動作成されたテンプレートURLをコピーします。コピーした後、AWSコンソール画面に貼り付けてから[次へ]ボタンをクリックします。

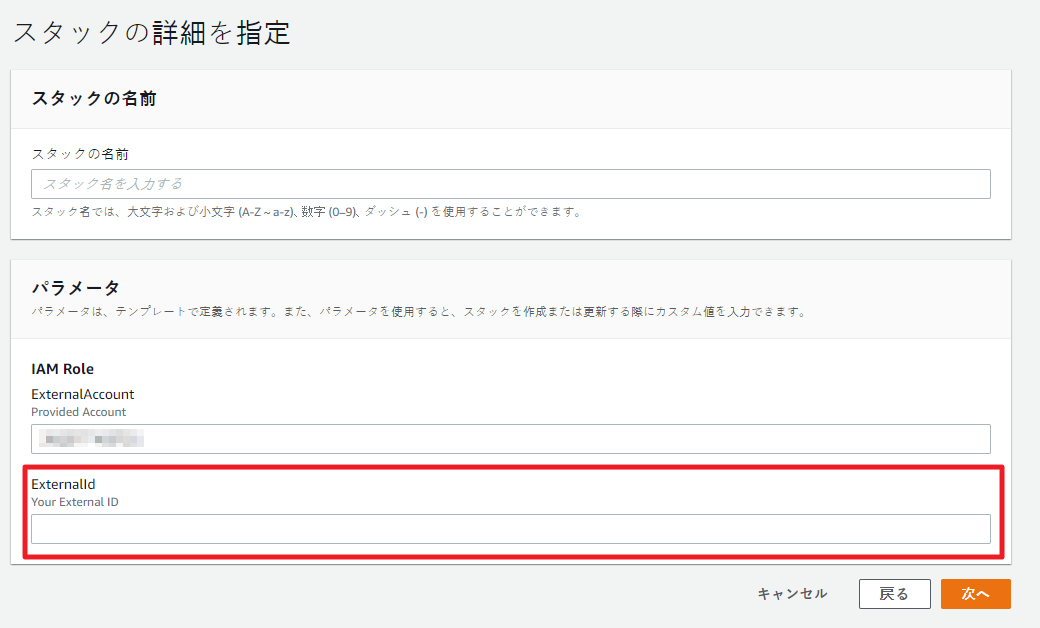

![]()

細部情報を入力した後、[次へ]ボタンをクリックします。入力項目は次の通りです。

![]()

| 項目 | 説明 |

|---|---|

| スタック名 | スタック名を入力 |

| 外部アカウント | | アカウント情報が自動入力されている |

| 外部ID | サー | ビス上の外部IDコピーした後、貼り付け |

オプション画面では別途の入力なしに、すぐ[次へ]ボタンをクリックします。

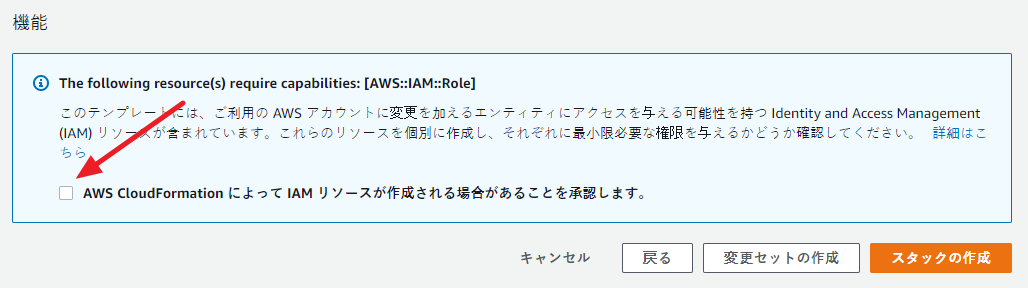

確認画面で入力項目を確認して「AWS CloudFormation によって IAM リソースが作成される場合があることを承認します。」チェックボックスを選択してから[作成]ボタンを押してスタックを作成します。

![]()

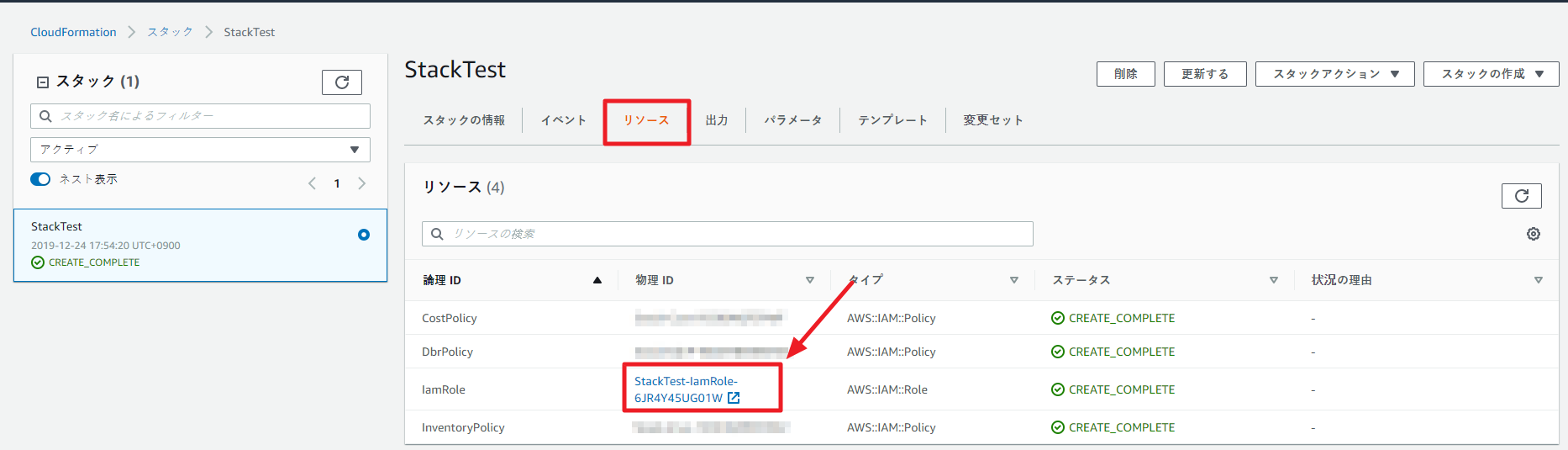

スタックリストで作成したスタックをクリックしてリソースで物理的IDをクリックします。

![]()

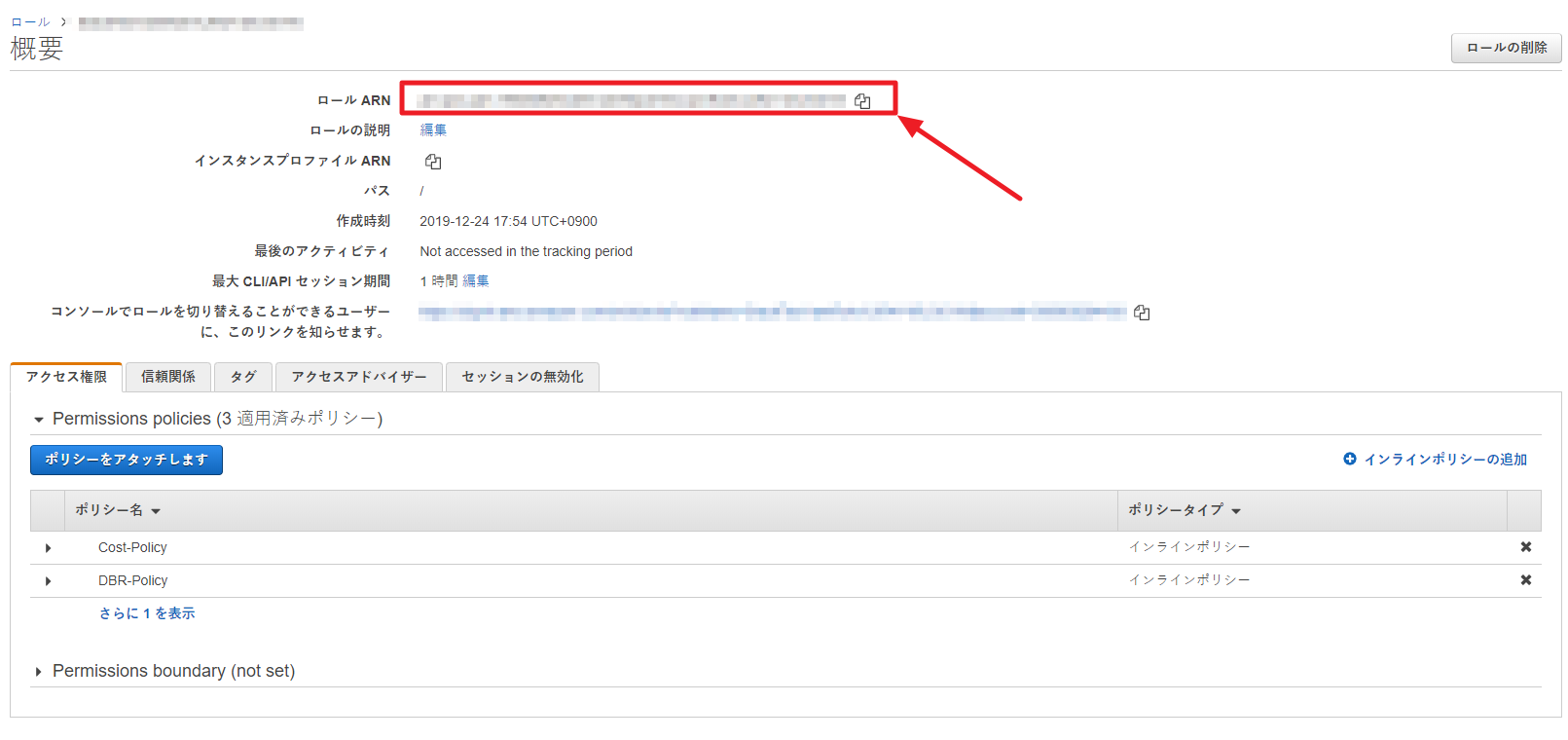

まとめ画面でロールARNの横にある[クリップボードにコピーする]アイコンをクリックしてロールARN値をコピーした後、サービス上のロールARN欄に貼り付けます。

![]()

アカウント登録のための情報入力及びロール自動作成設定を完了して[追加]ボタンをクリックしてAWSのクロスアカウントを追加します。

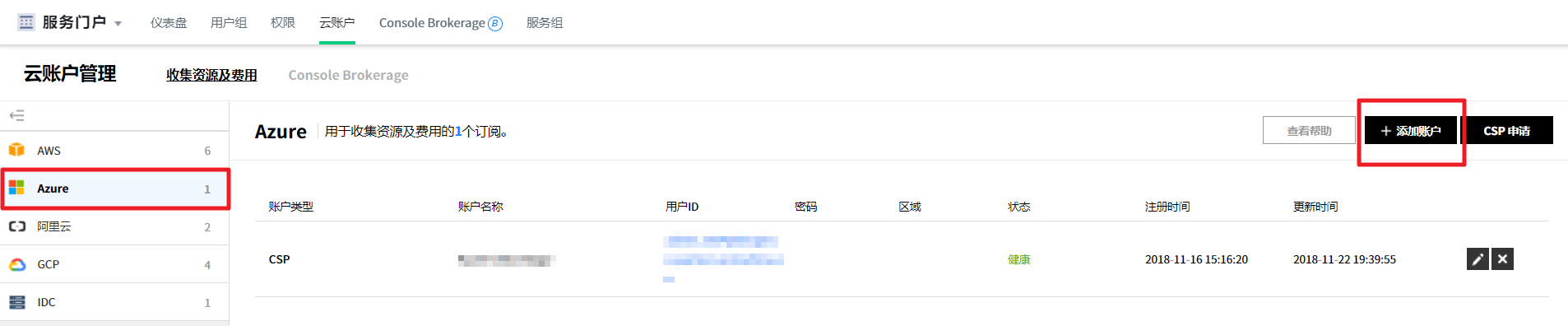

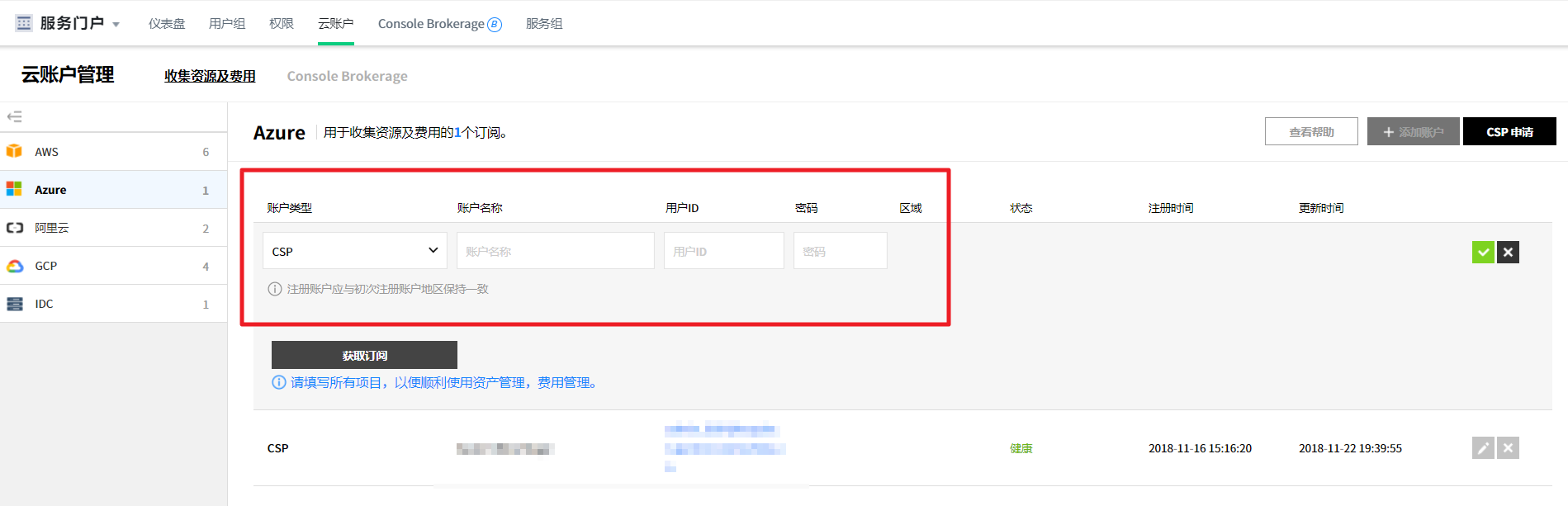

Azureアカウントを登録する

クラウドアカウント管理 > リソース及びコスト収集メニューでクラウドサービスをAzureに選択した後、[+アカウント追加]ボタンをクリックします。

![]()

アカウントを登録するための情報を入力します。

![]()

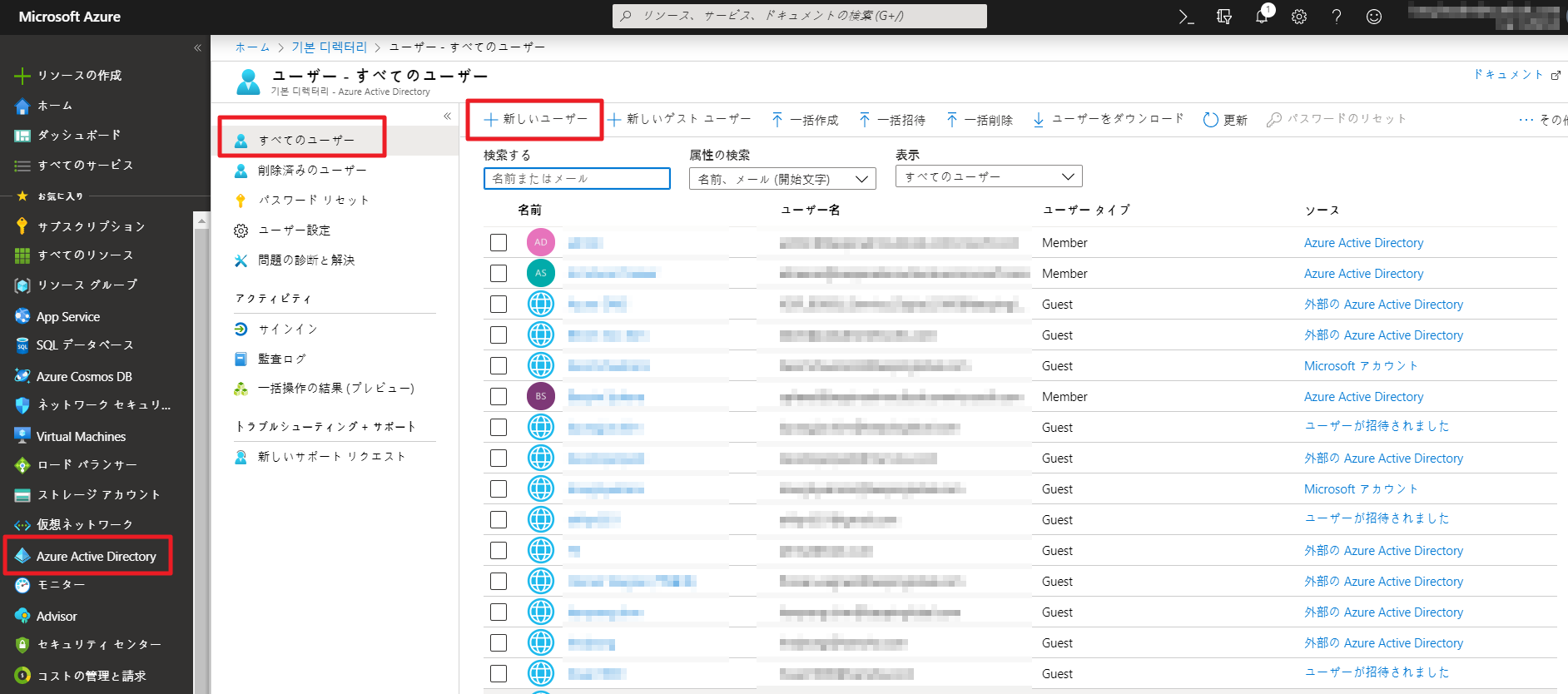

Azureユーザーを作成する

- Azure Portalにログインした後、Azure Active Directoryサービスに移動します。

![]()

※ Azure Chinaの場合、一部画面が異なります。

ユーザー > すべてのユーザー > +新しいユーザーを選択します。

![]()

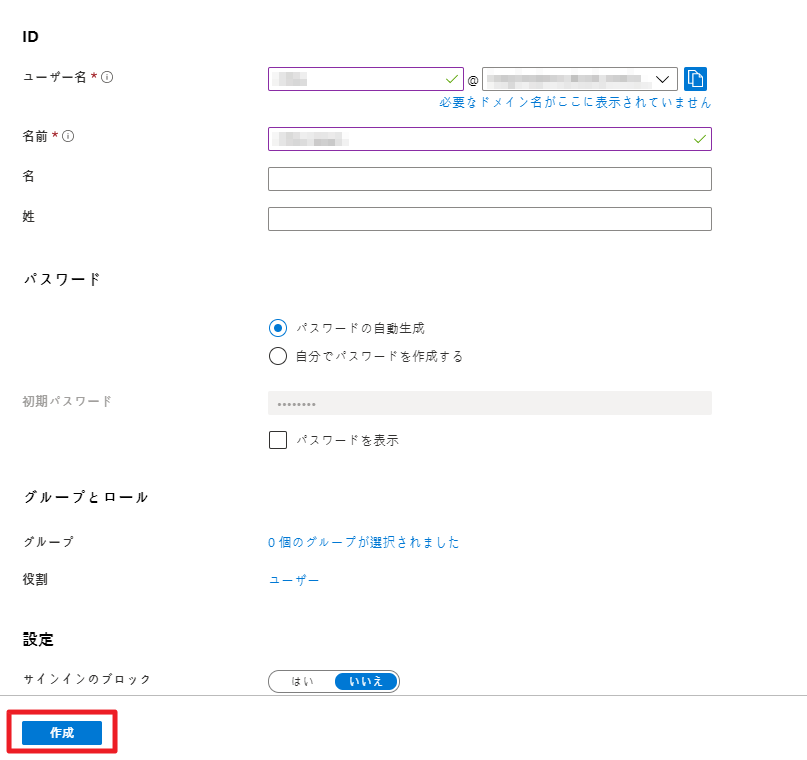

入力項目に情報を入力します。名前及びユーザー名は、必須項目です。ディレクトリロールは「ユーザー」に設定します。

![]()

名前及びユーザー名を入力すると、下段にパスワードが自動作成されます。入力した情報を確認した後、[作成]ボタンをクリックします。

![]()

作成したアカウント情報で初回ログインした後、パスワードを変更します。

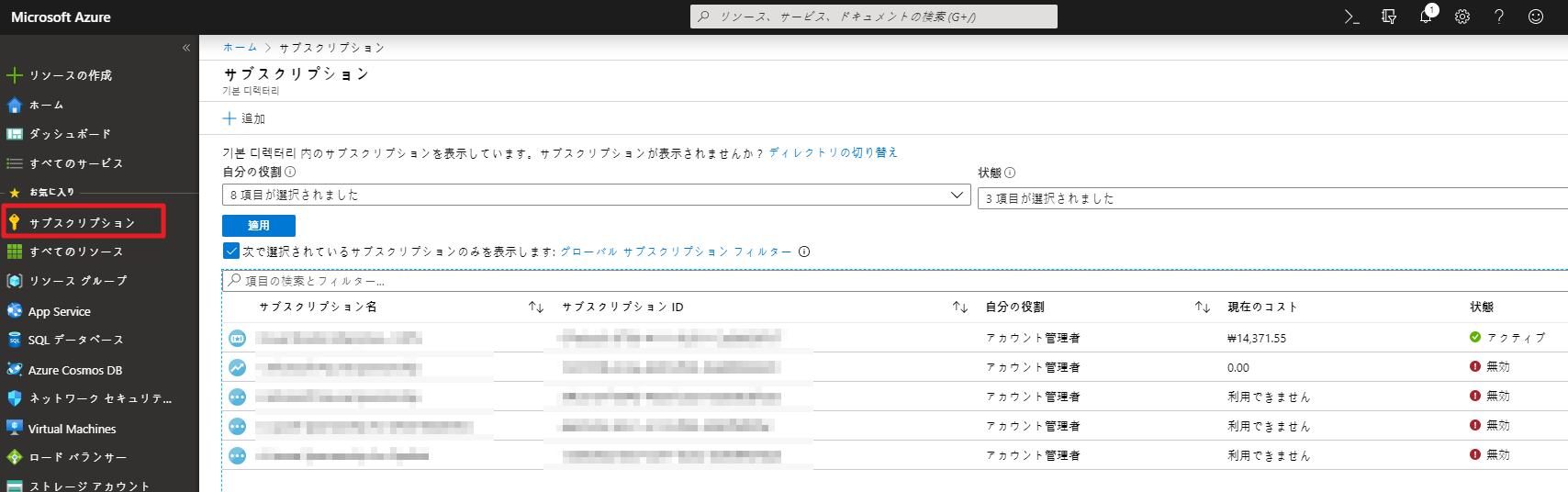

権限を設定する

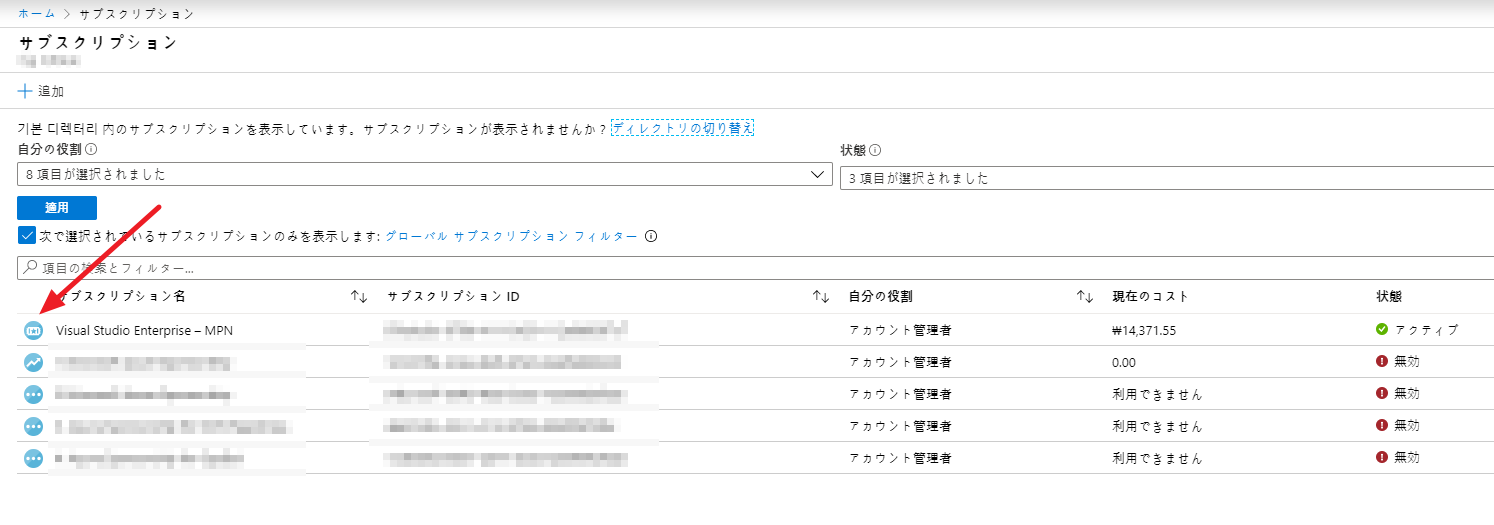

Azure Portalにログインした後、サブスクリプションサービスに移動します。

![]()

権限を付与するサブスクリプションを選択します。

![]()

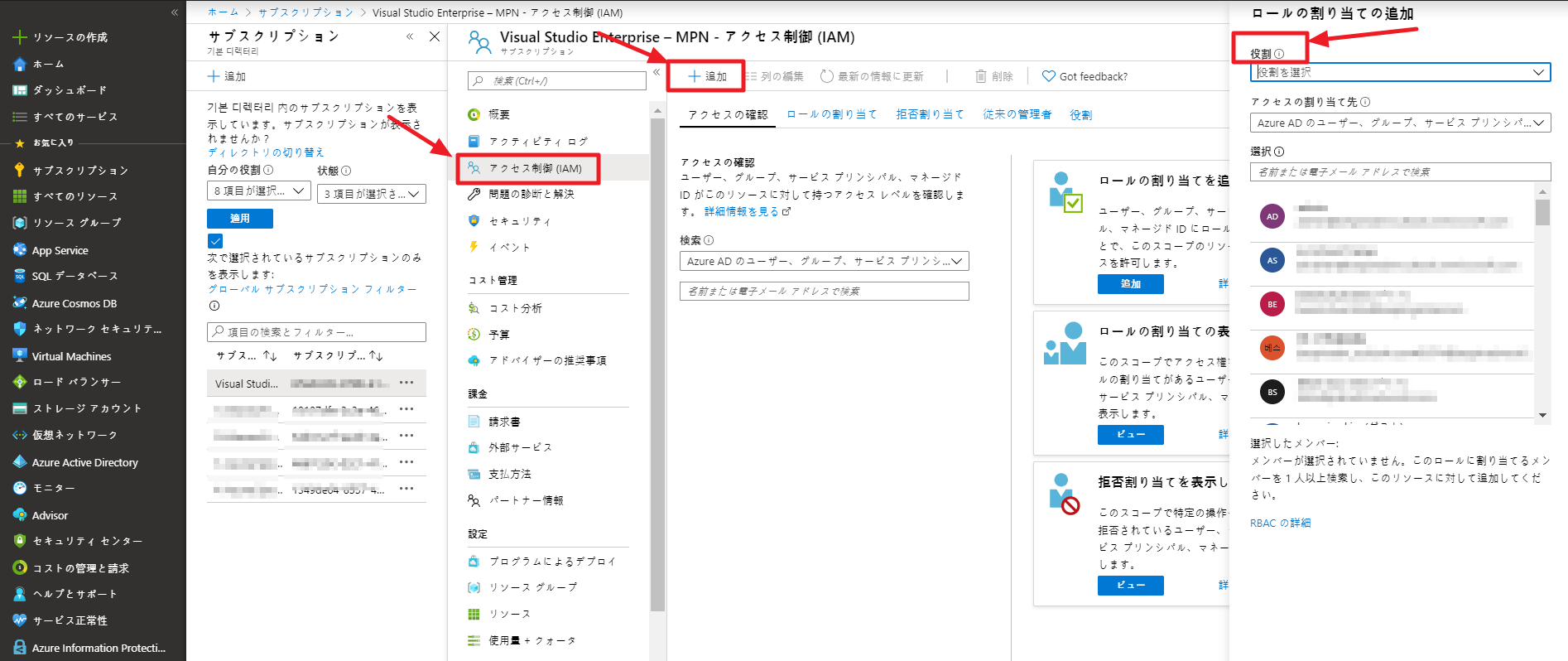

アクセス制御(IAM) > +追加をクリックします。

![]()

権限追加時、入力項目は次の通りです。

| 項目 | 説明 |

|---|---|

| ロール |期間 | 及び検索条件によるインシデントステータスを確認できます。 - 読者 - ストレージアカウント参加者 - クラシックストレージアカウント参加者 |

| 次に対するアクセス割当て | 割当てタイプを選択します。 |

| 選択 | 作成したユーザーIDを入力、または選択します。 |

[保存]ボタンをクリックして権限を追加します。

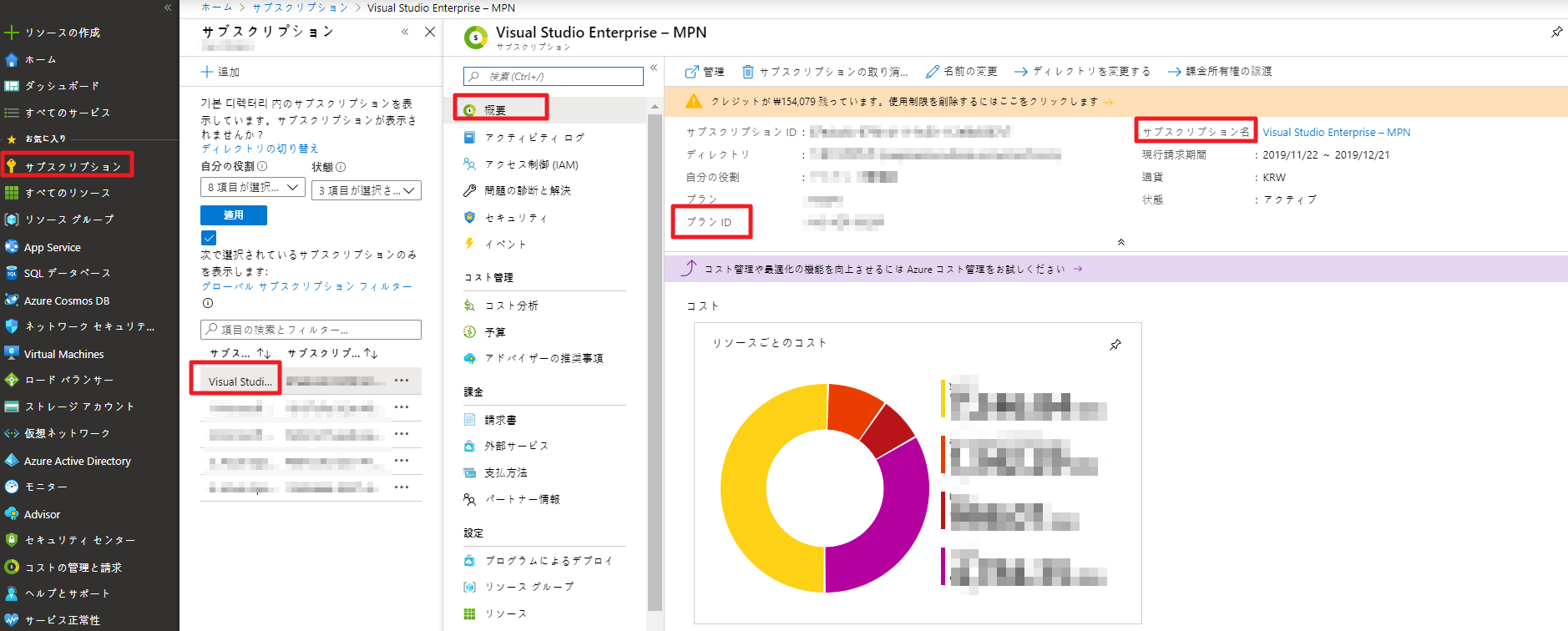

ポータル > クラウドアカウント管理 > リソース及びコスト収集メニューで作成したID情報を入力した後、[サブスクリプションをゲット]ボタンをクリックします。

![]()

作成したIDでAzureポータル > サブスクリプション > 作成したサブスクリプションを選択してサブスクリプションに対する情報を確認します。

[サブスクリプションをゲット]ボタンをクリックして以下の画面通りに情報を入力した後、チェックボックスのボタンをクリックします。

![]()

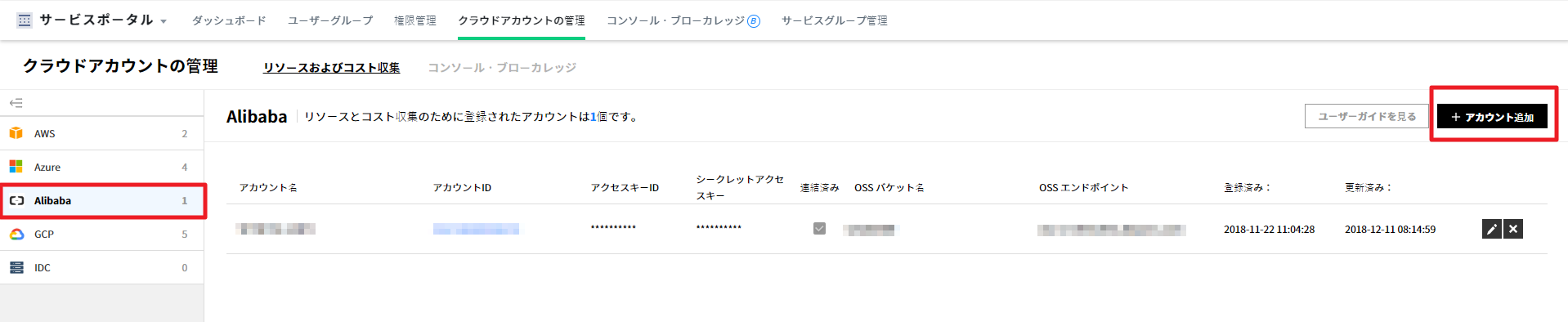

Alibaba Cloud(Alibaba)アカウントを登録する

クラウドアカウント管理 > リソース及びコスト収集メニューのクラウドサービスでAlibabaを選択した後、[+アカウント追加]ボタンをクリックします。

![]()

アカウントを登録するための情報を入力します。

![]()

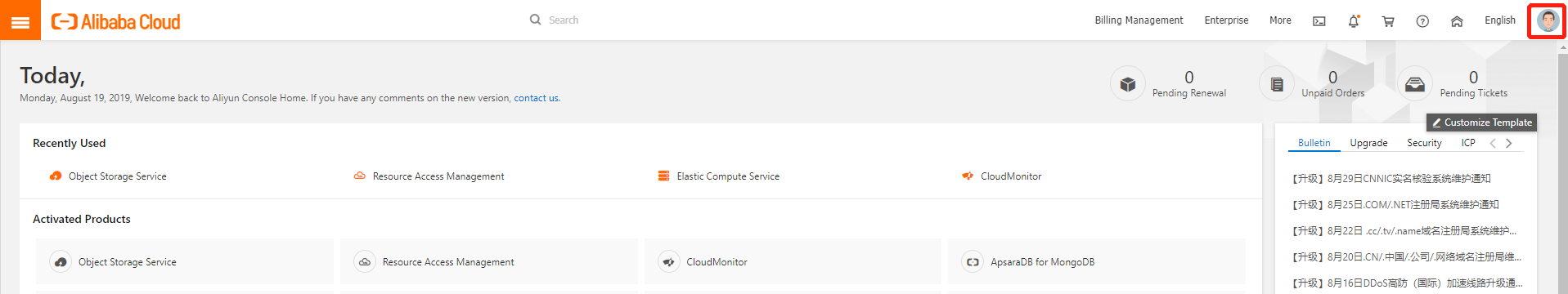

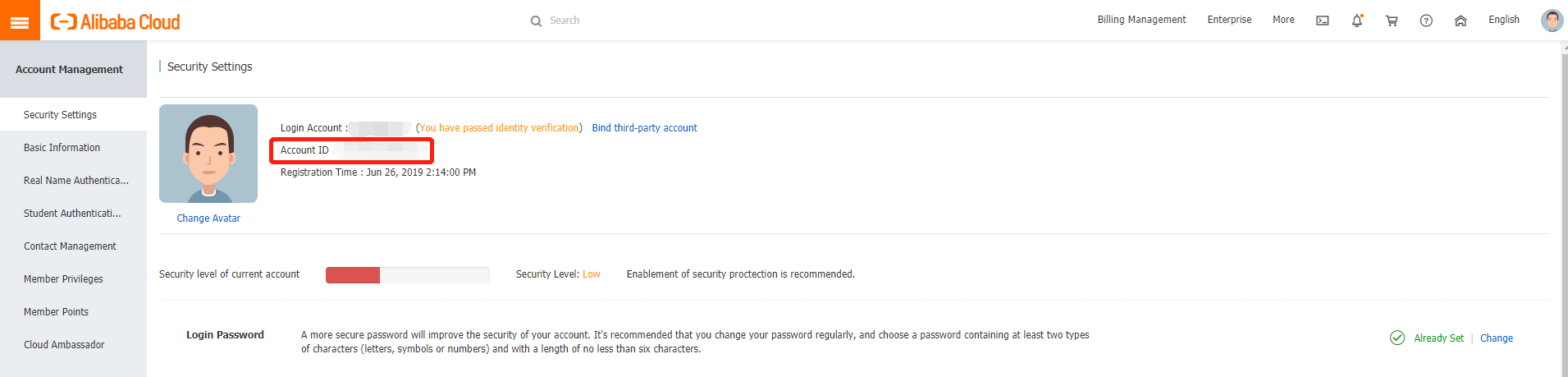

アカウント名とアカウントIDを入力する

アカウント名は、ユーザーが任意に設定することができ、アカウントIDはAlibabaにログインしてからアカウントアイコンをクリックして「アカウントID」に記載された情報をコピーして貼り付けます。

アクセスキーとシークレットキーを発行する

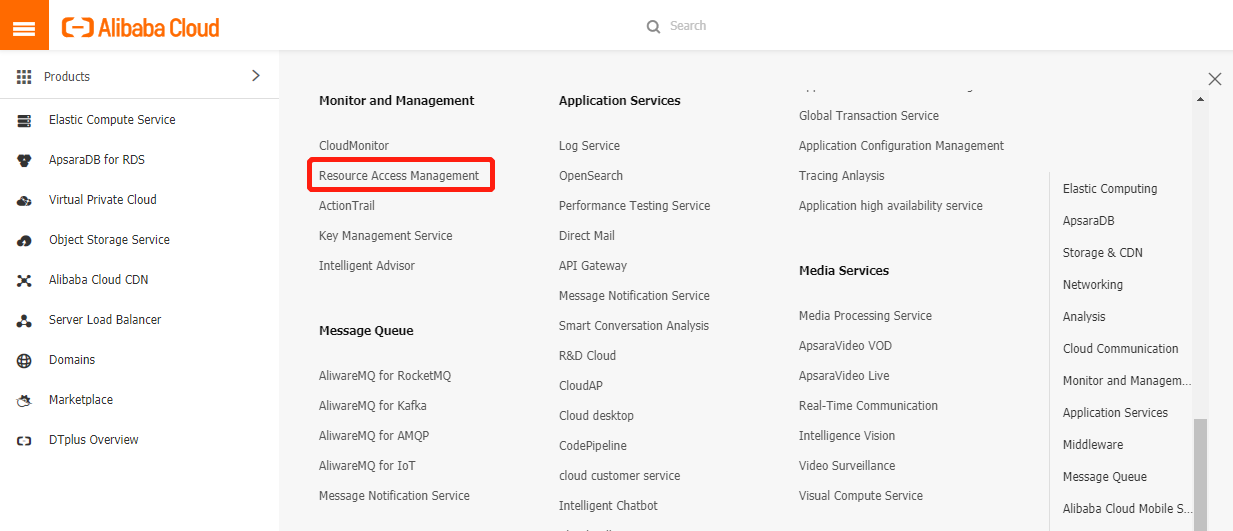

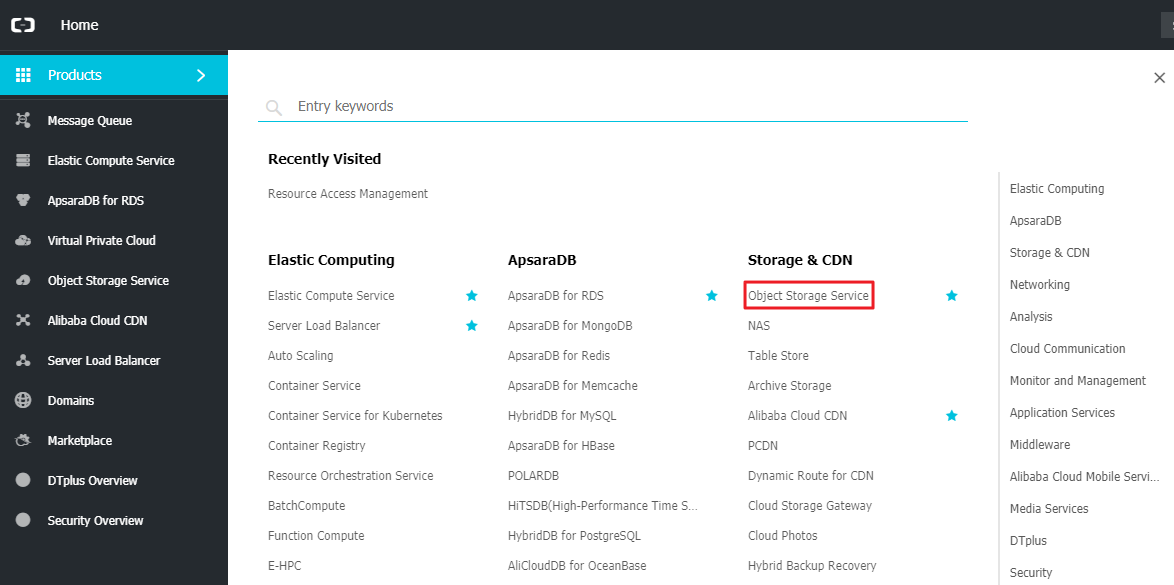

Alibabaにログインした後、製品 > 監視と管理 > RAMサービスの順にクリックします。

![]()

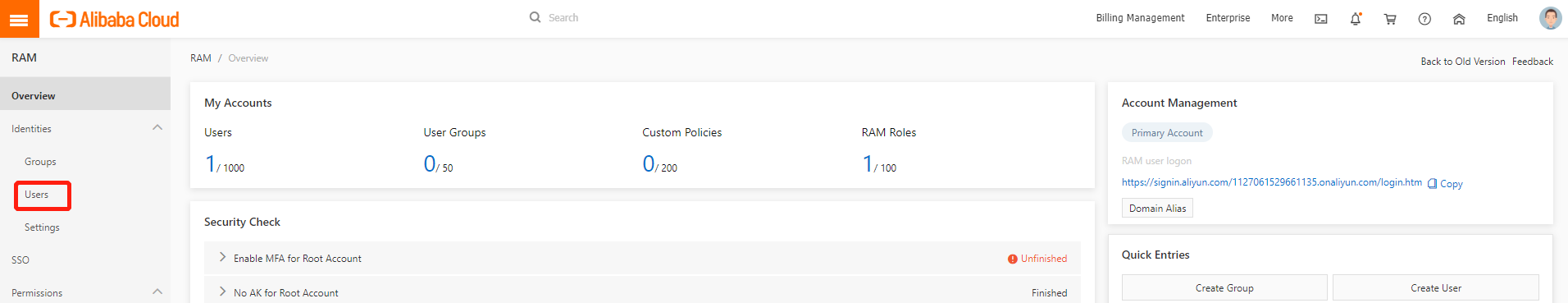

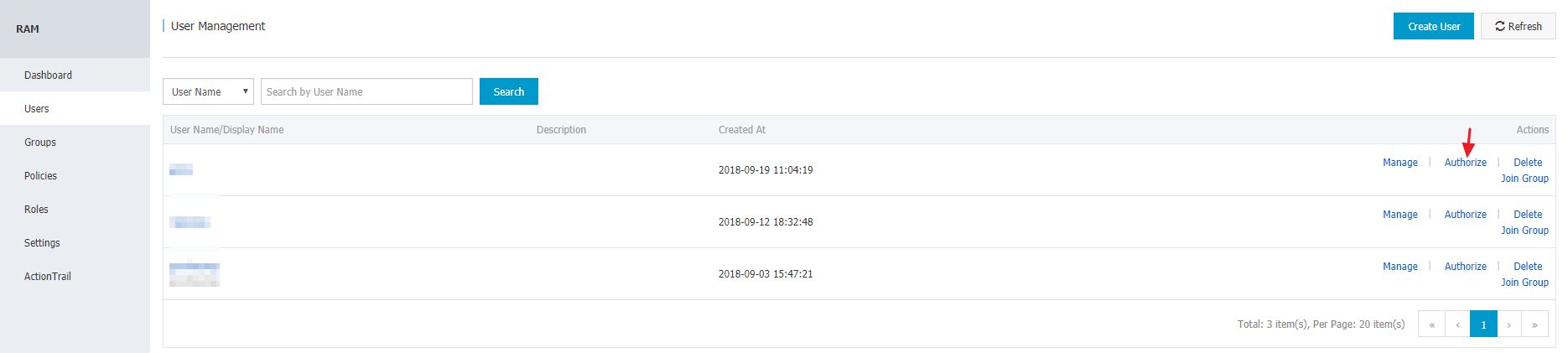

RAMサービス画面で「ユーザー」メニューをクリックします。

![]()

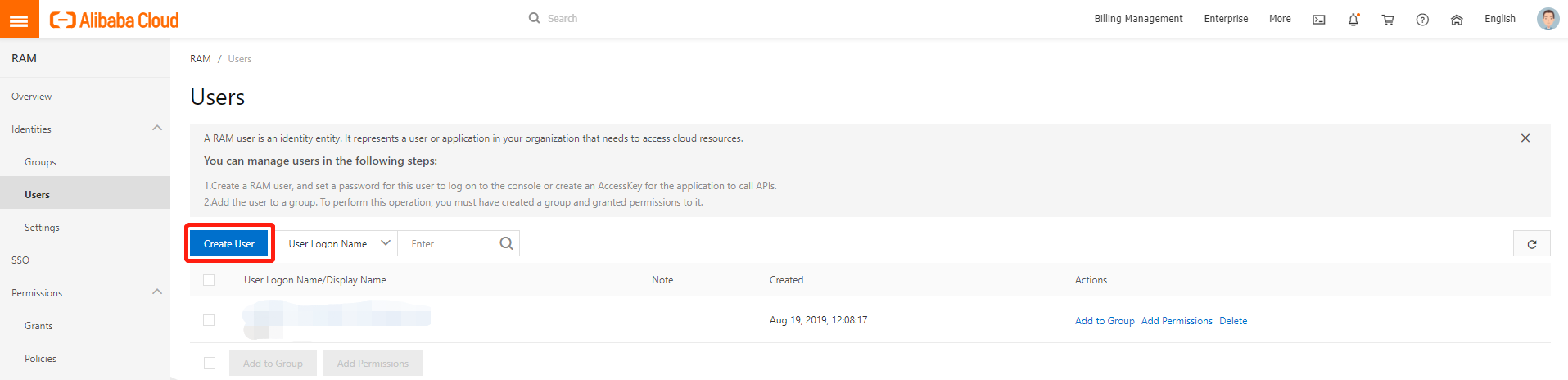

[ユーザーの作成]ボタンをクリックします。

![]()

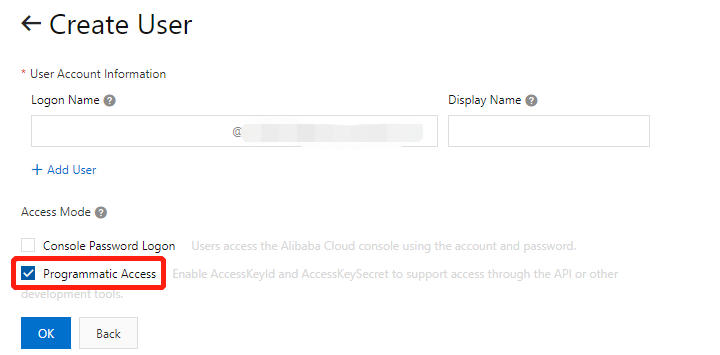

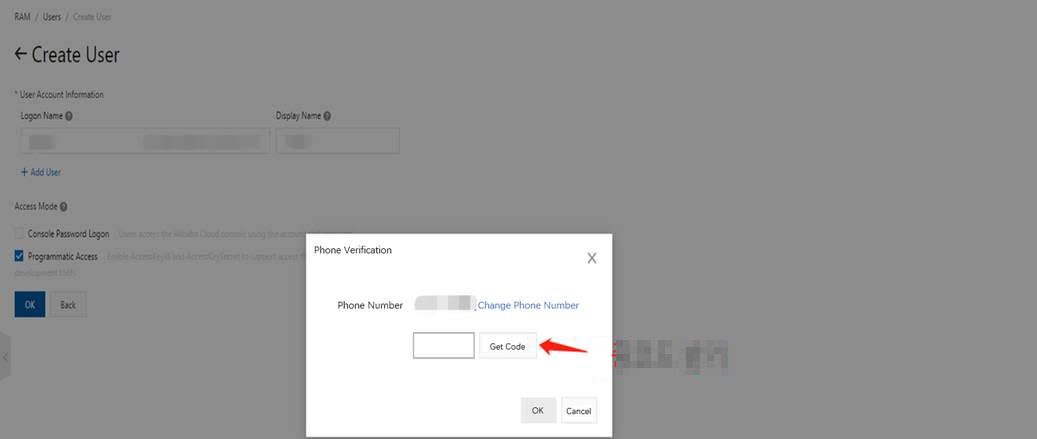

必要な情報を入力します。入力してから「このユーザーのAccessKeyを自動生成」のチェックボックスを選択して[OK]ボタンをクリックします。

![]()

AccessKey生成完了のポップアップと共にAccessKeyID(アクセスキー)及びAccessKeySecret(シークレットキー)の情報が表示されます。

[AK情報を保存]ボタンをクリックすると、 AccessKey及びAccessKeySecretの情報を.csvファイルでダウンロードできます。![]()

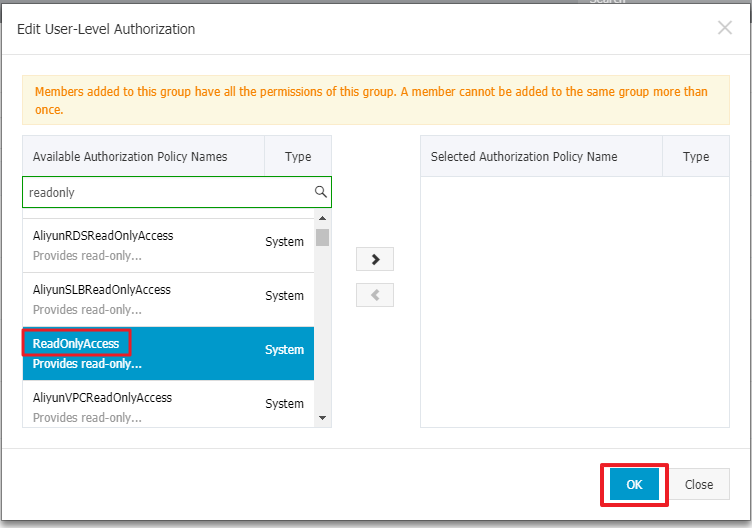

ユーザー画面のユーザーリストで作成したユーザーアカウントの「許可」をクリックします。

![]()

「ReadOnlyAccess」権限を選択して[OK]ボタンをクリックします。

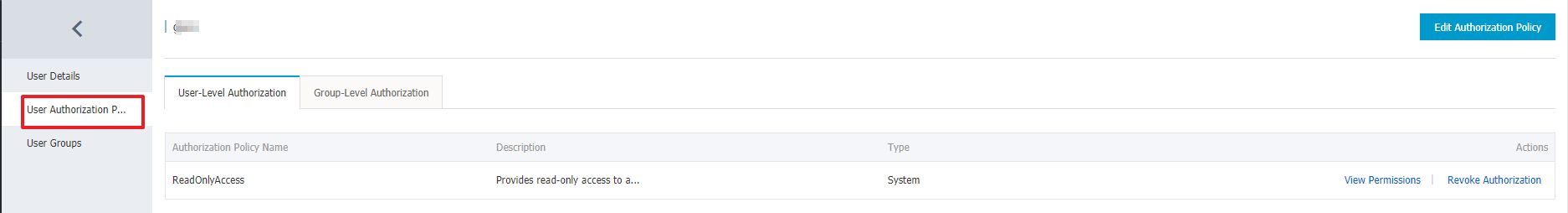

![]()

設定した権限は、ユーザーアカウントの権限付与ポリシーら確認できます。

![]()

請求データのためのOSS バケットを作成する

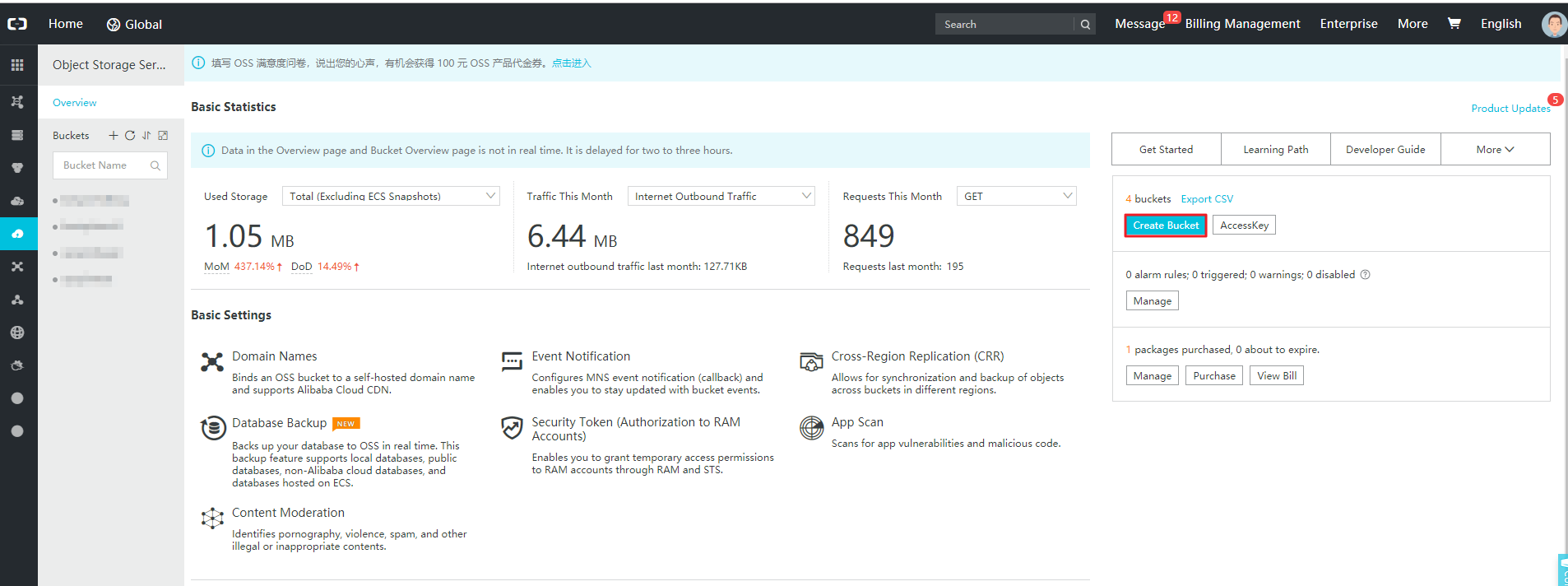

Alibabaにログインした後、製品 > ストレージとCDN > OSSサービスをクリックします。

![]()

OSSサービス画面で[バケットの作成]ボタンをクリックします。

![]()

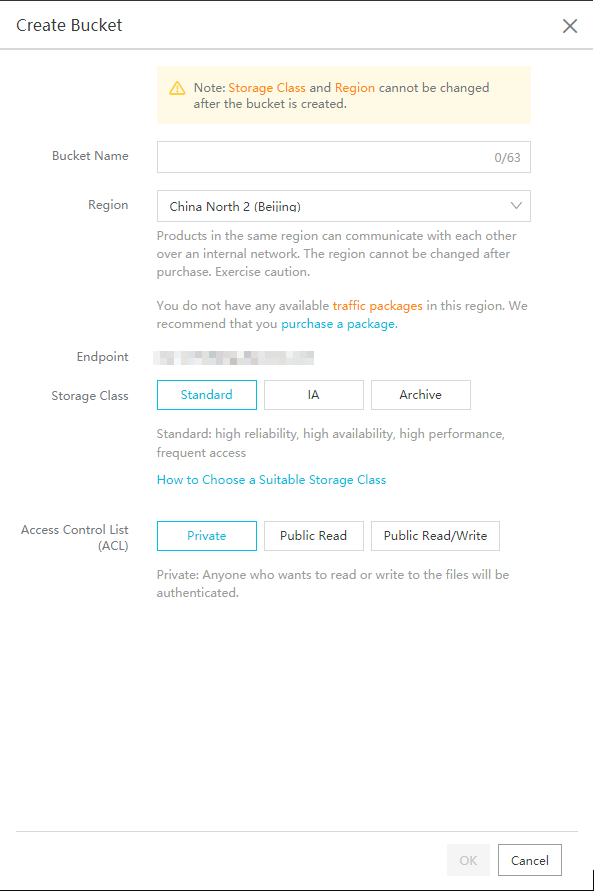

バケット名を入力してリージョン、ストレージクラス、ACLなどを設定した後、[OK]ボタンをクリックします。

![]()

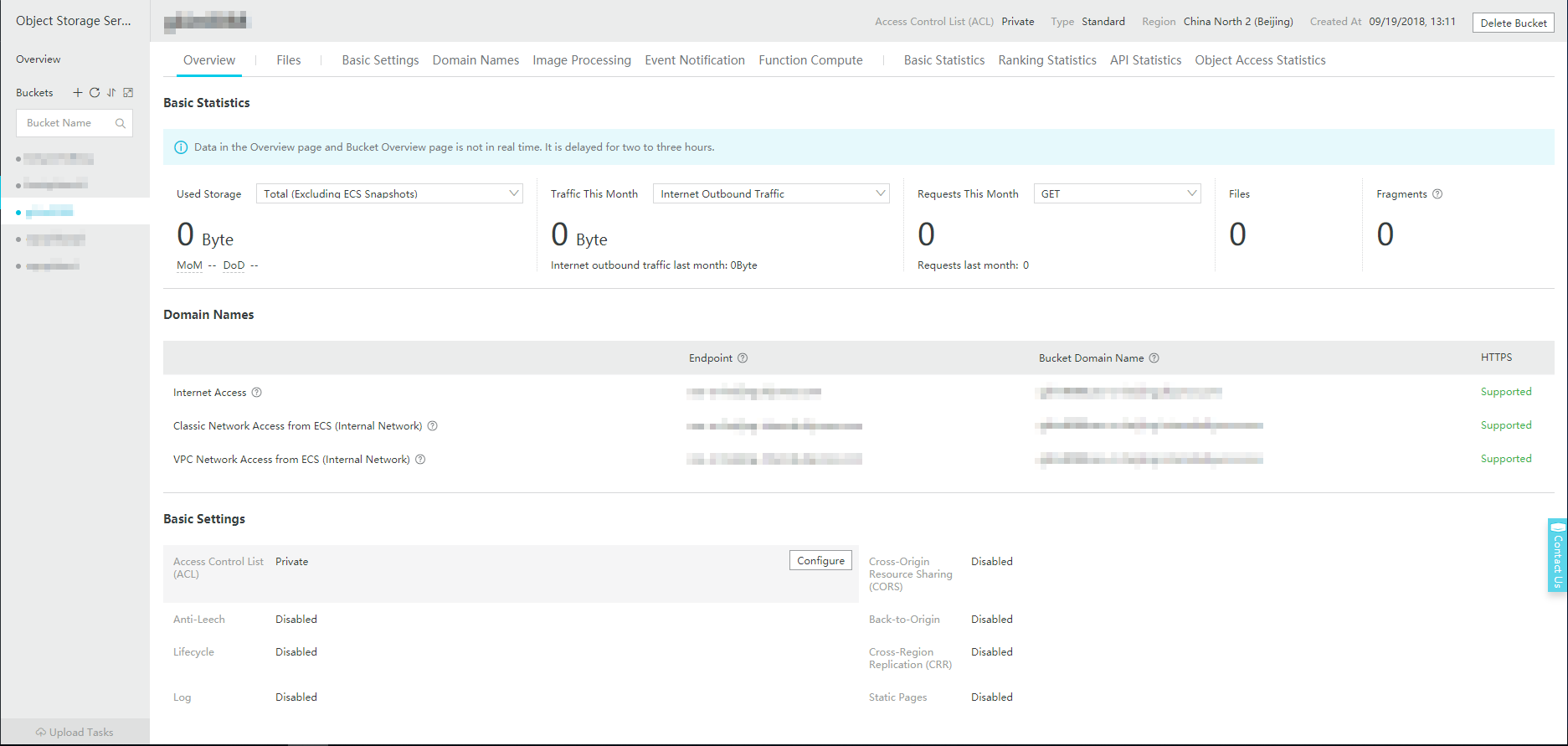

作成されたバケット情報が次の通り表示されます。

![]()

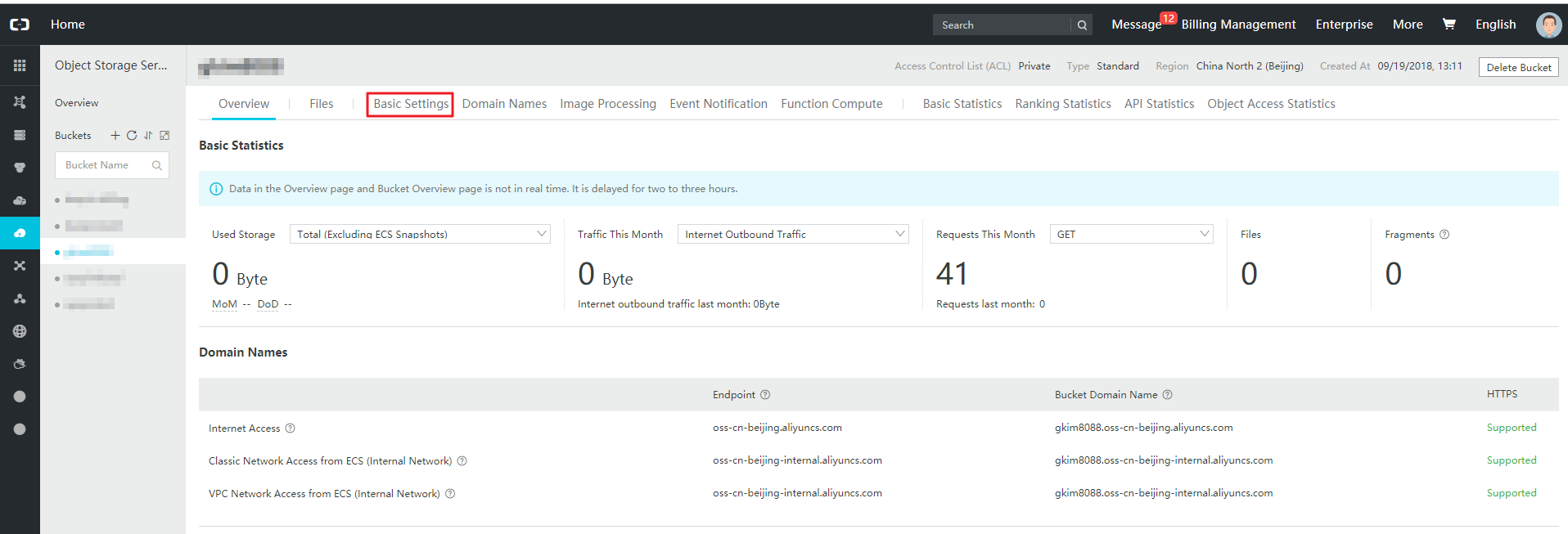

作成したバケットを選択した後、「基本設定」メニューをクリックします。

![]()

基本設定画面でライフサイクルの[設定]ボタンをクリックします。

![]()

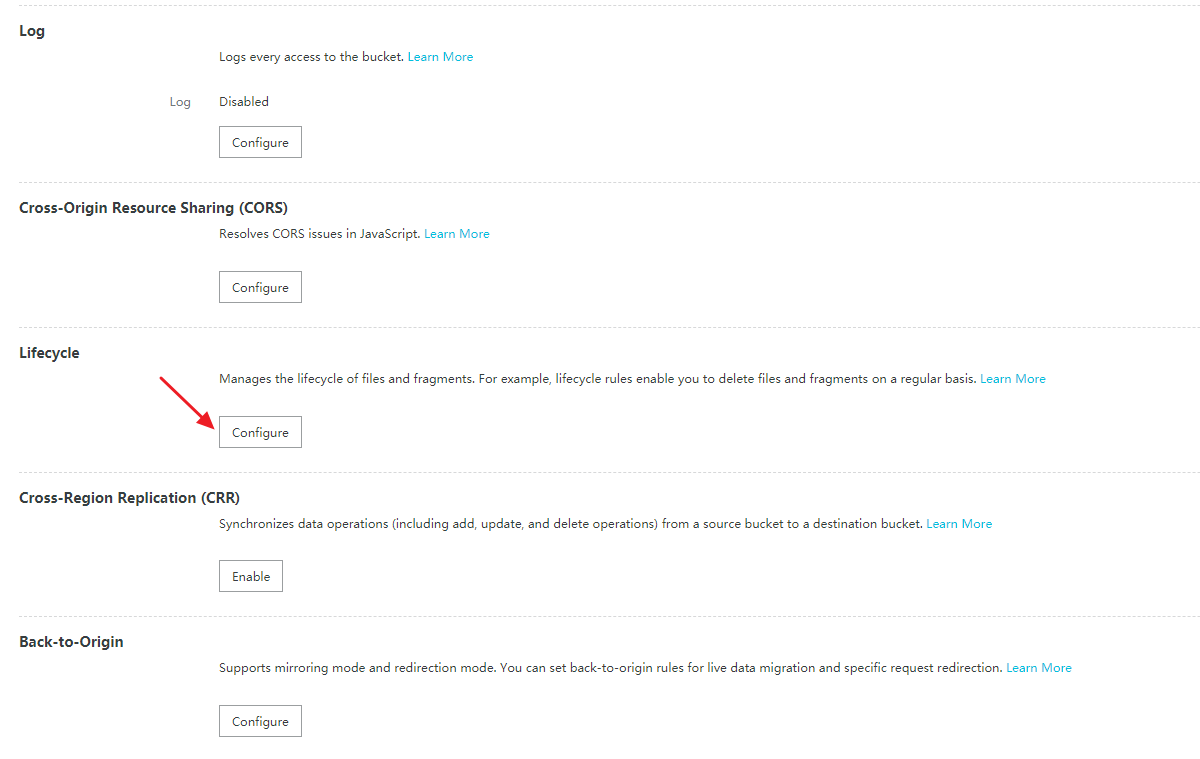

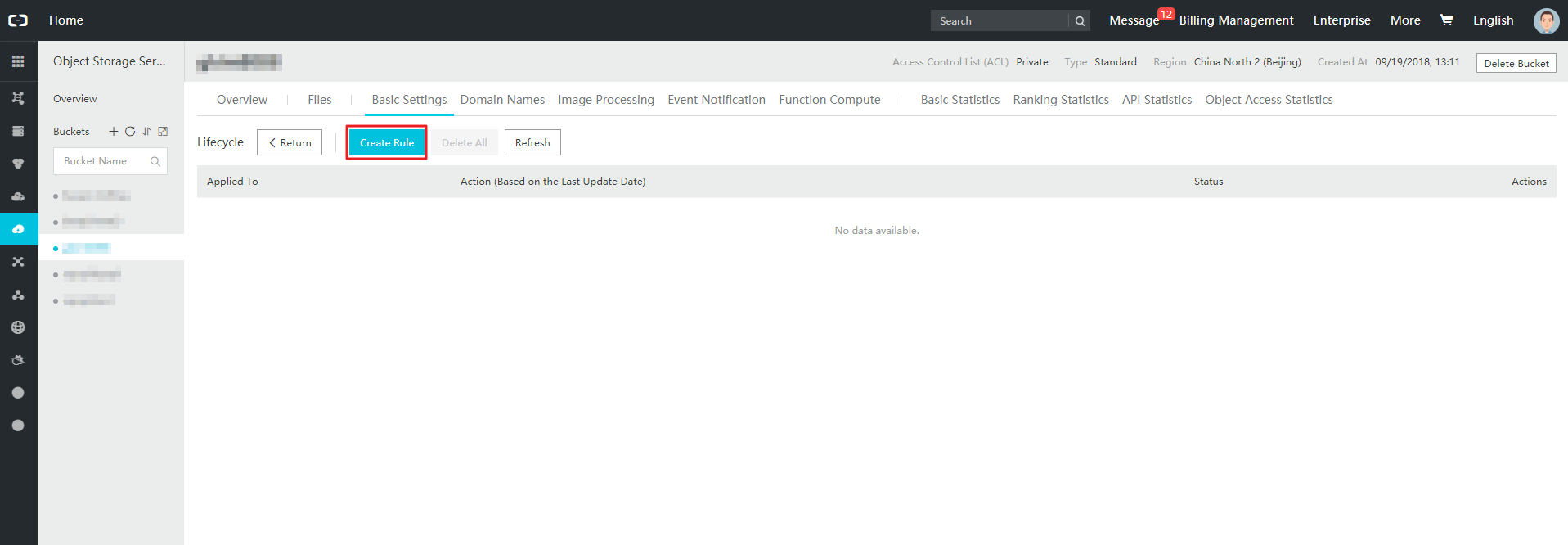

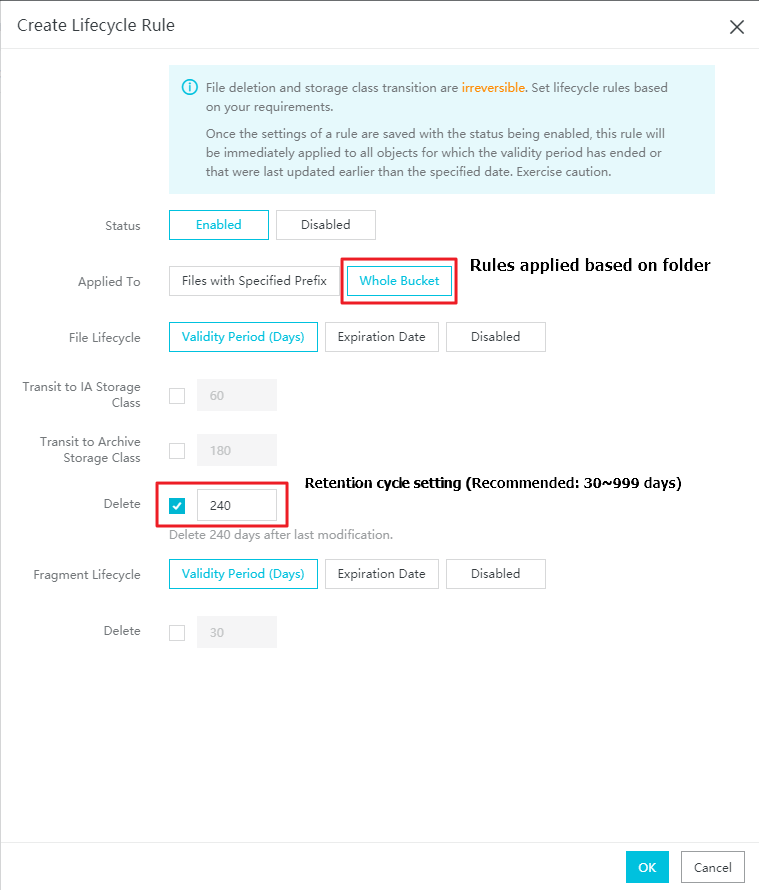

設定画面で[ルールの作成]ボタンをクリックします。

![]()

ライフサイクルのルール設定画面の削除オプションで30~999間の値を入力した後、[OK]ボタンをクリックします。

![]()

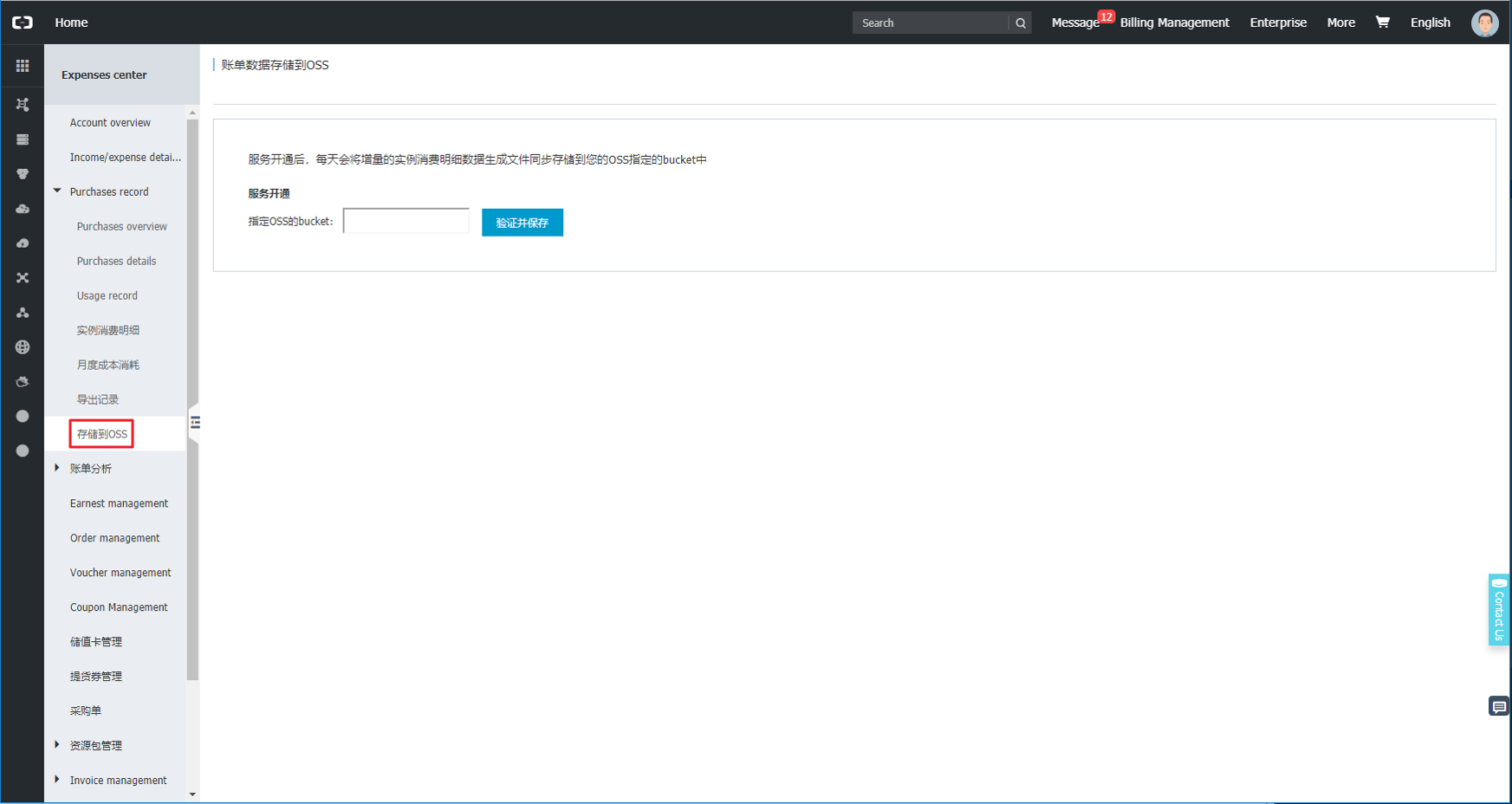

請求データ読み込みを設定する

ホーム画面上段の「料金・支払い管理」メニューをクリックします。

![]()

購入履歴> OSS保存を選択します。

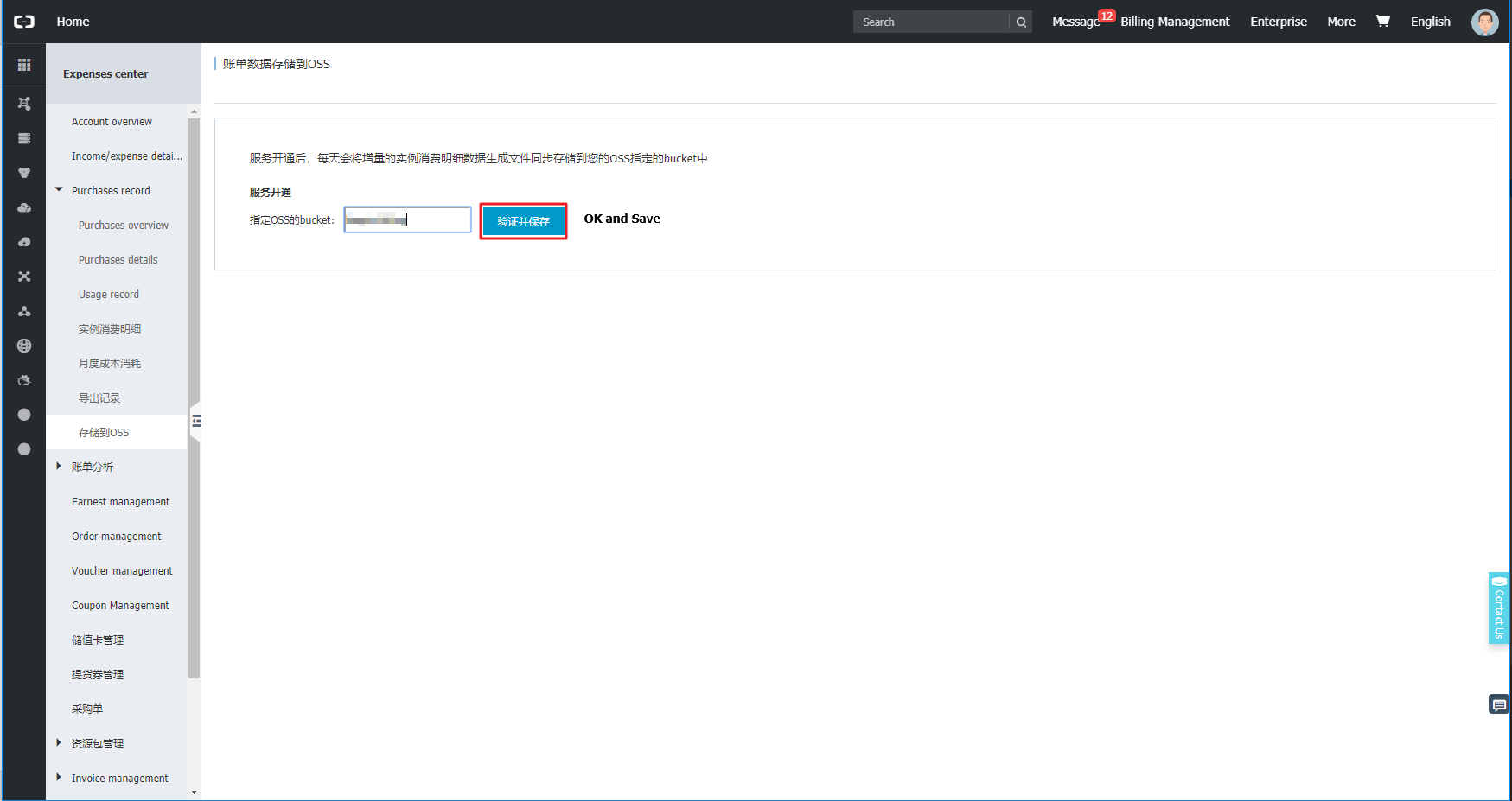

![]()

入力フィールドに作成したバケット名を入力した後、名前の右側にある[確認及び保存]ボタンをクリックします。

![]()

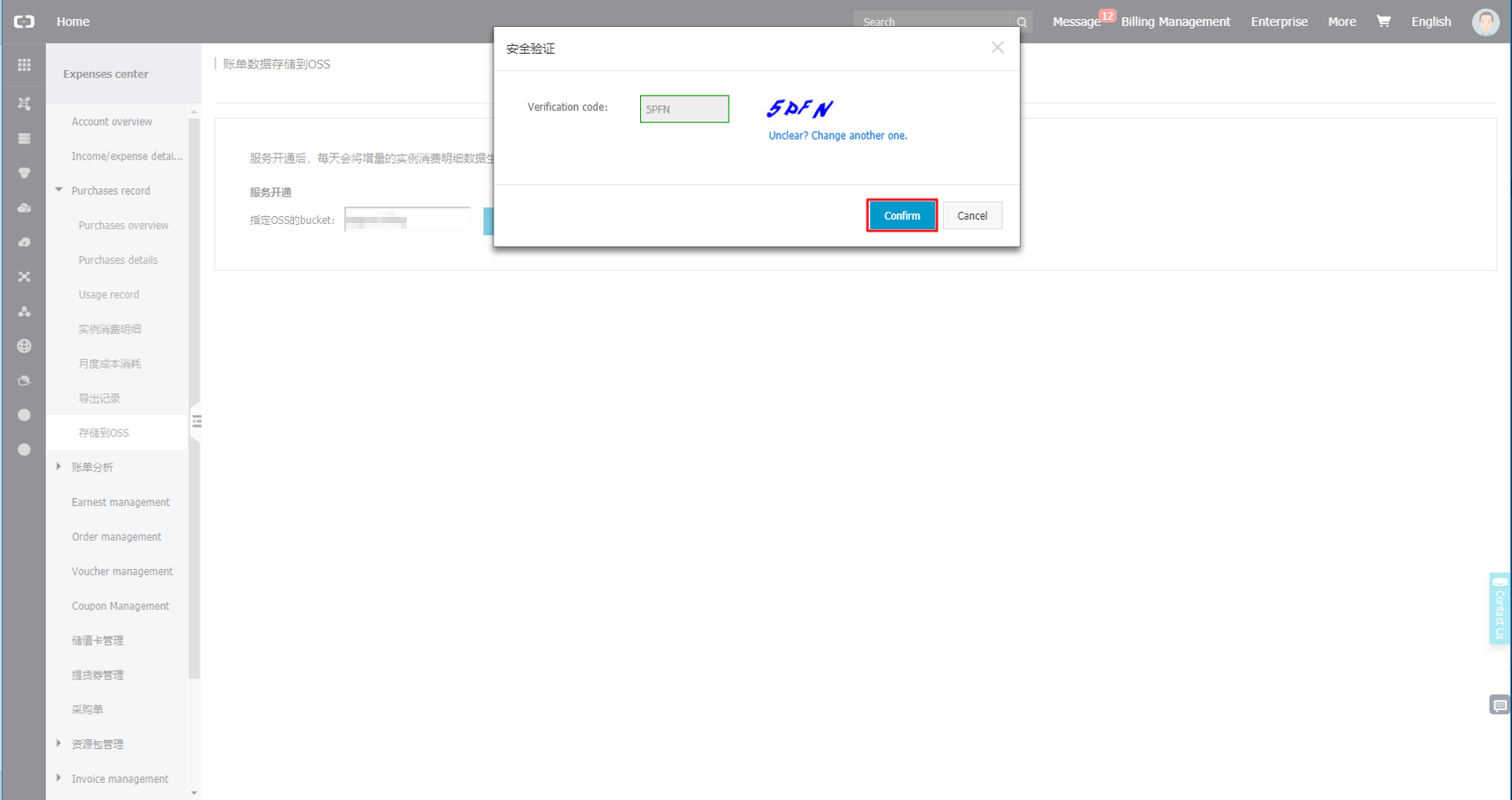

認証コードを入力した後、[確認]ボタンをクリックすると、作成したOSS バケットに請求データが読み込まれます。

![]()

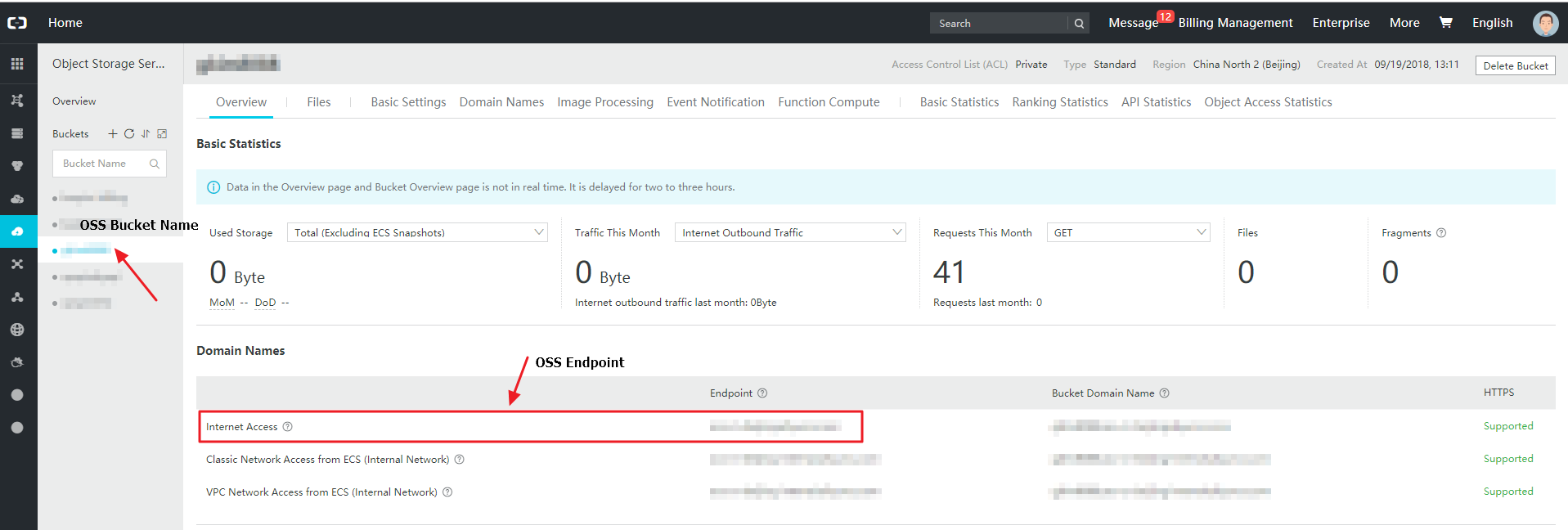

ポータル > クラウドアカウント管理 > リソース及びコスト収集メニューのOSS バケット名及びOSSエンドポイント項目に情報を入力した後、Alibaba Cloudアカウントを追加します。

OSSエンドポイントは、作成したバケット情報で「インターネットアクセス」に該当するエンドポイントです。

![]()

![]()

Google Cloud Platform(GCP)アカウントを登録する

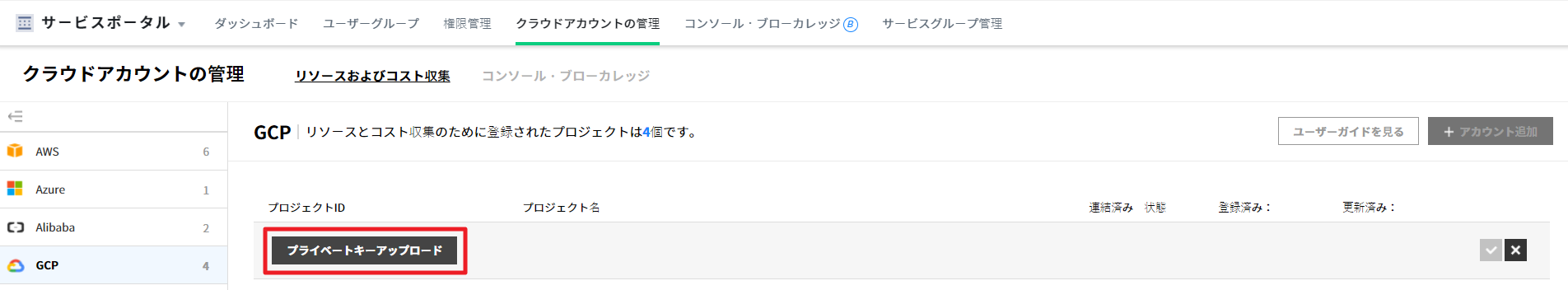

クラウドアカウント管理 > リソース及びコスト収集メニューでクラウドサービスをGCPに選択した後、[+アカウント追加]ボタンをクリックします。

![]()

アカウントを登録するため、まずGCPコンソールでユーザー認証情報追加及びAPIを設定してからプライベートキーをアップロードします。

![]()

プライベートキーは、下記手続き通りに作成します。

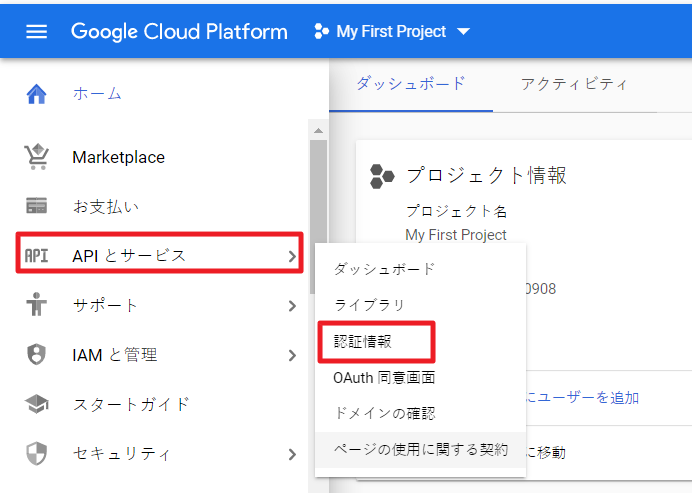

#####ユーザー認証情報を追加する

Google Cloud Platformにログインした後、APIとサービス > 認証情報をクリックします。

![]()

認証情報画面で[ユーザー認証情報認証情報を作成]のドロップダウンボタンをクリックします。

![]()

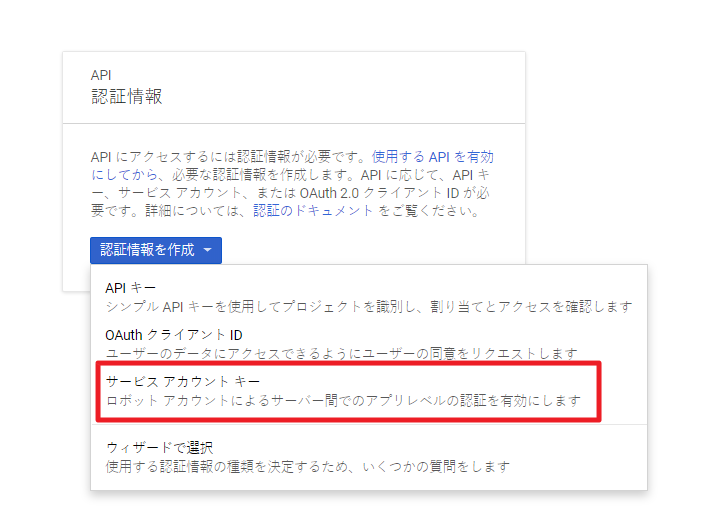

ドロップダウンメニューで「サービスアカウントキー」を選択します。

![]()

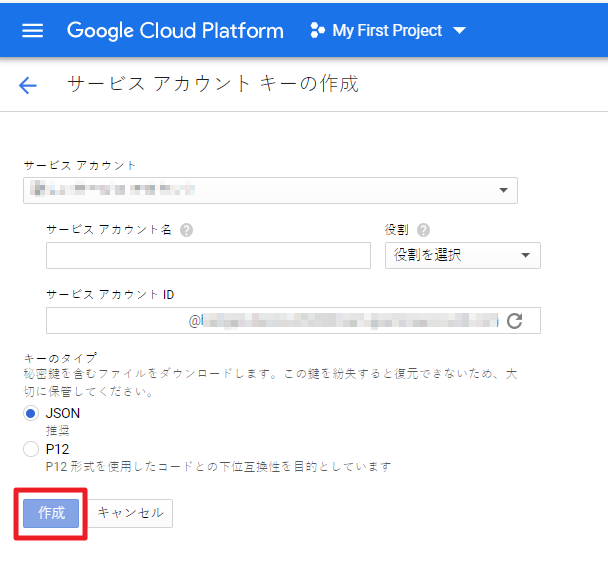

次のように入力項目を設定及び選択した後、[作成]ボタンをクリックします。

![]()

| 項目 | 説明 |

|---|---|

| サービスアカウント | 新規サ | ービスアカウント選択 |

| ロール | プロジェクト > ビューアー選択 |

| キータイプ | JSON選択 |

作成されたサービスアカウントキーを本人のコンピューターに保存します。

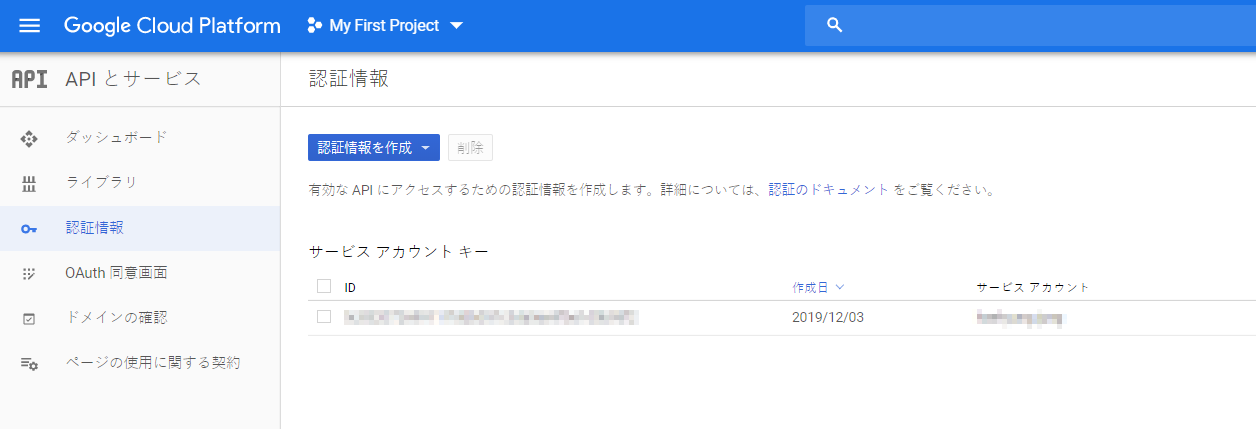

ユーザー認証情報に作成したサービスアカウントキーが表示されます。

![]()

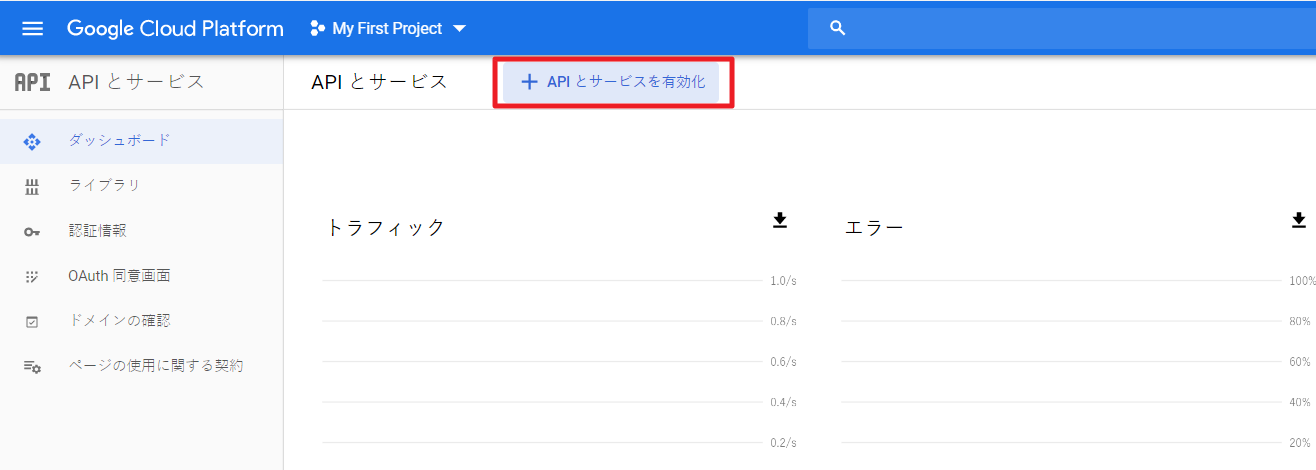

APIを設定する

APIとサービス > ダッシュボードで+ APIとサービスを有効化をクリックします。

![]()

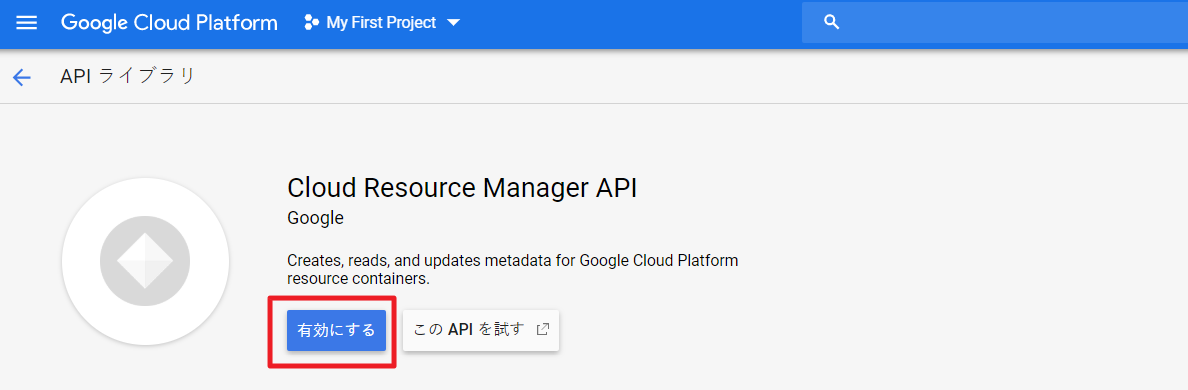

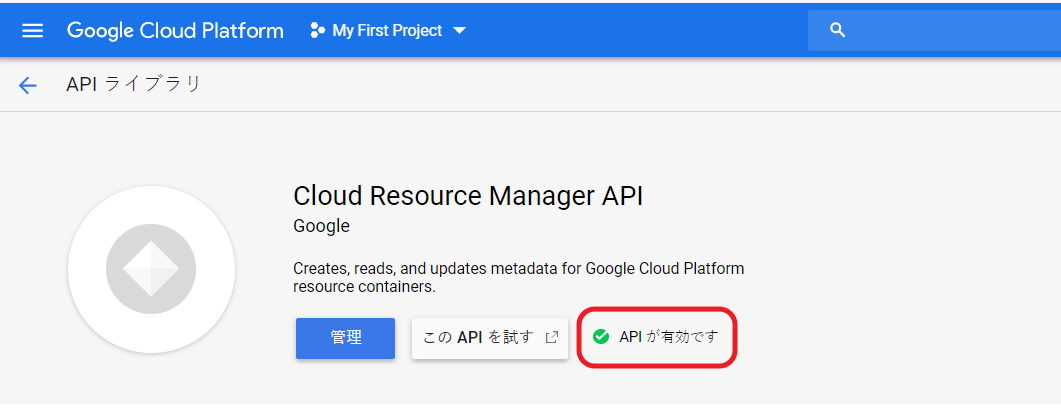

Cloud Resource Manager APIを選択して[有効にする]ボタンをクリックします。

![]()

APIとサービスを有効化画面に戻ってStackdriver Monitoring APIを選択した後、[有効にする]ボタンをクリックします。

ボタンをクリックすると、次のように「APIが有効です」が表示されます。

![]()

使用設定したAPIリストがダッシュボードに表示されます。

![]()

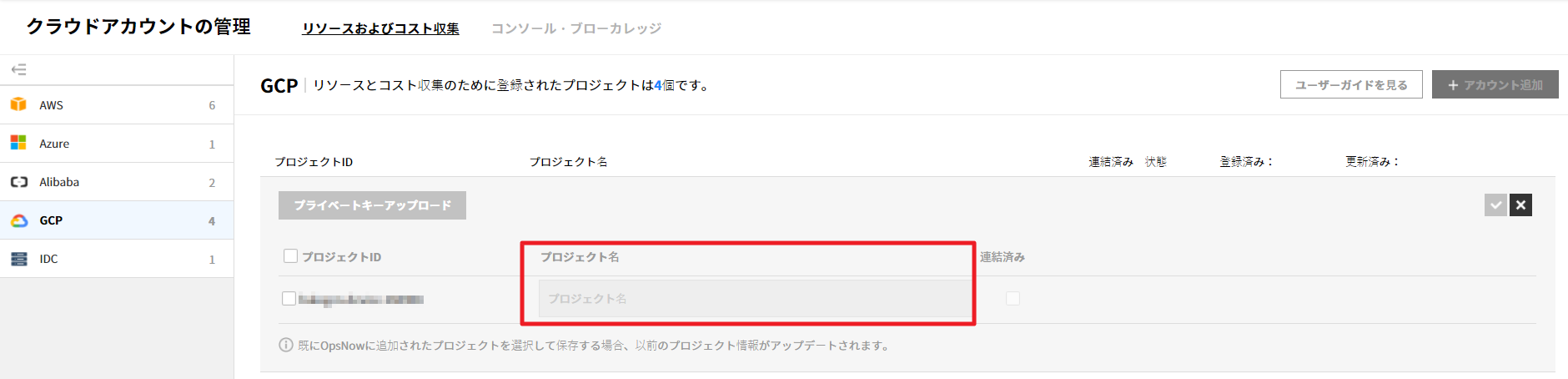

クラウドアカウント管理 > リソース及びコスト収集のGCP画面で[プライベートキーアップロード]ボタンをクリックします。

![]()

ローカルコンピューターに保存したサービスアカウントキー(.json)をアップロードします。

プロジェクト名を入力してから連結有無を選択した後、右側のチェックボックスボタンをクリックしてGCPアカウント登録を完了します。

![]()

一つのサービスアカウントで多重プロジェクトを照会及び追加する

GCPは一つのサービスアカウントで複数のプロジェクトを一度に照会及び追加でき、プロジェクト別にキーを別途作成する必要がありません。

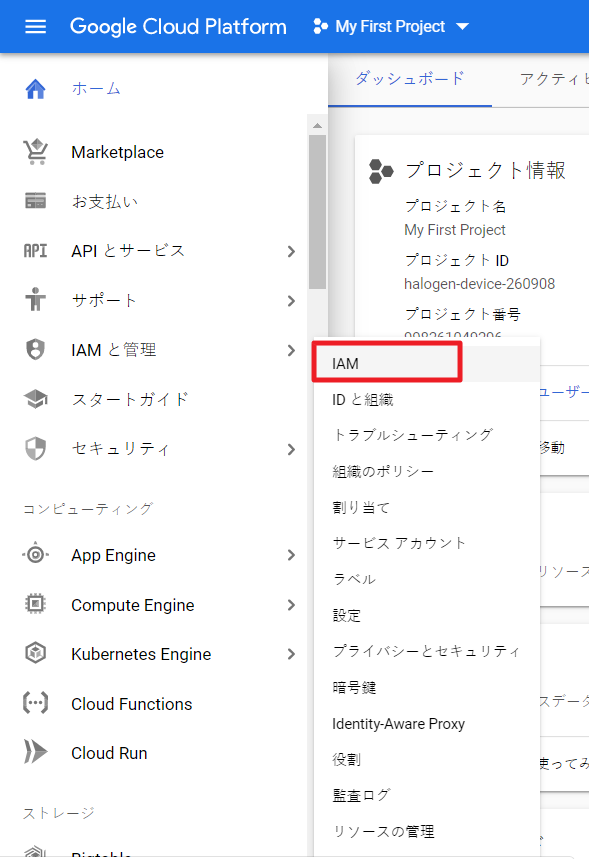

Google Cloud Platformにログインした後、IAMと管理 > IAMをクリックします。

![]()

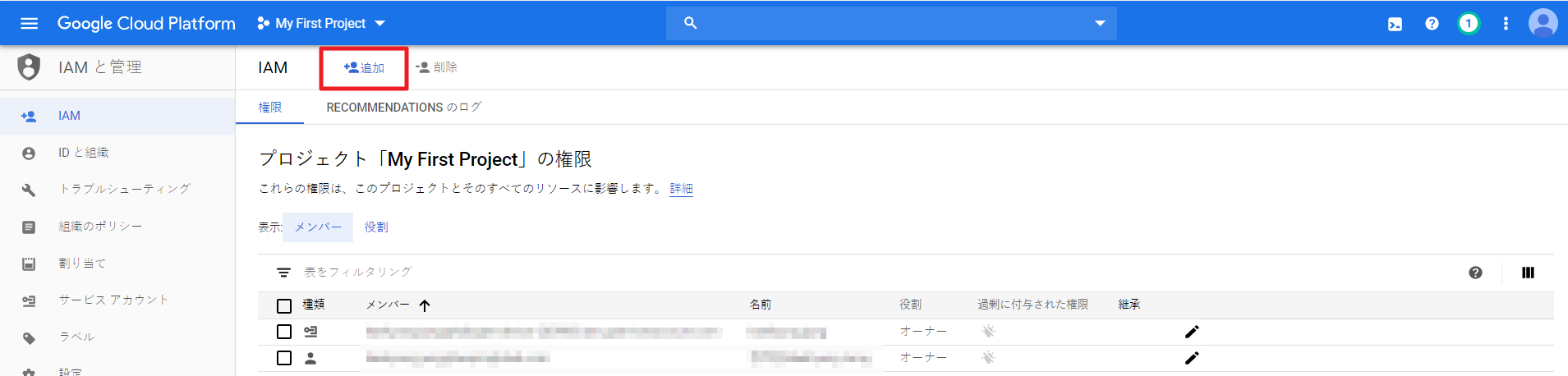

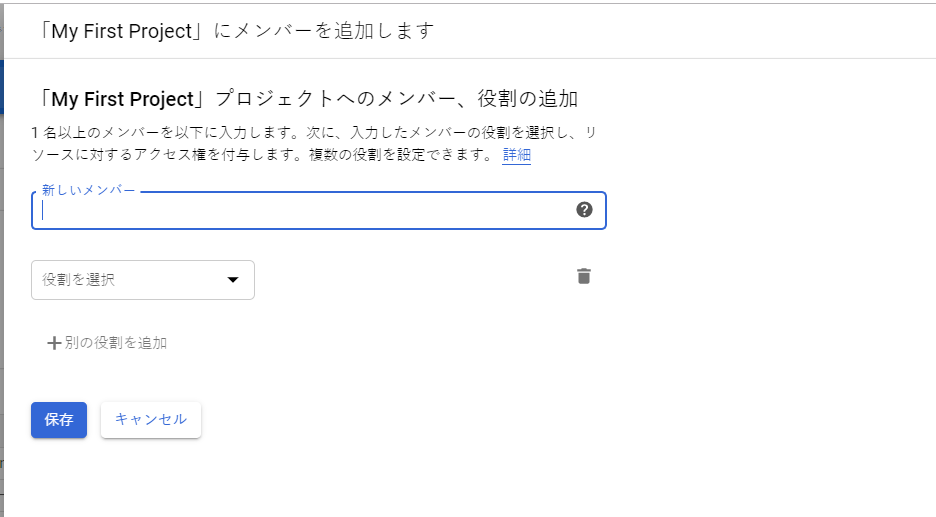

IAM画面で[追加]ボタンをクリックします。

![]()

新しいメンバーフィールドに作成したサービスアカウントを入力します。

![]()

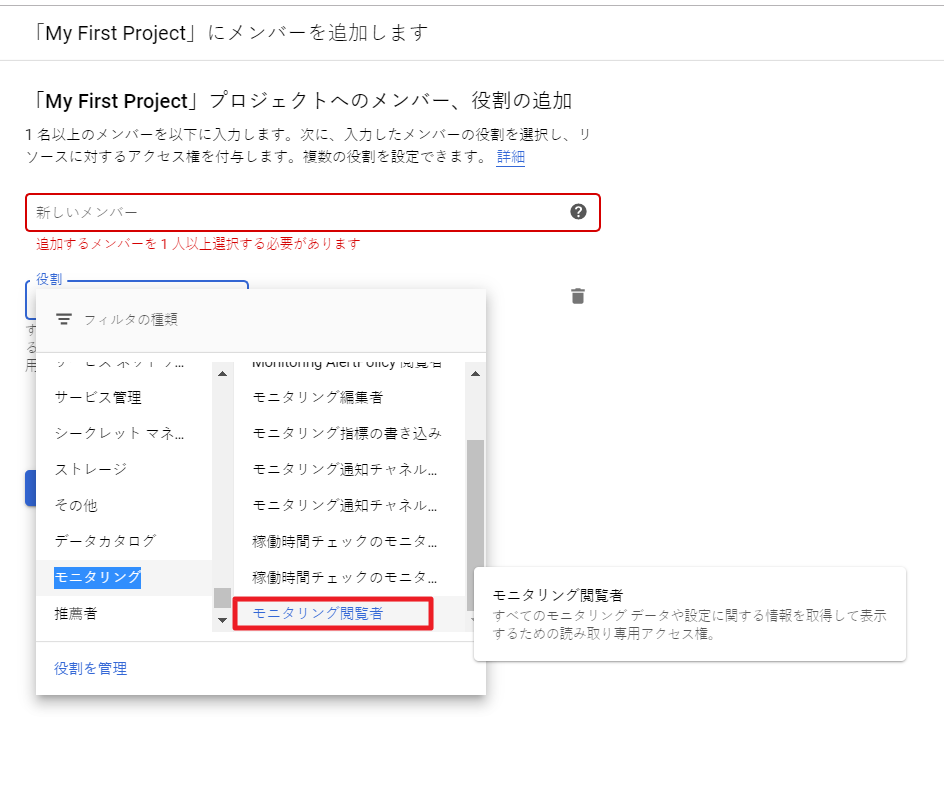

二つの役割を設定してください。まずProject > 閲覧者の順に選択します。

![]()

+別の役割を追加をクリックして役割を追加してからモニタリング > モニタリング閲覧者を選択します。

![]()

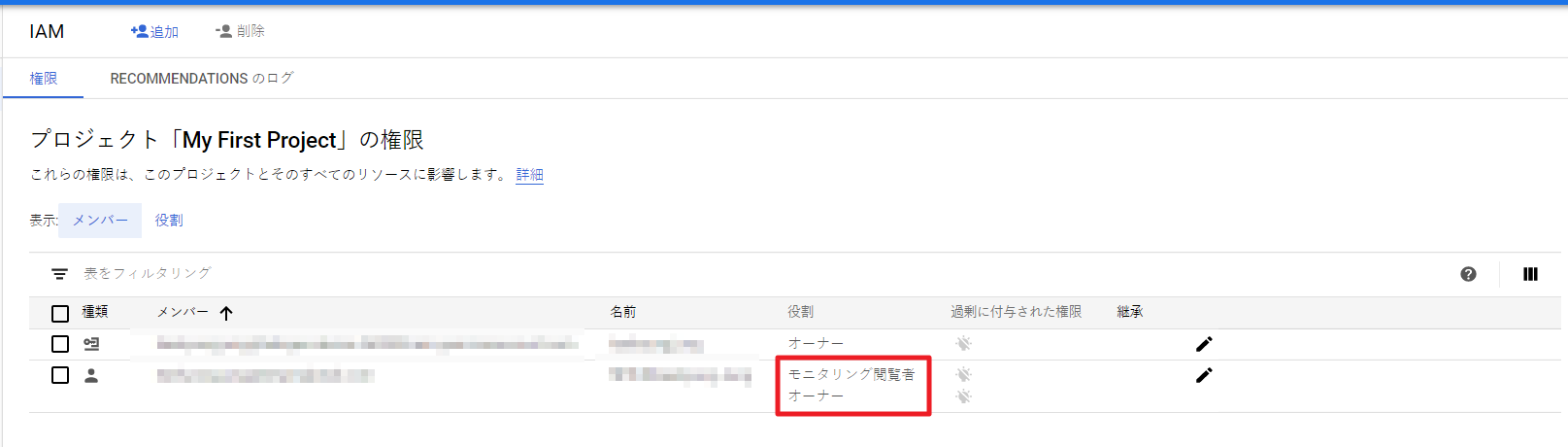

[保存]ボタンをクリックしてプロジェクトにメンバーを追加します。

![]()

クラウドアカウント管理 > リソース及びコスト収集のGCP画面で[プライベートキーアップロード]ボタンをクリックします。

![]()

ローカルコンピューターに保存したサービスアカウントキー(.json)をアップロードします。

コンソールに作成されたプロジェクトリストが表示されます。追加するプロジェクトを選択してプロジェクト名を入力、連結有無を選択した後、右側のチェックボックスボタンをクリックして追加します。作成したプロジェクトを複数選択して設定した後、チェックボックスボタンをクリックすると、選択したプロジェクトがすべて一度に追加されます。

![]()

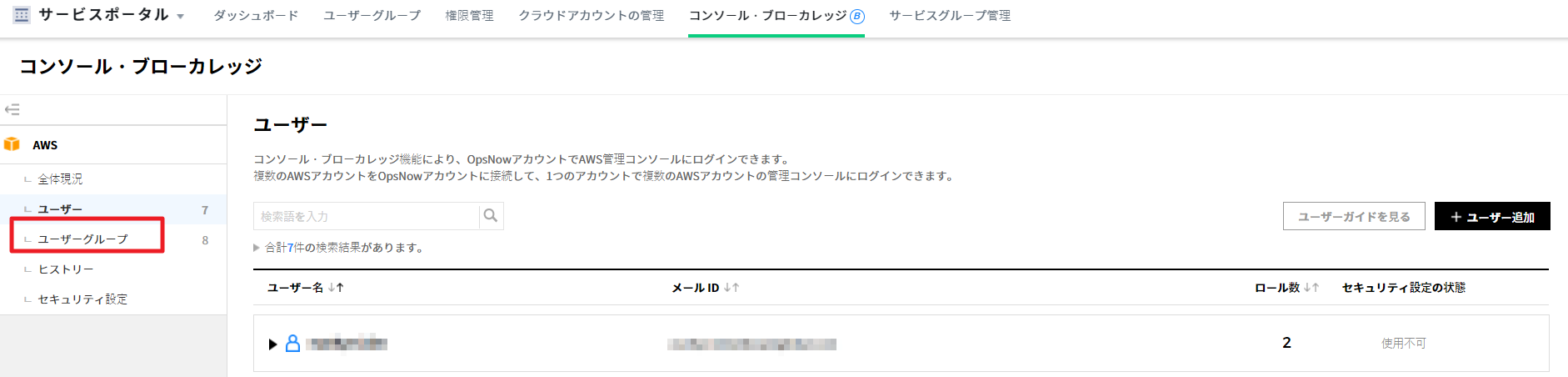

コンソール・ブローカレッジ

サービスポータル - コンソール・ブローカレッジ

コンソール・ブローカレッジは、サービスアカウントでAWS管理コンソールに臨時アクセスできる権限を付与し、別途のログインプロセスなくAWS管理コンソールを使用できる機能を提供します。

これを利用してユーザーは、サービスでリソースの使用現況を確認し、同じアカウントでAWS管理コンソールからリソースをプロビジョニングできます。

また、複数のAWSアカウントを管理するユーザーの場合、一つのサービスアカウントで複数のAWSアカウントにすぐログインできます。

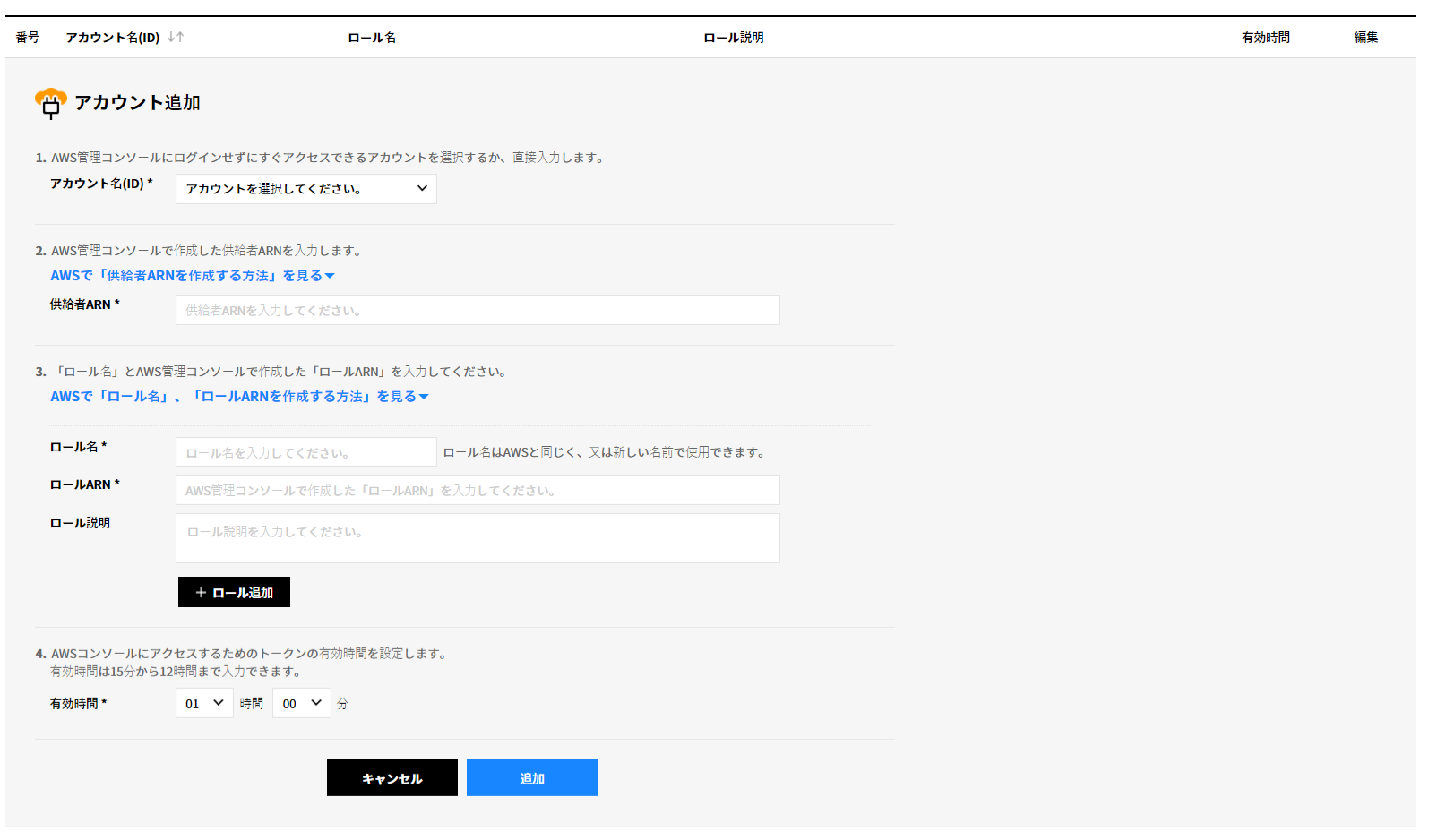

アカウント登録

コンソール・ブローカレッジ機能を使用するためには、まずログインするAWSアカウントを登録する必要があります。

アカウントを追加する

サービスポータル > クラウドアカウント管理 > コンソール・ブローカレッジ画面にアクセスします。[+アカウント追加]ボタンをクリックします。

![]()

アカウント追加画面に情報を入力した後、[追加]ボタンをクリックします。

![]()

入力項目

| 項目 | 説明 |

|---|---|

| アカウント名(ID) |

直接選択する、または既存で設定されたIDを選択します。 リソース/コスト収集のため、既にAWSアカウントが登録されている場合、これを選択できます。 |

| 供給者ARN |

下記のような仕組みで入力します。 arn:aws:iam::(AWS ID入力):saml-provider/(ロール名入力) |

| ロール名 | 英数字及び「+=,.@-_」などの文字を使用できます。AWSと同じく、または新しい名前で使用できます。 |

| ロールARN |

下記のような仕組みで入力します。 arn:aws:iam::(AWS ID入力):role/(ロール名入力) |

| ロール説明 | ロールに対する説明を入力します。(最大64文字まで入力可能、英数字及び「+=,.@-_」などの文字使用可能) |

| ロール時間 |

AWS管理コンソールにアクセスするためのトークンの有効時間を設定します。 (15分~12時間まで設定可能) |

- コンソール・ブローカレッジAWSアカウントリストに追加されたアカウントが表示されます。

![]()

アカウントを削除する

追加されたアカウントリストで編集部分の

![]() アイコンをクリックします。

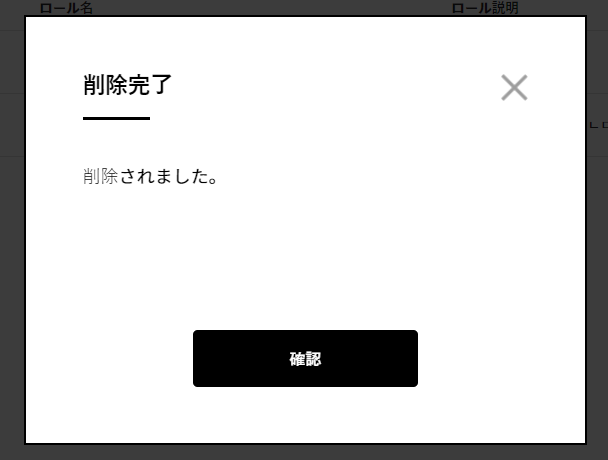

アイコンをクリックします。アカウント削除のポップアップで[確認]ボタンをクリックします。

- 削除完了のポップアップが表示されたら[確認]ボタンをクリックしてアカウントを削除します。

![]()

アカウントを修正する

追加されたアカウントリストで編集部分の

![]() アイコンをクリックします。

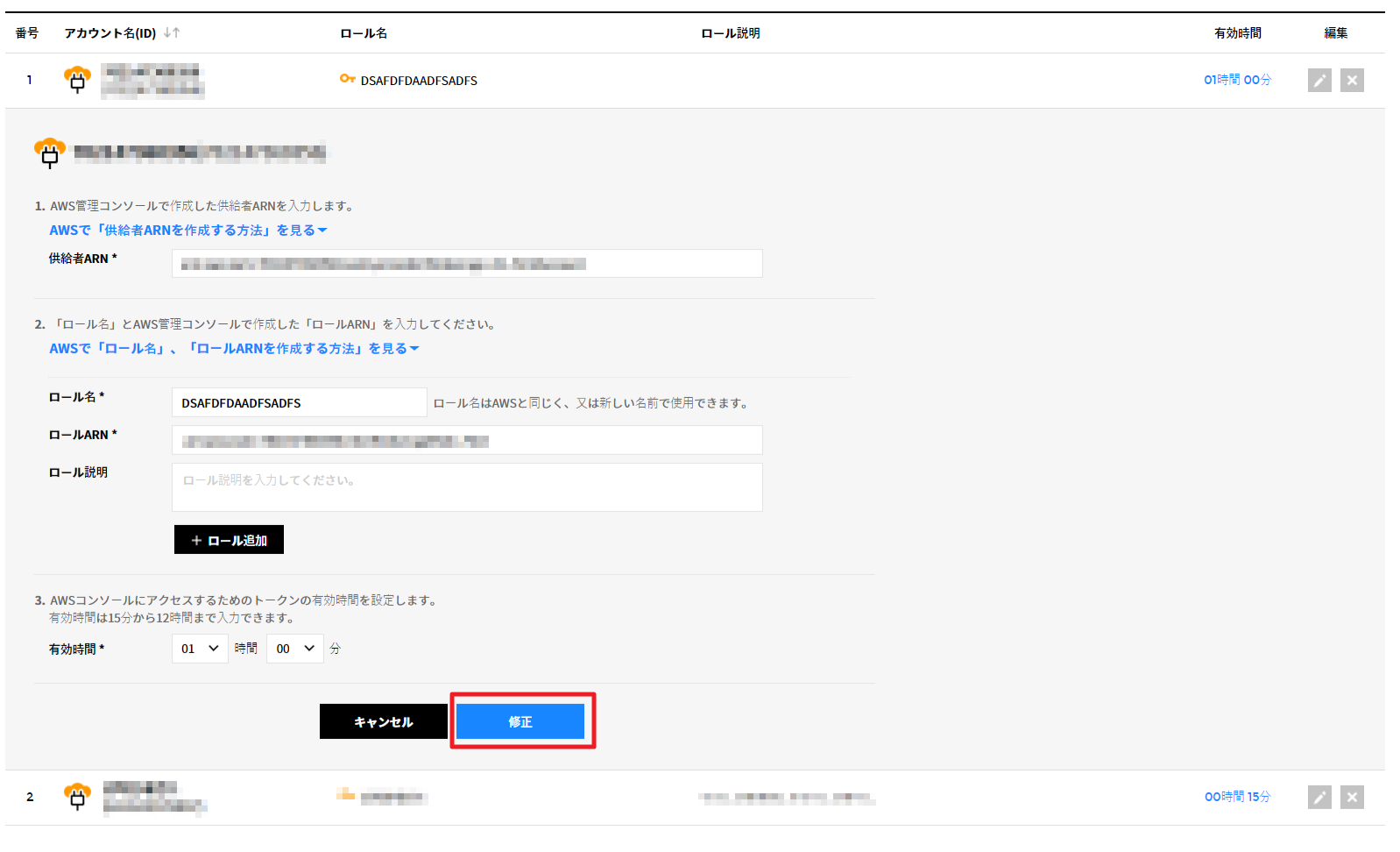

アイコンをクリックします。内容を修正した後、[修正]ボタンをクリックします。

![]()

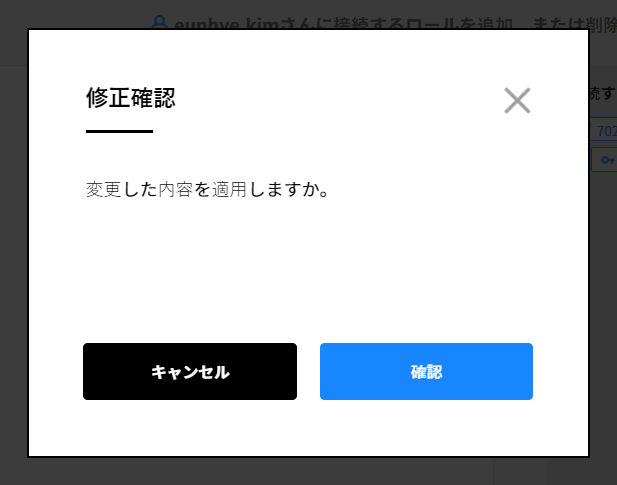

修正ポップアップが表示されたら[確認]ボタンをクリックします。

![]()

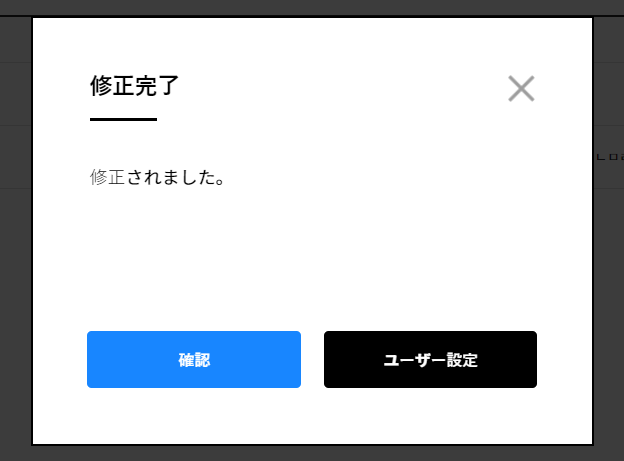

修正完了のポップアップが表示されたら[確認]ボタンをクリックしてアカウントを修正します。

![]()

ユーザー

コンソール・ブローカレッジメニューでは、クラウドアカウント管理で登録されたAWSアカウントとサービスアカウントを接続する機能を提供します。サービスアカウント別にログインできるAWSアカウントとロールを接続できます。

ユーザーを追加する

画面の左側にある「ユーザー」をクリックすると、ユーザー画面が表示されます。ユーザー画面で[+ユーザー追加]ボタンをクリックします。

![]()

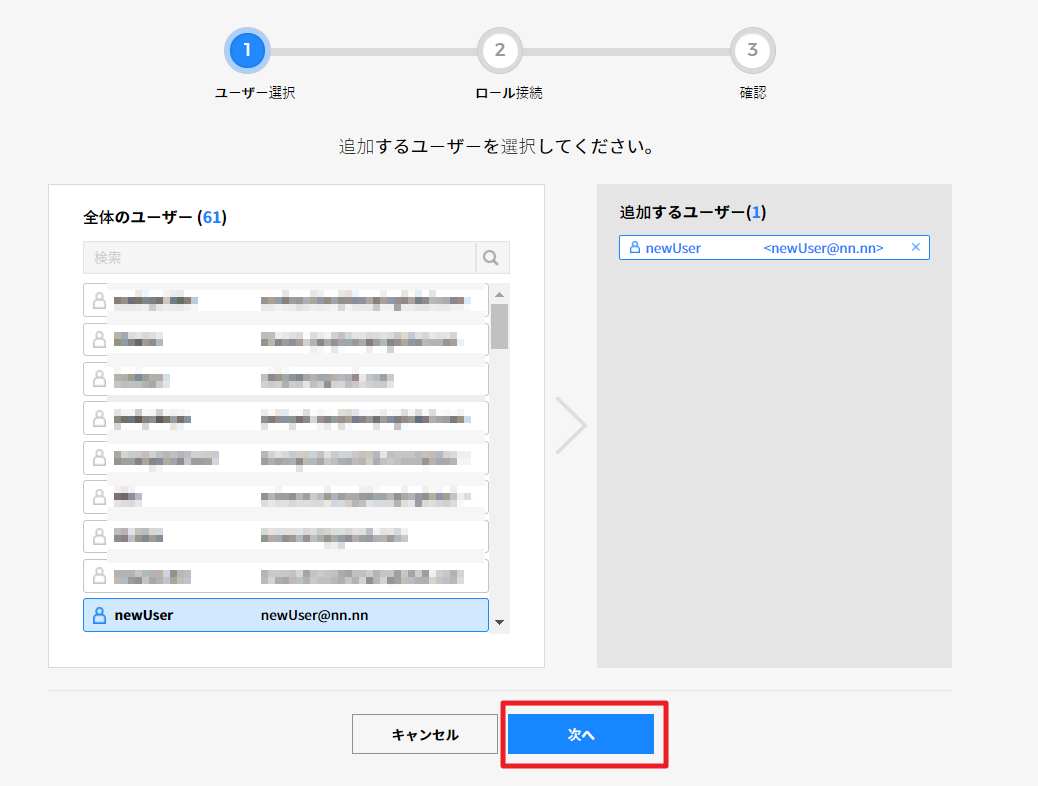

ユーザー選択:全体ユーザーリストの検索フィールドにユーザー名を入力し、該当名前をクリックすると右側に追加するユーザーリストに名前が表示されます。追加を完了したら[次へ]ボタンをクリックします。

![]()

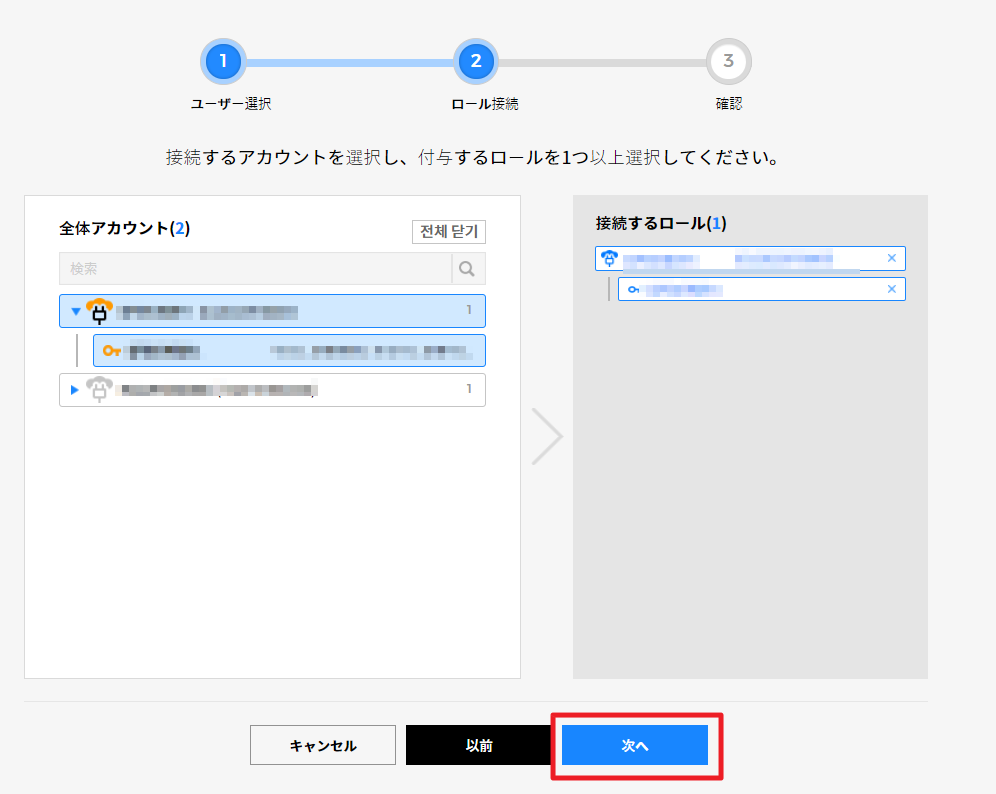

ロール接続:接続するアカウントを選択し、アカウントに追加するロールを選択します。選択を完了したら[次へ]ボタンをクリックします。

![]()

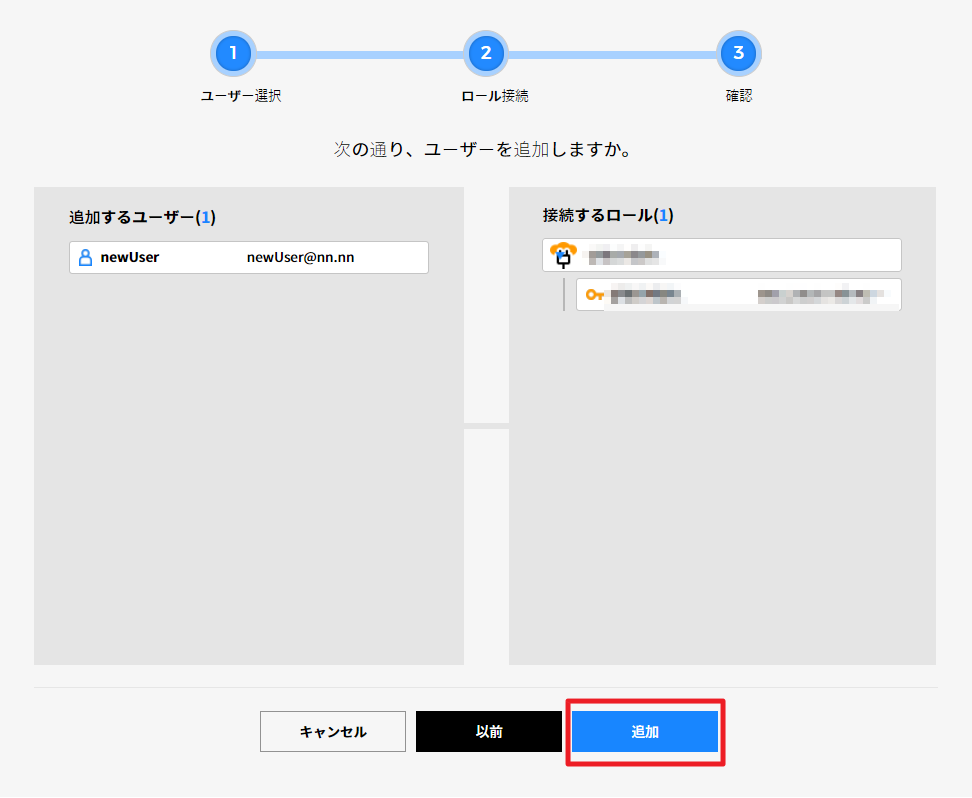

確認:追加するユーザー及び接続するロールを確認した後、[追加]ボタンをクリックします。

![]()

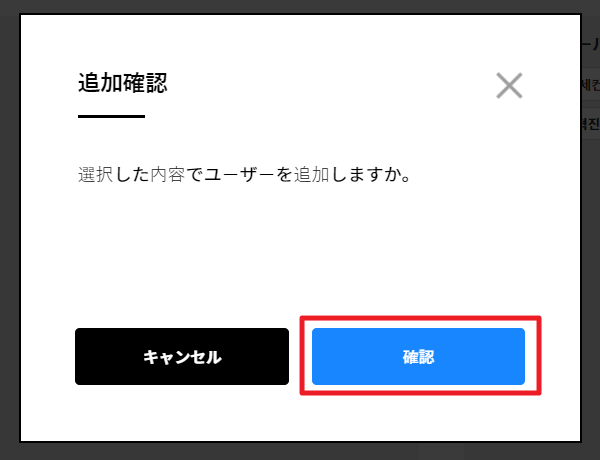

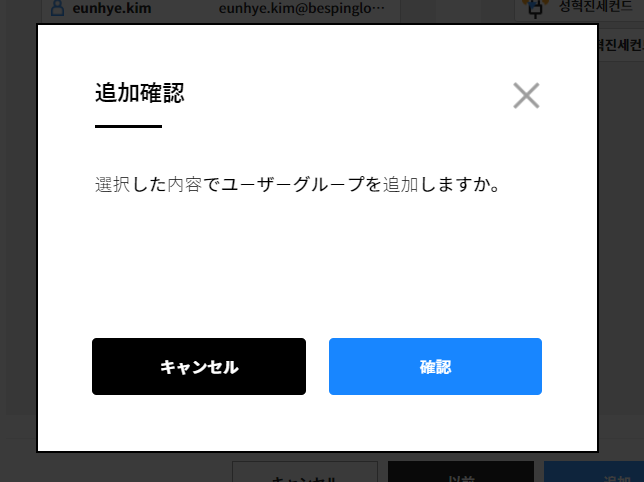

追加確認のポップアップが表示されたら[確認]ボタンをクリックしてユーザーを追加します。

![]()

画面の右端にある[+ユーザー追加]ボタンをクリックしてより多くのユーザーを追加できます。

ユーザーのロールを修正する

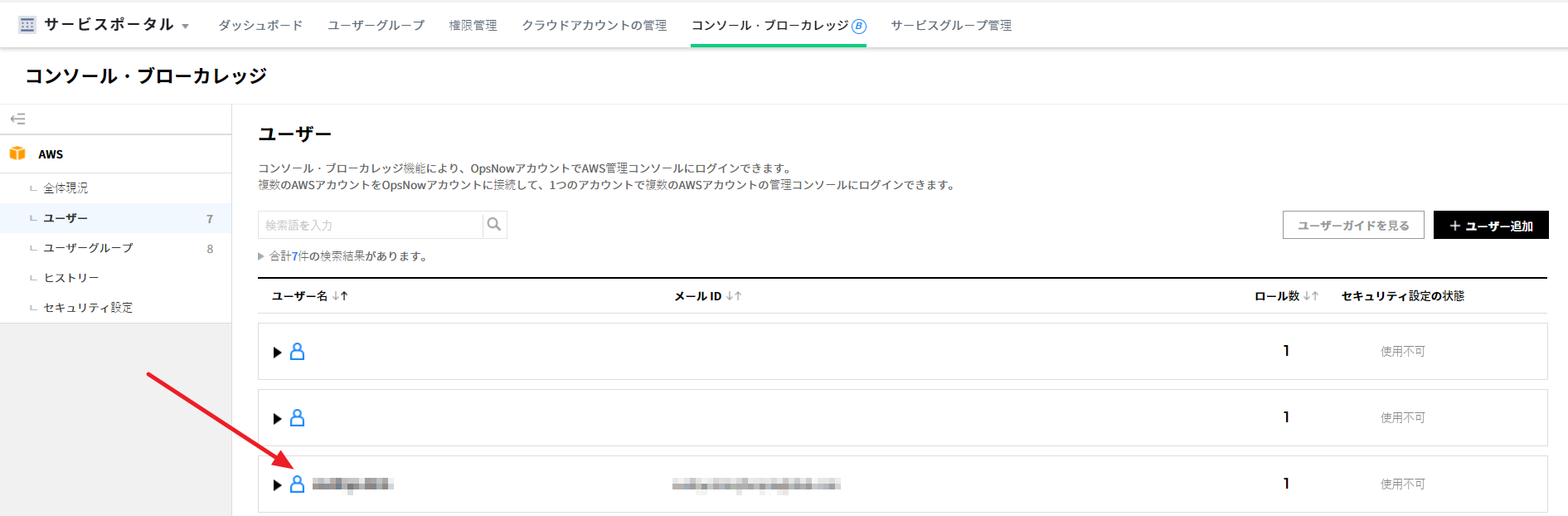

ユーザーリストで左矢印をクリックします。

![]()

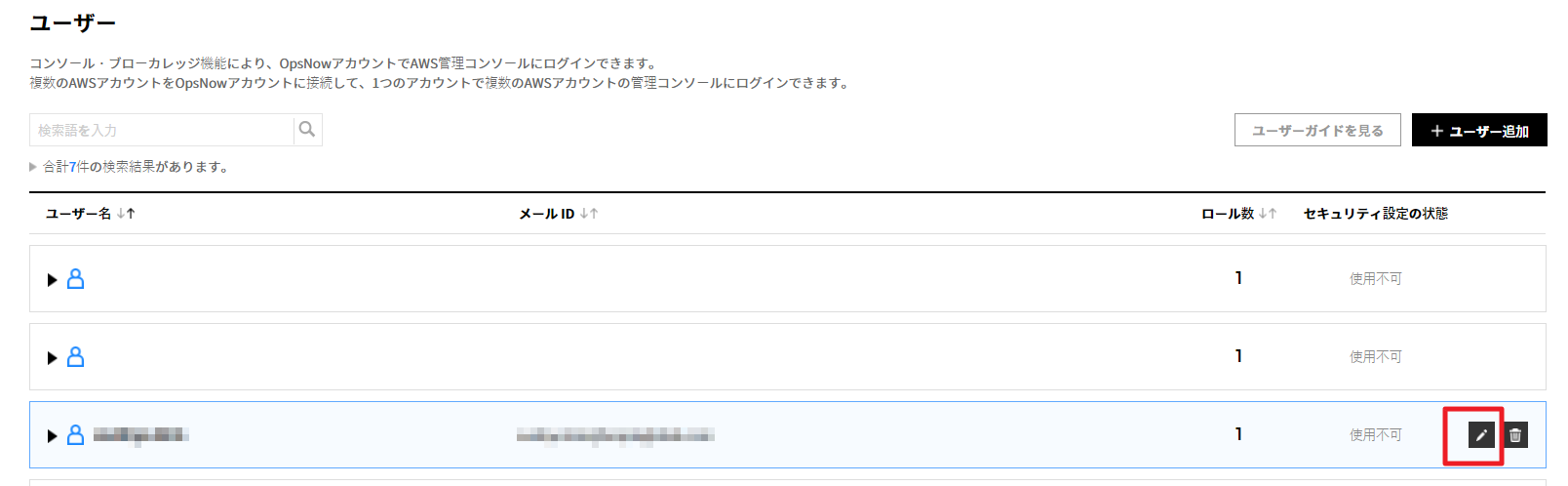

ユーザーに対する詳細情報が以下に表示されます。[修正]アイコンをクリックします。

![]()

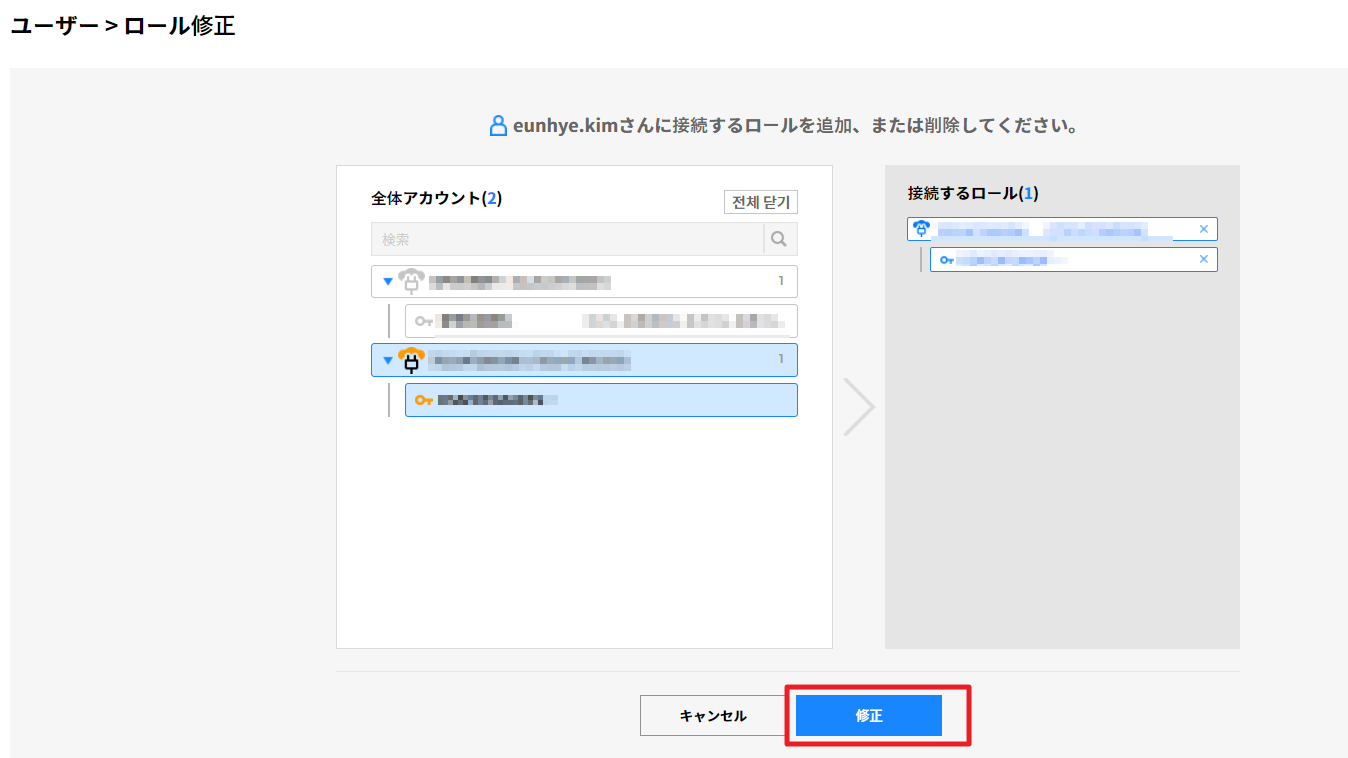

ユーザーに接続するロールを追加する、または除去できます。追加または除去を完了してから[修正]ボタンをクリックします。

![]()

修正確認のポップアップが表示されたら[確認]ボタンをクリックしてユーザーのロールを修正します。

![]()

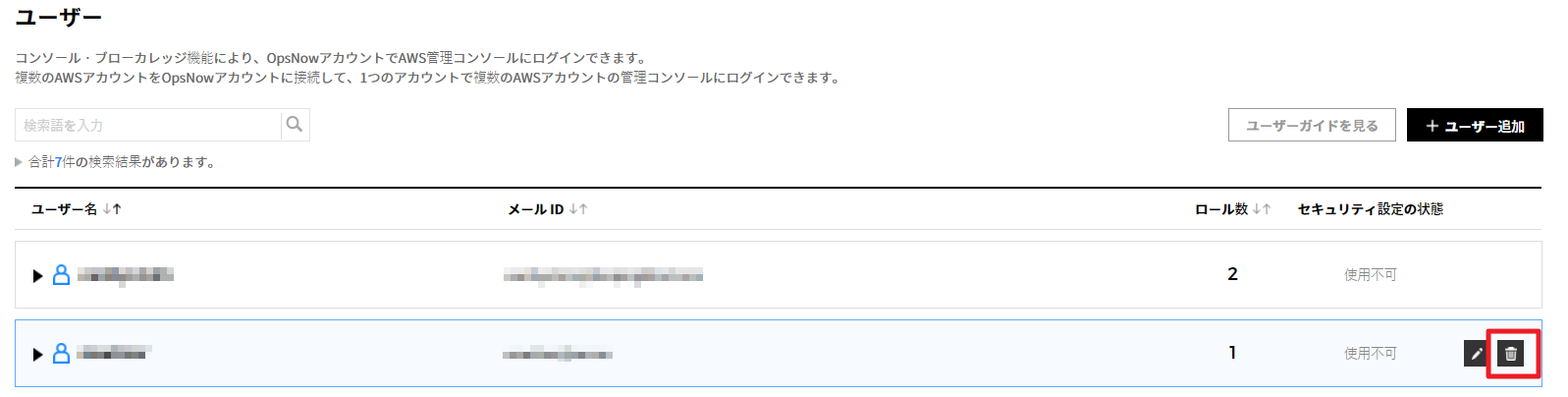

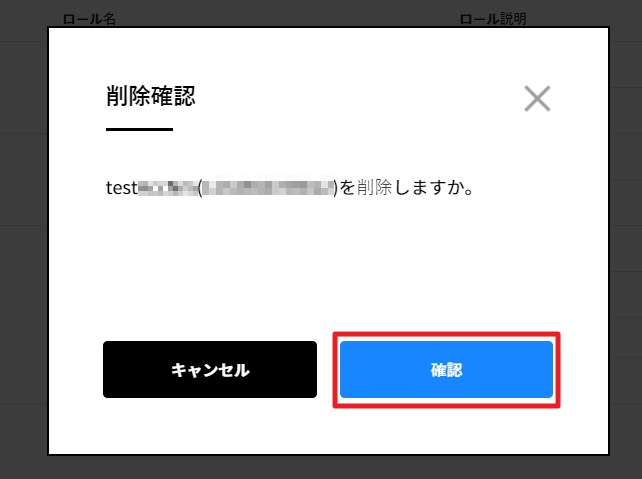

ユーザーを削除する

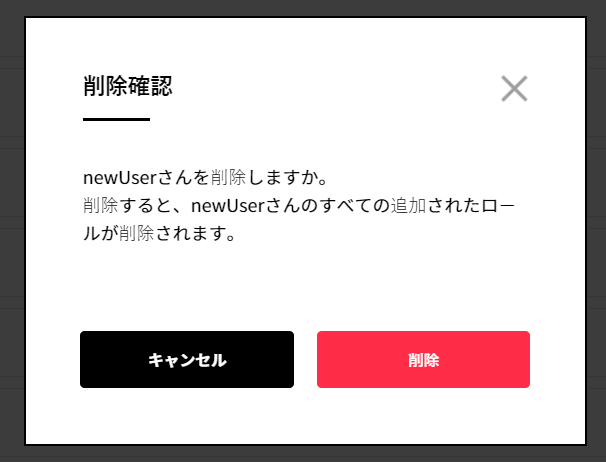

追加したユーザーにマウスオーバーすると、該当ユーザーが有効化され削除ボタンが右側に表示されます。[削除]アイコンをクリックします。

![]()

削除確認のポップアップが表示されたら[確認]ボタンをクリックしてユーザーのロールを削除します。

![]()

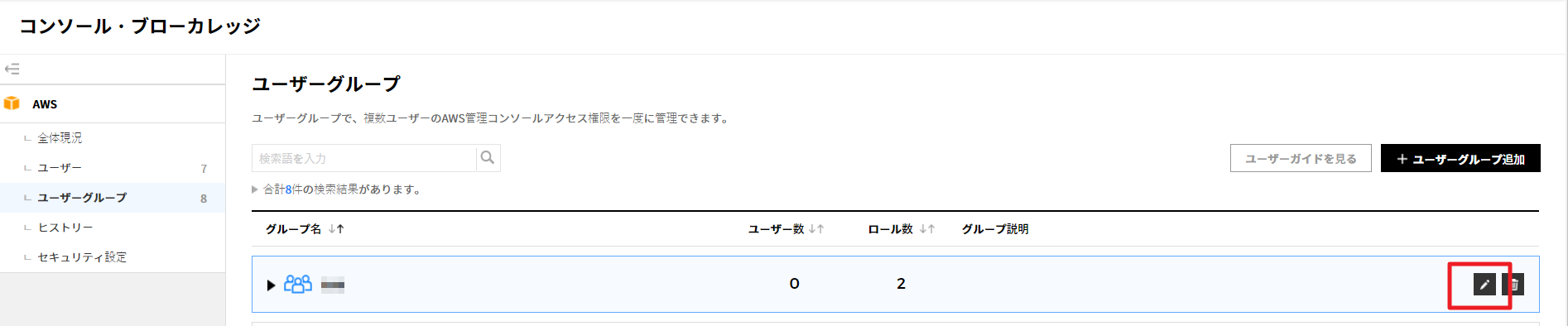

ユーザーグループ

ユーザーグループを作成して複数のサービスユーザーにログインできるAWSアカウントを一度に接続できます。

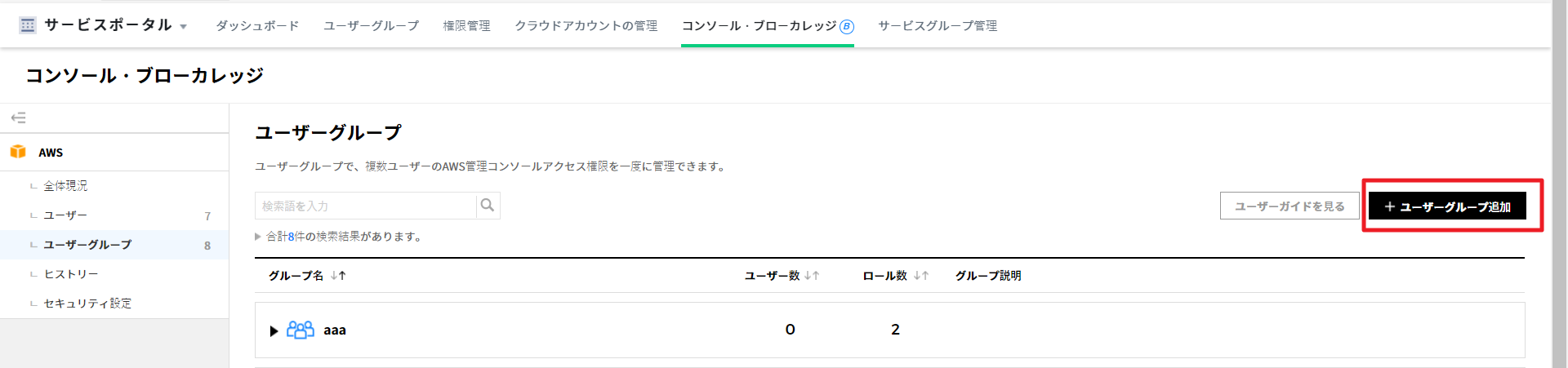

ユーザーグループを追加する

- ユーザーグループ画面で[+ユーザーグループ追加]ボタンをクリックします。

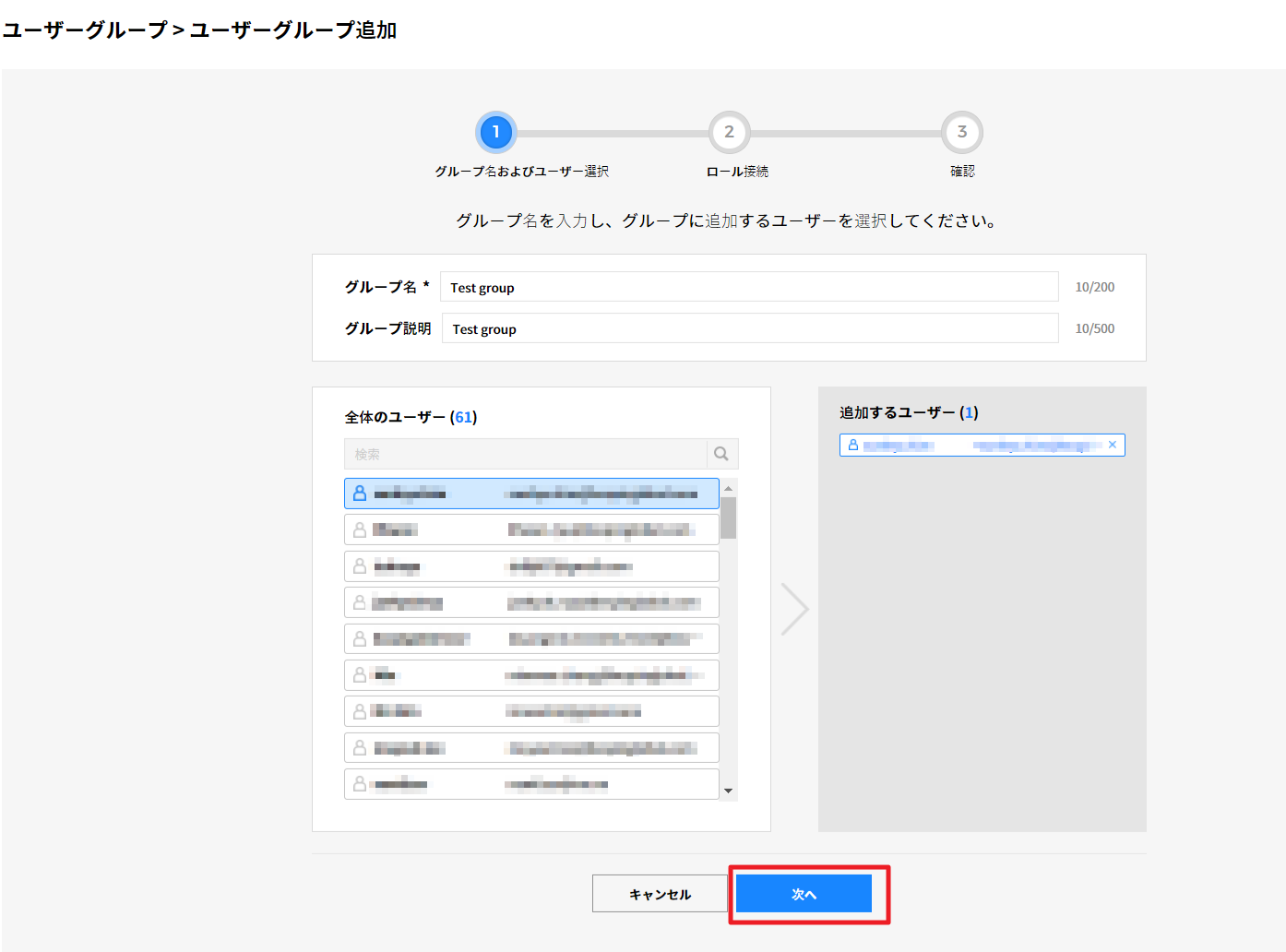

グループ名及びユーザー選択:全体ユーザーリストの検索フィールドにユーザー名を入力し、該当名前をクリックすると右側に追加するユーザーリストに名前が表示されます。追加を完了したら[次へ]ボタンをクリックします。

![]()

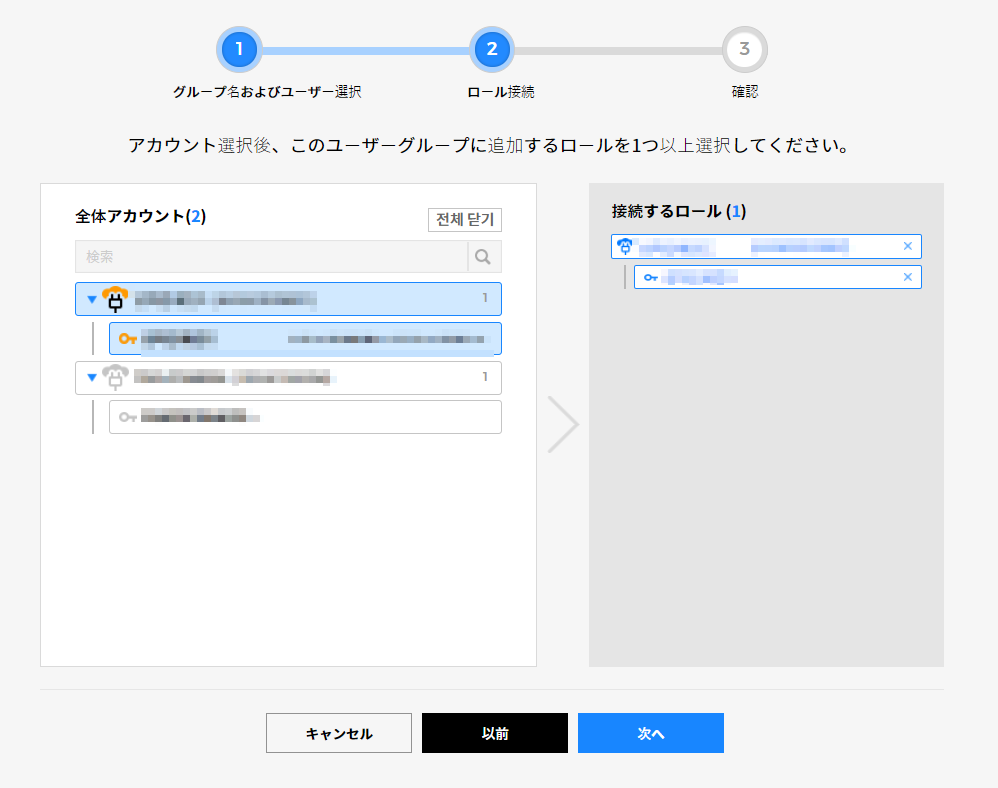

ロール接続:接続するアカウントを選択し、アカウントに追加するロールを選択します。選択を完了したら[次へ]ボタンをクリックします。

![]()

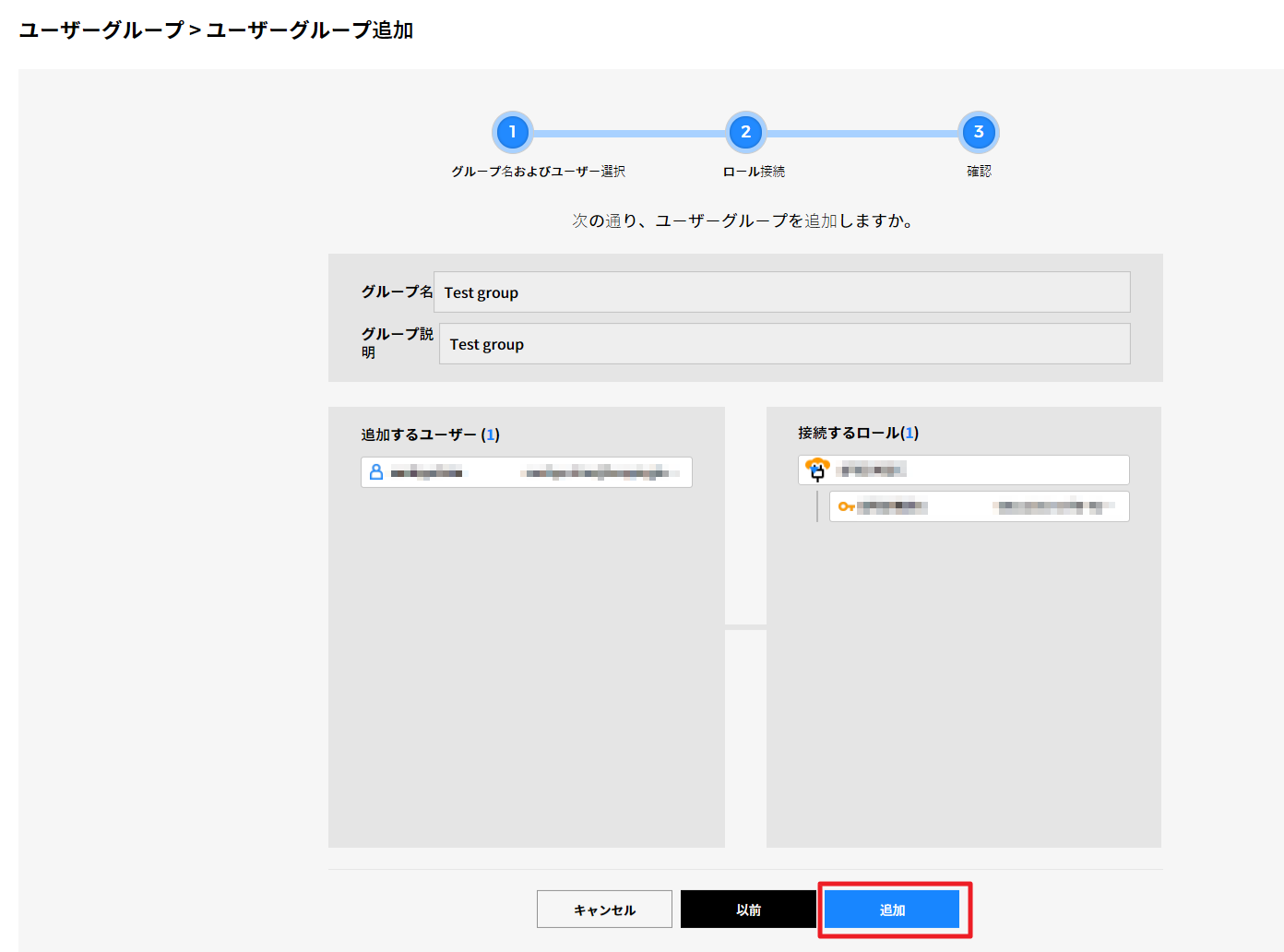

確認:追加するユーザー及び接続するロールを確認した後、[完了]ボタンをクリックします。

![]()

追加確認のポップアップが表示されたら[確認]ボタンをクリックしてユーザーを追加します。

![]()

画面の右端にある[+ユーザー追加]ボタンをクリックしてより多くのユーザーを追加できます。

ユーザーグループを修正及び削除する

修正する

追加したユーザーグループにマウスオーバーすると、該当ユーザーグループが有効化され修正ボタンが右側に表示されます。[修正]アイコンをクリックします。

![]()

クリックすると、ユーザーグループ追加画面にもう一度移動します。グループ名及びユーザー選択、ロール接続、確認段階でユーザーグループ情報を修正した後、[完了]ボタンを押すとユーザーグループ情報が変更されます。

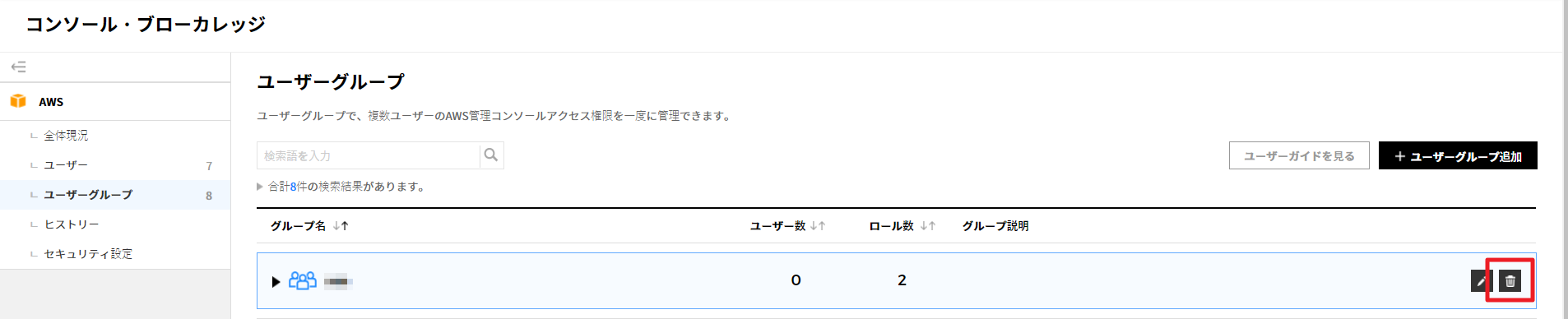

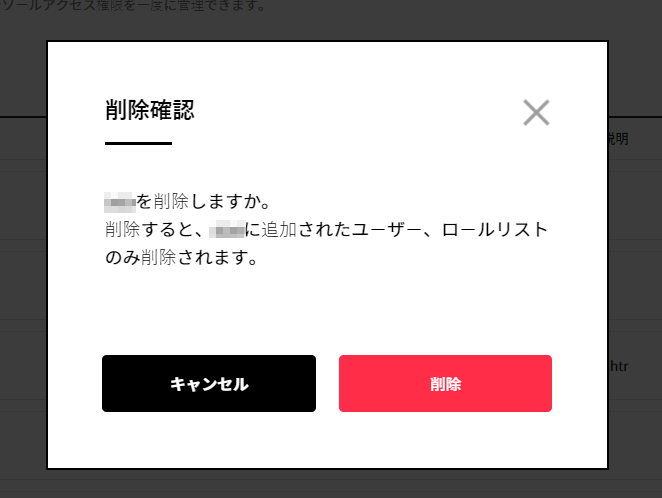

削除する

追加したユーザーグループにマウスオーバーすると、該当ユーザーグループが有効化され削除ボタンが右側に表示されます。[削除]アイコンをクリックします。

![]()

削除確認のポップアップが表示されたら[確認]ボタンをクリックしてユーザーのロールを削除します。

![]()

ヒストリー

ユーザー及びユーザーグループメニューでユーザーが追加、削除、ロール追加/解除、グループ追加/削除/名前変更、コンソールアクセスなどの行為履歴が次の通りに表示されます。

| 区分 | 項目 | 表示 | |

|---|---|---|---|

| 全体 | アカウント追加 |

|

YYYY-MM-DD . HH:MM {user}様がアカウントを追加しました。 作成されたアカウント:アカウント名1 |

| アカウント削除 |

|

YYYY-MM-DD . HH:MM {user}様がアカウントを削除しました。 削除されたアカウント: |

|

| ロール名変更 |

|

YYYY-MM-DD . HH:MM {user}様がロール名を変更しました。 ロール名:ロール名1 → ロール名2 |

|

| ロール削除 |

|

YYYY-MM-DD . HH:MM {user}様がロールを削除しました。 削除されたロール: |

|

| ユーザー | ユーザー追加 |

|

YYYY-MM-DD . HH:MM {user}様が{group name}にユーザーを追加しました。 追加されたユーザー:木村太郎(xxxx@xxxxx.com) |

| ユーザー削除 |

|

YYYY-MM-DD . HH:MM {user}様がユーザーを削除しました。 削除されたユーザー: |

|

| ロール追加 |

|

YYYY-MM-DD . HH:MM {user}様がロールを追加しました。 ユーザー:木村太郎(xxxx@xxxxx.com) 追加されたロール: アカウント1 > ロール名1 |

|

| ロール解除 |

|

YYYY-MM-DD . HH:MM {user}様がロールを解除しました。 ユーザー:木村太郎(xxxx@xxxxx.com) 解除されたロール: |

|

| コンソールアクセス |

|

YYYY-MM-DD . HH:MM コンソールにログインしました。 ユーザー:木村太郎(xxxx@xxxxx.com) アクセスしたアカウント:アカウント1 > ロール名1 |

|

| ユーザーグループ | ユーザーグループ追加 |

|

YYYY-MM-DD . HH:MM {user}様がユーザーグループを追加しました。 グループ名:ユーザーグループ名1 |

| ユーザーグループ削除 |

|

YYYY-MM-DD . HH:MM {user}様がユーザーグループを削除しました。 グループ名: |

|

| ユーザーグループ名変更 |

|

YYYY-MM-DD . HH:MM {user}様がグループ名を変更しました。 グループ名:ユーザーグループ名1 → ユーザーグループ名2 |

|

| ユーザー追加 |

|

YYYY-MM-DD . HH:MM {user}様が{User group name}にユーザーを追加しました。 追加されたユーザー:木村太郎(xxxx@xxxxx.com) |

|

| ユーザー削除 |

|

YYYY-MM-DD . HH:MM {user}様が{User group name}のユーザーを削除しました。 削除されたユーザー: |

|

| ロール追加 |

|

YYYY-MM-DD . HH:MM {user}様が{User group name}にロールを追加しました。 追加されたロール:アカウント1 > ロール名1 |

|

| ロール解除 |

|

YYYY-MM-DD . HH:MM {user}様が{User group name}のロールを解除しました。 解除されたロール: |

|

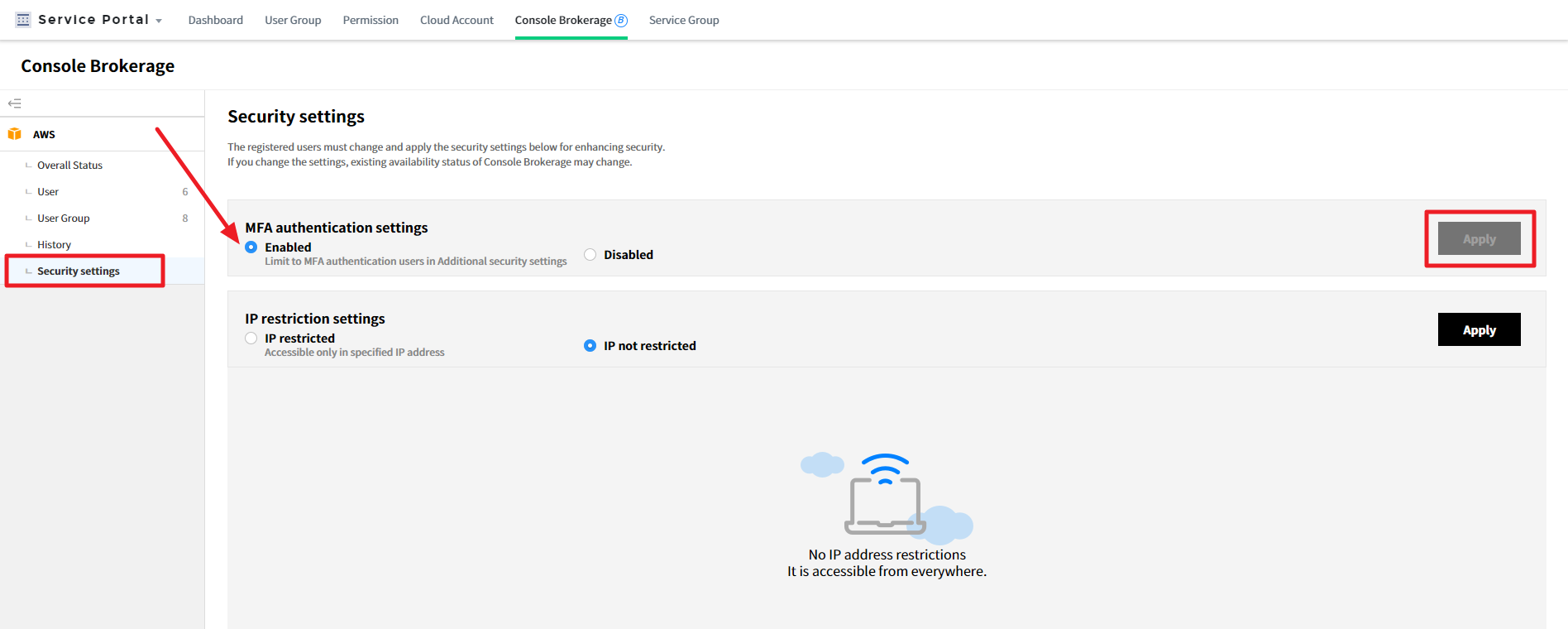

Security Settings

On Security Settings, you can configure additional security settings only for Console Brokerage. There are two options to set the security, MFA Authentication Settings and IP Restriction Settings.

MFA Authentication Settings

Select Security Settings from Console Brokerage menu. Click Enabled button of MFA Authentication Settings and then selectk Apply button.

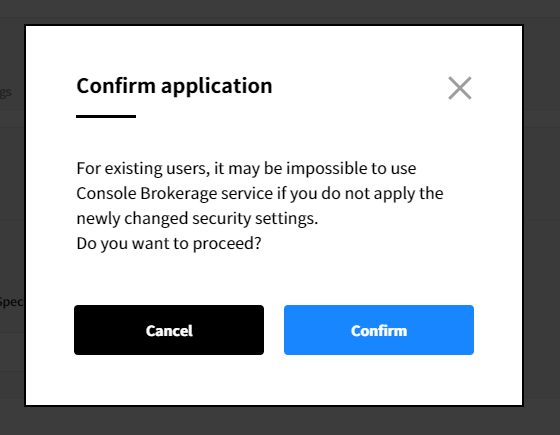

After selecting Apply button, a popup window will be appeared asking whether to proceed again, then click Confirm button to apply the changes.

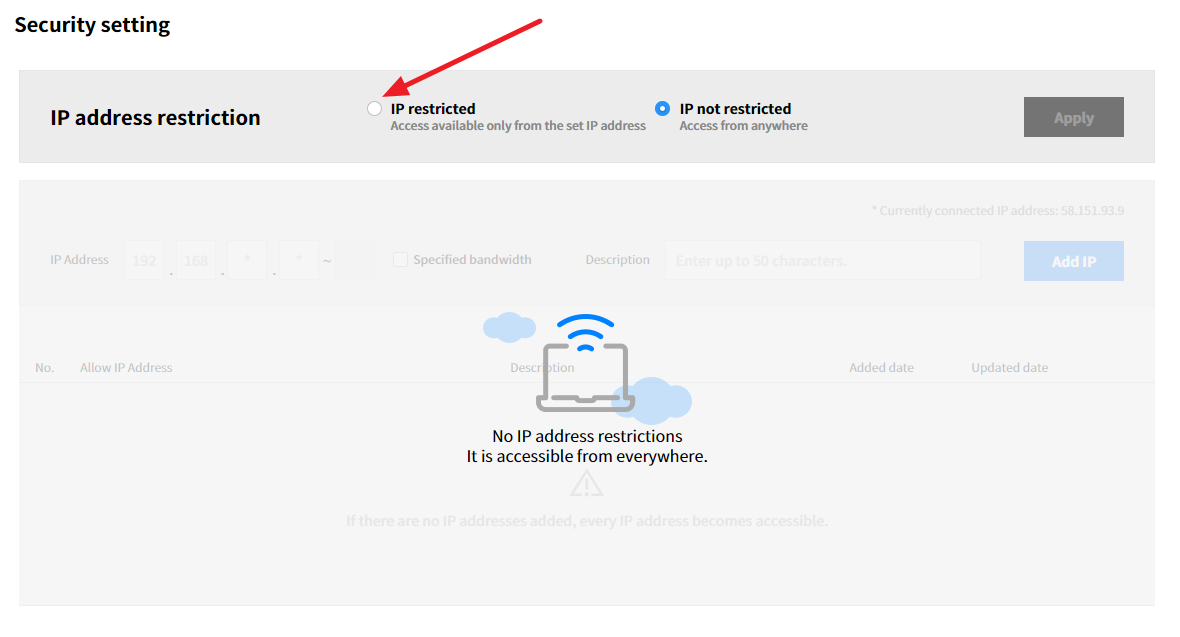

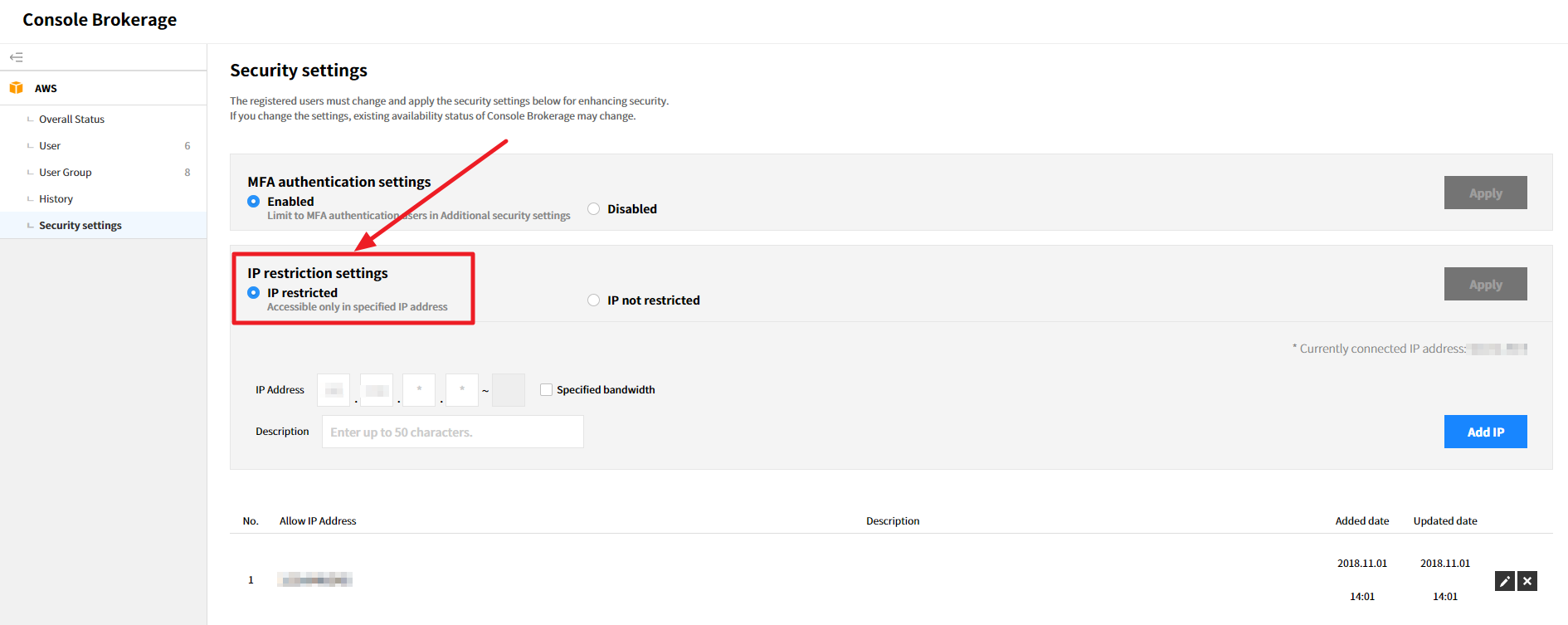

IP Restriction Settings

If IP Restriction Settings is enabled, you can allow a certain IP address or certain range of IP address can be access the service.

Please note that IP address cannot exceeds the designated range of IP address that were already set by Portal service.

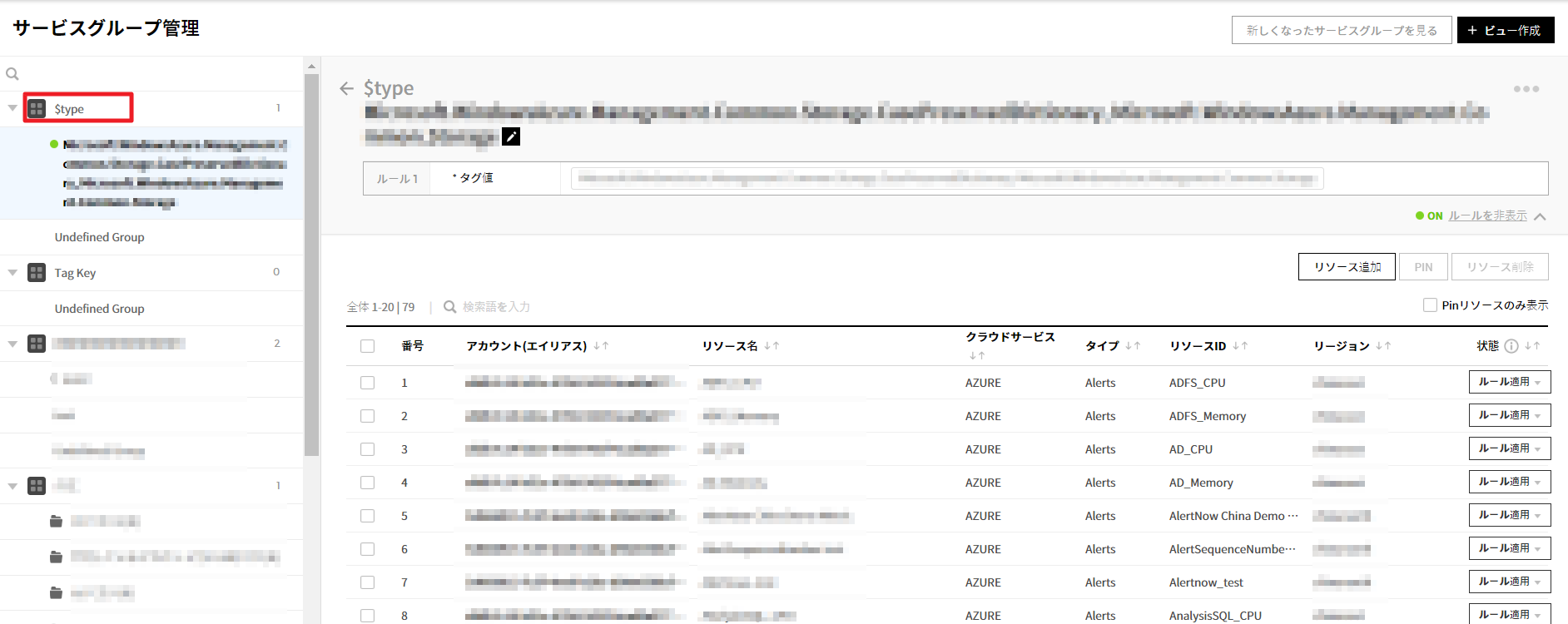

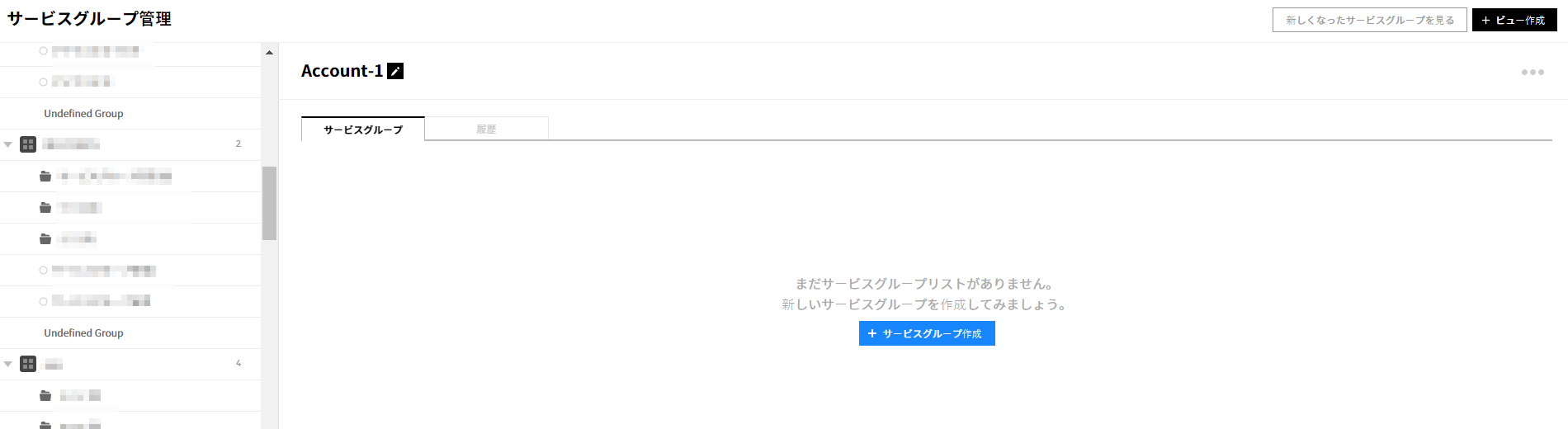

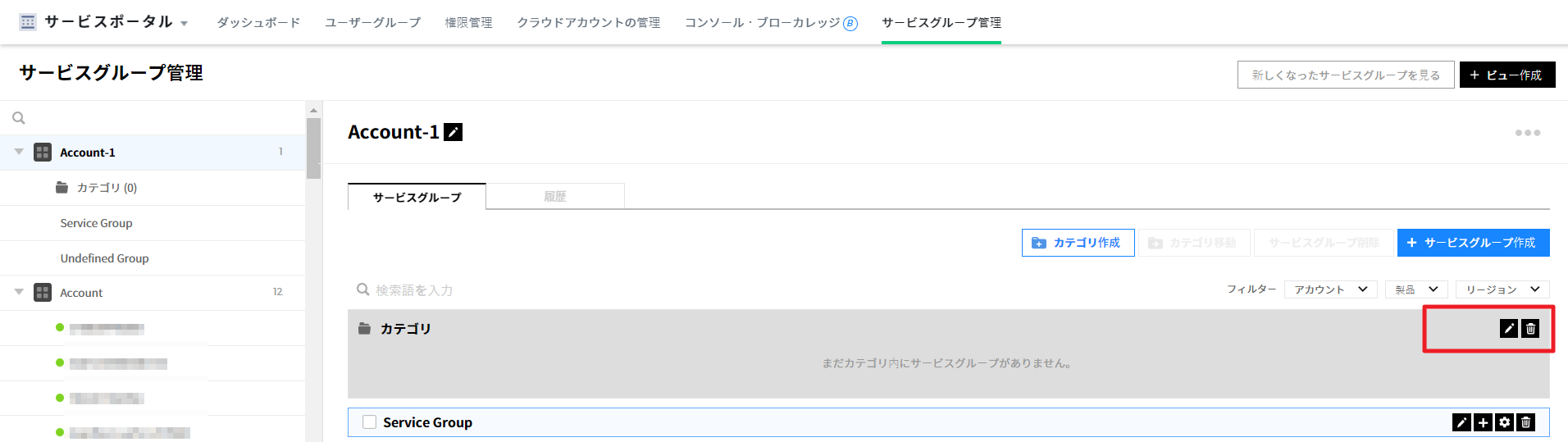

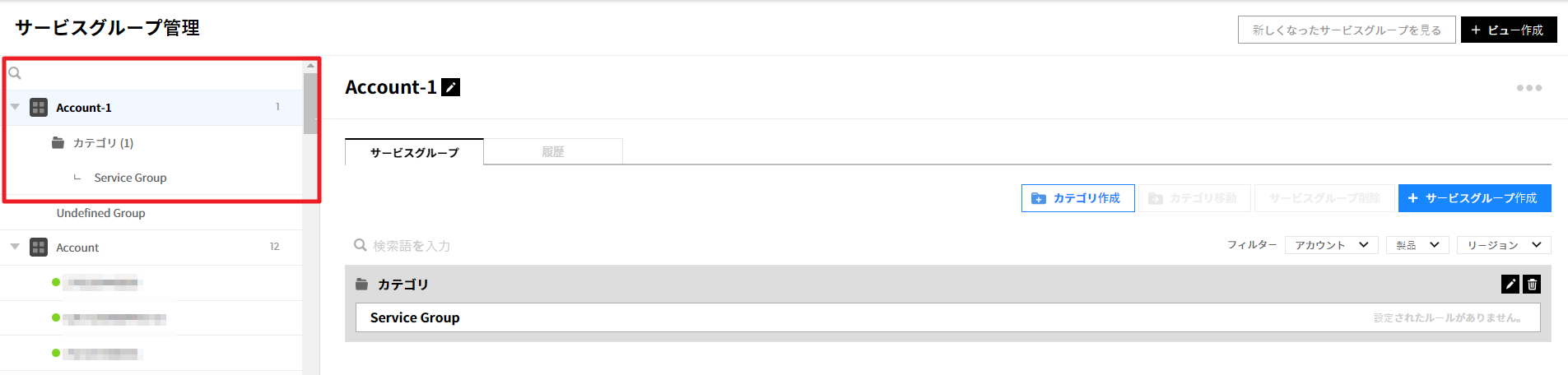

サービスグループ管理

サービスポータル - サービスグループ管理

サービスグループ機能は、リソースを必要な基準で分類できる機能を提供します。向上されたサービスグループ機能でより簡単で細かくリソースを区分できます。効率的にリソースを管理できます。

始める

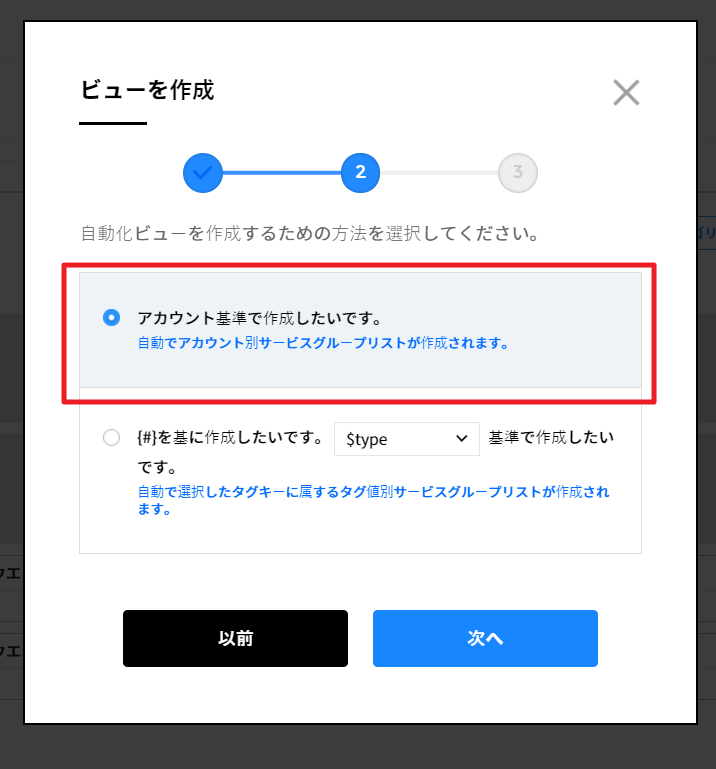

自動に新しいビュー&サービスグループ作成

サービスグループ管理メニューで [+ VIEW生成] ボタンをクリックしてViewを作成します。

- アカウント、タグキールール条件を使用して自動にビューリスト作成されたビューを作成及び管理します。

- 自動配置有無は、ユーザーがOn/Offを選択して管理できます。

- 既に保有したアカウントがある場合、アカウントビューをデフォルトで提供します。

(ユーザーが保有したアカウント別にサービスグループが自動作成されたビュー)

タグを基準に新しいビュー&サービスグループ作成

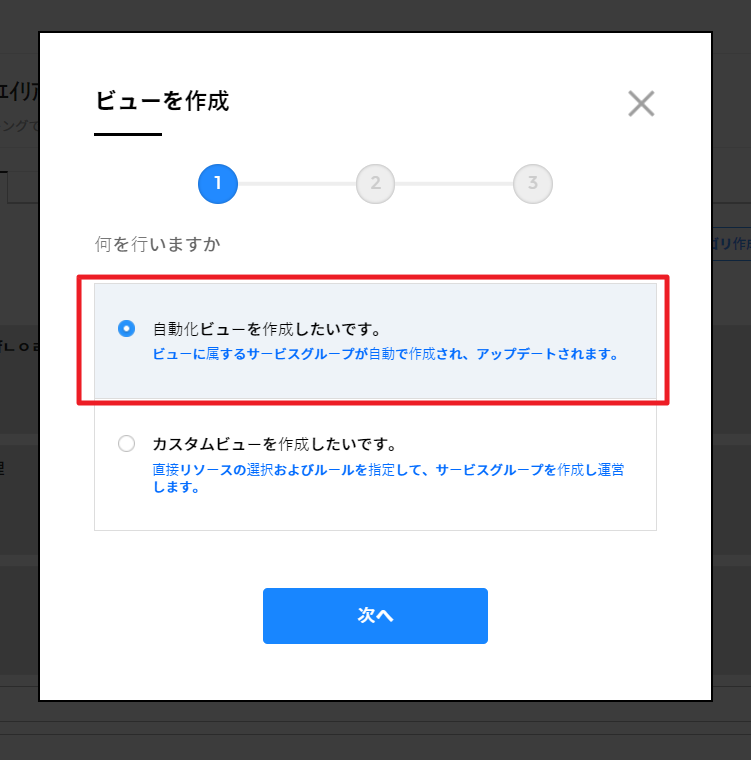

自動ビュー作成選択

![]()

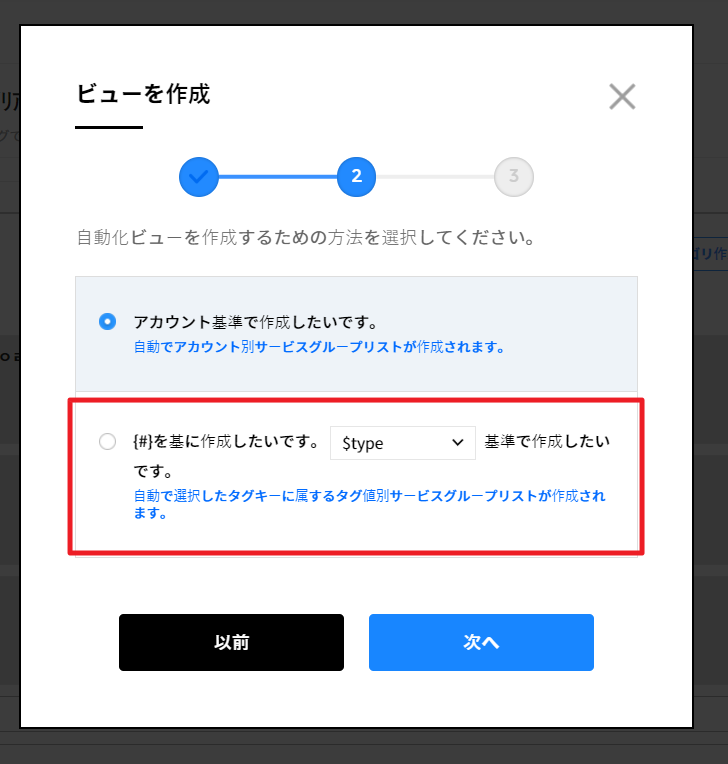

タグキーを基準に作成選択

![]()

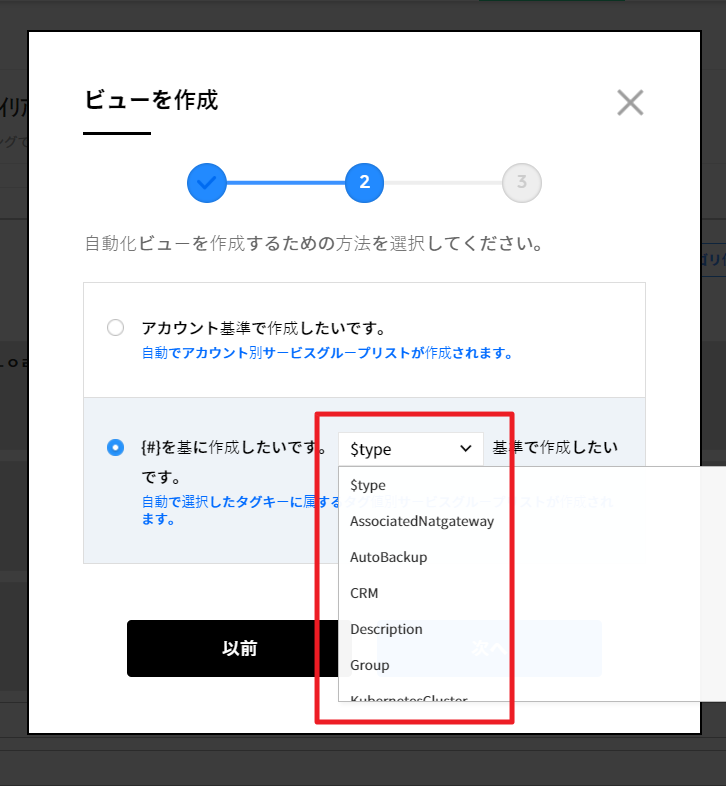

保有したタグキー選択

![]()

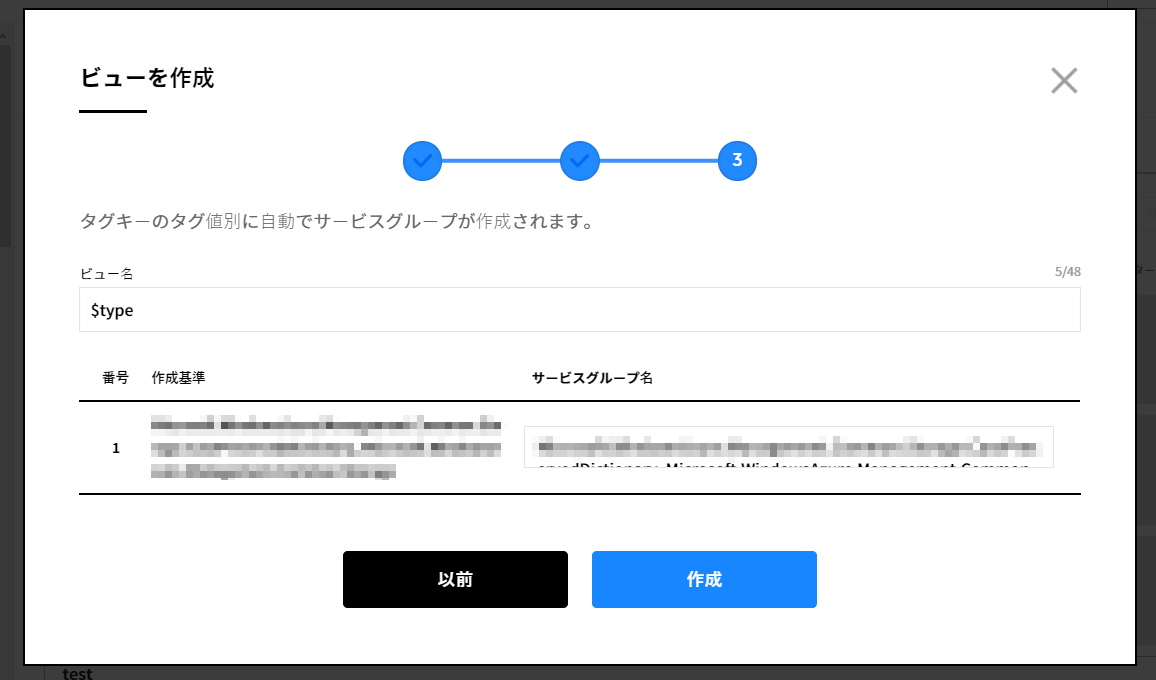

タグキーに属するタグ値別にサービスグループが自動に作成されます。

![]()

作成完了時、左側のメニューでビューの情報を確認でき、ビューを選択すると右側に自動で作成されたタグ基準のサービスグループリストとサービスグループが作成されたルール条件を確認できます。

![]()

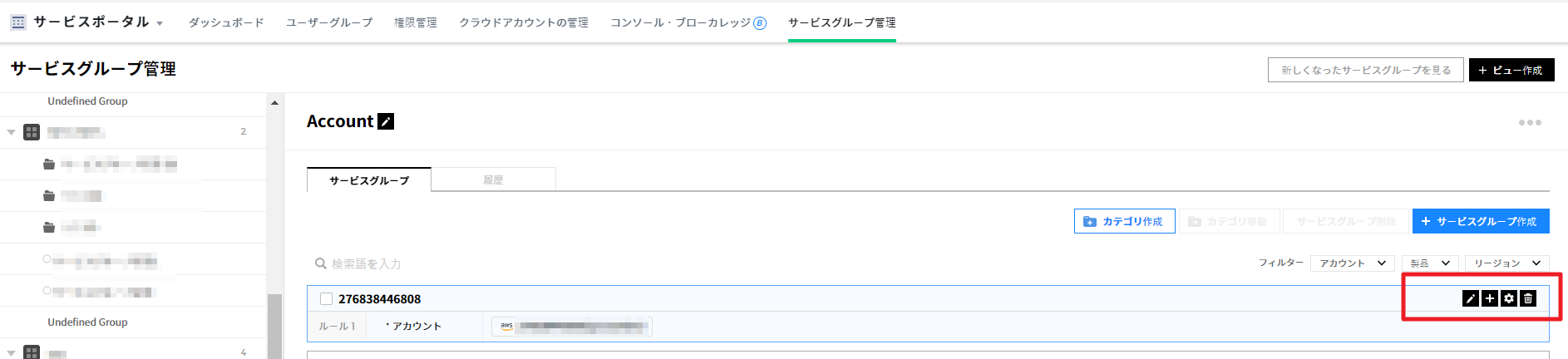

作成されたサービスグループの修正は、作成されたグループにマウスを当てると右側に編集、追加、削除アイコンなどが表示されます。

該当ボタンで名前編集、リソース追加、ルール編集、削除できます。![]()

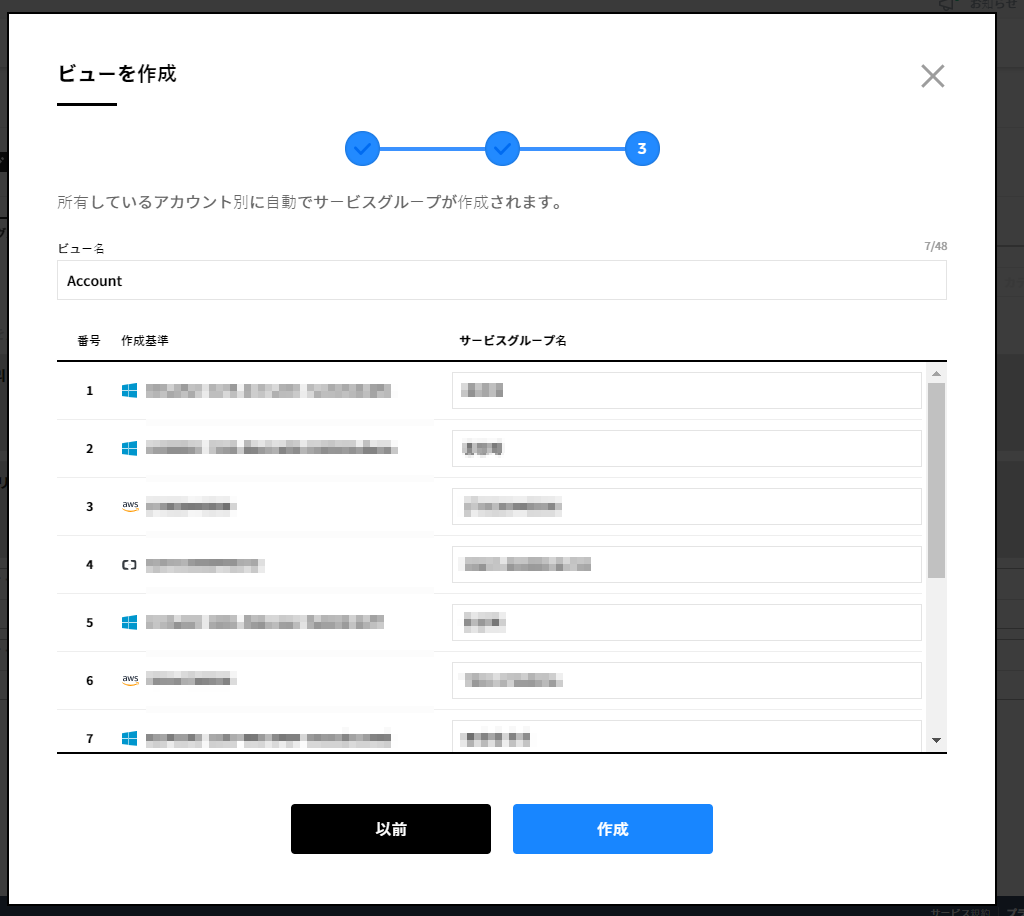

アカウントを基準に新しいビュー&サービスグループ作成

自動ビュー作成選択

![]()

アカウントを基準に作成選択

![]()

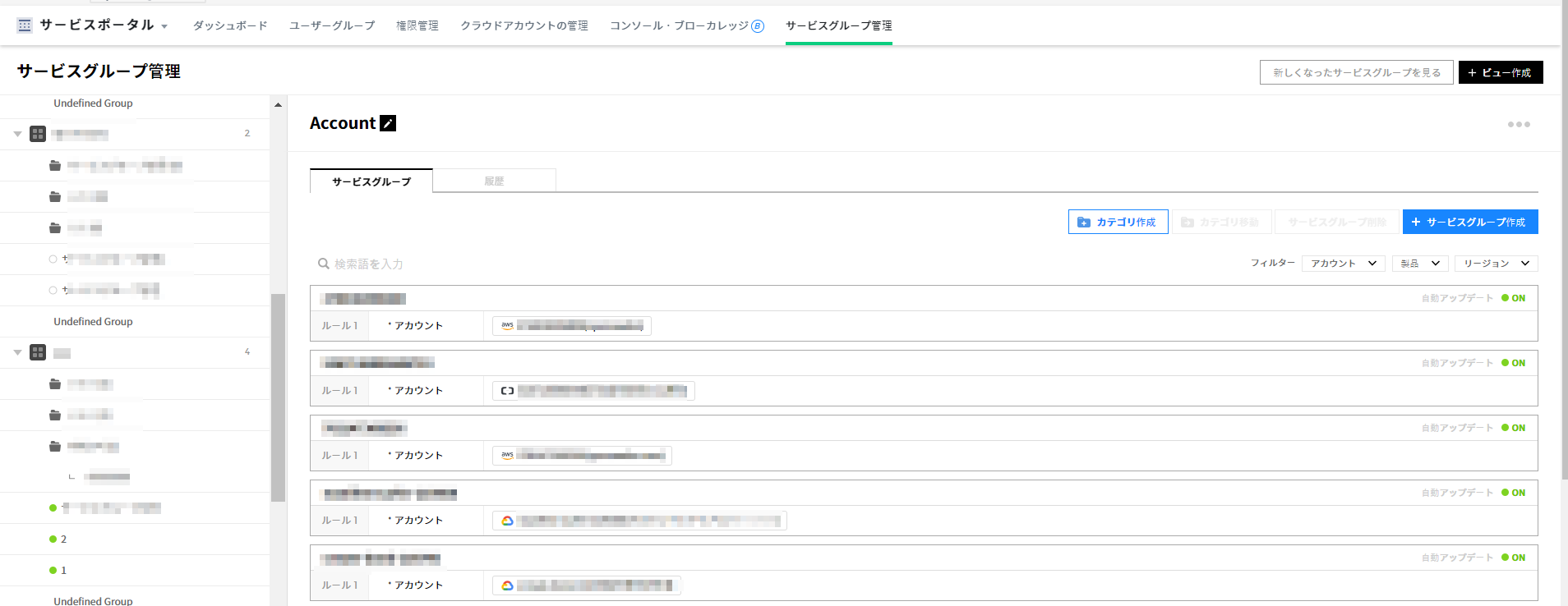

アカウント別に自動でサービスグループが作成されます。

![]()

作成完了時、左側のメニューでビューの情報を確認でき、ビューを選択すると右側に自動で作成されたアカウント基準のサービスグループリストとサービスグループが作成されたルール条件を確認できます。

![]()

作成されたサービスグループを修正する場合、マウスを該当サービスグループに当てると編集、追加、削除アイコンが右側に表示されます。

該当ボタンで名前編集、リソース追加、ルール編集、削除できます。![]()

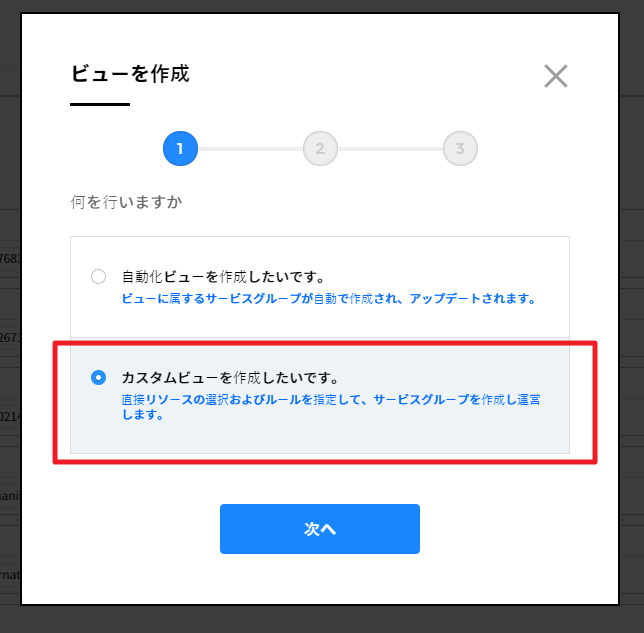

手動で新しいビュー&サービスグループ作成

手動で新しいビュー&サービスグループ作成

カスタムビュー作成を選択してください。

![]()

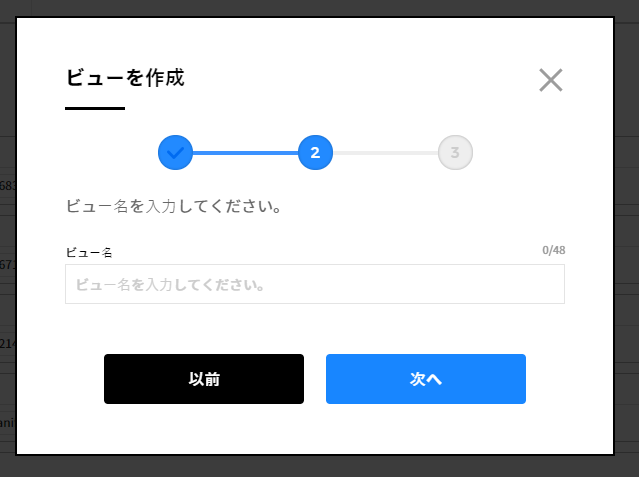

カスタムビュー名を指定できます。

名前は最大48文字まで入力可能で英語、数字、ハイフン(-)のみ入力できます。

![]()

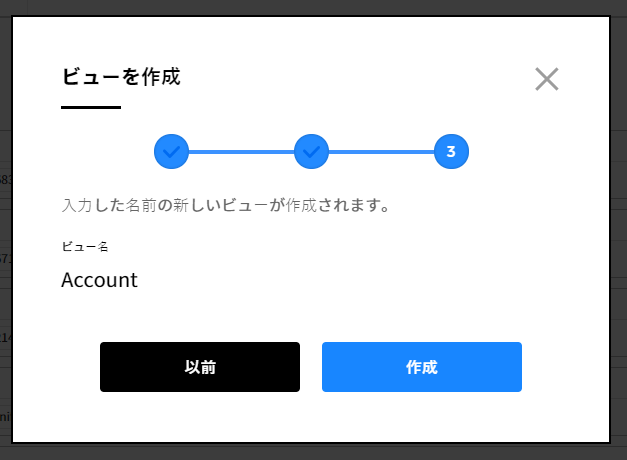

次をクリックすると、指定された名前でビューが作成されたという案内メッセージが出力されます。

該当設定で作成する場合は作成を選択し、他の名前を使用して作成する場合は[以前]ボタンを選択します。

![]()

作成されたビューは、左側のメニューで確認できます。手動で作成されたビューのため、最初に登録されたサービスグループなしで作成され、サービスグループ作成ボタンで登録できます。

![]()

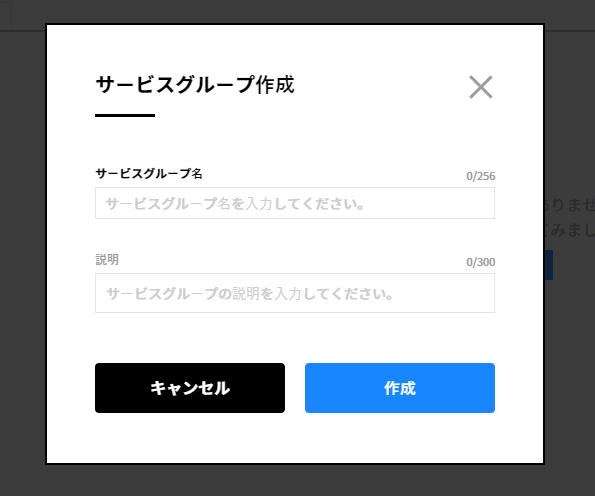

サービスグループ作成を選択すると、サービスグループ名を指定できる画面が表示されます。

ご希望の名前と説明を入力してサービスグループを作成します。![]()

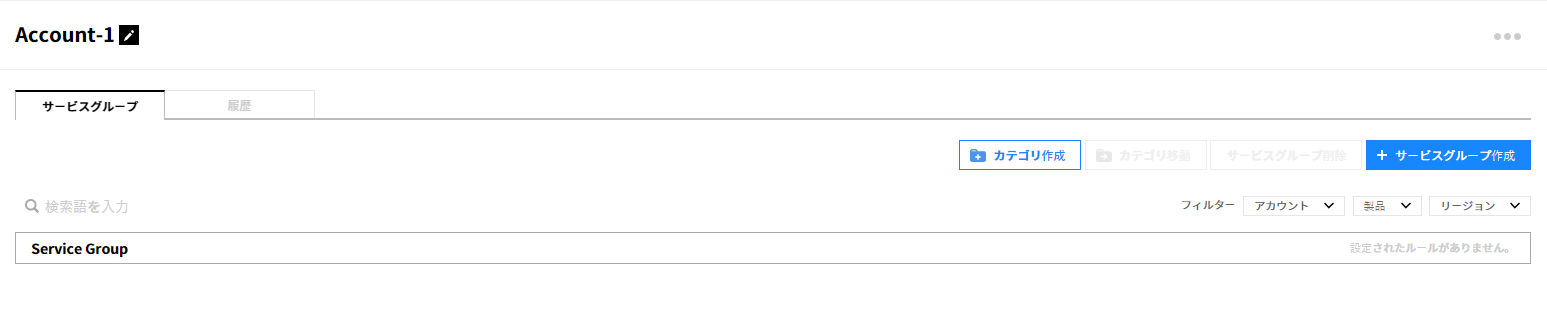

サービスグループを作成すると、下記のように画面で確認できます。

該当サービスグループに自動または手動でリソースをマッピングして管理できます。![]()

カテゴリーを作成してサービスグループを区分する

作成されたサービスグループをもう一度束ねて管理したい場合、カテゴリー機能を使用できます。

カテゴリーを作成する

カテゴリーの指定方法は、左側のビューにマウスを当てた時に表示されるボタンをクリックして作成します。

![]()

カテゴリー作成時、左側のビューリストにカテゴリー形のアイコンと右側のサービスグループリスト画面にカテゴリーが作成されていることを確認できます。

![]()

カテゴリーを変更する

カテゴリーの名称を変更または削除する場合、右側に表示されるアイコンをクリックして変更します。

![]()

サービスグループを登録する

カテゴリーにサービスグループを登録する方法は、左側のメニューでドラッグ&ドロップまたはマウスを当てた時に表示されるボタンで登録できます。

![]()

ボタンをクリックすると、選択可能なカテゴリーを選択できるポップアップが提供され、移動しようとするカテゴリーを選択した後、確認ボタンを押すと該当カテゴリーに移動します。

![]()

移動を完了したサービスグループの形は以下の通りです。

![]()

リソースを追加する

複数のアカウントを使用するユーザーやコンソール/ポータルのタグ機能で既にリソースをうまく分類しているユーザーは、サービスグループを作成するために再び面倒な作業をする必要がありません。数回のクリックだけでリソースを簡単に分類できます。

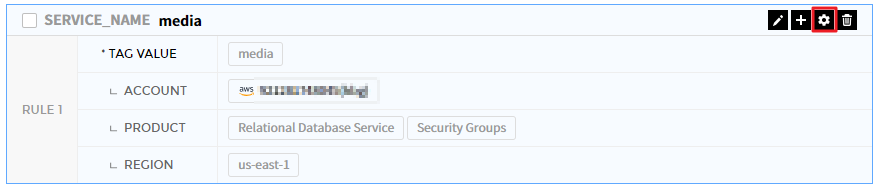

条件を設定して自動にリソースを追加する

サービスグループ別にリソース追加ルールを設定できる機能を提供します。事前に条件を設定するだけで、新しいリソースが追加されても自動でリソースを分類します。ルール設定は簡単です。サービスグループに含まれるリソースのタグ、アカウント、リージョン、商品を選択するだけで、該当条件のリソースが自動で選択したサービスグループに追加されます。

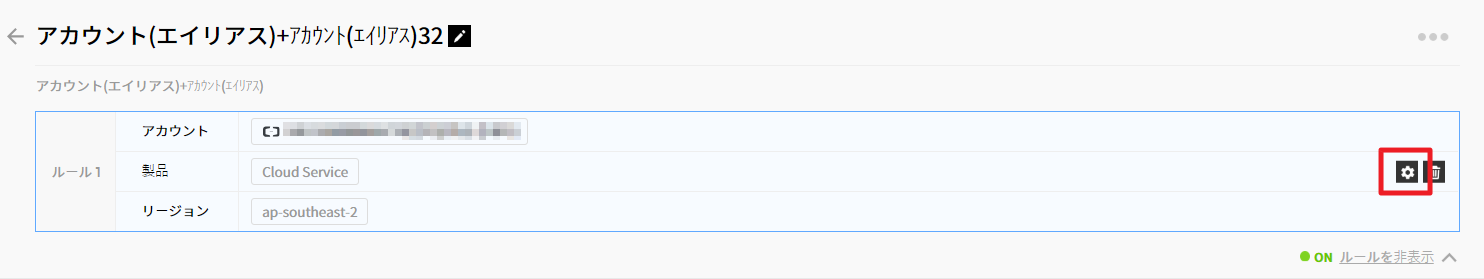

タグを基準に作成されたサービスグループのリソース自動追加条件設定

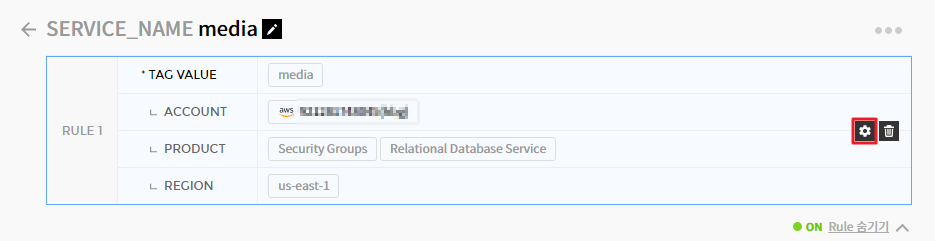

マウスを当てたまま表示される編集ボタンをクリックして編集モードに切り替えます。

![]()

ビュー詳細画面でルール編集モード

![]()

サービスグループ詳細画面でルール編集モード

各項目別に条件を設定します。この場合、タグ値の条件は必須で選択します。

![]()

![]()

タグ基準のルール設定画面

[新規ルール追加]ボタンを選択すると、リストが拡張され設定オプションが表示されます。既に設定された条件がある場合は共に表示され、タグ値の条件が選択されてない、または重複した条件が他のサービスグループに設定されている場合、アラートメッセージが出力され保存されません。

タグ基準のルール設定が完了した画面

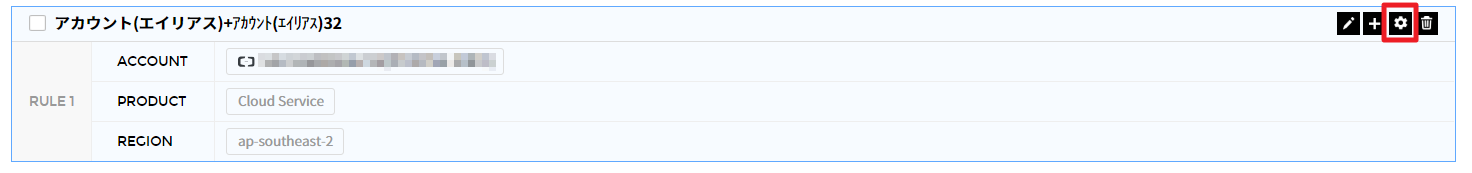

アカウントを基準に作成されたサービスグループのリソース自動追加条件設定

マウスを当てたまま表示される編集ボタンをクリックして編集モードに切り替えます。

![]()

ビュー詳細画面でルール編集モード

![]()

サービスグループ詳細画面でルール編集モード

各項目別に条件を設定します。この場合、アカウントの条件は必須で選択します。

![]()

![]()

アカウント基準のルール設定画面

[新規ルール追加]ボタンを選択すると、リストが拡張され設定オプションが表示されます。既に設定された条件がある場合は共に表示され、アカウントの条件が選択されていない、または重複した条件が他のサービスグループに設定されている場合、アラートメッセージが出力され保存されません。

アカウント基準のルール設定が完了した画面

ルールはいつでも自由に追加または変更でき、ルールをOn/Offできます。そして[PIN]機能で特定リソースがルールの影響を受けないように設定することもできます。

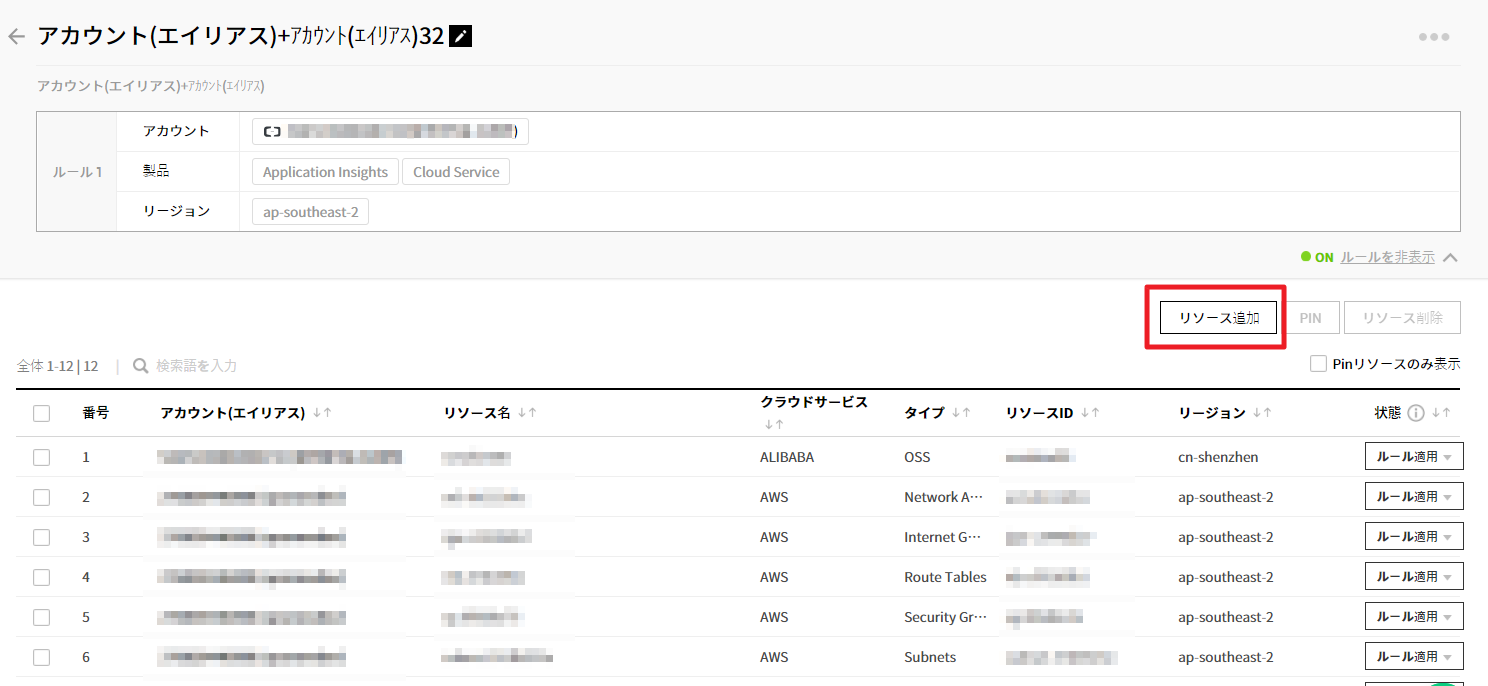

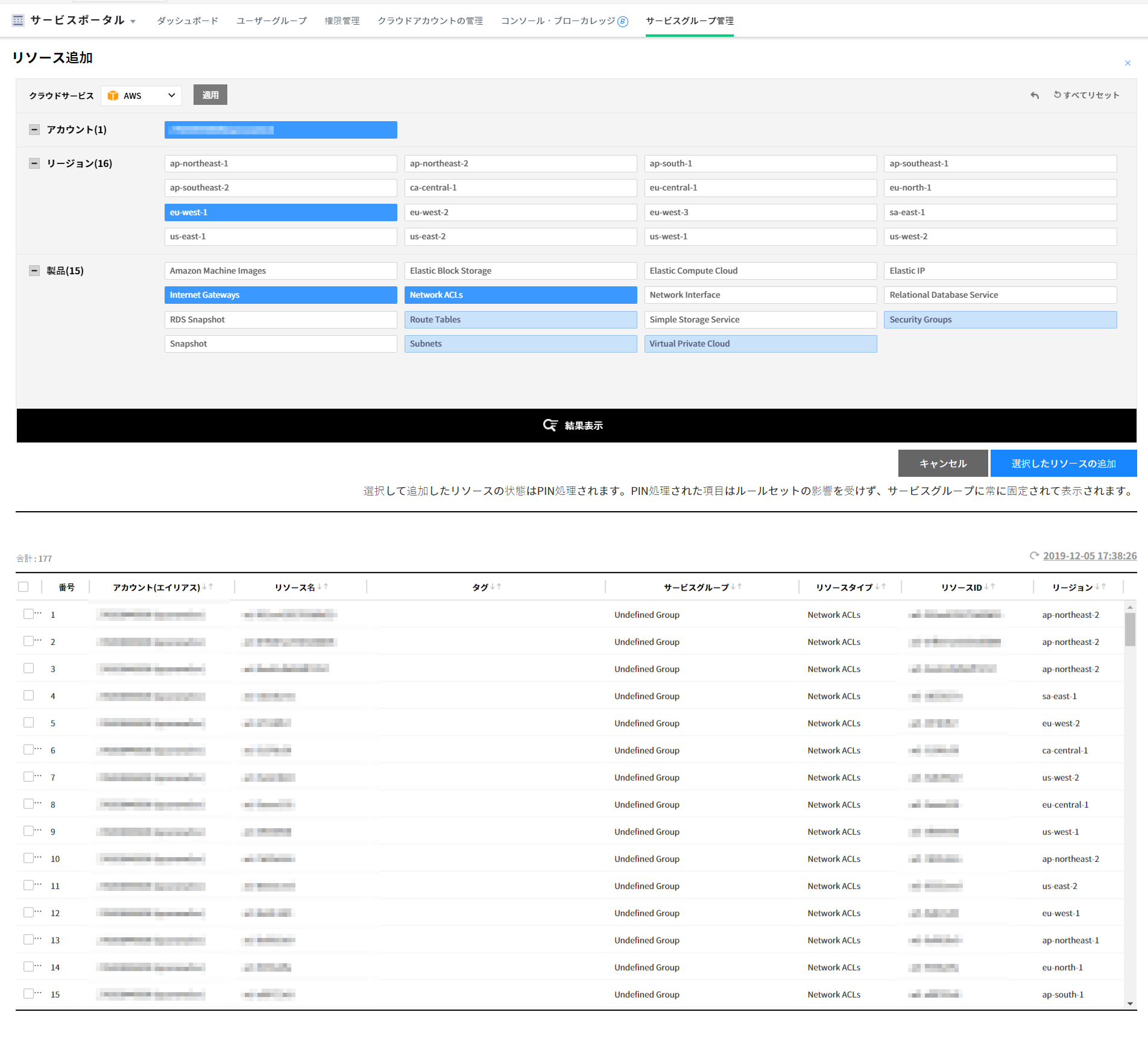

手動でリソースを追加する

サービスグループの詳細画面でリソース追加ボタンをクリックしてリソース追加(インテリジェント検索)画面に移動します。

![]()

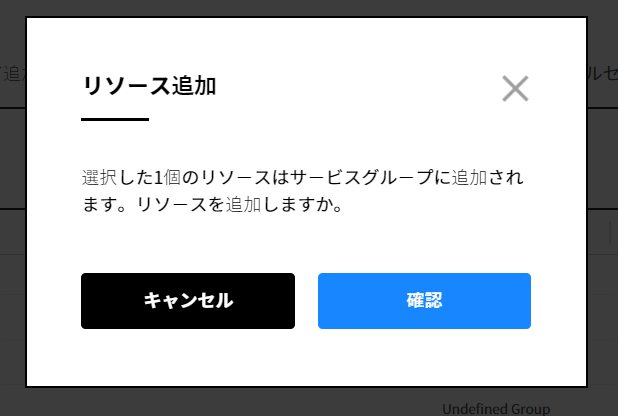

インテリジェント検索で条件を設定、検索結果でリソースを選択して[選択したリソース追加]ボタンをクリックします。

![]()

サービスグループの詳細画面に移動し、リソースが追加されたという[リソース追加確認ポップアップ]が表示されます。

![]()

サービスグループを管理する

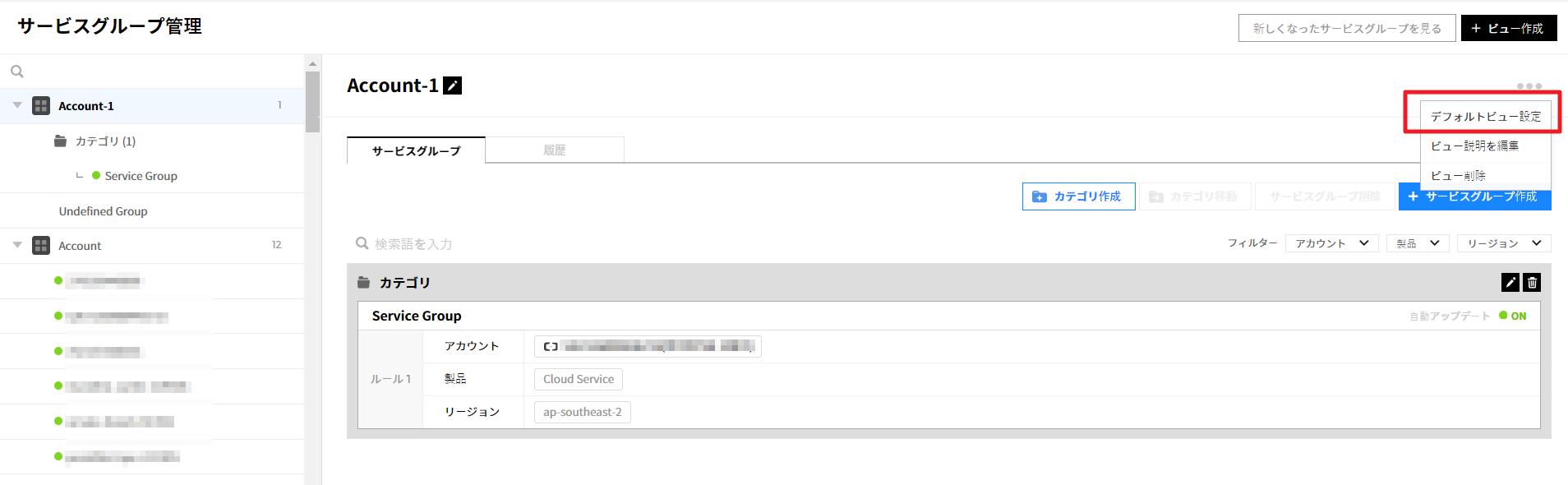

デフォルトビュー設定

ユーザーは複数のビューの中から基準となるデフォルトビューを設定できます。

アセットとコストマネジメントサービスでは、デフォルトビューを基準に情報が照会されます。

左側のメニューでデフォルトビューのアイコンをクリックする、またはビューの詳細画面でデフォルトビューの設定メニューをクリックしてユーザーはデフォルトビューを選択できます。

![]()

選択したビューがデフォルトビューに変更されます。

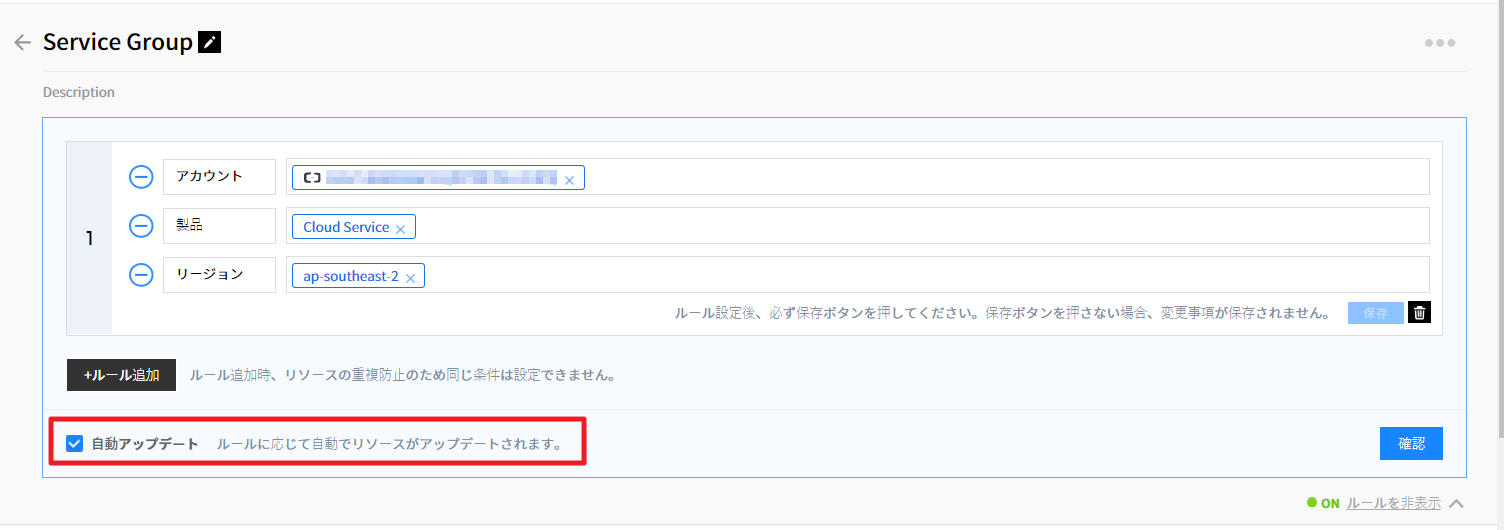

自動アップデートOn/Off

ルールを削除しなくても自動アップデート機能をOn/Offすることでサービスグループがルール条件の影響を受ける、または受けないように変更できます。

ルール編集モードで自動アップデート項目のチェックを解除します。

![]()

チェックを解除する時、自動アップデート状態がOffに切り替えられたことを確認できます。

![]()

自動アップデートのOff状態では、これ以上ルール条件によってリソースが分類されません。もう一度、自動アップデートをチェックしてOnの状態に切り替えると、ルール条件によって自動で分類されます。

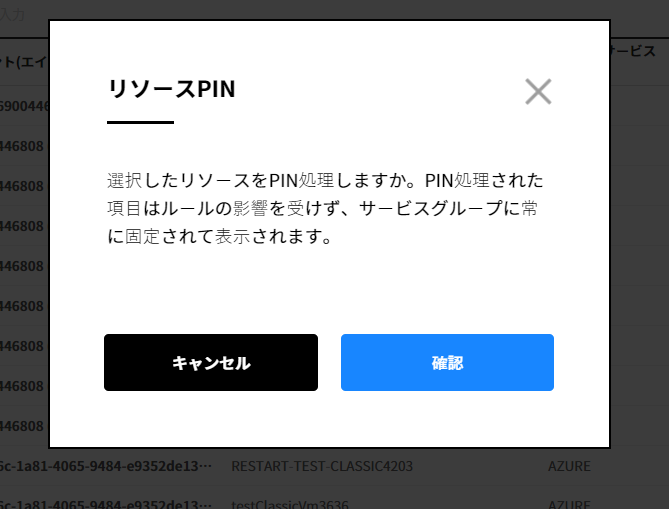

リソースPIN

PIN機能で特定リソースがルールの影響を受けないように設定することもできます。

PIN処理するリソースをチェックして一度にPIN処理することができます。ステータス項目で個別にPIN処理できます。

![]()

複数のリソースをPIN処理する場合、アラートポップアップが表示され、確認をクリックすると選択されたリソースがPIN処理されこれ以上ルールの影響を受けないリソースに変更されます。

![]()

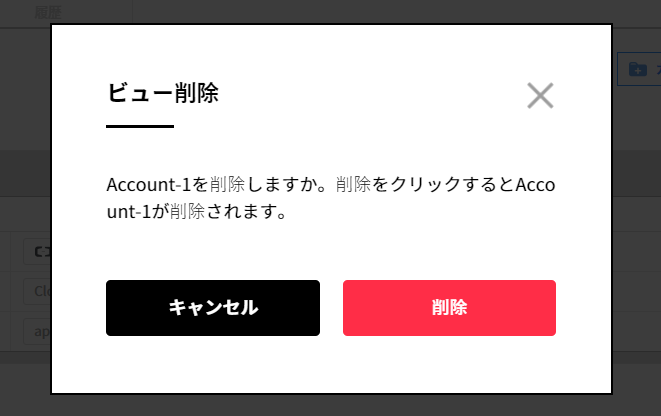

ビュー、カテゴリー、サービスグループを削除する

ビュー削除

ビューの詳細画面で右上のメニューを利用してビュー削除メニューをクリックします。但し、デフォルトビューは削除できません。

![]()

ビュー削除メニューをクリックすると、削除確認ポップアップが表示され、削除ボタンをクリックすると、選択されたビューが削除されます。

![]()

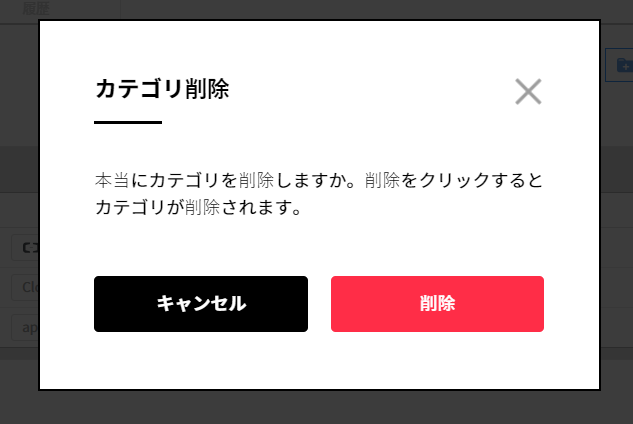

カテゴリー削除

作成されたカテゴリー名にマウスを当てると、編集及び削除ボタンが表示されます。削除ボタンをクリックして削除します。

![]()

削除ボタンをクリックすると、カテゴリー削除の確認ポップアップが表示されます。削除をクリックすると、選択したカテゴリーは削除されカテゴリーの中に含まれていたサービスグループのカテゴリーに含まれないサービスグループに変更されます。

![]()

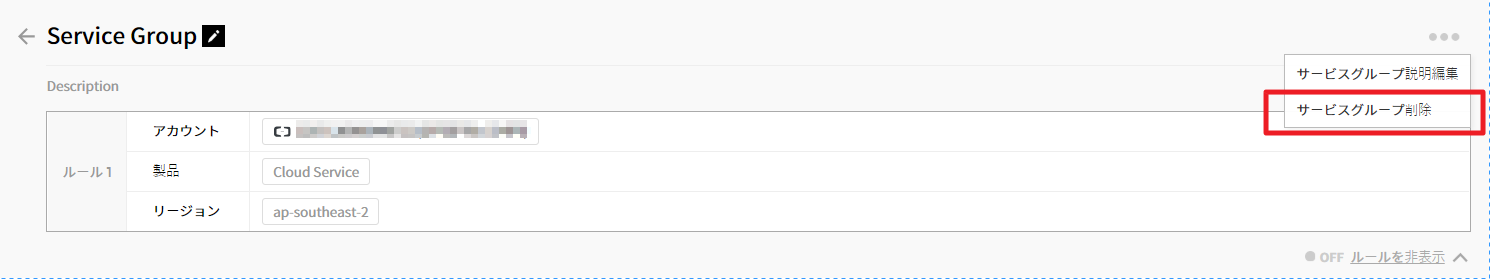

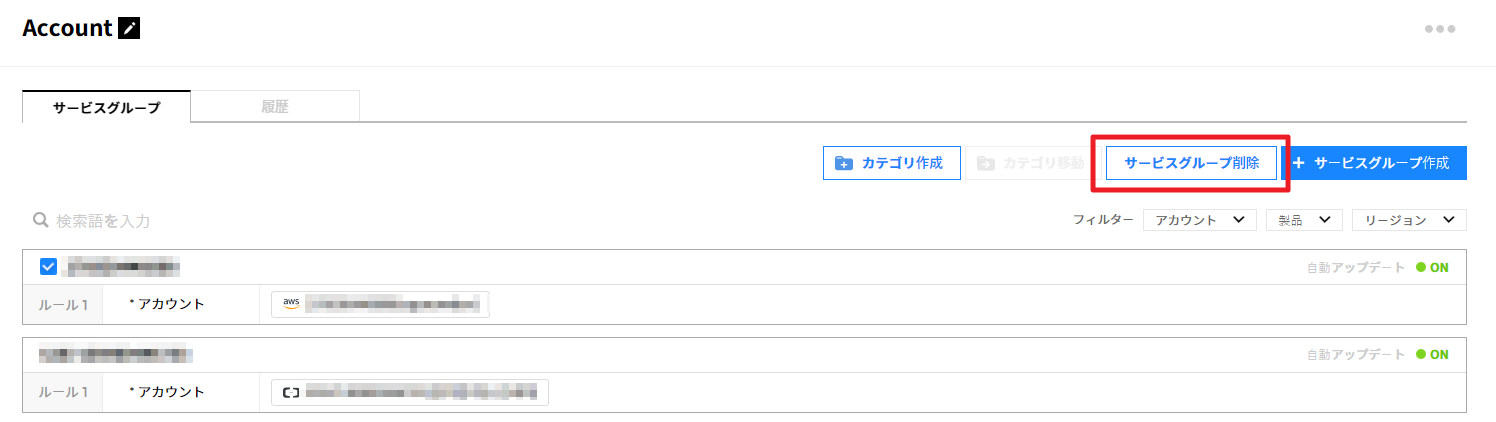

サービスグループ削除

サービスグループの詳細画面で[サービスグループ削除]ボタンをクリックします。

![]()

または、ビューの詳細画面で削除するサービスグループにマウスを当てると削除ボタンをクリックする、または削除するサービスグループをチェックしてサービスグループ削除ボタンをクリックすると、複数のサービスグループを一度に削除できます。

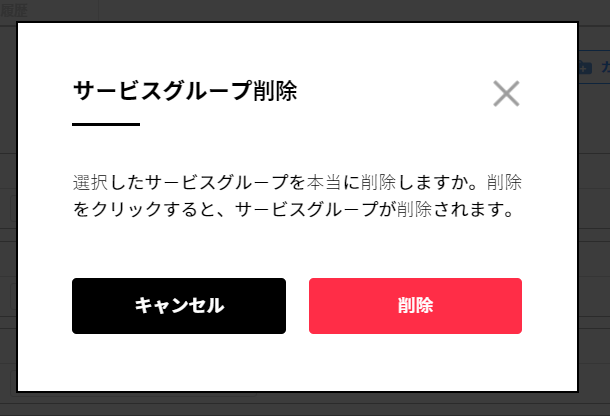

![]()

削除ボタンをクリックすると、削除確認ポップアップが提供され、削除を選択するとサービスグループが削除されます。

![]()

Personal Information & Security

On this page, you can set and manage basic information such as my account, email address, and password and additional security settings in order to strengthen the security of the service.

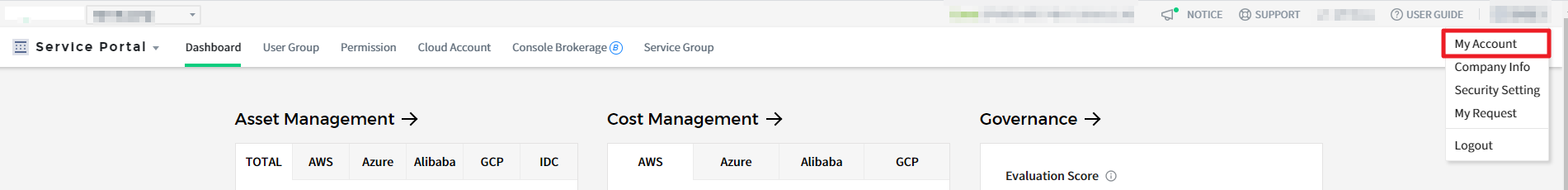

My Account

Select My Account menu located on the top-right corner of the screen. On My Account page, you can set personal information and additional security settings.

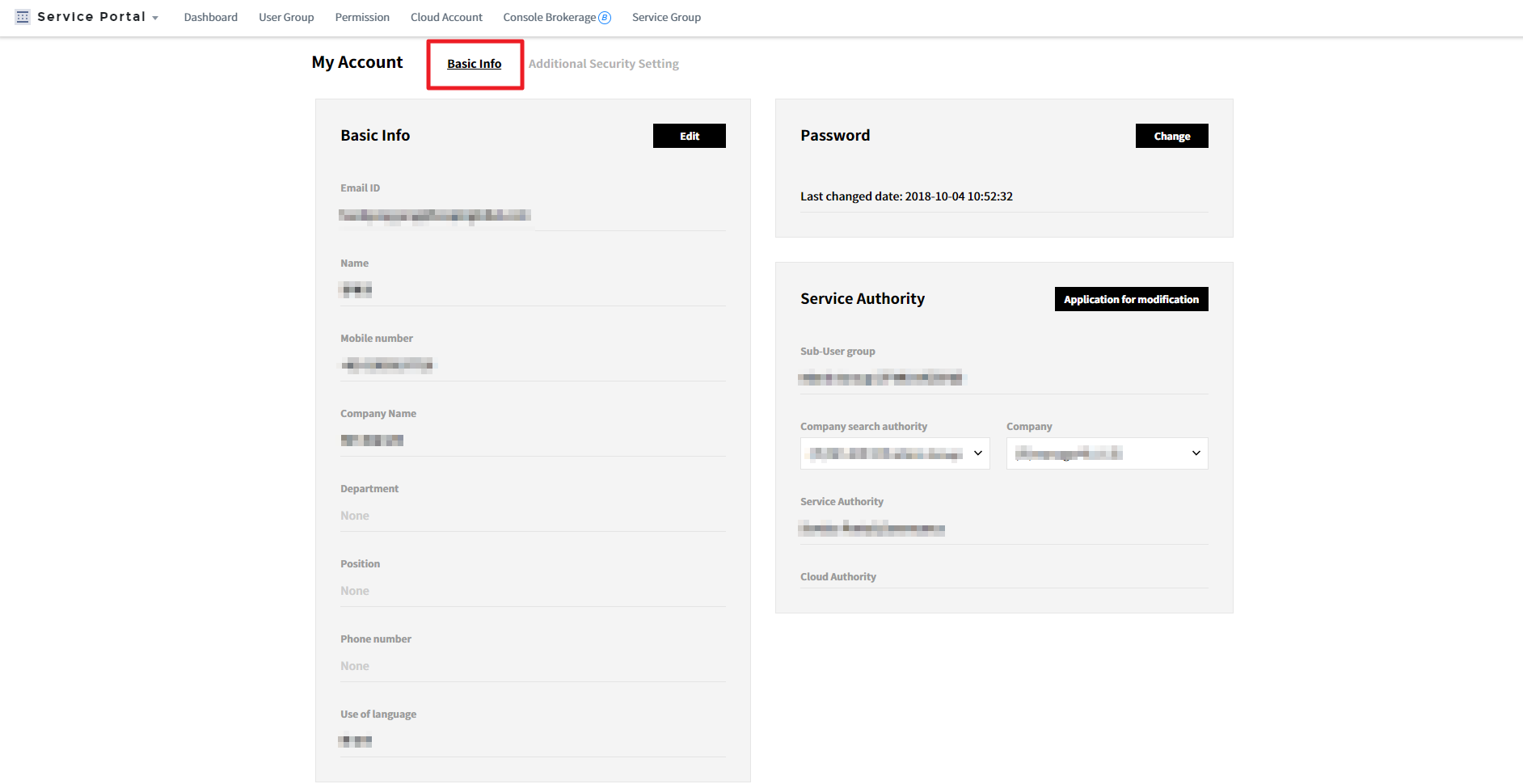

Basic Information

On Basic Information page, you can check basic information such as email ID, name, phone number, company name, granted service groups, service permission, and retrievable companies.

Additional Security Settings

It is recommended to use Multi Factor Authentication (MFA) and Restrict Multiple Logins features in order to safely protect your resources. By using MFA, you can force users to go through another authentication process after loggin in to strengthen the security.

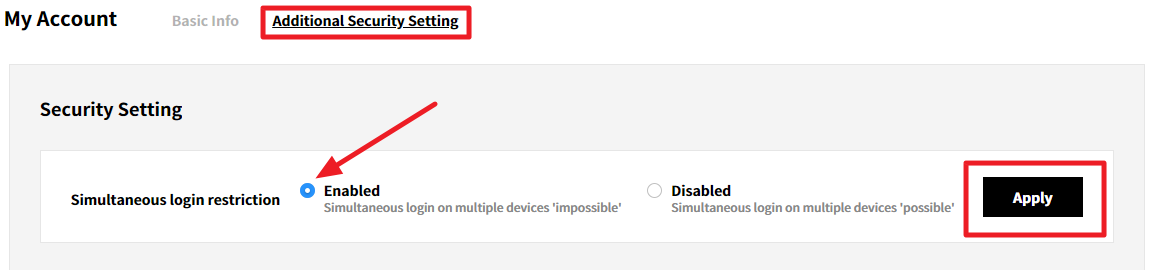

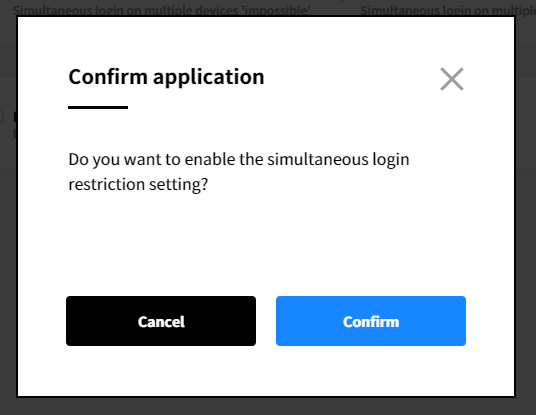

- Restrict Multiple Logins

On this page, select Enabled and click Apply button to apply Restrict Multiple Logins.

![]()

Click Confirm button when a popup window appears asking whether to apply the changes.

- Set Multi Factor Authentication (MFA)

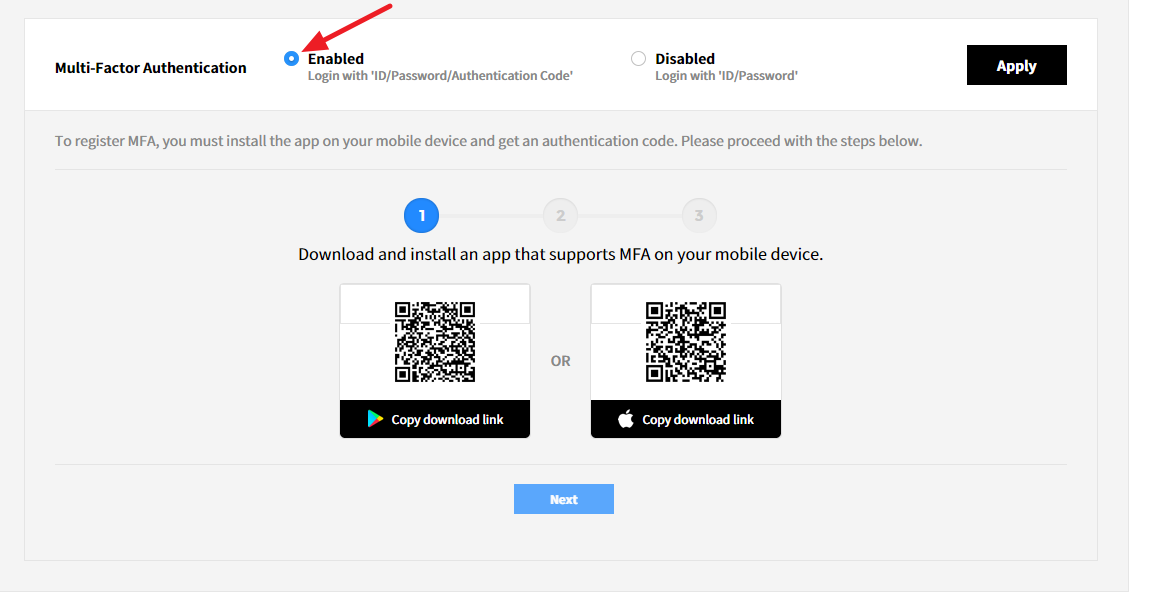

2.1. Enable Multi Factor Authentication feature and click Apply button. For Admin users, it is mandatory to use MFA but for non-admin users, it is optional.

2.2. Click Confirm button to complete the process when a popup window appears asking whether to apply the changes.

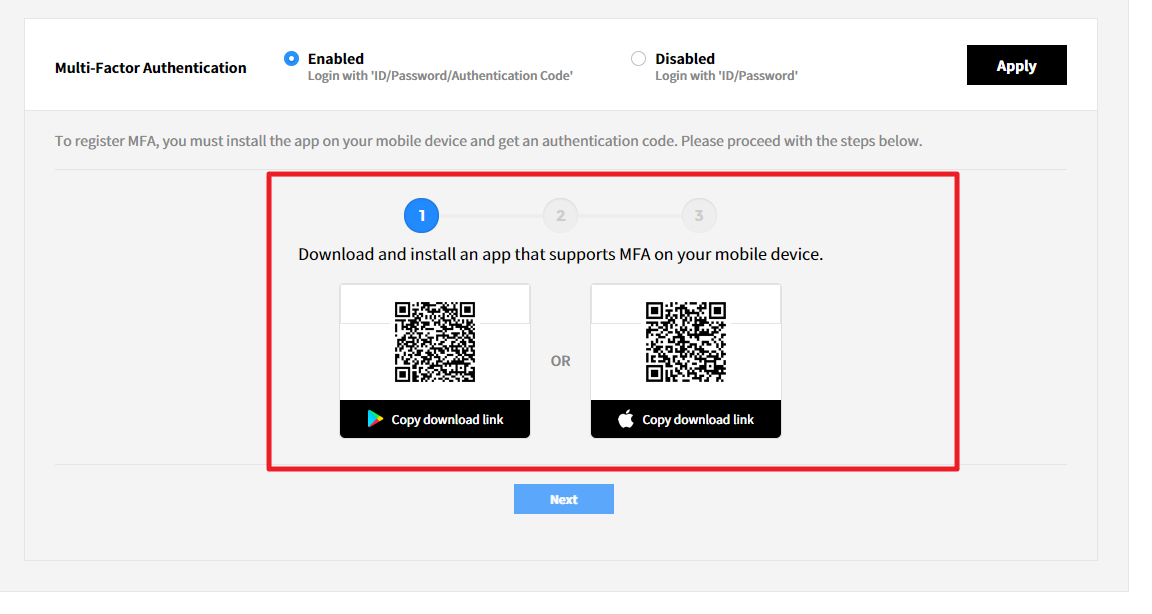

2.3. Install the application on your mobile device after enabling MFA. You can download an authentication application or scan the QR listed below with your mobile device, then it will automatically take you to available application to download.

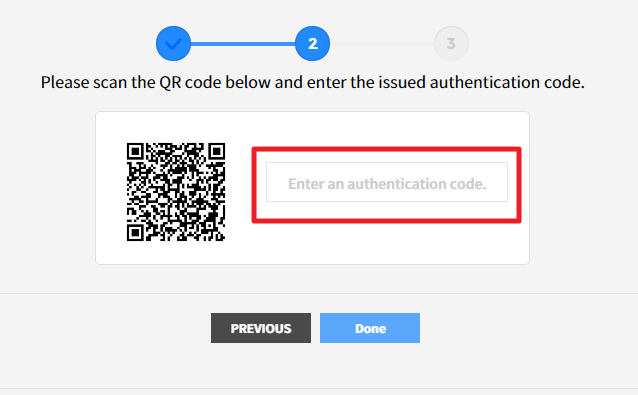

2.4. Scan the QA code below and enter the authentication code.

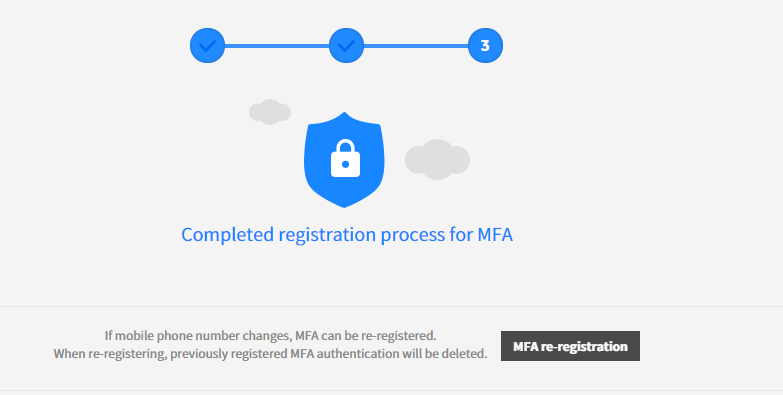

2.5. When you enter the code, MFA registration process will be completed.

Company Information

On this page, you can check Company’s basic information, Service usage, Azure CSP Usage, and Payment information.

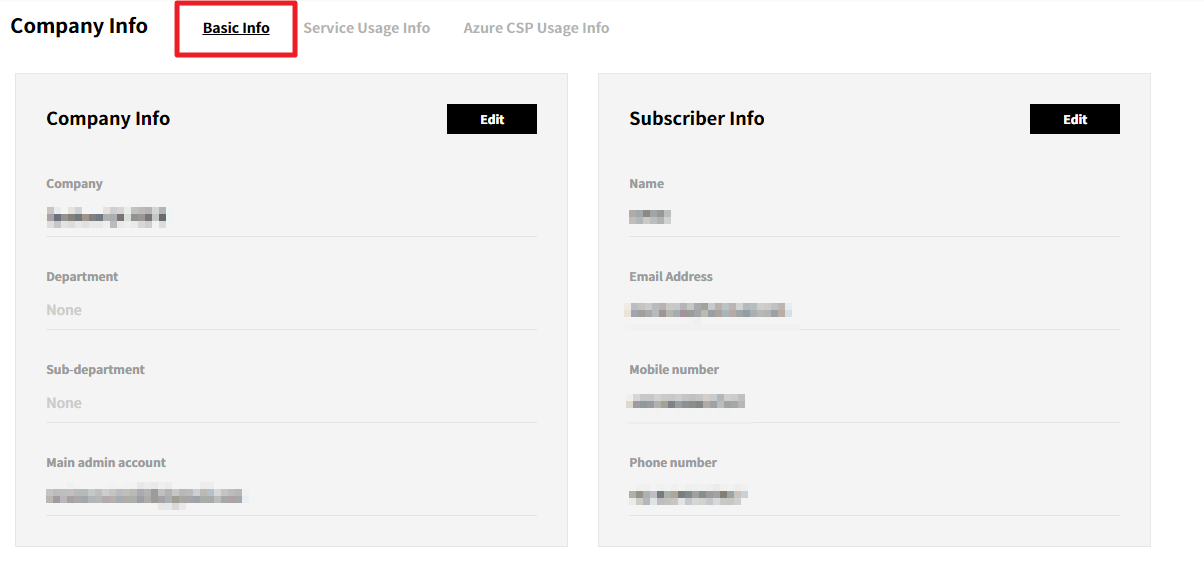

Basic Information

On this page, you can check and edit basic information like company name and representativa account, and subscriber information.

Service Usage Information

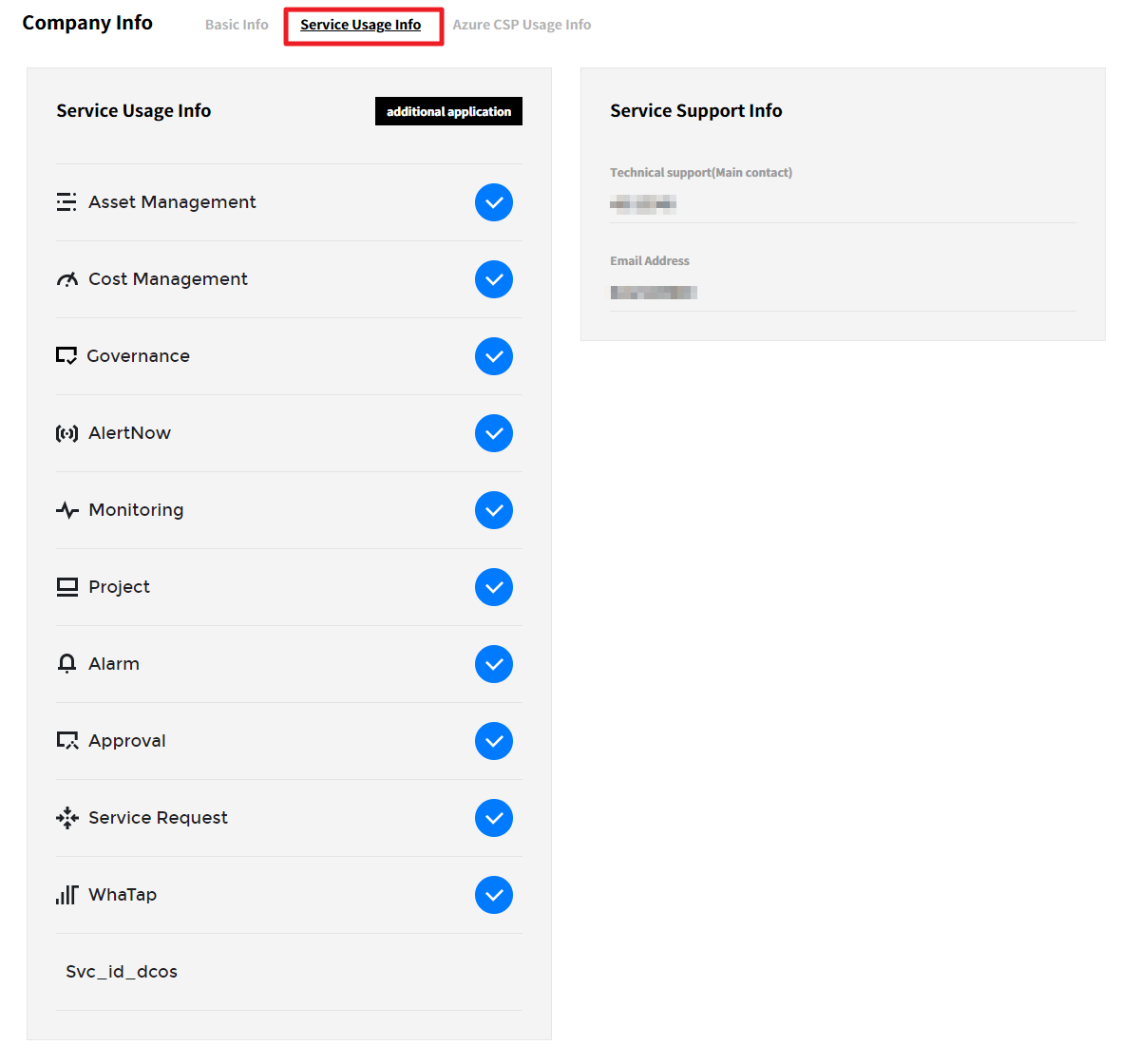

You can check a list of services that the company is currently using.

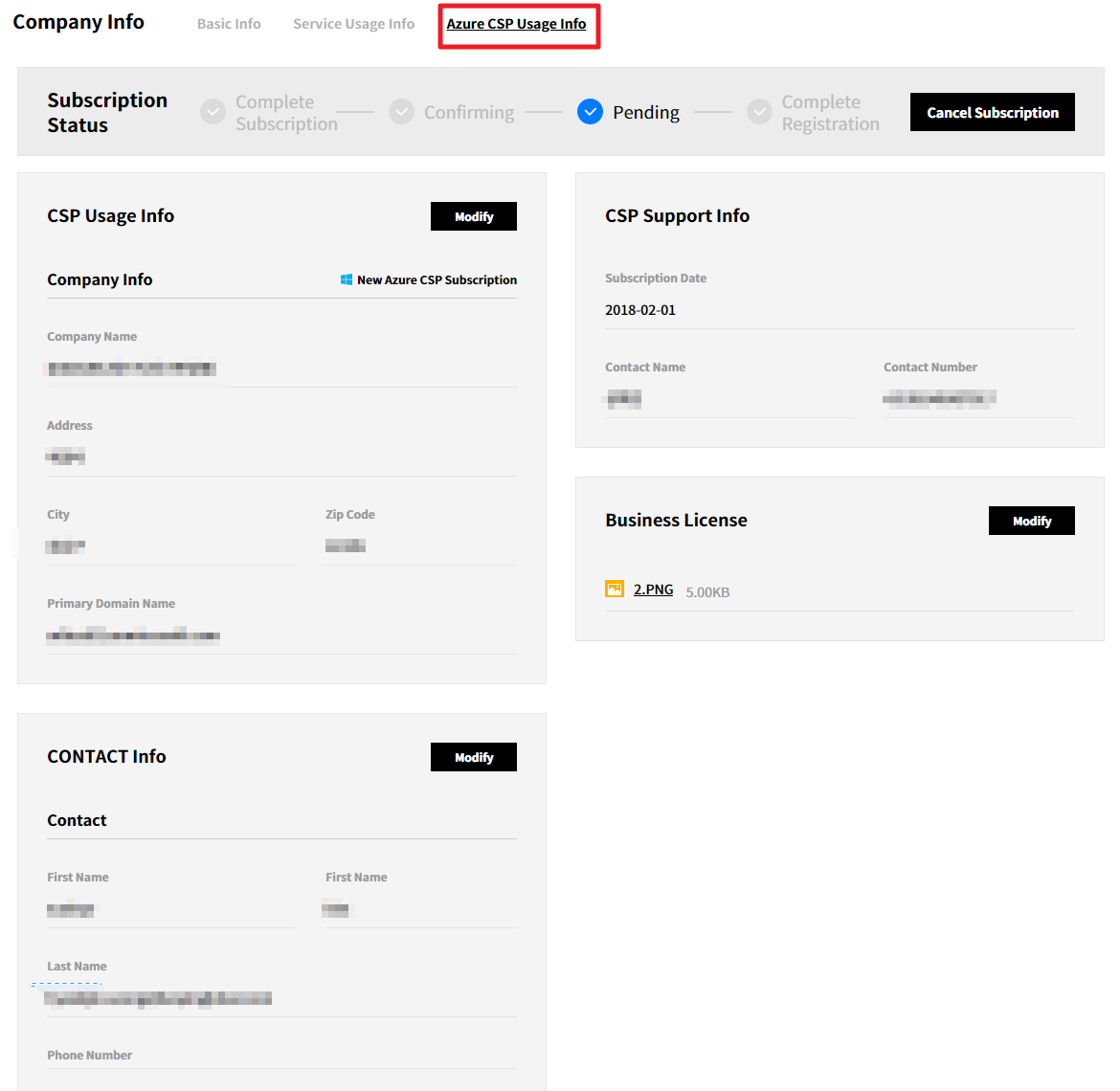

Azure CSP Usage Information

You can check Azure CSP informaiton such as CSP Usage, CSP Support, Contacts and Subscription status.

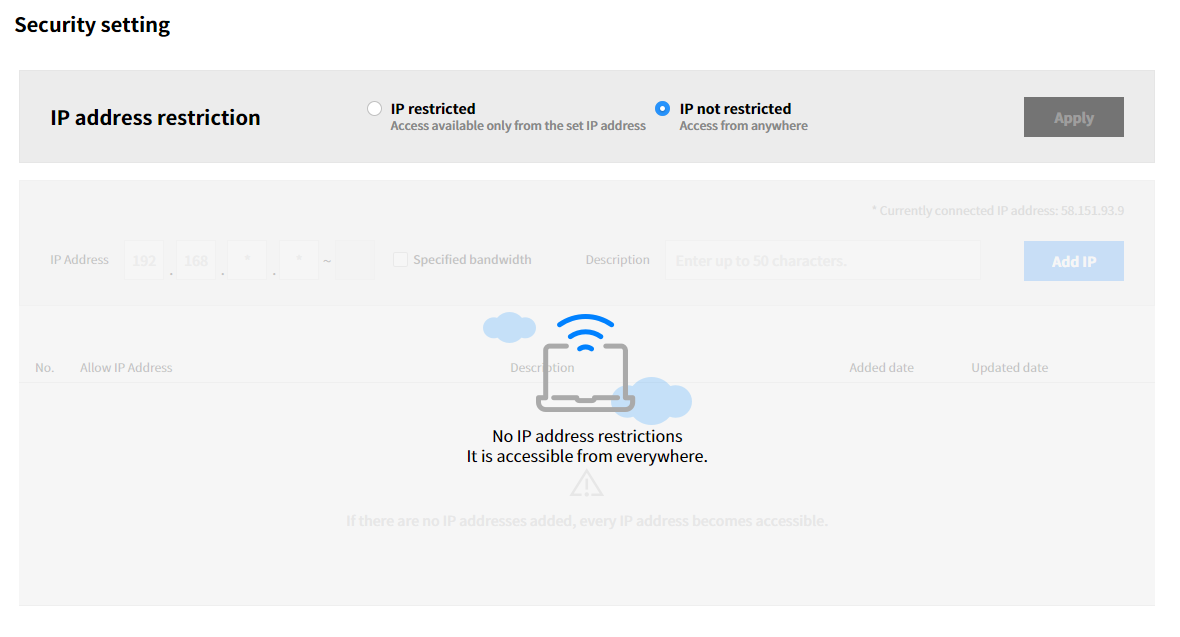

Security Settings

Restricting IP address feature is only for Admin users and must set this feature enabled on your PC. To register IP address, please contact our support team.

IP Address Restrictions

After registering IP address, you can access the Admin portal service with the registered IP address only. If you have to use different IP address to access the service, you need to go through IP address registration process again.